🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Um firewall virtual é um sistema de segurança baseado em software que monitora e controla o tráfego de rede em ambientes virtuais ou em nuvem. Ele executa a mesma função principal de um firewall tradicional, mas não depende de hardware físico.

Em vez de ser implantado como um dispositivo independente, um firewall virtual é executado dentro de máquinas virtuais ou junto com cargas de trabalho na nuvem. Ele inspeciona o tráfego de entrada e saída e permite ou bloqueia conexões com base em regras de segurança definidas.

Os firewalls virtuais são comumente usados em sistemas virtualizados e em nuvem, nos quais as redes mudam com frequência. Eles ajudam a proteger aplicativos e dados, mesmo quando as cargas de trabalho são dimensionadas, movidas ou criadas dinamicamente.

Um firewall virtual funciona obtendo visibilidade do tráfego de rede que flui entre os sistemas. Cada solicitação de conexão é avaliada antes de ser autorizada a prosseguir.

Com base em regras de segurança predefinidas, o firewall determina se o tráfego deve ser permitido, bloqueado ou sinalizado para análise. Esse processo de tomada de decisão acontece continuamente para manter a proteção à medida que os ambientes mudam.

Os firewalls virtuais são implantados sempre que os sistemas digitais se comunicam sem passar por dispositivos físicos de rede. Sua localização depende do tipo de ambiente a ser protegido.

Nas plataformas de nuvem, os aplicativos são frequentemente criados, dimensionados e atualizados. Os firewalls virtuais operam perto dessas cargas de trabalho, impondo controles de tráfego sem introduzir dependências de hardware.

Nos data centers virtualizados, vários sistemas compartilham a mesma rede interna. Os firewalls virtuais regulam a comunicação entre esses sistemas para impedir o acesso irrestrito.

Em configurações híbridas que combinam infraestrutura na nuvem e no local, os firewalls virtuais ajudam a aplicar políticas de segurança consistentes nos dois ambientes.

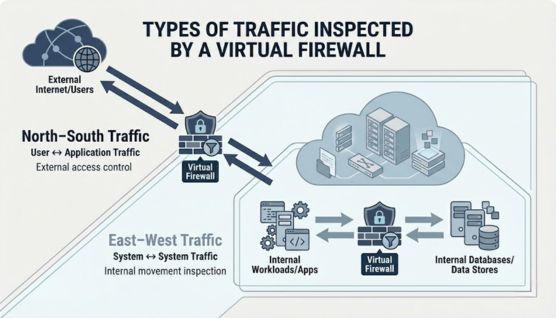

Os firewalls virtuais inspecionam o tráfego com base em como os sistemas se comunicam, e não apenas onde o tráfego entra ou sai da rede.

O tráfego norte-sul se refere à movimentação de dados entre usuários e aplicativos, como acesso pela Internet. O monitoramento desse tráfego ajuda a controlar os pontos de entrada e a limitar a exposição externa.

O tráfego leste-oeste ocorre quando os sistemas dentro do mesmo ambiente se comunicam entre si. A inspeção desse tráfego ajuda a detectar e restringir movimentos internos não autorizados.

Os firewalls virtuais e os firewalls de hardware têm a mesma finalidade, mas operam de maneiras muito diferentes. A principal diferença está na forma como eles são implantados, gerenciados e dimensionados.

Em ambientes de nuvem, os sistemas raramente ficam em um só lugar. Os aplicativos escalam, se movem e se conectam de forma que os limites fixos da rede não sejam confiáveis como controle de segurança.

As cargas de trabalho na nuvem mudam conforme a demanda muda ou os sistemas são atualizados. Quando a segurança depende de uma posição fixa na rede, as lacunas aparecem assim que essas cargas de trabalho são movidas.

Grande parte da atividade em ambientes de nuvem acontece entre sistemas internos. Sem controles dentro do ambiente, esse tráfego permanece praticamente sem controle.

Os problemas de segurança nem sempre entram de fora. Uma vez lá dentro, as conexões internas irrestritas permitem que os problemas se espalhem mais rápido do que o esperado.

A infraestrutura em nuvem cresce e diminui continuamente. A segurança deve crescer no mesmo ritmo, sem introduzir atrasos ou sobrecarga manual.

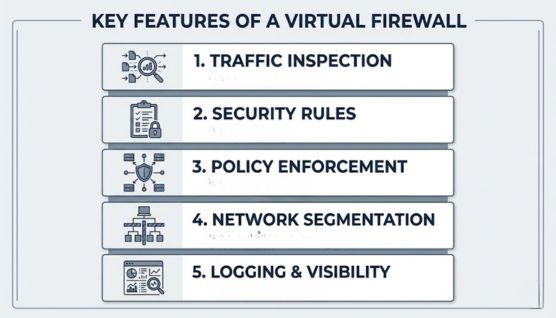

Um firewall virtual inspeciona o tráfego de rede que se move entre máquinas virtuais, aplicativos e serviços em nuvem. Os atributos de conexão, como origem, destino, protocolo e comportamento, são avaliados para identificar atividades legítimas ou suspeitas.

O acesso à rede é controlado por meio de regras de segurança predefinidas que definem conexões permitidas e bloqueadas. As atualizações de regras podem ser aplicadas rapidamente para refletir as mudanças nas cargas de trabalho ou na arquitetura de rede.

As políticas de segurança permanecem aplicadas em todas as cargas de trabalho, independentemente de onde elas sejam implantadas. Os controles permanecem intactos durante mudanças de escalabilidade, migração ou infraestrutura.

A comunicação entre sistemas é restrita com base na função, na finalidade do aplicativo ou no nível de confiança. Limitar o acesso interno reduz a exposição e restringe o movimento lateral.

As atividades de trânsito e as ações de fiscalização são registradas para monitoramento e revisão contínuos. Os dados de registro oferecem suporte à auditoria, solução de problemas e investigação de incidentes.

Os firewalls virtuais geralmente são usados quando as organizações precisam de controle preciso sobre como os sistemas se comunicam em ambientes complexos e orientados por software. Esses casos de uso se concentram nas necessidades operacionais diárias, e não nos benefícios gerais de segurança.

Os firewalls virtuais geralmente são usados para controlar quais serviços podem alcançar aplicativos específicos. Isso ajuda a garantir que somente sistemas ou usuários aprovados possam acessar cargas de trabalho confidenciais.

As equipes usam firewalls virtuais para separar os ambientes de desenvolvimento, teste e produção. Isso evita o acesso acidental em ambientes que servem a propósitos diferentes.

Nas arquiteturas modernas, os aplicativos frequentemente se comunicam entre si por meio de APIs ou serviços internos. Os firewalls virtuais ajudam a regular essas conexões e a restringir caminhos de comunicação desnecessários.

Os provedores de serviços usam firewalls virtuais para isolar ambientes de clientes em execução em infraestrutura compartilhada. Isso mantém o tráfego de cada locatário separado e evita o impacto entre ambientes.

Os firewalls virtuais se encaixam naturalmente em ambientes em que os sistemas não são mais fixos ou previsíveis. Ao colocar o controle mais próximo das cargas de trabalho em vez de depender apenas das bordas da rede, eles ajudam a gerenciar como os aplicativos e os serviços interagem à medida que a infraestrutura muda.

À medida que as configurações híbridas e de nuvem continuam crescendo, controlar o tráfego interno se torna tão importante quanto bloquear ameaças externas. Os firewalls virtuais oferecem uma maneira prática de manter a visibilidade e o controle em ambientes onde os limites tradicionais não definem mais a segurança.