🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

A verificação de portas é um método usado para entender como as portas de rede de um sistema respondem quando recebem tentativas de conexão. As respostas ajudam a determinar se cada porta está aberta, fechada ou filtrada pelos controles de segurança.

Como cada porta está vinculada a um serviço específico, a verificação revela quais funções um sistema está disponibilizando para a rede externa. Essas descobertas podem variar de serviços web e servidores de e-mail a ferramentas de acesso remoto ou serviços não utilizados deixados acidentalmente expostos.

A varredura de portas continua sendo uma parte essencial da avaliação de segurança, pois fornece visibilidade de como os sistemas se comunicam com o mundo. Quando executado corretamente, ajuda a identificar a exposição desnecessária antes que outra pessoa a descubra.

As varreduras de portas são usadas porque revelam o que um sistema está realmente expondo ao mundo exterior, não o que os administradores supõem que esteja exposto.

Uma verificação de portas funciona enviando tentativas de conexão controladas às portas selecionadas e analisando como o sistema responde. Essas reações revelam se uma porta está aberta e escutando, fechada ou filtrada por ferramentas de segurança de rede.

À medida que a verificação avança, as respostas também mostram se algum dispositivo está filtrando silenciosamente o tráfego ao longo do caminho. Isso possibilita identificar firewalls ou controles intermediários sem acessar os serviços por trás deles.

Os números das portas variam de 0 a 65.535, e digitalizá-los cria uma imagem clara da exposição do sistema. Portas abertas ou inesperadas podem indicar configurações incorretas ou serviços desatualizados que exigem atenção.

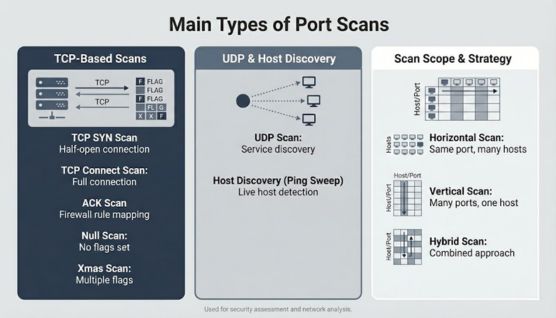

A varredura de portas pode ser realizada de várias maneiras, e cada método ajuda a descobrir características diferentes do comportamento de rede de um sistema.

O SYN scan envia a solicitação inicial de aperto de mão para ver como o sistema reage sem concluir a conexão. Essa troca parcial se mistura ao tráfego regular e dificulta a detecção do escaneamento.

Uma verificação de conexão completa todo o aperto de mão, tornando-o simples e altamente confiável. No entanto, sua atividade geralmente aparece em registros, o que a torna mais visível.

O escaneamento UDP envia datagramas para portas específicas e aguarda mensagens de erro ou silêncio para determinar o estado da porta. Essa abordagem é mais lenta e às vezes menos previsível porque o UDP não tem um aperto de mão formal.

A verificação de ACK se concentra em como os firewalls lidam com pacotes inesperados, em vez de identificar portas abertas diretamente. Ele revela quais portas estão sendo filtradas e como esses filtros se comportam.

O FIN scan envia pacotes apenas com o sinalizador FIN, solicitando que alguns sistemas revelem informações de forma não intencional. Dispositivos mais antigos ou mal configurados tendem a responder de forma inconsistente a esse tráfego.

A varredura nula envia pacotes sem sinalizadores, forçando o sistema a interpretar uma solicitação que carece de estrutura convencional. Essa ambigüidade pode expor detalhes que os mecanismos básicos de filtragem não conseguem manipular corretamente.

O Xmas scan usa vários sinalizadores de pacotes simultaneamente para gerar um padrão que se destaca na rede. Sistemas que respondem de forma diferente a esses pacotes incomuns podem revelar involuntariamente o comportamento da porta.

Uma varredura de ping ajuda a identificar quais hosts em uma rede estão ativos antes de executar verificações mais profundas. Ele funciona enviando solicitações de eco e gravando quais dispositivos respondem.

As varreduras horizontais testam uma única porta em vários hosts para revelar pontos fracos generalizados. As varreduras verticais exploram muitas portas em um host, enquanto as varreduras híbridas combinam os dois métodos para um mapeamento mais amplo.

As varreduras de portas fornecem aos atacantes informações críticas sobre como um sistema está configurado e onde existem possíveis pontos fracos. Essa visão os ajuda a moldar sua estratégia antes de tentar uma intrusão mais profunda.

As portas abertas expõem serviços como HTTP, SSH, SMB ou RDP, cada um dos quais pode se tornar um ponto de entrada. Os atacantes procuram serviços desatualizados ou desnecessários porque são mais fáceis de explorar.

Alguns serviços revelam versões de software ou detalhes de banners quando investigados, o que ajuda os invasores a identificá-los com vulnerabilidades conhecidas. Essas informações geralmente orientam a próxima etapa na cadeia de ataque.

A varredura em várias portas e sistemas revela como a rede está organizada e onde os pontos de entrada se agrupam. Esse mapeamento ajuda os invasores a decidirem quais sistemas atacar primeiro e como navegar uma vez lá dentro.

A varredura de portas em si não é prejudicial, mas sua finalidade geralmente determina o nível de risco que ela apresenta. O que começa como uma simples sonda pode rapidamente se tornar parte de uma sequência de ataque maior.

O escaneamento não autorizado pode violar as leis porque testa os limites de um sistema protegido. Muitas jurisdições veem isso como uma tentativa de acesso, independentemente de a exploração ocorrer.

O escaneamento não monitorado revela quais sistemas podem ser acessados e quais serviços podem estar vulneráveis. Essas informações permitem que os atacantes selecionem os alvos mais fáceis com precisão.

As verificações autorizadas permitem que as organizações descubram pontos fracos antes que invasores reais os encontrem. Essas avaliações controladas fornecem informações valiosas sem introduzir riscos desnecessários.

A detecção de varreduras de portas exige uma compreensão clara dos padrões normais de tráfego e a capacidade de reconhecer atividades incomuns. Picos repentinos nas tentativas de conexão em várias portas geralmente são sinais precoces de reconhecimento.

Os firewalls rastreiam as tentativas de conexão recebidas e sinalizam padrões que sugerem escaneamento. A revisão regular desses registros ajuda a identificar a sondagem antes que ela se intensifique.

Os sistemas de detecção e prevenção de intrusões usam assinaturas para identificar comportamentos de escaneamento conhecidos. Quando detectados, esses sistemas podem gerar alertas ou bloquear automaticamente fontes suspeitas.

Um SIEM agrega registros de vários dispositivos e os correlaciona para revelar atividades de escaneamento que podem passar despercebidas individualmente. Essa ampla visibilidade ajuda os analistas a identificar padrões em todo o ambiente.

As ferramentas comportamentais se concentram em como o tráfego se comporta e não no que ele contém. Essa abordagem o torna eficaz na detecção de escaneamentos furtivos que imitam a comunicação normal.

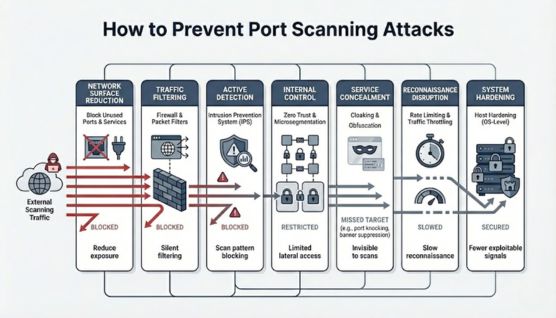

Evitar varreduras de portas exige limitar o que pessoas de fora podem aprender e reduzir a quantidade de serviços expostos. Uma superfície de rede bem controlada torna o reconhecimento muito menos eficaz.

Fechar portas desnecessárias elimina alvos fáceis para os atacantes. Isso reduz a quantidade de informações que um escaneamento pode descobrir.

Regras de firewall ajustadas ajudam a gerenciar o tráfego não solicitado e a reduzir a visibilidade do comportamento do sistema. A filtragem eficaz garante que os scanners recebam o mínimo de informações possível.

As ferramentas IPS identificam padrões de escaneamento e respondem bloqueando ou limitando o tráfego suspeito. Essa reação em tempo real ajuda a interromper o reconhecimento mais cedo.

O Zero Trust limita o movimento dentro da rede e restringe o que cada sistema pode alcançar. A microsegmentação adiciona outra camada de controle ao isolar serviços confidenciais.

Técnicas como bater em portas ocultam serviços por trás de gatilhos intencionais. Isso os mantém invisíveis até que um usuário legítimo os ative.

Restringir a velocidade das solicitações recebidas interrompe as tentativas de varredura em alta velocidade. Escaneamentos mais lentos são mais fáceis de detectar e menos úteis para os invasores.

Desativar serviços desnecessários e aplicar atualizações reduz o risco de exploração. Um sistema reforçado oferece menos pistas durante uma varredura.

As ferramentas de varredura de portas diferem em velocidade, profundidade e tipo de informações que elas fornecem. As equipes de segurança escolhem ferramentas com base no escopo e na complexidade de suas necessidades de avaliação.

O Nmap continua sendo o scanner de portas mais usado porque suporta uma ampla variedade de técnicas e fornece resultados detalhados. É essencial tanto nas auditorias de segurança quanto nas tarefas de descoberta de rede.

A Masscan é especializada em digitalização de alta velocidade que pode cobrir grandes espaços de endereço rapidamente. Seu desempenho o torna valioso para análises de exposição em áreas amplas.

Essas ferramentas combinam varredura com avaliação de vulnerabilidades para fornecer contexto adicional. A referência cruzada dos resultados das portas com pontos fracos conhecidos ajuda a priorizar a remediação.

O Zmap foi desenvolvido para pesquisas em escala na Internet e usa sondagem de pacote único para maximizar a eficiência. Ele se destaca na identificação de tendências em vastas redes.

A mitigação dos riscos de varredura de portas envolve reduzir a quantidade de informações que os invasores podem coletar e fortalecer o gerenciamento geral da exposição. Uma abordagem disciplinada ajuda as organizações a se manterem à frente das tentativas de reconhecimento.

O monitoramento consistente ajuda a detectar padrões suspeitos antes que eles aumentem. A revisão regular dos registros adiciona o contexto necessário para identificar o reconhecimento precoce.

Auditorias frequentes detectam portas abertas desnecessárias e serviços desatualizados. A remoção dessas exposições diminui a probabilidade de sucesso do escaneamento.

A segmentação limita até onde um escaneamento pode alcançar e contém seu impacto. Zonas menores fornecem menos alvos visíveis do lado de fora.

Ambientes em nuvem e configurações de acesso remoto geralmente expõem as portas de forma não intencional. As análises regulares ajudam a garantir que essas configurações não expandam a superfície de ataque.

O CloudSEK incorpora a verificação de portas em seu esforço mais amplo para mapear e proteger a superfície de ataque externa de uma organização. Sua plataforma BeVigil Enterprise realiza varreduras contínuas em IPv4 e IPv6 para revelar portas e serviços acessíveis ao público.

O Network Scanner da plataforma cria um inventário completo de ativos externos, incluindo domínios, subdomínios e sistemas voltados para a Internet. Uma vez mapeado, ele destaca portas abertas, configurações incorretas e serviços expostos que aumentam o risco de acesso não autorizado.

O CloudSEK também fornece orientações claras de remediação para que as equipes de segurança saibam exatamente onde concentrar seus esforços. Ao combinar a descoberta automatizada com uma visão acionável, a plataforma ajuda a reduzir os pontos cegos e a reforçar as defesas do perímetro.