🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Um ataque passivo é um método de segurança cibernética em que agentes não autorizados observam fluxos de dados ou atividades do sistema sem alterar o ambiente de destino. O objetivo se concentra na aquisição de informações e não na interrupção, manipulação ou controle.

A observação geralmente ocorre em caminhos de comunicação em que os dados se movem entre sistemas ou usuários. A continuidade operacional permanece intacta, permitindo que o monitoramento se integre à atividade normal sem levantar suspeitas imediatas.

A exposição de informações confidenciais define o principal risco associado a ataques passivos, em vez de danos diretos ao sistema. A detecção se torna difícil devido à ausência de modificação, reforçando a importância de proteger a confidencialidade dos dados no nível da transmissão.

Os ataques passivos funcionam posicionando um atacante em um local onde os dados possam ser observados enquanto se movem entre as partes que se comunicam. O acesso é obtido a caminhos de comunicação, canais de transmissão ou meios de transmissão sem interagir com a origem ou o destino.

A observação de dados se concentra na captura de sinais, pacotes ou padrões de comunicação durante a transmissão, em vez de acessar sistemas armazenados. A interceptação ocorre silenciosamente, garantindo que os dados originais cheguem ao seu destino sem interrupção ou alteração.

O monitoramento de longo prazo permite que os invasores criem um perfil de informações com base nos dados coletados ou no comportamento de comunicação. A ausência de interferência permite que a atividade persista despercebida, aumentando os riscos de exposição à medida que mais dados são observados ao longo do tempo.

Os ataques passivos podem ser agrupados em categorias com base em como as informações são observadas ou inferidas durante a transmissão. Essas classificações representam os métodos de observação mais comumente reconhecidos, em vez de uma lista exaustiva de todas as variações possíveis.

Os ataques de espionagem envolvem ouvir as comunicações à medida que elas ocorrem em canais com fio ou sem fio. A exposição das informações depende da sensibilidade dos dados interceptados e do nível de proteção aplicado durante a transmissão.

Os ataques de análise de tráfego se concentram em padrões de comunicação em vez de conteúdo, como tempo, frequência e volume de dados. O comportamento operacional geralmente pode ser inferido mesmo quando as mensagens permanecem criptografadas.

O rastreamento de pacotes captura pacotes de dados que trafegam pela rede sem interromper a entrega. As informações legíveis podem ser expostas pelo tráfego não criptografado, enquanto os pacotes criptografados ainda revelam metadados.

O monitoramento sem fio visa comunicações baseadas em rádio, incluindo Wi-Fi ou outros sinais de transmissão. Ambientes sem fio abertos ou com pouca proteção aumentam a visibilidade dos dados transmitidos.

A observação do canal lateral depende do vazamento indireto de informações, como variações de tempo ou características do sinal. A inferência ocorre sem acessar diretamente o conteúdo ou os sistemas de dados reais.

Os ataques passivos e ativos diferem principalmente no fato de o atacante observar apenas as informações ou alterar ativamente os sistemas, dados ou operações.

Os ataques passivos são difíceis de detectar porque a observação ocorre sem alterar o comportamento do sistema, os dados ou as operações da rede.

Os controles de segurança geralmente dependem da detecção de alterações, como acesso não autorizado, alterações de arquivos ou atualizações de configuração. A ausência de modificação remove esses indicadores, permitindo que a atividade de observação permaneça despercebida.

Os dados capturados trafegam junto com as comunicações legítimas sem interrupção ou atraso. A atividade de monitoramento se mistura aos padrões de tráfego rotineiros, dificultando a distinção entre intenções maliciosas.

Os sistemas de detecção de intrusão se concentram em anomalias e não na observação silenciosa. O monitoramento passivo fornece poucos sinais mensuráveis para que ferramentas automatizadas sinalizem ou investiguem.

A coleta de dados de longo prazo pode ocorrer sem acionar alertas ou erros. A exposição prolongada aumenta o volume de informações coletadas, mantendo a invisibilidade operacional.

As comunicações criptografadas geralmente ocultam o conteúdo, mas não a atividade de observação. A presença de criptografia pode reduzir a visibilidade da intenção em vez de eliminar totalmente o monitoramento passivo.

O uso mínimo de recursos evita uma degradação perceptível do desempenho. A falta de pressão do sistema remove indicadores secundários que, de outra forma, poderiam sinalizar atividades suspeitas.

Os ataques passivos geralmente aparecem em ambientes digitais cotidianos em que os dados são transmitidos, transmitidos ou compartilhados sem interação direta com o sistema.

As redes Wi-Fi públicas inseguras permitem que os invasores observem os dados transmitidos entre dispositivos conectados. Informações confidenciais podem ser expostas quando o tráfego não tem proteção adequada.

As comunicações sem fio transmitem sinais que podem ser monitorados dentro do alcance. Configurações sem fio mal protegidas aumentam a visibilidade dos dados transmitidos.

Os pontos de monitoramento de rede internos ou externos podem ser usados indevidamente para observação não autorizada. Os fluxos de dados podem ser inspecionados sem afetar o desempenho ou a disponibilidade do sistema.

Metadados de comunicação, como tempo, frequência e volume, podem ser observados sem acessar o conteúdo. Os padrões comportamentais geralmente emergem da observação prolongada.

Os sistemas mais antigos geralmente dependem de protocolos desatualizados ou não criptografados. Os dados transmitidos por esses ambientes se tornam mais fáceis de observar passivamente.

Ambientes de nuvem ou de rede compartilhada aumentam as superfícies de exposição dos dados transmitidos. Os riscos de observação aumentam quando vários usuários dependem da mesma infraestrutura subjacente.

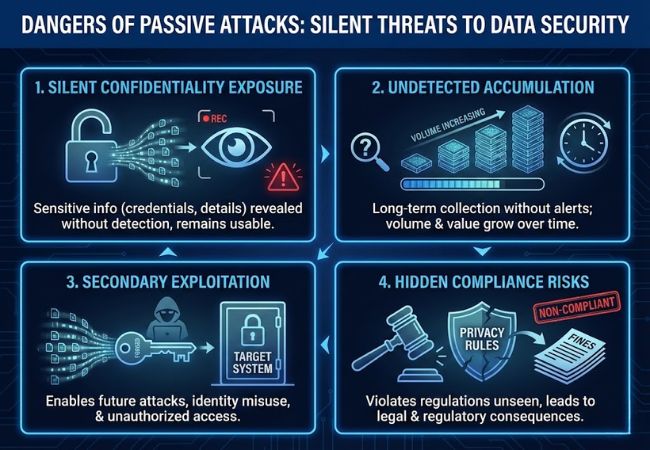

Ataques passivos ameaçam a segurança dos dados porque informações confidenciais podem ser expostas continuamente sem detecção ou interrupção operacional. O acesso silencioso permite que os riscos de confidencialidade aumentem com o tempo, enquanto os sistemas parecem não ser afetados.

A observação não autorizada compromete diretamente a confidencialidade dos dados ao revelar comunicações, credenciais ou detalhes operacionais confidenciais. As informações coletadas passivamente geralmente permanecem utilizáveis por muito tempo após a interceptação.

A falta de impacto visível permite a coleta de dados a longo prazo sem acionar alertas. A exposição estendida aumenta o volume e o valor estratégico das informações interceptadas.

Os dados observados podem apoiar o uso indevido de identidade, acesso não autorizado ou ataques mais direcionados. A inteligência coletada passivamente geralmente serve como base para futuros incidentes de segurança.

A exposição oculta de dados pode violar os requisitos de privacidade e proteção de dados, mesmo sem interrupções no serviço. Consequências regulatórias e legais podem surgir quando a violação for identificada.

Reduzir o risco de ataques passivos exige limitar a visibilidade dos dados durante a transmissão e fortalecer os controles de confidencialidade em todos os caminhos de comunicação.

A criptografia protege as informações em trânsito ao tornar os dados interceptados ilegíveis. Protocolos criptográficos fortes reduzem o valor das comunicações observadas mesmo quando o monitoramento ocorre.

O uso de padrões de comunicação seguros minimiza a exposição em redes e aplicativos. A configuração adequada do protocolo garante que as trocas de dados sigam práticas focadas na confidencialidade.

A segmentação limita a distância que os dados observados podem percorrer em um ambiente. O isolamento de sistemas sensíveis reduz o escopo e o impacto da observação potencial.

O monitoramento contínuo ajuda a identificar padrões de observação incomuns ao longo do tempo. A análise comportamental apóia a conscientização precoce, mesmo quando nenhuma modificação direta ocorre.

Usuários informados reduzem a exposição evitando redes inseguras e práticas de comunicação inseguras. Os programas de conscientização fortalecem a camada humana de proteção da confidencialidade.

Os ataques passivos raramente chamam a atenção porque os sistemas continuam operando conforme o esperado enquanto as informações são observadas silenciosamente. Essa falta de visibilidade é o que os torna especialmente relevantes em ambientes em que os dados se movem constantemente pelas redes e canais de comunicação.

Reduzir a exposição depende menos da detecção de atacantes e mais da limitação do que pode ser aprendido por meio da observação. Fortes controles de confidencialidade, práticas disciplinadas de comunicação e consciência dos riscos de transmissão continuam sendo essenciais para proteger os dados ao longo do tempo.

Os ataques passivos não podem ser completamente evitados porque qualquer dado transmitido pela rede pode ser potencialmente observado. Práticas fortes de criptografia e comunicação segura reduzem significativamente o risco e o impacto.

Os ataques passivos não exigem acesso direto a sistemas ou aplicativos. A observação normalmente ocorre em caminhos de comunicação em que os dados são transmitidos entre as partes.

Ataques passivos não são menos perigosos do que ataques ativos, mesmo que não causem interrupções imediatas. A exposição de dados a longo prazo geralmente permite o uso indevido de credenciais, vigilância ou futuros ataques direcionados.

A criptografia não interrompe todos os ataques passivos, mas impede que os invasores leiam os dados interceptados. Os padrões de comunicação e os metadados ainda podem ser observados, apesar da criptografia.