🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

O DNS está no centro do funcionamento da Internet, direcionando silenciosamente cada solicitação para o destino correto. Quando os invasores interferem nesse processo, o impacto se espalha para além de um único sistema, afetando sites, aplicativos e usuários ao mesmo tempo. O ataque de DNS explora essa dependência para interromper o acesso, redirecionar o tráfego ou interceptar a comunicação em grande escala.

O risco de um ataque ao DNS é generalizado. De acordo com o relatório de ameaças ao DNS da Verisign, mais de 40% das organizações sofreram um ataque relacionado ao DNS em um único ano, muitas vezes resultando em tempo de inatividade do serviço ou exposição de dados. É por isso que é essencial entender o que é um ataque de DNS, como funciona, os principais tipos envolvidos, por que é perigoso e como evitá-lo.

Um ataque de DNS é um ataque cibernético que tem como alvo o Sistema de Nomes de Domínio (DNS) para interromper, redirecionar ou controlar como os usuários acessam os serviços on-line. Esses ataques interferem na resolução do DNS, o processo que traduz nomes de domínio em endereços IP.

Os atacantes têm como alvo o DNS porque ele controla o acesso à Internet. Quando o DNS está comprometido, os usuários não conseguem acessar sites, aplicativos ou serviços on-line, mesmo que esses serviços estejam operando normalmente.

Os ataques de DNS são usados para bloquear o acesso, redirecionar usuários para destinos maliciosos ou interceptar tráfego em grande escala. Ao manipular o DNS, os atacantes obtêm amplo controle sobre a comunicação de rede sem atacar diretamente sistemas individuais.

Antes de saber como funciona um ataque de DNS, é essencial entender o que é o DNS e como ele funciona.

O Sistema de Nomes de Domínio (DNS) é um componente da infraestrutura da Internet. Ele traduz nomes de domínio legíveis por humanos em endereços IP numéricos que os computadores usam para se comunicar. Essa tradução permite que os usuários acessem sites e serviços sem memorizar endereços IP.

Veja como funciona: quando um usuário insere o nome de um site, a solicitação é enviada para um resolvedor de DNS. O resolvedor pergunta a uma série de servidores DNS onde o endereço IP correto está armazenado. Depois que o endereço IP é encontrado, o resolvedor o retorna ao dispositivo do usuário.

Em seguida, o dispositivo se conecta ao servidor correto usando esse endereço IP. Todo esse processo acontece em segundos e ocorre toda vez que um site, aplicativo ou serviço on-line é acessado.

O DNS é aberto e amplamente confiável. Essa confiança e uso constante na Internet tornam o DNS um sistema crítico e um alvo valioso para invasores que desejam interromper ou controlar o acesso à Internet.

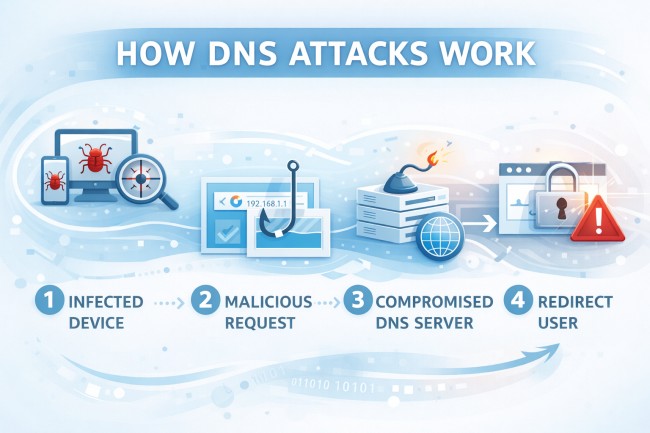

Um ataque de DNS explora o processo usado para traduzir nomes de sites em seus endereços IP correspondentes. Veja como eles geralmente funcionam, passo a passo:

Quando um usuário insere o endereço de um site, o computador envia uma solicitação a um servidor DNS para encontrar o endereço IP correspondente.

Os atacantes têm como alvo esse caminho de comunicação. Eles podem interceptar ou redirecionar a solicitação antes que ela chegue ao servidor DNS legítimo.

O atacante envia de volta uma resposta de DNS falsa que contém um endereço IP falso, induzindo o dispositivo do usuário a se conectar a um site malicioso.

A entrada de DNS comprometida leva o usuário a um site falsificado que se parece com o real. Esses sites falsos costumam ser usados para roubar credenciais de login ou fornecer malware.

Uma vez bem-sucedido, o ataque pode se espalhar por meio de registros DNS alterados em outros servidores, afetando muitos usuários que dependem das mesmas informações de domínio.

Alguns invasores implantam alterações persistentes no DNS ou usam malware para manter os usuários direcionados a servidores maliciosos mesmo após a reinicialização do sistema ou a reinicialização do cache do DNS.

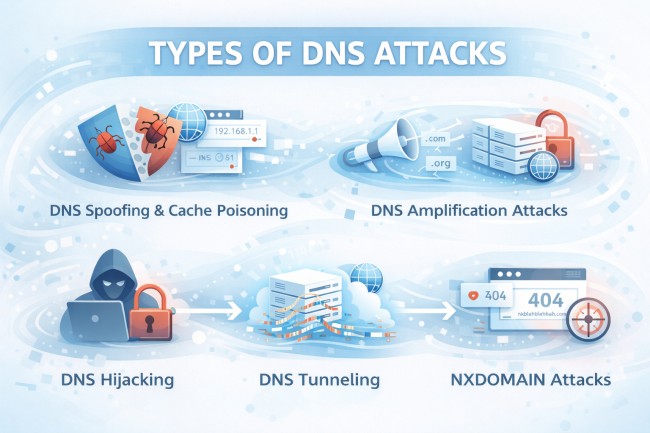

Os ataques de DNS são categorizados de acordo com a forma como os atacantes usam indevidamente o sistema DNS e o resultado que pretendem alcançar. Cada tipo visa uma fraqueza específica na forma como o DNS resolve, armazena ou responde às solicitações.

Nesse ataque, o objetivo do atacante é o redirecionamento. Os atacantes enviam respostas falsas de DNS para um resolvedor de DNS. O resolvedor armazena essas informações incorretas em seu cache e depois as envia aos usuários. Como resultado, os usuários são direcionados para sites maliciosos ou não intencionais, mesmo que tenham digitado o nome de domínio correto.

Nesse ataque, os atacantes têm como alvo os servidores DNS públicos e a largura de banda da rede da vítima. Os atacantes enviam solicitações de DNS muito pequenas enquanto falsificam o endereço IP da vítima como fonte. Os servidores DNS respondem com respostas muito maiores, que são enviadas para a vítima. Essas respostas amplificadas inundam a rede do alvo, sobrecarregando a largura de banda e fazendo com que sites ou serviços se tornem inacessíveis.

O sequestro de DNS acontece quando os invasores alteram as configurações de DNS em roteadores, dispositivos ou servidores DNS. Depois de alteradas, todas as consultas de DNS são resolvidas usando servidores controlados por invasores. Isso permite que os invasores redirecionem usuários, injetem anúncios, roubem credenciais ou bloqueiem totalmente o acesso.

O tunelamento de DNS abusa das consultas de DNS para ocultar dados dentro de um tráfego de aparência normal. Os atacantes usam solicitações de DNS para se comunicar com malware ou mover dados para fora de uma rede. Como o tráfego de DNS geralmente é permitido por meio de firewalls, o tunelamento pode permanecer despercebido por longos períodos.

Os ataques do NXDOMAIN se concentram em esgotar os recursos de DNS. Os atacantes enviam grandes volumes de solicitações de nomes de domínio que não existem. Os servidores DNS gastam poder de processamento respondendo a essas solicitações falhadas, o que retarda ou bloqueia a resolução legítima do DNS.

Os ataques de DNS são perigosos porque interrompem o acesso à base da Internet. Quando o DNS é manipulado ou sobrecarregado, os usuários não conseguem acessar sites ou aplicativos, mesmo que esses serviços ainda estejam em execução, criando interrupções imediatas.

Os ataques de DNS permitem o redirecionamento do tráfego e a exposição silenciosa dos dados. Ao controlar as respostas do DNS, os atacantes podem enviar usuários para destinos falsos, interceptar comunicações ou roubar credenciais enquanto os nomes de domínio parecem legítimos.

Os ataques de DNS aumentam rapidamente porque o DNS atende a muitos usuários ao mesmo tempo. Um único resolvedor ou provedor de DNS comprometido pode afetar milhares ou milhões de usuários, transformando um ataque em uma interrupção generalizada.

Os ataques de DNS causam danos diretos aos negócios e à reputação. O tempo de inatividade do serviço leva à perda de receita, à quebra da confiança do cliente e aos custos operacionais de recuperação. Incidentes repetidos de DNS enfraquecem a confiança nos serviços e na infraestrutura on-line.

Os ataques de DNS geralmente se tornam pontos de entrada para ataques maiores. O tráfego redirecionado pode fornecer malware, apoiar campanhas de phishing ou ignorar os controles de segurança, permitindo que os invasores expandam o controle entre sistemas e redes.

Esses incidentes mostram como os ataques contra a infraestrutura de DNS podem interromper o acesso, redirecionar o tráfego e afetar milhões de usuários ao mesmo tempo.

Em outubro de 2016, os atacantes usaram a botnet Mirai para lançar um ataque de amplificação de DNS contra Dyn. Ao sobrecarregar os servidores DNS da Dyn com tráfego massivo, os atacantes interromperam a resolução de nomes de muitos sites populares. Serviços como Twitter, Netflix, GitHub e Spotify ficaram inacessíveis para milhões de usuários na América do Norte e na Europa. O ataque foi bem-sucedido porque muitos sites importantes dependiam de um único provedor de DNS.

Em novembro de 2018, os invasores exploraram os pontos fracos do roteamento da Internet para redirecionar o tráfego de DNS destinado ao Google. Ao manipular os caminhos de roteamento e a resolução do DNS, os atacantes interceptaram brevemente o tráfego do usuário. Embora a interrupção tenha durado pouco, o incidente mostrou como a confiança no DNS combinada com erros de roteamento pode expor o tráfego global à interceptação.

Em abril de 2019, os invasores comprometeram uma conta de registrador de domínios e alteraram os registros DNS gerenciados pelo Amazon Route 53. Os usuários que tentaram acessar serviços legítimos de criptomoedas foram redirecionados para um site falso que roubou credenciais. O ataque funcionou porque os registros de DNS foram alterados na fonte de confiança, fazendo com que todos os usuários recebessem respostas maliciosas.

Entre 2019 e 2020, um grupo vinculado ao estado realizou a campanha Sea Turtle visando registradores de DNS e servidores DNS autorizados. Agências governamentais, provedores de telecomunicações e empresas de tecnologia em vários países foram afetados. Ao controlar a infraestrutura de DNS, os atacantes redirecionaram o tráfego para seus próprios sistemas, permitindo o monitoramento de longo prazo e a coleta de credenciais. A campanha teve sucesso porque as mudanças no DNS se propagaram silenciosamente pelas redes.

Em julho de 2020, um erro de configuração durante os esforços de mitigação causou uma interrupção relacionada ao DNS na Cloudflare. Milhares de sites ficaram inacessíveis em todo o mundo. Embora não seja malicioso, o incidente destacou como até mesmo pequenas configurações incorretas de DNS podem causar interrupções generalizadas devido ao papel central que o DNS desempenha.

Os ataques de DNS são detectados monitorando continuamente a atividade do DNS e identificando comportamentos que quebram os padrões normais de resolução. Como o DNS é executado silenciosamente em segundo plano, a detecção depende da observação em tempo real, em vez de erros visíveis do sistema.

Aqui estão alguns métodos úteis para detectar ataques de DNS:

As equipes de segurança observam picos repentinos nas consultas de DNS, solicitações repetidas ou grandes volumes de pesquisas aleatórias de domínios. Esses padrões geralmente indicam ataques de amplificação, atividade de tunelamento ou tentativas de sobrecarregar servidores DNS.

Essa técnica verifica se as respostas do DNS são alteradas sem autorização. Quando nomes de domínio confiáveis se transformam repentinamente em endereços IP desconhecidos, isso sinaliza um possível sequestro de DNS ou envenenamento de cache.

A análise de tráfego mede o equilíbrio entre solicitações e respostas de DNS. Grandes inundações de resposta ou volumes de tráfego desiguais revelam ataques de DNS baseados em amplificação direcionados à infraestrutura.

Os registros de DNS fornecem um registro detalhado de consultas, respostas e falhas. A análise desses registros ajuda a identificar erros repetidos de resolução, domínios suspeitos ou comportamento anormal de solicitações ao longo do tempo.

Esse método compara a atividade atual do DNS com o comportamento normal estabelecido. Desvios significativos dos padrões básicos de resolução indicam manipulação ou abuso dos serviços de DNS.

Os dados de inteligência de ameaças identificam domínios maliciosos conhecidos e a infraestrutura de ataque. Quando a atividade interna do DNS corresponde aos indicadores de ameaças conhecidos, a detecção se torna mais precisa e rápida.

Os ataques de DNS são confirmados correlacionando vários sinais ao mesmo tempo. Quando consultas anormais, mudanças de resposta e picos de tráfego aparecem juntos, o abuso ativo de DNS é confirmado.

Os ataques de DNS são evitados protegendo a integridade do DNS, limitando o uso indevido e mantendo os serviços de DNS confiáveis sob pressão. A prevenção funciona melhor quando os controles técnicos são combinados com uma supervisão consistente.

Aqui estão as melhores táticas para evitar ataques de DNS:

As extensões de segurança de DNS protegem as respostas de DNS de serem alteradas. O DNSSEC usa assinaturas digitais para que os resolvedores possam confirmar que os dados do DNS são autênticos. Isso impede que os invasores insiram registros DNS falsos por meio de falsificação ou envenenamento de cache.

A limitação de taxa controla quantas solicitações de DNS um servidor aceita de uma fonte. A filtragem de tráfego bloqueia consultas suspeitas ou malformadas. Essas medidas reduzem o impacto da amplificação e dos ataques de DNS baseados em inundação.

O DNS distribuído distribui serviços em vários servidores e locais. Se um servidor for atacado ou falhar, outros continuarão resolvendo solicitações. Esse design evita pontos únicos de falha e mantém os serviços disponíveis.

Uma configuração segura remove os pontos fracos comuns. Desativar a recursão aberta, restringir as transferências de zona e bloquear o acesso administrativo evita que os invasores abusem de servidores DNS mal configurados.

A segurança do registrador protege o DNS em sua origem. Autenticação forte, monitoramento de contas e aprovações de alterações evitam que invasores sequestrem domínios alterando registros de DNS autorizados.

O monitoramento contínuo monitora o tráfego de DNS em tempo real. Os alertas destacam picos repentinos, mudanças de resposta ou domínios suspeitos, permitindo uma ação rápida antes que os ataques se espalhem.

Controles de acesso robustos protegem as configurações de DNS contra alterações não autorizadas. O gerenciamento de mudanças garante que os registros de DNS sejam modificados somente por meio de processos aprovados, reduzindo o risco de sequestro.

Testes regulares verificam se as proteções de DNS ainda funcionam conforme o esperado. As análises periódicas ajudam a identificar lacunas antes que os atacantes as encontrem.

Os ataques de DNS têm como alvo uma camada central da Internet da qual todo serviço online depende. Ao manipular ou sobrecarregar a resolução do DNS, os invasores podem bloquear o acesso, redirecionar usuários ou interceptar tráfego sem atacar diretamente aplicativos ou servidores.

Esses ataques se expandem rapidamente porque o DNS atende a muitos usuários ao mesmo tempo. Uma única fraqueza na infraestrutura, configuração ou propriedade do domínio do DNS pode afetar organizações, plataformas ou regiões inteiras. É por isso que é essencial proteger o DNS.

As organizações devem tratar o DNS como uma infraestrutura crítica. Proteger a integridade do DNS, proteger o controle do domínio e monitorar o comportamento do DNS limita continuamente as interrupções e evita que os invasores abusem.