🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões

As políticas de segurança cibernética são regras documentadas que orientam como uma organização protege seus ativos digitais e sistemas de informação. Eles definem o comportamento aceitável, os requisitos de segurança e as responsabilidades dos funcionários, prestadores de serviços e terceiros.

Essas políticas servem como base da estrutura de governança de segurança da informação de uma organização. Eles traduzem objetivos de segurança de alto nível em regras aplicáveis que apoiam a tomada de decisões consistente.

As políticas de cibersegurança são importantes porque estabelecem uma abordagem estruturada e consistente para gerenciar o risco digital.

As políticas de segurança cibernética operam por meio da supervisão da governança, da aplicação técnica e da conformidade diária dos funcionários.

As organizações confiam em várias políticas de segurança cibernética porque o risco não existe em um único lugar. Cada política aborda uma exposição de segurança específica e, ao mesmo tempo, reforça um modelo de governança compartilhada entre sistemas, dados e usuários.

A Política de Segurança da Informação está no centro do programa de segurança e define a direção para todas as outras políticas. Ele conecta os objetivos de segurança ao risco comercial, às obrigações regulatórias e aos padrões reconhecidos, como a ISO 27001 e a Estrutura de Segurança Cibernética do NIST.

As equipes de segurança usam essa política para orientar a tomada de decisões, em vez de resolver problemas individuais isoladamente. Quando escrito corretamente, ele mantém os controles técnicos, as auditorias e as prioridades operacionais alinhados.

A Política de Uso Aceitável explica como sistemas, redes e dados organizacionais podem ser usados durante o trabalho diário. Ele traça um limite claro entre a atividade produtiva e o comportamento que introduz riscos desnecessários.

Regras de uso claras reduzem o uso indevido acidental e limitam a exposição relacionada a pessoas internas. Eles também fornecem uma base consistente para a resposta quando ocorrem violações.

A Política de Controle de Acesso determina quem tem permissão para acessar sistemas e dados, sob quais condições e em que nível. Ele suporta gerenciamento de identidade, atribuição de privilégios, requisitos de autenticação e revisões periódicas de acesso.

Restringir o acesso limita o raio de explosão das credenciais comprometidas. Essa política continua sendo uma das salvaguardas mais eficazes contra movimentos laterais durante um ataque.

A Política de Privacidade e Proteção de Dados rege como as informações confidenciais, regulamentadas e pessoais são tratadas ao longo de seu ciclo de vida. As equipes confiam nela ao armazenar, compartilhar, reter ou descartar dados.

O manuseio consistente apoia as regulamentações de privacidade e as obrigações contratuais. Também reduz a exposição causada por localizações de dados não gerenciadas e acesso excessivo.

A Política de Resposta a Incidentes prepara a organização para eventos de segurança antes que eles ocorram. Ele define canais de denúncia, funções de resposta, etapas de investigação e expectativas de comunicação.

Uma direção clara permite decisões mais rápidas sob pressão. Ele também oferece suporte aos requisitos de notificação regulatória e à comunicação externa coordenada.

A Política de Segurança de Rede e Endpoint se concentra em proteger servidores, redes e dispositivos de usuários contra acesso e exploração não autorizados. Ele orienta as decisões relacionadas a firewalls, proteção de terminais, monitoramento e segmentação.

À medida que os ambientes de trabalho remoto e de nuvem se expandem, o controle centralizado se torna mais difícil de manter. Essa política ajuda as equipes de segurança a aplicar proteção consistente em sistemas distribuídos.

A Política de Segurança de E-mail aborda ameaças enviadas por e-mail, incluindo phishing, malware e engenharia social. Ele define as expectativas de comportamento do usuário e define como as mensagens suspeitas são denunciadas.

Como o e-mail continua sendo o principal vetor de ataque, a clareza é fundamental. Hábitos fortes reduzem significativamente a taxa de sucesso de ataques focados em humanos.

A política BYOD permite que dispositivos pessoais sejam usados sem enfraquecer a segurança organizacional. Ele explica as condições de acesso, as salvaguardas necessárias e as práticas de monitoramento aceitáveis.

A flexibilidade não precisa aumentar o risco. Limites claros protegem os dados organizacionais mesmo quando os dispositivos não são de propriedade da empresa.

Ao escrever uma política de segurança cibernética, o objetivo não é produzir documentação por si só, mas criar algo que as pessoas possam realmente seguir. Os componentes abaixo ajudam a garantir que a política seja clara, aplicável e relevante para riscos reais de segurança.

Comece deixando claro o que a política deve proteger e por que ela existe. A declaração clara do escopo ajuda os leitores a entender a quais sistemas, usuários e dados a política se aplica.

Cada política deve indicar claramente quem é responsável por aplicá-la e mantê-la. Isso evita confusões e garante que as tarefas de segurança não sejam ignoradas ou assumidas como pertencentes a outra pessoa.

Os controles de segurança explicam como as expectativas políticas são aplicadas na prática por meio de medidas técnicas e administrativas. Esses controles orientam como o acesso é restrito, a atividade é monitorada e os sistemas são configurados.

O gerenciamento de riscos conecta a política às ameaças reais e ao impacto nos negócios. Isso ajuda a priorizar os controles com base na probabilidade, severidade e tolerância organizacional ao risco.

As políticas devem refletir os regulamentos aplicáveis e os padrões do setor. Esse alinhamento apoia as auditorias e reduz a exposição legal e regulatória.

Uma política deve explicar como a conformidade é monitorada e o que acontece quando as regras são violadas. A aplicação clara reforça que a política está operacional e é levada a sério.

As políticas de segurança cibernética devem ser revisadas regularmente para permanecerem efetivas. As atualizações garantem que a política permaneça alinhada com a evolução das ameaças, tecnologias e mudanças nos negócios.

A política deve ser de fácil acesso e escrita em um idioma que os funcionários possam entender. Uma comunicação clara ajuda as pessoas a aplicar a política corretamente no trabalho diário.

As políticas de segurança cibernética se alinham a estruturas reconhecidas para garantir o gerenciamento estruturado de riscos e a prontidão para auditoria.

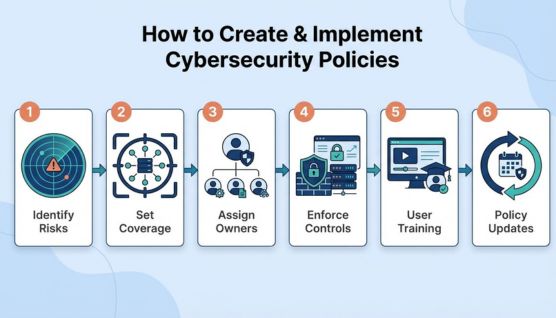

Políticas eficazes de segurança cibernética são construídas por meio da conscientização sobre riscos, estrutura clara e fiscalização consistente.

Identifique ativos críticos, cenários de ameaças e impactos nos negócios. Isso garante que as políticas abordem riscos organizacionais reais.

Especifique claramente usuários, sistemas e dados cobertos por cada política. Um escopo bem definido evita ambigüidades.

Designe proprietários para aprovação, fiscalização e manutenção. A propriedade garante a responsabilidade em todo o ciclo de vida da política.

Apoie políticas com controles de acesso, monitoramento e ferramentas de segurança. A fiscalização técnica fortalece a conformidade.

Ofereça treinamento contínuo de conscientização sobre segurança. Usuários informados reduzem as violações acidentais.

Revise as políticas anualmente ou após grandes mudanças. As atualizações regulares mantêm as políticas relevantes.

Muitas organizações enfraquecem as políticas de segurança cibernética por meio de falhas de design e execução.

As políticas de segurança cibernética definem regras de segurança, mas aplicá-las em ativos de nuvem e exposição externa continua sendo um desafio. A fiscalização eficaz exige visibilidade das ameaças além das redes internas.

O CloudSEK apoia a aplicação de políticas identificando ativos digitais expostos e ameaças externas em tempo real. Essa inteligência ajuda a alinhar as políticas de controle de acesso, proteção de dados e resposta a incidentes com as condições reais de risco.

Ao integrar os insights do CloudSEK aos fluxos de trabalho de governança, as organizações podem validar se as políticas permanecem efetivas. Isso permite ajustes mais rápidos e um alinhamento mais forte entre os controles documentados e a postura de segurança no mundo real.