🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Os servidores de Comando e Controle (C2) são servidores maliciosos usados por atacantes para gerenciar e controlar remotamente sistemas infectados com malware. Eles atuam como o ponto de comunicação por meio do qual os dispositivos comprometidos recebem instruções ou enviam dados roubados.

A necessidade de controle centralizado surgiu à medida que as campanhas de malware ultrapassaram as infecções isoladas e exigiram coordenação em várias máquinas. Posteriormente, os avanços defensivos levaram os atacantes a modificar a forma como a comunicação C2 é estruturada e entregue.

Os servidores C2 continuam sendo essenciais para os ataques cibernéticos modernos porque suportam a presença contínua do invasor após uma violação inicial. Entender seu propósito ajuda a explicar como as intrusões persistem mesmo quando nenhuma atividade visível ocorre.

Um Comando e Controle (C2), também conhecido como C&C, descreve a camada de controle na qual os atacantes confiam após a execução do malware, e não o malware em si. Sua função definidora é permitir instruções e feedback remotos entre atacantes e sistemas comprometidos.

Ao contrário dos servidores legítimos, um servidor C2 foi projetado para operar secretamente e manter o acesso de longo prazo no ambiente da vítima. A comunicação é estruturada para se assemelhar ao comportamento normal da rede, de modo que possa persistir sem chamar a atenção.

Do ponto de vista de um invasor, o servidor C2 funciona como ponto de coordenação para atividades maliciosas contínuas. Do ponto de vista defensivo, representa o canal de comunicação que deve ser interrompido para impedir uma intrusão ativa.

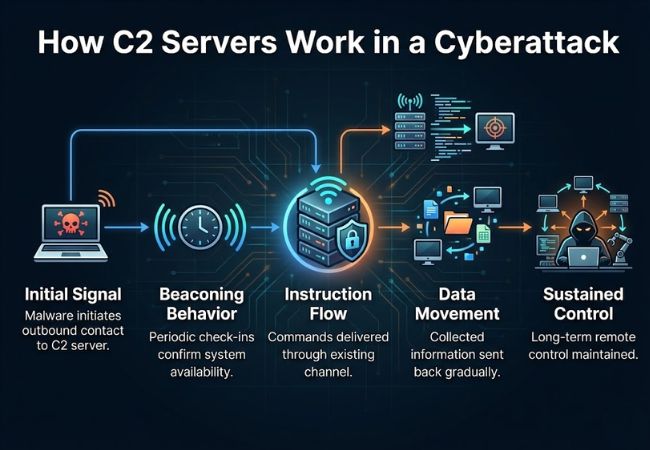

Um servidor de Comando e Controle (C2) funciona atuando como ponte de comunicação entre um atacante e um malware em execução em um sistema comprometido.

Quando o malware está ativo em um sistema comprometido, a comunicação é iniciada com o servidor C2, em vez de o invasor se conectar internamente. Essa interação externa reduz a exposição e permite que o controle ocorra silenciosamente por meio de caminhos normais de rede.

A comunicação C2 aparece como sinais de rede repetidos, mas limitados, em vez de tráfego contínuo. Esses sinais permitem que o atacante saiba que o sistema ainda está acessível, evitando padrões que se destacam.

Os comandos passam do servidor C2 para o malware por meio do mesmo canal de comunicação já em uso. Esse design permite que as ações do invasor sejam alteradas sem reinstalar o malware ou entrar novamente no sistema.

As informações coletadas pelo malware, como detalhes do sistema ou dados roubados, retornam ao servidor C2 em partes controladas. O envio gradual de dados ajuda a atividade a permanecer oculta no tráfego regular.

Enquanto a comunicação com o servidor C2 permanecer intacta, o controle do invasor persiste sobre o sistema comprometido. Esse acesso sustentado permite intrusões de longo prazo sem sinais visíveis de atividade contínua de ataque.

O malware se torna significativamente mais flexível quando a comunicação contínua com um servidor C2 é estabelecida. As ações não precisam mais ser pré-programadas no momento da infecção e podem ser direcionadas remotamente.

As instruções se originam fora do sistema comprometido e são entregues pelo canal C2. Essa separação permite que os invasores decidam como e quando o malware deve agir sem modificar a infecção original.

Novos recursos podem ser introduzidos muito depois do compromisso inicial. Componentes adicionais chegam pelo mesmo caminho de comunicação, permitindo que o comportamento do malware evolua à medida que as condições mudam.

As informações coletadas de sistemas comprometidos não saem da rede arbitrariamente. O movimento ocorre através do canal C2, que fornece um caminho controlado e previsível de volta ao atacante.

As infecções individuais ganham relevância quando vistas em conjunto e não isoladamente. Um único servidor C2 pode direcionar a atividade em muitos sistemas comprometidos, permitindo ações coordenadas em grande escala.

O acesso contínuo depende menos da exploração e mais da comunicação. Enquanto o canal C2 permanecer ativo, o controle sobre o ambiente comprometido pode ser mantido.

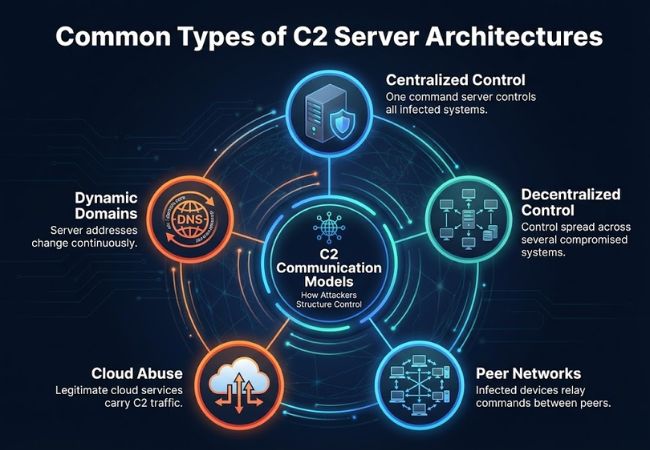

As diferenças nos servidores C2 são moldadas principalmente pela forma como a comunicação é organizada e pela quantidade de resiliência que os invasores precisam durante uma operação. Essas variações afetam a facilidade com que o controle pode ser interrompido e por quanto tempo uma intrusão pode persistir.

Um servidor atua como o ponto único pelo qual todos os sistemas comprometidos recebem instruções. Esse modelo é simples de gerenciar, mas se torna frágil se o servidor for identificado e colocado off-line.

As responsabilidades de controle são distribuídas entre vários sistemas comprometidos em vez de um único servidor. A remoção de um nó tem um impacto limitado, o que torna a interrupção mais difícil e lenta.

Os sistemas infectados se comunicam diretamente entre si para retransmitir comandos. O controle pode se mover dinamicamente dentro da rede, reduzindo a dependência de locais fixos.

Serviços de nuvem legítimos são usados como intermediários para comunicação de comando. O tráfego normal do serviço ajuda a misturar atividades maliciosas e complica os esforços de filtragem.

As localizações dos servidores mudam com frequência por meio da geração automatizada de domínios. Bloquear um endereço oferece poucos benefícios porque novos caminhos de comunicação aparecem rapidamente.

Os servidores C2 aparecem em vários cenários de ataque porque suportam controle, coordenação e persistência após o acesso inicial. Seu uso muda dependendo dos objetivos do invasor e da natureza do ambiente comprometido.

As ameaças persistentes avançadas dependem dos servidores C2 para manter o acesso de longo prazo aos sistemas de destino. A comunicação contínua permite que os atacantes observem a atividade, ajustem o comportamento e permaneçam presentes sem provocar interrupções imediatas.

Os ataques de ransomware usam servidores C2 para coordenar a execução em sistemas infectados. A comunicação pode oferecer suporte ao controle de criptografia, às decisões de tempo ou à interação com os ambientes afetados após a implantação.

Os Trojans bancários dependem dos servidores C2 para gerenciar o roubo de credenciais e o monitoramento de transações. O controle centralizado permite que dados financeiros roubados sejam coletados e processados sem acesso direto a cada dispositivo infectado.

Alguns ataques se concentram na coleta de dados de autenticação em vez de na interrupção imediata. Os servidores C2 fornecem um canal através do qual as credenciais podem ser coletadas gradualmente e revisadas remotamente.

O compromisso inicial geralmente serve como ponto de entrada e não como objetivo final. Comandos emitidos por meio de um servidor C2 podem orientar a movimentação para sistemas adicionais no mesmo ambiente.

Tarefas como executar comandos ou ativar recursos inativos de malware são acionadas por meio do canal C2. Isso permite que ações ocorram sem reinfectar sistemas ou restabelecer o acesso.

Certas operações enfatizam a persistência em vez da velocidade. A comunicação contínua com um servidor C2 permite que os invasores permaneçam incorporados enquanto os objetivos evoluem com o tempo.

O perigo dos servidores C2 está no que acontece após o acesso inicial, e não na forma como esse acesso é obtido. A comunicação contínua permite que um único compromisso se transforme em um problema de segurança contínuo que é difícil de isolar e resolver totalmente.

A comunicação C2 é estruturada para se assemelhar ao tráfego normal da rede. Essa semelhança permite que atividades maliciosas permaneçam ocultas por longos períodos.

O controle do invasor não termina quando a vulnerabilidade original é resolvida. Um canal C2 ativo pode preservar o acesso mesmo após os sistemas parecerem estar corrigidos ou limpos.

As ações direcionadas por meio de um servidor C2 geralmente ocorrem de forma incremental, em vez de todas de uma vez. Essa progressão lenta reduz a visibilidade e aumenta o dano geral.

Informações confidenciais podem ser coletadas e transferidas em pequenas porções ao longo do tempo. Esse movimento controlado diminui a chance de acionar alertas imediatos.

A remoção de malware por si só nem sempre quebra o controle do invasor. Enquanto a comunicação C2 persistir, os esforços de remediação podem ser incompletos ou revertidos.

A atividade orientada por C2 pode afetar a disponibilidade, a integridade e a confiabilidade dos sistemas por longos períodos. A interrupção resultante pode ser sutil no início, mas se tornar mais severa com o tempo.

A detecção de servidores C2 depende do reconhecimento de um comportamento de comunicação que não está alinhado com a atividade normal do sistema. A visibilidade se desenvolve por meio de padrões que se repetem, se correlacionam ou persistem, em vez de um único sinal isolado.

As conexões externas para destinos externos desconhecidos geralmente atraem a atenção durante a análise. A comunicação repetida com o mesmo endpoint pode indicar controle centralizado.

A comunicação automatizada geralmente segue intervalos consistentes ou algorítmicos. Os check-ins regulares sem um contexto claro do usuário ou do aplicativo geralmente sinalizam canais de controle ocultos.

Protocolos como HTTP, HTTPS ou DNS podem transportar tráfego de comando em formatos inesperados. Cargas codificadas ou estruturas de solicitação incomuns podem sugerir uso indevido.

Domínios de baixa reputação ou registrados recentemente aparecem frequentemente na atividade C2. Mudanças rápidas entre destinos também podem refletir tentativas de evitar o bloqueio.

A criptografia oculta o conteúdo, mas deixa as características de comunicação expostas. O tamanho do pacote, a frequência e a duração da sessão ainda fornecem pistas de detecção valiosas.

Os processos que executam ações sem a interação do usuário oferecem um contexto importante. A execução inesperada de comandos ou mudanças na configuração geralmente se alinham ao controle externo.

Indicadores individuais podem parecer inofensivos isoladamente. Sinais semelhantes observados em vários sistemas fortalecem a confiança na atividade coordenada de C2.

A defesa contra a atividade de C2 se concentra em reduzir o controle do atacante, em vez de abordar apenas o comprometimento inicial. Limitar a comunicação, a visibilidade e a persistência enfraquece a eficácia dos servidores C2.

Os sistemas de separação reduzem até onde a atividade impulsionada por C2 pode se estender. Os dispositivos comprometidos perdem valor se o acesso a recursos essenciais permanecer restrito.

A comunicação externa deve seguir regras claramente definidas. Limitar as conexões externas reduz os caminhos disponíveis para os canais C2.

O comportamento esperado do sistema fornece uma linha de base para comparação. Desvios na atividade do processo ou no uso da rede geralmente indicam controle oculto.

A atividade local revela detalhes que os dados da rede sozinhos não podem capturar. O monitoramento de processos e mudanças de configuração ajuda a revelar ações relacionadas ao C2.

A inteligência externa adiciona contexto às observações internas. Indicadores e padrões comportamentais conhecidos fortalecem a confiança na identificação da atividade de C2.

A prioridade muda para limitar a comunicação quando há suspeita de controle. O isolamento dos sistemas afetados impede que mais instruções cheguem aos hosts comprometidos.

Reduzir serviços e permissões desnecessários reduz a superfície de ataque disponível para mecanismos de controle. Sistemas reforçados oferecem menos oportunidades de comunicação persistente.

Os controles defensivos exigem uma reavaliação regular à medida que as técnicas do atacante evoluem. A avaliação contínua ajuda a fechar lacunas antes que elas sejam exploradas.

Os servidores de Comando e Controle (C2) mostram como os ataques cibernéticos se estendem além do momento em que um sistema é comprometido. A comunicação contínua permite que os invasores controlem o malware, ajustem as atividades e mantenham o acesso ao longo do tempo.

O foco na atividade C2 muda a atenção para a comunicação e o controle, em vez de incidentes isolados. A interrupção desses canais reduz a influência do invasor e limita a duração e o impacto das intrusões.

Sim, em contextos de cibersegurança, os servidores C2 se referem a sistemas usados para controlar malware ou dispositivos comprometidos. Ferramentas legítimas de gerenciamento remoto não são consideradas servidores C2 porque operam com autorização.

Não, uma botnet é o grupo de dispositivos comprometidos, enquanto um servidor C2 é o sistema que os controla. O servidor C2 emite comandos e o botnet os executa.

Sim, a criptografia pode ocultar o conteúdo da comunicação C2. Ele não oculta padrões de tráfego, como tempo, frequência ou destino.

Não, a comunicação constante não é necessária para que o controle C2 funcione. O contato periódico ou intermitente é suficiente para manter o controle.

Não, a remoção de malware nem sempre encerra imediatamente a atividade C2. O acesso residual, os caminhos de reinfecção ou a limpeza incompleta podem permitir que o controle persista.