🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

A inteligência de ameaças cibernéticas é a prática de coletar e analisar dados de ameaças para entender o comportamento, as motivações e as capacidades do invasor. Ele transforma informações não estruturadas, como TTPs, IOCs e telemetria de infraestrutura, em insights que orientam as decisões de segurança.

O objetivo do CTI é ajudar as organizações a antecipar ameaças em vez de reagir após a ocorrência de danos. Ele consegue isso contextualizando as atividades entre atores de ameaças, campanhas e superfícies de ataque.

As equipes de segurança usam o CTI para fortalecer as detecções, aprimorar a resposta a incidentes e melhorar o planejamento de riscos a longo prazo. A CTI se torna mais valiosa quando está alinhada com estruturas como o MITRE ATT&CK, pois isso permite que os analistas mapeiem técnicas adversárias com precisão.

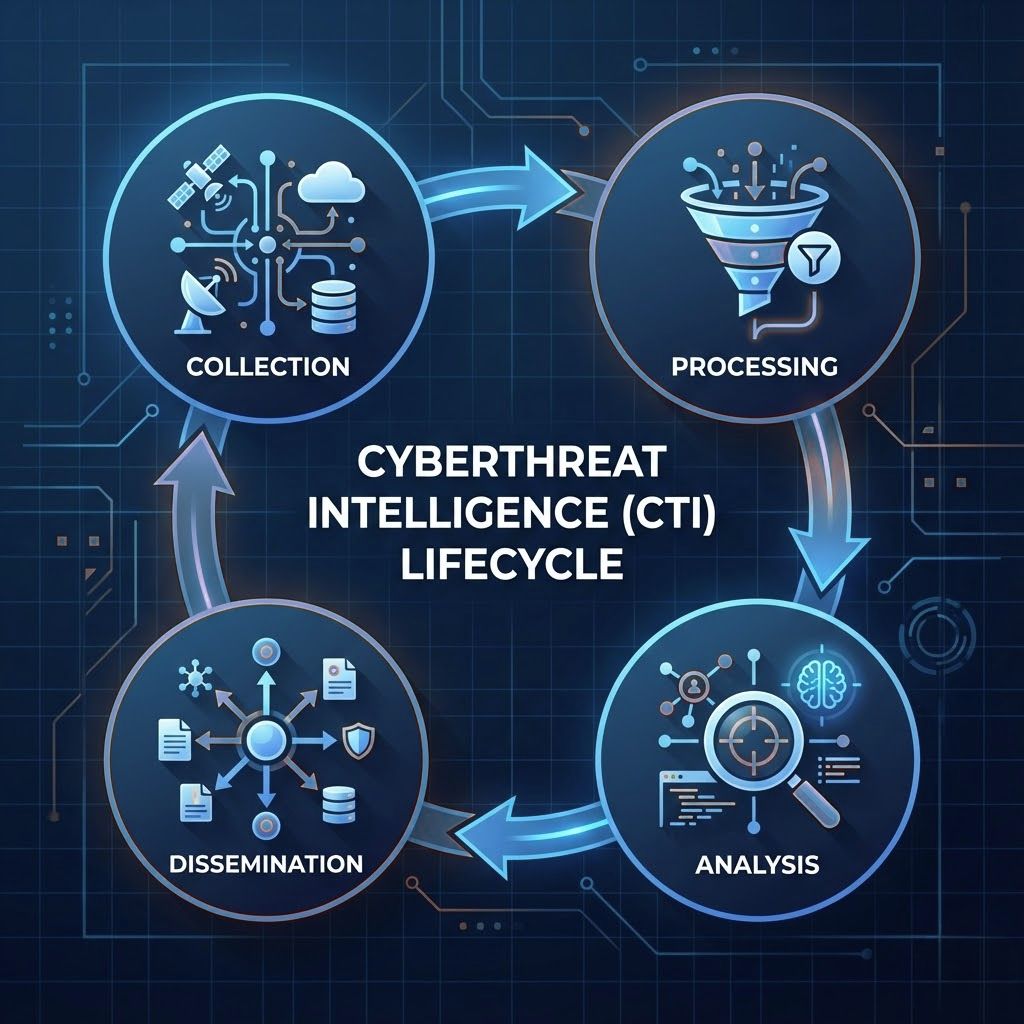

O CTI trabalha seguindo o ciclo de vida da inteligência, que inclui coleta, processamento, análise e disseminação. Cada estágio refina as informações brutas em inteligência relevante para diferentes camadas operacionais.

A coleta começa em fontes como OSINT, fóruns da dark web, sandboxes de malware e registros de infraestrutura interna. Essa união diversificada de dados ajuda as equipes a identificar movimentos de invasores que podem passar despercebidos em sistemas isolados.

Durante a análise, os padrões de ameaças são correlacionados com TTPs conhecidos e mapeados para perfis de adversários para descobrir a intenção. A inteligência final é compartilhada com a liderança, analistas de SOC e equipes de IR para que os insights possam ser operacionalizados em ambientes SIEM e SOAR.

A inteligência de ameaças cibernéticas é categorizada em quatro tipos, cada um fornecendo um nível distinto de contexto e visibilidade. Essas categorias permitem que as organizações apliquem inteligência no planejamento estratégico, bem como na defesa em tempo real.

O CTI estratégico fornece conhecimento de nível executivo sobre riscos geopolíticos, tendências do setor e desenvolvimentos de ameaças de longo prazo. Ele orienta a liderança na formulação de políticas de segurança e decisões de investimento.

O CTI tático se concentra nas táticas, técnicas e procedimentos do adversário usados durante as operações ativas. Ele equipa as equipes de SOC com padrões comportamentais que podem ser convertidos em lógica de detecção.

A CTI operacional revela detalhes sobre campanhas de ameaças em andamento ou emergentes que visam diretamente uma organização ou setor. Ele oferece suporte às equipes de IR, destacando as ferramentas, os cronogramas e os objetivos do invasor.

A CTI técnica fornece indicadores granulares, como hashes maliciosos, domínios e assinaturas de arquivos. Ele permite o bloqueio rápido de ameaças em pontos de controle, como firewalls e regras de SIEM.

A CTI estratégica se concentra em riscos de longo prazo que moldam a governança de segurança e as decisões de investimento. Ele avalia as condições geopolíticas, os motivos dos atores da ameaça e as tendências específicas do setor para ajudar a liderança a antecipar os desafios futuros.

Os temas de risco identificam forças mais amplas que podem influenciar as motivações ou mudanças operacionais dos atacantes. Esses insights ajudam os executivos a alinhar as prioridades de segurança com a evolução das condições externas.

As tendências do setor destacam os padrões de ataque direcionados a setores ou tecnologias semelhantes. A liderança usa esses insights para prever quais unidades de negócios podem exigir medidas de proteção adicionais.

Os insights de políticas avaliam os desenvolvimentos regulatórios e as pressões de conformidade que afetam o planejamento de segurança empresarial. Isso garante que as decisões estratégicas apoiem os requisitos de resiliência e governança.

O CTI tático analisa os comportamentos e as técnicas que os atacantes usam durante as operações. Ele fornece às equipes do SOC as informações necessárias para refinar as detecções e fortalecer os sistemas de monitoramento.

A análise de TTP do adversário mapeia os comportamentos observados com as técnicas ATT&CK. Os analistas do SOC usam esses mapeamentos para melhorar a visibilidade em toda a cadeia de ataque.

A lógica de detecção traduz insights comportamentais em assinaturas e regras de alerta que melhoram o desempenho do SIEM. Esse processo reduz os falsos positivos e fortalece a profundidade de detecção.

O foco na defesa destaca quais ativos ou processos requerem atenção adicional com base no comportamento do atacante. Ele permite que os líderes do SOC priorizem ajustes no fluxo de trabalho que fortaleçam a prontidão.

O CTI operacional oferece informações sobre campanhas ativas que podem atingir diretamente a organização ou seu setor. Ele preenche a lacuna entre a ampla consciência estratégica e os indicadores técnicos necessários durante as investigações.

Os dados da campanha identificam grupos de agentes de ameaças, suas ferramentas ativas e suas preferências operacionais. Isso ajuda os socorristas a prever como os ataques podem se desenrolar em seu ambiente.

A análise do cronograma de atividades revela a rapidez com que os adversários executam diferentes estágios de um ataque. Isso dá aos respondentes um contexto sobre quando esperar uma escalada ou um movimento lateral.

A análise da intenção da ameaça explica por que os atacantes estão perseguindo um determinado alvo ou setor. Isso ajuda as equipes a calibrar suas estratégias de resposta com base nos objetivos do adversário.

O CTI técnico fornece a inteligência de vida mais curta e mais acionável para os defensores da linha de frente. Ele oferece indicadores detalhados que alimentam diretamente os sistemas de detecção e prevenção.

A análise do COI coleta hashes, IPs, domínios e URLs associados a atividades maliciosas. Esses indicadores aprimoram a precisão da detecção de SIEM, EDR e firewall.

A análise de artefatos de malware examina fragmentos de código e assinaturas comportamentais para identificar arquivos maliciosos. Esses insights ajudam os analistas a reconhecer cepas de malware novas ou modificadas.

Os sinais de infraestrutura revelam servidores de comando e controle, pontos de distribuição e ambientes de hospedagem usados para ataques. Essas informações ajudam as equipes a interromper os canais de comunicação dos adversários.

Os quatro tipos de CTI diferem em propósito, público, profundidade de dados e sensibilidade temporal. Compreender essas diferenças ajuda as organizações a aplicar inteligência de forma eficaz na tomada de decisões estratégicas e na defesa operacional.

Os quatro tipos de CTI fortalecem a segurança oferecendo camadas complementares de visão que atendem às necessidades estratégicas e operacionais.

Previsão de ataques: O CTI estratégico e tático fornece clareza de longo prazo sobre os riscos do setor e os comportamentos dos adversários.

Contenção de ameaças: O CTI operacional e técnico aprimora a resposta rápida ao revelar ameaças ativas e indicadores acionáveis.

As organizações usam a CTI para enriquecer alertas, descobrir ameaças ocultas e reduzir o tempo de investigação em seus fluxos de trabalho de SOC.

Precisão do alerta: O CTI tático e técnico melhora a qualidade do SIEM adicionando padrões comportamentais e indicadores verificados.

Profundidade da investigação: A CTI operacional fornece um contexto de campanha que ajuda os respondentes a entender as metas do atacante e os caminhos de escalonamento.

Uma solução de CTI forte deve combinar inteligência precisa, ampla cobertura de dados e integração perfeita às ferramentas de segurança existentes.

A solução deve obter inteligência de diversos repositórios, incluindo laboratórios de malware, comunidades da dark web e telemetria de rede.

Ele deve fornecer informações enriquecidas que expliquem os motivos dos invasores, as relações com a infraestrutura e os padrões emergentes.

A plataforma deve se integrar com SIEM, SOAR, EDR e ferramentas de caça a ameaças para tornar a inteligência imediatamente acionável.

Ele deve gerar relatórios claros para executivos e equipes operacionais usando mapeamentos e narrativas contextuais da ATT&CK.

O CTI técnico é o mais acionável porque fornece indicadores específicos que podem ser bloqueados imediatamente.

Executivos e CISOs usam a CTI estratégica para orientar o planejamento de longo prazo e as decisões de investimento.

Os dados de ameaças são informações brutas, enquanto a CTI os contextualiza em insights que apoiam a tomada de decisões.

Sim, o CTI operacional fornece inteligência de campanha que acelera a investigação e a contenção.

A inteligência tática e operacional revela os comportamentos dos adversários que os caçadores usam para descobrir atividades ocultas.

O CloudSEK é uma plataforma de inteligência de ameaças baseada em IA que oferece visibilidade em tempo real de ativos digitais, infraestrutura externa e ecossistemas adversários. Seu mecanismo de Inteligência Unificada correlaciona atividades na dark web, insights da superfície de ataque e anomalias de infraestrutura para prever ameaças antes que elas se materializem.

O CloudSEK fornece inteligência contextual que vincula ativos expostos aos movimentos dos invasores para mostrar como os agentes de ameaças podem explorar vulnerabilidades. Isso ajuda as organizações a priorizar os riscos que se alinham à intenção do adversário, em vez de depender de alertas isolados.

A plataforma se integra perfeitamente aos ambientes SOC para que as equipes de segurança possam implantar inteligência enriquecida nos sistemas SIEM, SOAR e EDR. O CloudSEK melhora a prontidão operacional ao oferecer monitoramento contínuo e insights acionáveis em cenários de ameaças em evolução.