🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Os ataques do Cavalo de Tróia raramente começam com algo suspeito. A maioria começa com um arquivo que parece normal o suficiente para ser aberto sem pensar duas vezes.

Essa única ação geralmente é suficiente para que o malware entre em um sistema e permaneça lá silenciosamente. Nenhum aviso aparece e nada óbvio quebra no início.

Com o tempo, essas infecções levam à perda de dados, comprometimento da conta ou acesso mais profundo ao sistema, que parece difícil de rastrear. Saber como os Trojans funcionam facilita o reconhecimento do risco antes que os danos se tornem visíveis.

Um vírus Trojan Horse é um malware que se esconde dentro de algo que parece inofensivo ou útil, facilitando a confiança e a abertura dos usuários. Uma vez lançado, o código malicioso interno começa a operar silenciosamente em segundo plano.

Seu nome vem de uma antiga história de soldados escondidos dentro de uma estrutura de madeira usada para se infiltrar em uma cidade vigiada. Na computação, os atacantes usam uma tática semelhante ao colocar códigos maliciosos dentro de arquivos que parecem completamente comuns.

Os cavalos de Tróia não se espalham automaticamente e dependem da interação do usuário para iniciar suas atividades. Essa dependência do engano os ajuda a se misturar a muitos ambientes e evitar a detecção precoce.

Os primeiros programas de Trojan surgiram durante a primeira onda de computadores pessoais, uma época em que muitos usuários tinham conhecimento limitado das ameaças digitais. A curiosidade geralmente levava as pessoas a abrir arquivos desconhecidos que continham instruções destrutivas.

O crescimento da Internet na década de 1990 criou novos caminhos para distribuição por meio de anexos de e-mail e downloads de software gratuito. A confiança em remetentes conhecidos tornou muitas pessoas alvos fáceis naquela época.

Na década de 2000, a atividade de Trojan mudou para roubo financeiro, vigilância e ataques direcionados orquestrados por grupos de crimes cibernéticos organizados. Mudanças graduais na técnica permitiram que essas ameaças permanecessem ocultas por longos períodos nos sistemas domésticos e comerciais.

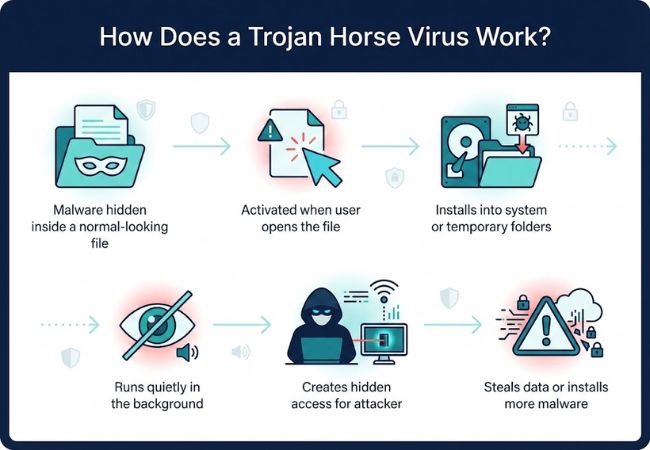

Um Trojan inicia seu processo parecendo seguro, convidando os usuários a interagir com ele sem considerar os riscos ocultos. Depois dessa interação, uma cadeia de ações se desenrola que silenciosamente dá acesso ou controle aos atacantes.

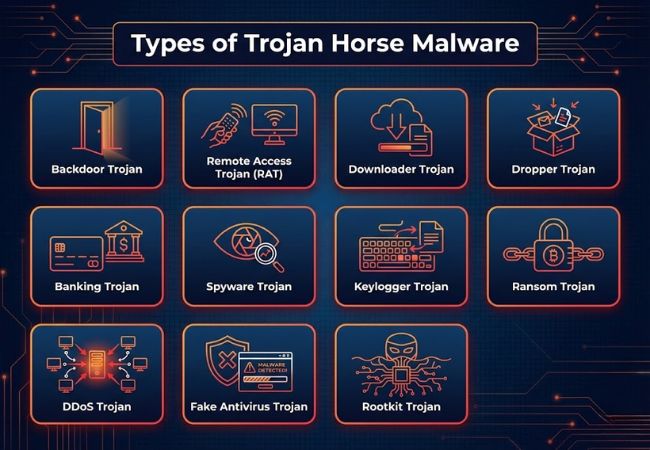

O malware Trojan Horse aparece em várias formas porque os atacantes adaptam seus métodos com base em metas como acesso, controle, roubo de dados ou ocultação a longo prazo.

Os trojans backdoor se espalharam quando os atacantes perceberam que uma única infecção bem-sucedida poderia ser reutilizada para acesso repetido. Seu principal valor é a persistência, não a interrupção imediata.

Um backdoor permite que um invasor retorne mais tarde para gerenciar arquivos, alterar configurações ou instalar ferramentas adicionais. Muitas violações de longo prazo ainda dependem desse tipo de ponto de apoio silencioso.

Os RATs surgiram dos mesmos conceitos usados em softwares legítimos de administração remota, mas sem consentimento ou visibilidade. O controle total do dispositivo se torna possível mesmo quando o atacante não está nem perto da máquina.

Os arquivos podem ser explorados, os comandos podem ser executados e a atividade do usuário pode ser observada em tempo real. Em muitos casos, a vítima continua usando o dispositivo normalmente enquanto o monitoramento continua.

Os Downloader Trojans se tornaram mais comuns à medida que as ferramentas de segurança melhoraram na captura de malware “tudo-em-um”. Dividir o acesso da entrega da carga útil tornou as infecções mais fáceis de escalar e mais difíceis de bloquear precocemente.

Esses Trojans se conectam e atraem o que vier a seguir, com base nos objetivos do atacante. Ransomware, spyware e ladrões de credenciais geralmente passam por esse segundo estágio.

Os droppers existem para esconder o que realmente está sendo instalado até o momento da execução. Essa abordagem reduz a chance de os scanners detectarem a carga real enquanto o arquivo está no disco.

A execução libera componentes ocultos no sistema e os instala rapidamente. A detecção geralmente ocorre tardiamente, quando o malware secundário começa a deixar rastros visíveis.

Os Trojans bancários surgiram com o crescimento dos serviços bancários on-line e dos pagamentos digitais, em que as credenciais se traduzem diretamente em dinheiro. Em vez de quebrar sistemas, esses Trojans se concentram em capturar silenciosamente o acesso confidencial.

As vítimas podem ser enganadas por meio de páginas de login falsas, sessões alteradas do navegador ou solicitações injetadas durante transações reais. As perdas geralmente aparecem primeiro, e a causa raiz só fica clara mais tarde.

Os Trojans de spyware são criados para coleta contínua, em vez de impactar rapidamente. Sua força vem de permanecerem ativos por tempo suficiente para reunir padrões valiosos e conteúdo privado.

Mensagens, atividades de navegação e documentos armazenados podem ser copiados sem interrupções óbvias. A exposição aumenta com o tempo, especialmente quando os dados capturados são reutilizados em todas as contas.

Os Trojans Keylogger se concentram em um trabalho: registrar o que é digitado. Senhas, códigos únicos, mensagens privadas e termos de pesquisa se tornam úteis a partir desse fluxo.

Até mesmo uma infecção curta pode vazar o acesso a e-mails, bancos e logins de trabalho. Os atacantes geralmente combinam keylogging com spyware para capturar o contexto em torno de credenciais roubadas.

Os Trojans Ransom existiam antes que o ransomware moderno se tornasse popular, e as primeiras versões restringiam principalmente o acesso em vez de criptografar tudo. As campanhas atuais geralmente usam um estágio de Trojan para preparar as condições para a implantação completa do ransomware.

Os sistemas são perfilados, arquivos valiosos são identificados e as defesas podem ser enfraquecidas silenciosamente. A criptografia ou o bloqueio acontecem mais tarde, e é por isso que os primeiros sinais podem ser facilmente ignorados.

Os Trojans DDoS se expandiram à medida que as botnets se tornaram uma forma confiável de monetizar dispositivos comprometidos. Muitas infecções se concentram menos em prejudicar o proprietário do dispositivo e mais em usar esse dispositivo como infraestrutura.

Sistemas comprometidos geram inundações de tráfego contra alvos, geralmente sob comando. Os proprietários frequentemente não notam nada além de quedas ocasionais no desempenho.

Os falsos trojans antivírus se tornaram populares quando as táticas de intimidação se mostraram lucrativas em grande escala. Uma interface limpa e avisos urgentes podem pressionar os usuários a tomarem decisões erradas rapidamente.

As vítimas podem ser obrigadas a pagar por uma limpeza falsa ou a instalar ainda mais malware. O medo impulsiona a interação e a infecção se aprofunda a cada clique.

Os Trojans Rootkit existem para serem ocultados, especialmente quando os invasores querem acesso a longo prazo sem serem caçados. A ocultação no nível do sistema torna as verificações comuns e muitas ferramentas menos eficazes.

Os componentes principais podem ser modificados para mascarar processos e arquivos maliciosos. A remoção geralmente exige etapas de limpeza profundas e, às vezes, uma reinstalação completa se torna a opção mais segura.

As infecções por Trojan geralmente acontecem quando os usuários interagem, sem saber, com arquivos, links ou softwares que os atacantes criaram para parecerem legítimos.

Os e-mails de phishing entregam Trojans por meio de anexos ou links disfarçados de faturas, alertas ou documentos compartilhados. Abrir o arquivo ou clicar no link inicia a infecção sem exigir nenhuma exploração técnica.

Os trojans geralmente vêm com software livre, programas crackeados ou ferramentas falsas baixadas de fontes não confiáveis. A instalação dá ao malware as mesmas permissões do software que ele finge ser.

Os atacantes geralmente imitam as atualizações do sistema ou do aplicativo para espalhar Trojans. Os usuários que confiam nessas solicitações instalam malware enquanto acreditam que estão melhorando a segurança ou o desempenho.

A engenharia social depende da urgência, do medo ou da curiosidade para influenciar o comportamento. Mensagens que pressionam os usuários a agir rapidamente reduzem a chance de uma inspeção cuidadosa.

Drives USB e dispositivos de armazenamento externos podem transportar arquivos infectados pelo Trojan. Conectá-los a um sistema pode acionar a execução por meio da interação do usuário ou de recursos de execução automática.

O malware Trojan Horse causa danos ao dar aos atacantes controle, visibilidade ou vantagem sobre os sistemas, em vez de criar uma interrupção imediata e óbvia.

Informações confidenciais, como arquivos pessoais, credenciais de login e registros financeiros, podem ser copiadas sem aviso prévio. Os dados roubados geralmente são reutilizados para fraude, roubo de identidade ou revenda.

Nomes de usuário, senhas e tokens de autenticação são frequentemente capturados durante a atividade normal. O acesso a uma conta geralmente leva a uma maior exposição em todos os serviços conectados.

Os invasores podem obter a capacidade de modificar arquivos, instalar programas ou alterar as configurações do sistema. Esse controle permite abusos adicionais sem a interação repetida do usuário.

Trojans bancários e cargas úteis relacionadas permitem transações não autorizadas e uso indevido da conta. Perdas podem ocorrer antes que qualquer problema técnico seja detectado.

Dispositivos comprometidos podem ser usados como pontos de entrada em redes maiores. Os sistemas internos ficam expostos quando os limites de confiança são ultrapassados.

Alguns Trojans permanecem ativos por longos períodos para monitorar o comportamento e coletar informações. O acesso contínuo aumenta o impacto ao longo do tempo, e não de uma só vez.

As infecções por Trojan permanecem difíceis de detectar porque muitas variantes são criadas para acesso furtivo e de longo prazo, em vez de interrupções instantâneas.

Atrasos incomuns, falhas frequentes ou superaquecimento podem indicar processos ocultos em segundo plano que consomem CPU e memória. A suspeita aumenta quando o sistema fica lento durante tarefas simples, como navegar ou abrir arquivos.

Processos desconhecidos, nomes de arquivos estranhos ou executáveis não assinados podem aparecer no Gerenciador de Tarefas ou nos monitores de atividade do sistema. Entradas de inicialização e tarefas agendadas geralmente revelam mecanismos de persistência usados por Trojans.

A comunicação de comando e controle geralmente aparece como conexões de saída repetidas com domínios ou endereços IP desconhecidos. Os registros de rede podem mostrar padrões de sinalização, portas incomuns ou tráfego criptografado de aplicativos que normalmente não os usam.

As ferramentas de detecção e resposta de endpoints geralmente sinalizam comportamentos como injeção suspeita de processo, tentativas de despejo de credenciais ou execução anormal de scripts. Detecções repetidas vinculadas ao mesmo processo original geralmente sinalizam uma cadeia de infecção ativa.

Logins não autorizados, repetidas tentativas fracassadas de login ou e-mails de redefinição de senha podem indicar roubo de credenciais vinculado a keyloggers ou cavalos de Troia spyware. As solicitações de MFA que você não acionou também são um forte sinal de alerta.

A proteção antivírus desativada, as regras de firewall modificadas ou as atualizações de segurança bloqueadas geralmente indicam evasão de defesa. Os cavalos de Tróia geralmente enfraquecem a proteção primeiro para reduzir o risco de detecção.

A prevenção de infecções por Trojan depende da limitação da exposição do usuário, da redução da confiança do sistema por padrão e da detecção de comportamentos suspeitos antes que ocorram danos.

A maioria dos Trojans entra por meio de anexos ou links maliciosos enviados por e-mail. Uma filtragem forte reduz a exposição antes que os usuários interajam com conteúdo prejudicial.

Os aplicativos baixados de sites não oficiais geralmente contêm malware oculto. Restringir as instalações a editores confiáveis reduz significativamente o risco.

Sistemas operacionais e aplicativos desatualizados fornecem pontos de entrada fáceis para cargas úteis do Trojan. Atualizações regulares eliminam vulnerabilidades nas quais os atacantes confiam.

As ferramentas modernas de antivírus e detecção de terminais monitoram o comportamento em vez de depender apenas de assinaturas conhecidas. Essa abordagem ajuda a identificar cavalos de Tróia que se disfarçam de software legítimo.

A execução de sistemas com permissões de usuário limitadas reduz o que um Trojan pode mudar após a execução. O acesso administrativo deve ser concedido somente quando necessário.

A análise do tráfego de saída ajuda a detectar precocemente a comunicação de comando e controle. Padrões de conexão anormais geralmente revelam infecções que permanecem invisíveis no próprio sistema.

Os ataques de Trojan são bem-sucedidos quando a confiança substitui a cautela. Treinar usuários para questionar arquivos, links ou solicitações inesperadas reduz infecções bem-sucedidas.

O malware Trojan Horse permanece eficaz porque depende da confiança e não da força técnica. Uma única interação descuidada pode dar aos atacantes um acesso que dure muito mais do que o esperado.

Entender como os Trojans funcionam, como eles se espalham e como os danos ocorrem torna a detecção precoce muito mais provável. Controles de segurança robustos combinados com o comportamento informado do usuário continuam sendo a defesa mais confiável contra esse tipo de ameaça.