🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

As ferramentas de teste de penetração são programas de software que simulam ataques cibernéticos para descobrir pontos fracos de segurança. O objetivo deles é mostrar onde um sistema pode ser explorado antes que um invasor encontre a mesma lacuna.

Cada ferramenta examina as configurações, os serviços ou o comportamento dos aplicativos para identificar pontos de falha. As descobertas revelam vulnerabilidades que precisam ser corrigidas.

Essas ferramentas atuam como instrumentos de verificação da postura de segurança. Eles transformam riscos potenciais em problemas confirmados que podem ser corrigidos com impacto mensurável.

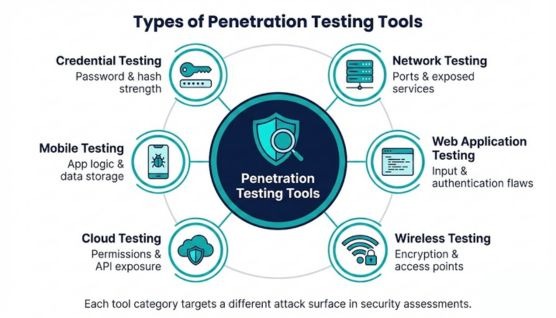

As ferramentas de teste de penetração são agrupadas em categorias com base na superfície de ataque que cada categoria avalia.

As ferramentas de teste de penetração de rede analisam portas abertas, serviços expostos e caminhos de comunicação para descobrir fraquezas estruturais. As descobertas geralmente revelam componentes desatualizados, configurações incorretas e lacunas nas defesas perimetrais.

As ferramentas de aplicativos da Web examinam o tratamento de solicitações, a validação de entrada e a lógica de autenticação para detectar falhas exploráveis. A análise geralmente expõe riscos de injeção, falhas de autorização e comportamentos inseguros de processamento de dados.

As ferramentas de teste sem fio inspecionam os protocolos Wi-Fi, a força da criptografia e as características do ponto de acesso. A atividade capturada destaca credenciais fracas, configurações de sinal defeituosas e fontes de transmissão não autorizadas.

As ferramentas de teste em nuvem avaliam políticas de identidade, permissões de armazenamento, segmentação de rede e exposição de API em ambientes de nuvem. Os resultados identificam configurações incorretas que criam caminhos de acesso não autorizados ou cenários de privilégios excessivos.

As ferramentas móveis analisam práticas de armazenamento de dados, interações de API e binários de aplicativos. A avaliação revela lógica insegura, exposição de dados confidenciais e vulnerabilidades criadas por meio de controles de implementação inadequados.

As ferramentas de teste de credenciais avaliam a força da senha, a resiliência da autenticação e a robustez do hash. Os resultados frequentemente revelam padrões previsíveis, métodos de criptografia desatualizados e vulnerabilidades a ataques de força bruta ou de dicionário.

A seleção de ferramentas se concentrou na relevância do teste de penetração no mundo real, em vez do volume de recursos ou das declarações de marketing. A prioridade foi dada às ferramentas que aparecem de forma consistente nas avaliações profissionais na web, na rede, na identidade, na rede sem fio e nas equipes vermelhas.

Cada ferramenta foi avaliada com base na eficácia prática, na clareza do resultado e em seu papel em um fluxo de trabalho de teste completo. A consideração incluiu o quão bem uma ferramenta oferece suporte à descoberta, validação, exploração ou análise pós-comprometimento sem ruídos desnecessários.

O status da manutenção, o suporte da comunidade ou do fornecedor e a adaptabilidade aos ambientes modernos também foram analisados. As ferramentas que permitem provas claras, descobertas reproduzíveis e insights de remediação acionáveis tiveram uma classificação mais alta do que aquelas que produzem resultados puramente teóricos.

O Metasploit Framework confirma se as vulnerabilidades descobertas podem ser exploradas em condições reais. Os testadores de segurança confiam nele para substituir a severidade teórica pelo impacto técnico comprovado.

Os módulos de exploração, a execução da carga útil e o tratamento da sessão operam dentro de um único fluxo de trabalho coordenado. A validação de ataques em vários estágios continua possível sem trocar de ferramentas ou perder o contexto.

Os testes de penetração profissional usam o Metasploit para demonstrar caminhos de compromisso que as equipes de desenvolvimento podem reproduzir. A evidência resultante apóia tanto o planejamento de remediação quanto as discussões sobre riscos em nível executivo.

O Metasploit Framework é escolhido quando as avaliações exigem provas defensáveis em vez de listas de vulnerabilidades. A validação de exploits oferece suporte à priorização de riscos com base no impacto.

O Burp Suite Professional aborda a segurança na web do ponto de vista do tráfego ao vivo, em vez da análise estática. Cada solicitação, parâmetro e resposta podem ser interceptados e remodelados para observar como o aplicativo reage sob manipulação.

A varredura automatizada acelera a descoberta inicial, mas a verdadeira força do Burp aparece durante a exploração manual da lógica de autorização e do estado do aplicativo. O tratamento de tokens, limites de privilégios e suposições de fluxo de trabalho se tornam visíveis quando as solicitações são repetidas e modificadas deliberadamente.

Na prática, o Burp geralmente revela falhas que nunca aparecem em relatórios automatizados porque dependem da sequência, do contexto da função ou de diferenças sutis nas solicitações. A evidência resultante se alinha estreitamente aos fluxos de trabalho de depuração do desenvolvedor, o que acelera a remediação.

O Burp Suite Professional é selecionado para cenários em que os scanners sozinhos não podem validar o risco lógico de negócios. O controle manual de solicitações reduz a falsa confiança nos resultados automatizados.

O Nmap identifica hosts ativos, portas expostas e serviços de escuta em todas as faixas de rede. O reconhecimento preciso define quais caminhos de ataque justificam uma investigação mais aprofundada.

A impressão digital do serviço revela o comportamento do protocolo e as versões do aplicativo em execução atrás de portas expostas. A identificação correta evita o desperdício de esforço durante a verificação e a exploração de vulnerabilidades.

Os testadores de penetração usam a saída do Nmap para priorizar alvos para uma avaliação mais profunda. Dados de reconhecimento limpos melhoram a eficiência em todo o contrato.

O Nmap é selecionado no início das interações para evitar testes cegos. O mapeamento preciso da exposição evita o desperdício de esforço posterior.

O Nessus fornece detecção de vulnerabilidades em grande escala em sistemas operacionais, aplicativos e serviços de rede. A consistência da cobertura o torna adequado para ambientes corporativos.

O escaneamento autenticado expõe configurações incorretas e patches ausentes que os testes externos não conseguem detectar. A postura de segurança interna se torna mensurável em vez de inferida.

As equipes de segurança usam os relatórios do Nessus para orientar a remediação em infraestruturas complexas. As descobertas frequentemente apoiam fluxos de trabalho de auditoria, conformidade e governança.

O Nessus se adapta a ambientes que exigem uma linha de base de vulnerabilidade consistente em grandes inventários de ativos. Os relatórios centralizados apoiam as necessidades de governança e auditoria.

O Kali Linux oferece um sistema operacional dedicado projetado especificamente para testes de penetração e pesquisa de segurança. As cadeias de ferramentas pré-configuradas eliminam a sobrecarga de configuração durante as avaliações.

O teste de rede, a avaliação da web, a análise sem fio e a perícia operam em um único ambiente. O comportamento previsível das ferramentas melhora a confiabilidade durante engajamentos ao vivo.

Testadores profissionais padronizam o Kali Linux para manter fluxos de trabalho consistentes entre as equipes. A plataforma oferece suporte a testes de campo e ambientes de laboratório controlados.

O Kali Linux reduz o atrito operacional ao padronizar as ferramentas entre as equipes. Ambientes consistentes melhoram a repetibilidade e a colaboração.

O OWASP ZAP aborda os testes de segurança na web a partir de uma perspectiva que prioriza a automação, ao mesmo tempo em que permite o controle manual quando necessário. A ferramenta observa o comportamento do aplicativo por meio de uma camada proxy, o que torna a detecção de vulnerabilidades visível e repetível.

A digitalização passiva resolve problemas sem modificar o tráfego, o que é adequado para testes iniciais e ambientes de integração contínua. A varredura ativa então verifica se esses sinais representam condições exploráveis em vez de fraquezas teóricas.

O ZAP geralmente se adapta a ambientes em que as verificações de segurança devem ser executadas com frequência, sem sobrecarga operacional pesada. Suas saídas fornecem sinais de alerta precoce que orientam uma investigação manual mais profunda posteriormente.

O OWASP ZAP é selecionado quando as ferramentas de código aberto devem ser integradas aos fluxos de trabalho de desenvolvimento. A flexibilidade de automação oferece suporte a testes contínuos sem restrições de licenciamento.

A Acunetix se concentra em testes dinâmicos automatizados para aplicativos web em grande escala. O scanner prioriza a amplitude e a consistência em grandes inventários de aplicativos.

Seu rastreador cria um mapa interno da estrutura do aplicativo antes de lançar testes de vulnerabilidade direcionados. Esse mapeamento reduz os pontos cegos que os scanners básicos geralmente perdem.

O Acunetix freqüentemente atua como uma camada de filtragem que destaca onde os testes manuais mais profundos devem se concentrar. A ferramenta é excelente na redução do tempo gasto em superfícies de baixo risco.

O Acunetix é adequado para organizações que gerenciam vários aplicativos da web simultaneamente. A cobertura automatizada ajuda a priorizar os recursos de teste manual.

O Intruder foi projetado com base na visibilidade contínua de sistemas voltados para a Internet, em vez de avaliações periódicas. O escaneamento baseado em nuvem mantém a exposição externa sob constante observação.

A plataforma enfatiza a priorização para que a atenção permaneça nas vulnerabilidades que afetam materialmente o risco da superfície de ataque. Essa abordagem evita sobrecarregar os usuários com descobertas de baixo impacto.

O Intruder geralmente complementa os scanners internos concentrando-se exclusivamente nos ativos perimetrais. As mudanças na exposição se tornam mais fáceis de rastrear com o tempo.

O Intruder é usado para manter a consciência da exposição à Internet entre as avaliações formais. O monitoramento contínuo destaca a variação do risco.

O SQLMap existe para validar uma das classes mais prejudiciais de vulnerabilidades de aplicativos: injeção de SQL. A geração automatizada de carga útil permite a interação direta com bancos de dados de back-end quando os pontos de injeção são encontrados.

A lógica de adulteração adaptativa ajusta os ataques para contornar filtros e controles defensivos. Esse recurso torna o SQLMap eficaz mesmo contra aplicativos parcialmente protegidos.

O SQLMap normalmente entra no fluxo de trabalho após a descoberta confirmar o potencial de injeção. O acesso resultante ao banco de dados demonstra impacto com clareza inconfundível.

O SQLMap é selecionado somente após os indicadores de injeção parecerem confiáveis. A exploração controlada confirma o risco real do banco de dados.

O Wireshark fornece visibilidade em nível de pacote sobre como os sistemas se comunicam em uma rede. O tráfego capturado revela o uso indevido do protocolo, criptografia fraca e fluxos de dados inesperados.

A reconstrução do fluxo permite que as conversas sejam examinadas em contexto completo, em vez de pacotes isolados. Anomalias sutis se tornam mais fáceis de confirmar por meio dessa lente.

O Wireshark geralmente atua como camada de verificação durante as avaliações, confirmando se o comportamento suspeito realmente ocorre no fio. Os pacotes de evidências acrescentam credibilidade às descobertas técnicas.

O Wireshark fornece confirmação em nível de pacote que remove a ambigüidade das descobertas. A evidência da rede fortalece as conclusões técnicas.

O Aircrack-ng se concentra em avaliar a postura real de segurança das redes Wi-Fi, em vez do design sem fio teórico. A captura e o monitoramento de pacotes expõem como os pontos de acesso e os clientes se comportam sob observação ativa.

A análise do aperto de mão revela se a força da criptografia depende mais da escolha do protocolo ou da qualidade da senha. As técnicas de injeção e repetição destacam os pontos fracos que aparecem somente durante a interação sem fio ao vivo.

As avaliações sem fio geralmente dependem do Aircrack-ng para validar suposições sobre o WPA e o isolamento do cliente. As descobertas geralmente influenciam a configuração do ponto de acesso, a política de credenciais e os controles de segurança física.

O Aircrack-ng é escolhido quando as premissas de segurança sem fio exigem validação. Testes baseados em pacotes revelam exposição prática.

O Hydra foi projetado para testar mecanismos de autenticação ao vivo em uma ampla variedade de serviços de rede. Tentativas de login paralelas simulam uma pressão de ataque realista contra endpoints de autenticação expostos.

O suporte a protocolos permite testes além dos formulários da web, incluindo serviços como SSH, FTP e bancos de dados. As opções de tratamento de taxas permitem observar como os controles de bloqueio e limitação respondem.

O teste de credenciais com o Hydra geralmente expõe lacunas na proteção da conta, em vez de apenas senhas fracas. Os resultados esclarecem se os controles defensivos retardam os ataques ou simplesmente registram falhas.

O Hydra suporta testes de estresse de credenciais realistas sob condições controladas. Os resultados destacam as fraquezas nos controles de autenticação.

O OpenVAS fornece varredura de vulnerabilidades por meio de uma lógica de detecção abertamente inspecionável, em vez de regras proprietárias. A transparência torna o comportamento de digitalização mais fácil de entender e ajustar.

As atualizações orientadas por feed mantêm as verificações de vulnerabilidade alinhadas com as divulgações atuais. A execução programada oferece suporte a avaliações recorrentes sem esforço manual.

Ambientes auto-hospedados frequentemente dependem do OpenVAS para manter o controle de digitalização e, ao mesmo tempo, preservar a profundidade. Os resultados geralmente formam a linha de base para uma avaliação de risco mais ampla.

O OpenVAS é adequado para organizações que exigem transparência de digitalização auto-hospedada. O controle operacional supera a dependência do fornecedor.

O BeEF desvia o foco dos servidores e coloca o navegador no centro dos testes de segurança. O comportamento do lado do cliente se torna observável quando o contexto do navegador é controlado.

As sessões conectadas permitem a interação com usuários ativos, scripts e recursos do navegador em tempo real. As fraquezas nos limites de confiança e no tratamento da sessão surgem rapidamente.

O BeEF geralmente oferece suporte a cenários que envolvem phishing, scripts maliciosos ou extensões de navegador inseguras. As demonstrações destacam como o comprometimento do lado do cliente contorna a infraestrutura reforçada.

O BeEF é selecionado para ilustrar a exposição do lado do cliente em vez do comprometimento do servidor. O comportamento do navegador revela pontos fracos de confiança.

John the Ripper avalia a força da senha por meio da quebra offline dos hashes de credenciais capturados. A análise off-line remove os limites de taxa e o monitoramento da equação.

Os ataques baseados em regras revelam como os padrões previsíveis de senhas prejudicam os requisitos da política. Credenciais fracas surgem rapidamente, mesmo sob condições de ataque moderadas.

As auditorias de senhas geralmente confiam em John para demonstrar a viabilidade prática de decifrar. Os resultados fornecem evidências diretas para melhorar as políticas de credenciais e as práticas de armazenamento.

John the Ripper evita o impacto na produção enquanto mede a resiliência das credenciais. A análise off-line produz evidências mais seguras.

A seleção de uma ferramenta de teste de penetração em 2026 exige foco em recursos que suportem superfícies de ataque modernas e fluxos de trabalho de segurança em evolução.

A automação acelera a descoberta ao reduzir o esforço manual durante as etapas de reconhecimento e exploração. A análise orientada por IA fortalece a precisão ao interpretar padrões complexos perdidos durante as revisões manuais.

A integração de pipeline permite testes contínuos em ambientes de CI/CD e DevSecOps. A forte conectividade impede que códigos vulneráveis atinjam os estágios de produção.

A profundidade da cobertura garante a avaliação de redes, aplicativos, recursos de nuvem e sistemas de identidade com igual rigor. Um escopo de avaliação mais amplo reduz os pontos cegos em grandes infraestruturas.

Os fatores de usabilidade influenciam a rapidez com que as equipes executam os testes e interpretam as descobertas. Layouts claros e fluxos de trabalho intuitivos oferecem suporte a ações rápidas durante engajamentos de alta pressão.

O suporte de relatórios fornece resultados estruturados para auditorias, planos de remediação e requisitos de conformidade. Os formatos exportáveis ajudam a comunicar as descobertas às partes interessadas técnicas e gerenciais.

As ferramentas de teste de penetração para iniciantes oferecem interfaces simples, fluxos de trabalho previsíveis e requisitos mínimos de configuração.

O OWASP ZAP fornece uma abordagem direta para testes na web com varredura automatizada e navegação clara. A orientação integrada apóia o aprendizado e, ao mesmo tempo, mantém a profundidade prática dos testes.

O Nmap introduz técnicas básicas de enumeração de redes por meio de comandos simples e saídas legíveis. A familiaridade precoce com o Nmap cria fundamentos sólidos para avaliações mais avançadas.

O Nikto realiza verificações rápidas do servidor web sem etapas complexas de configuração. A ferramenta destaca componentes desatualizados e configurações incorretas básicas em um formato fácil de entender.

O Kali Linux oferece um conjunto selecionado de ferramentas de segurança dentro de um ambiente estruturado. Os recursos pré-instalados permitem que os iniciantes experimentem sem configuração manual ou gerenciamento de dependências.

Os testes de penetração em 2026 exigem ferramentas que forneçam provas mensuráveis de risco, em vez de alertas teóricos. Um kit de ferramentas bem escolhido oferece às equipes de segurança a clareza necessária para confirmar a exposição real em superfícies da web, da rede, da identidade e da nuvem.

As ferramentas eficazes se destacam por produzirem resultados consistentes, permanecerem bem mantidas e se integrarem sem problemas aos fluxos de trabalho modernos. Precisão, confiabilidade e resultados acionáveis são muito mais importantes do que longas listas de recursos.

As equipes que investem em uma combinação equilibrada de automação, controle manual e capacidade pós-comprometimento obtêm maior consciência situacional. Essa combinação acelera a remediação, fortalece a postura de segurança e dá suporte a uma tomada de decisão mais confiante.

As ferramentas de teste de penetração fornecem evidências verificadas de onde os sistemas podem ser comprometidos. Resultados claros orientam a remediação, mostrando exatamente quais pontos fracos são importantes.

Os scanners automatizados auxiliam na ampla descoberta, mas os testes manuais confirmam a capacidade real de exploração. Ambos os métodos são necessários para resultados confiáveis.

O OWASP ZAP e o Nmap oferecem fluxos de trabalho simples que ajudam os novos testadores a desenvolver habilidades fundamentais. Ambas as ferramentas fornecem resultados previsíveis sem curvas de aprendizado acentuadas.

A maioria das ferramentas se concentra em pontos fracos conhecidos, mas as estruturas de exploração podem ajudar a testar padrões de comportamento desconhecidos. A descoberta de dia zero ainda depende principalmente de uma análise manual qualificada.

As avaliações sem fio geralmente dependem de ferramentas como o Aircrack-ng para capturar apertos de mão e analisar a força da criptografia. Evidências em nível de pacote revelam exposição prática.

Ferramentas compatíveis com a nuvem avaliam configurações de identidade, serviços expostos e permissões mal configuradas. As descobertas ajudam a validar a postura de segurança em cargas de trabalho dinâmicas na nuvem.

O Cobalt Strike e plataformas similares simulam o comportamento do adversário após a obtenção do acesso inicial. Essas ferramentas medem a maturidade da detecção e da resposta em condições realistas.

Ferramentas com suporte de automação, como OWASP ZAP ou Acunetix, se integram diretamente aos fluxos de trabalho de desenvolvimento. A varredura de pipeline impede que códigos vulneráveis cheguem à produção.

A varredura contínua ajuda a manter a visibilidade, enquanto os testes de penetração completos são executados em intervalos definidos. Ambas as abordagens fortalecem a postura de segurança a longo prazo.

O Metasploit requer familiaridade com os fluxos de trabalho de exploração e o comportamento da carga útil. Operadores qualificados ganham mais valor validando caminhos de ataque reais.