🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

A Detecção e Resposta a Ameaças é uma estrutura de segurança cibernética projetada para identificar atividades maliciosas em terminais, redes e sistemas em nuvem. Ele permite que as organizações detectem ameaças à segurança precocemente e limitem as interrupções operacionais.

Ambientes de TI modernos geram grandes volumes de dados de segurança que exigem monitoramento estruturado e ação coordenada. Equipes dedicadas em um Centro de Operações de Segurança gerenciam alertas, validam riscos e executam estratégias de contenção para manter a integridade do sistema.

O TDR fortalece a postura geral de segurança ao combinar visibilidade, análise e remediação coordenada em uma abordagem de defesa unificada. As organizações adotam essa estrutura para reduzir o impacto das violações e manter a continuidade dos negócios.

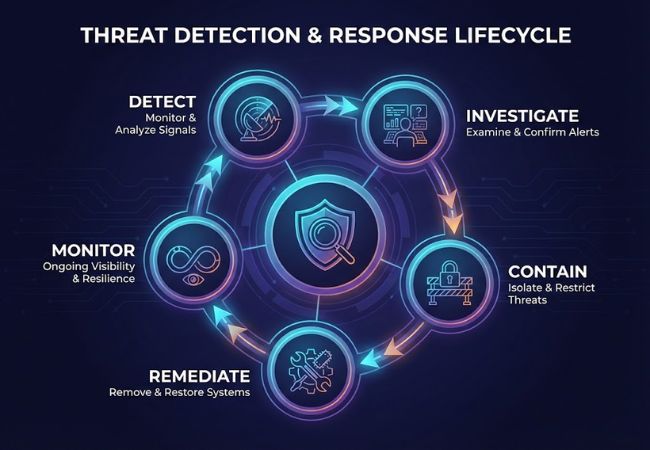

A detecção e resposta a ameaças funcionam por meio de um ciclo de vida operacional estruturado que converte sinais de segurança em remediação controlada.

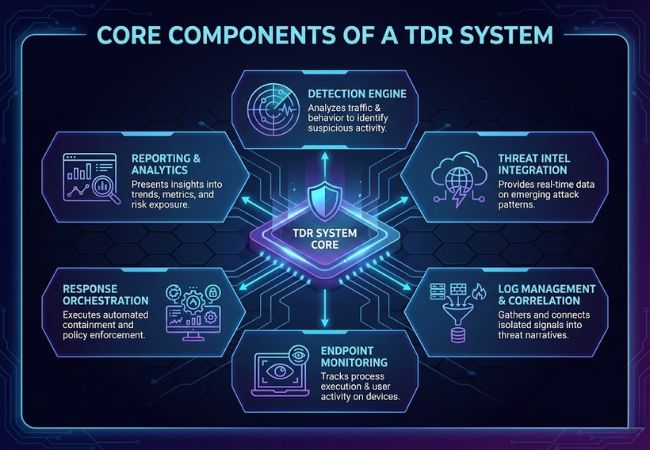

A detecção e resposta a ameaças dependem de vários recursos fundamentais que fornecem visibilidade, contexto e controle de segurança coordenado em toda a infraestrutura digital de uma organização.

Os mecanismos de detecção analisam o tráfego da rede, os registros do sistema e a atividade do endpoint para identificar comportamentos suspeitos. A análise comportamental e o reconhecimento baseado em assinaturas ajudam a descobrir indicadores de comprometimento antes que os danos se espalhem.

Os feeds de inteligência de ameaças fornecem informações atualizadas sobre padrões de ataque emergentes, endereços IP maliciosos e técnicas de exploração. A inteligência integrada melhora a precisão dos alertas e ajuda a priorizar incidentes de alto risco.

A coleta centralizada de registros reúne dados de segurança de servidores, firewalls, aplicativos e plataformas em nuvem. Mecanismos de correlação conectam sinais isolados a narrativas de ameaças significativas que orientam a investigação.

O monitoramento em nível de endpoint rastreia a execução do processo, as modificações de arquivos e a atividade do usuário nos dispositivos. A visibilidade profunda permite a detecção precoce de ransomware, abuso de credenciais e alterações não autorizadas no sistema.

As ferramentas automatizadas de orquestração executam ações de contenção predefinidas quando uma ameaça é confirmada. O isolamento do dispositivo, a restrição de acesso e a aplicação de políticas reduzem o tempo de resposta e limitam o movimento lateral.

Os painéis de segurança apresentam informações em tempo real sobre tendências de ameaças, métricas de resposta e exposição geral ao risco. Os dados mensuráveis suportam os requisitos de conformidade e as iniciativas de melhoria contínua.

A Detecção e Resposta a Ameaças foi projetada para identificar um amplo espectro de ameaças cibernéticas, desde malwares comuns até campanhas de ataque avançadas e persistentes.

O malware inclui software malicioso, como trojans, spyware e worms, que se infiltram nos sistemas para roubar dados ou interromper as operações. O monitoramento comportamental ajuda a detectar padrões de execução maliciosos mesmo quando a assinatura do arquivo é desconhecida.

O ransomware criptografa arquivos críticos e exige pagamento pelo acesso à restauração. A detecção precoce de atividades anormais de criptografia de arquivos reduz a probabilidade de comprometimento generalizado do sistema.

Os ataques de phishing induzem os usuários a revelar credenciais de login ou dados confidenciais por meio de comunicação enganosa. O monitoramento de tentativas incomuns de autenticação e o aumento de privilégios ajuda a descobrir rapidamente o uso indevido de credenciais.

As ameaças internas são originárias de funcionários ou prestadores de serviços que usam indevidamente o acesso autorizado. O monitoramento de atividades detecta transferências irregulares de dados, violações de políticas ou acesso não autorizado ao sistema.

Os exploits de dia zero têm como alvo vulnerabilidades até então desconhecidas antes que os patches sejam disponibilizados. A detecção de anomalias e a análise do comportamento aumentam as chances de identificar tentativas de exploração sem depender de assinaturas conhecidas.

As ameaças persistentes avançadas envolvem campanhas de intrusão furtivas de longo prazo, geralmente direcionadas a ativos de alto valor. A análise de eventos correlacionados ajuda a descobrir padrões sutis de ataque em vários estágios que se desenvolvem com o tempo.

A detecção e resposta a ameaças representam uma estrutura estratégica, enquanto EDR, XDR e SIEM representam tecnologias específicas que suportam funções de detecção e investigação.

Os fortes recursos de detecção e resposta melhoram a resiliência da segurança, reduzem o impacto das violações e aprimoram o controle operacional em ambientes digitais.

O monitoramento contínuo permite a identificação antecipada de atividades suspeitas em terminais e redes. O tempo de detecção reduzido limita o movimento do atacante e evita a escalada.

Investigação e contenção rápidas diminuem o tempo em que um invasor permanece sem ser detectado nos sistemas. O tempo de permanência mais curto reduz diretamente a exposição dos dados e as perdas financeiras.

Fluxos de trabalho de resposta predefinidos executam ações de contenção sem atrasos manuais. A automação melhora a consistência e reduz a pressão sobre as equipes de segurança.

A visibilidade centralizada simplifica o gerenciamento e a priorização de alertas. As equipes de segurança passam menos tempo filtrando falsos positivos e mais tempo resolvendo ameaças reais.

A contenção antecipada reduz o tempo de inatividade, os custos de recuperação e as penalidades regulatórias. Incidentes controlados protegem a reputação da marca e a continuidade dos negócios a longo prazo.

O registro estruturado e os processos de remediação documentados suportam os requisitos de emissão de relatórios regulatórios. Trilhas de auditoria claras melhoram a responsabilidade e a supervisão da governança.

A seleção de uma solução de detecção e resposta a ameaças exige avaliar a profundidade técnica, a adequação operacional e a escalabilidade de longo prazo.

Soluções robustas se integram perfeitamente às ferramentas de segurança existentes, como proteção de terminais, plataformas em nuvem e sistemas de identidade. A integração suave evita silos de dados e melhora a visibilidade entre plataformas.

Plataformas eficazes combinam análise comportamental com inteligência de ameaças para reduzir falsos positivos. A alta precisão garante que as equipes de segurança se concentrem nos riscos genuínos, em vez de alertar a fadiga.

As soluções avançadas fornecem fluxos de trabalho de contenção automatizados que acionam ações de resposta predefinidas. A automação reduz o tempo de resposta e garante um tratamento consistente de incidentes.

Arquiteturas escaláveis suportam o crescimento em ambientes de nuvem, híbridos e locais. A ampla cobertura garante que a proteção se estenda a endpoints, redes e camadas de identidade.

Recursos abrangentes de relatórios geram trilhas de auditoria e documentação de incidentes. A visibilidade clara das métricas apoia os requisitos regulatórios e de governança.

O suporte confiável do fornecedor melhora a prontidão de resposta a incidentes e a otimização da plataforma. O acesso à orientação especializada fortalece a postura de segurança de longo prazo.

A detecção e resposta a ameaças oferecem uma abordagem estruturada para identificar, investigar e mitigar ameaças cibernéticas em ambientes digitais complexos. A forte detecção combinada com uma resposta coordenada reduz o impacto da violação e fortalece a resiliência da segurança a longo prazo.

As organizações que investem em visibilidade integrada e recursos de contenção rápida se posicionam para gerenciar os riscos cibernéticos em evolução com mais eficiência. Uma estratégia madura de detecção e resposta a ameaças transforma a segurança do tratamento reativo de alertas em gerenciamento de riscos controlado e mensurável.

As ferramentas antivírus tradicionais dependem principalmente da detecção baseada em assinaturas para bloquear ameaças conhecidas. A Detecção e Resposta a Ameaças analisa o comportamento, correlaciona eventos entre sistemas e coordena a contenção além de um único dispositivo.

Nenhuma solução de segurança pode garantir a prevenção completa de todas as violações. A detecção e resposta a ameaças reduzem a exposição ao risco identificando atividades suspeitas precocemente e limitando o movimento do invasor antes que ocorram danos significativos.

Os setores que lidam com dados confidenciais, como finanças, saúde, varejo e governo, obtêm um valor significativo com os recursos estruturados de detecção e resposta. A alta pressão regulatória e o elevado direcionamento de ameaças aumentam a importância da contenção rápida.

A experiência interna fortalece a implementação e a supervisão, mas os serviços gerenciados de detecção podem complementar os recursos internos. Muitas organizações combinam automação com suporte de monitoramento externo para manter uma cobertura consistente.

O monitoramento centralizado e a análise de eventos correlacionados fornecem uma visão unificada de atividades suspeitas em todos os sistemas. A visibilidade consolidada reduz os pontos cegos e melhora a tomada de decisões durante incidentes ativos.