🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

A detecção de ameaças em tempo real é a capacidade dos sistemas de segurança de identificar e responder a atividades maliciosas à medida que elas acontecem. O monitoramento contínuo permite visibilidade imediata de comportamentos suspeitos em redes, terminais e ambientes de nuvem.

As plataformas de segurança analisam fluxos de dados, como atividades de login, padrões de tráfego e eventos do sistema, para detectar irregularidades. A detecção rápida ajuda a evitar que as ameaças se transformem em incidentes ou violações de segurança maiores.

Os ambientes modernos de cibersegurança dependem da detecção em tempo real para manter a resiliência operacional e reduzir o tempo de resposta. A crescente complexidade da infraestrutura digital torna a identificação instantânea de ameaças essencial para manter o controle e a visibilidade.

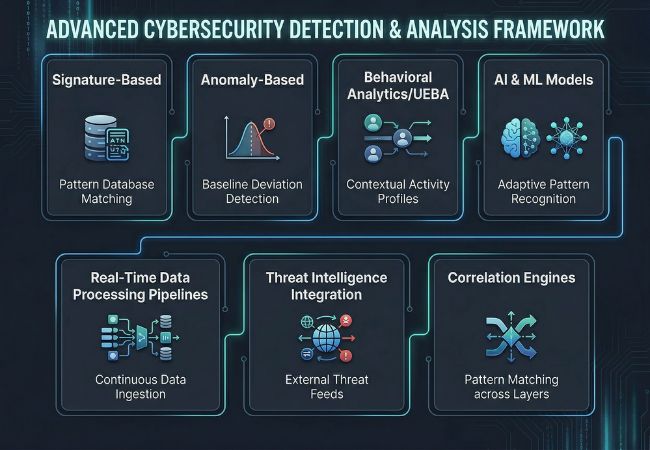

As plataformas de segurança detectam ameaças em tempo real analisando fluxos de dados contínuos usando vários métodos de detecção.

A detecção baseada em assinatura compara a atividade com um banco de dados de padrões de ameaças e assinaturas de malware conhecidos. A alta confiabilidade o torna eficaz na identificação rápida de ataques previamente documentados.

As limitações aparecem quando ameaças novas ou em evolução não correspondem às assinaturas existentes. A dependência de padrões conhecidos reduz sua eficácia contra ataques de dia zero.

A detecção baseada em anomalias identifica desvios do comportamento normal estabelecido usando modelos estatísticos e de aprendizado de máquina. A capacidade de detectar ameaças desconhecidas a torna essencial para os sistemas de segurança modernos.

O comportamento básico é continuamente analisado para sinalizar picos incomuns ou padrões de atividade irregulares. A detecção de desvios sutis melhora a identificação precoce de ameaças emergentes.

A análise comportamental monitora as atividades do usuário e da entidade para identificar padrões suspeitos ao longo do tempo. Sistemas como o UEBA avaliam o comportamento de login, os padrões de acesso e o movimento lateral nas redes.

A análise baseada no contexto melhora a diferenciação entre ações legítimas e intenções maliciosas. Uma visibilidade mais profunda reduz a dependência de regras estáticas e melhora a precisão da detecção.

Os modelos de IA e aprendizado de máquina analisam dados de segurança em grande escala para detectar padrões que as regras tradicionais podem ignorar. O aprendizado adaptativo permite que os sistemas melhorem a detecção à medida que surgem novas ameaças.

A análise automatizada reduz o esforço manual e aumenta a velocidade de detecção em ambientes complexos. O treinamento contínuo de modelos ajuda os sistemas a se manterem alinhados às técnicas de ataque em evolução.

Os pipelines de processamento em tempo real ingerem e analisam dados de várias fontes sem demora. Os mecanismos de processamento de streams avaliam eventos instantaneamente para identificar atividades suspeitas.

O processamento de baixa latência garante que as ameaças sejam detectadas à medida que ocorrem, e não após atrasos na análise. Pipelines eficientes são essenciais para manter a visibilidade e a resposta em tempo real.

A integração da inteligência de ameaças enriquece os sistemas de detecção com dados externos sobre ameaças conhecidas e indicadores de ataque. Os feeds de inteligência atualizados fornecem informações sobre campanhas de ataque ativas e riscos emergentes.

A integração de dados globais de ameaças melhora a percepção contextual e a precisão da detecção. As atualizações contínuas garantem que os sistemas permaneçam alinhados com os cenários de ameaças em evolução.

Os mecanismos de correlação combinam dados de várias fontes para identificar padrões de ameaças significativos. A análise entre camadas ajuda a eliminar sinais isolados que podem não indicar ameaças reais.

Os insights correlacionados melhoram a identificação de ameaças ao fornecer o contexto completo de um evento. Isso reduz os alertas duplicados e fortalece a tomada de decisões.

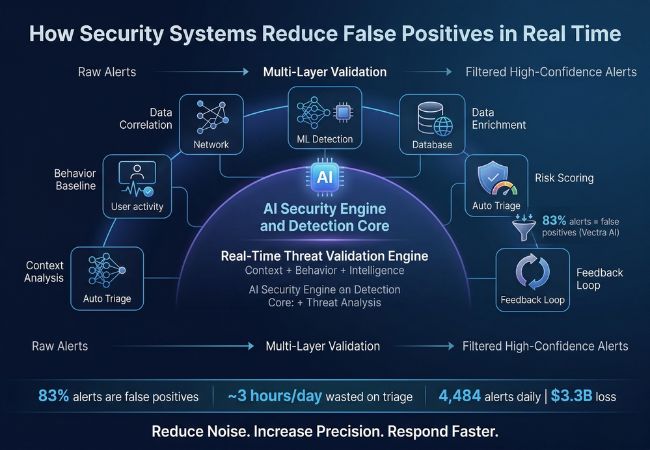

Os falsos positivos ocorrem devido a lacunas no contexto, na interpretação dos dados e na configuração de detecção nos sistemas de segurança.

Os sistemas de segurança reduzem os falsos positivos em tempo real combinando análise contextual, aprendizado adaptativo e validação de dados em várias camadas.

Os mecanismos de correlação de dados conectam sinais de terminais, redes e sistemas em nuvem para validar atividades suspeitas. A visibilidade entre fontes ajuda a filtrar alertas isolados que geralmente parecem enganosos.

A linha de base comportamental cria uma imagem clara da atividade normal do usuário e do sistema ao longo do tempo. Padrões familiares ajudam os sistemas a identificar anomalias reais em vez de reagir ao comportamento rotineiro.

Modelos de aprendizado de máquina processe grandes volumes de dados históricos e em tempo real para refinar os padrões de detecção. A melhoria contínua ajuda a reduzir os alertas falsos repetidos e melhora a precisão.

Os sistemas orientados por IA analisam as relações entre eventos, usuários e sistemas para adicionar um contexto mais profundo. Um contexto melhor permite que as plataformas distingam entre atividades inofensivas e ameaças reais com mais precisão.

Enriquecimento de dados em tempo real adiciona contexto externo e interno, como inteligência de ameaças e detalhes de ativos, aos alertas. Dados mais ricos ajudam os sistemas a tomar decisões mais informadas durante a detecção.

A pontuação de risco atribui níveis de severidade aos alertas com base no impacto e na probabilidade. A priorização clara garante que as ameaças críticas sejam tratadas enquanto os alertas de baixo risco são filtrados.

Os sistemas de triagem automatizados filtram os alertas de baixa confiança antes que eles cheguem aos analistas. A Vectra AI relata que os analistas do SOC perdem quase três horas diárias com a triagem manual porque 83% dos alertas são falsos positivos, contribuindo com 3,3 bilhões de dólares em perdas anuais e cerca de 4.484 alertas por dia.

Os ciclos de feedback permitem que os analistas validem os alertas e refinem a lógica de detecção ao longo do tempo. O ajuste contínuo ajuda os sistemas a se adaptarem às mudanças padrões de ameaças ao mesmo tempo em que reduz constantemente os falsos positivos.

A precisão na detecção de ameaças em tempo real depende da eficiência com que os sistemas gerenciam a clareza do sinal, a latência de processamento e a validação de alertas em ambientes de alto volume. Os canais de detecção devem filtrar atividades irrelevantes com antecedência para garantir que somente eventos de alta confiança sejam analisados.

O controle de sensibilidade desempenha um papel fundamental na manutenção do equilíbrio entre alertas excessivos e detecções perdidas. O limite dinâmico e a ponderação de eventos ajudam os sistemas a se ajustarem com base nos níveis de risco, reduzindo a escalada desnecessária de atividades de baixo impacto.

A consciência ambiental e a calibração contínua melhoram ainda mais os resultados de detecção ao longo do tempo. Os sistemas que se adaptam às mudanças na infraestrutura e aos padrões de uso em evolução mantêm maior consistência na relevância do alerta e na eficiência operacional.

AI, SIEM e XDR melhoram a precisão da detecção aprimorando a visibilidade, a profundidade da análise e a coordenação de respostas em todos os ambientes de segurança.

Tecnologia

Função principal

Como ele melhora a precisão

Vantagem chave

AI (Inteligência Artificial)

Processa dados de segurança em grande escala e identifica padrões complexos

Melhora a tomada de decisões detectando anomalias sutis e evoluindo comportamentos de ataque

Melhora a velocidade de detecção e reduz a análise manual

SIEM (gerenciamento de eventos e informações de segurança)

Agrega e analisa registros de vários sistemas em um só lugar

Fornece visibilidade centralizada e correlação de eventos para uma melhor validação de ameaças

Ajuda a identificar padrões que os sistemas isolados podem perder

XDR (detecção e resposta estendidas)

Integra dados em endpoints, redes e ambientes de nuvem

Conecta sinais de várias camadas para reduzir alertas fragmentados e melhorar o contexto

Permite a detecção unificada de ameaças e ações de resposta mais rápidas

Os sistemas de detecção de ameaças em tempo real envolvem o equilíbrio de vários fatores de desempenho que afetam diretamente a precisão, a velocidade e a eficiência operacional.

A detecção mais rápida permite uma resposta imediata a possíveis ameaças em ambientes ativos. Uma análise mais profunda melhora a precisão da validação, mas introduz atrasos no processamento.

A inspeção detalhada de eventos melhora a validação de ameaças e reduz a classificação incorreta. O aumento da profundidade pode diminuir o tempo de resposta em ambientes de alto volume.

Uma maior sensibilidade aumenta a probabilidade de identificar atividades suspeitas em todos os sistemas. A sensibilidade excessiva também aumenta o volume do alerta e cria ruído.

O alto ruído de alerta dificulta a identificação de ameaças significativas em grandes conjuntos de dados. A redução do ruído melhora o foco, mas pode ocultar sinais sutis de ameaça.

Sistemas automatizados processam dados em grande escala rapidamente e de forma consistente. A forte dependência da automação pode ignorar ameaças diferenciadas ou orientadas pelo contexto.

A análise humana adiciona julgamento e validação sensíveis ao contexto aos resultados da detecção. A revisão manual melhora a qualidade da decisão ao identificar nuances que os sistemas automatizados podem ignorar.

Sistemas escaláveis lidam com grandes volumes de dados em ambientes distribuídos. O aumento da escala pode reduzir a precisão da detecção se a lógica se tornar generalizada.

Mecanismos avançados de detecção exigem energia computacional e recursos de infraestrutura. Recursos limitados podem restringir o desempenho e a capacidade de detecção do sistema.

Escolher a plataforma certa de detecção de ameaças exige avaliar se ela equilibra precisão, eficiência e usabilidade operacional em ambientes reais.

As plataformas devem gerar alertas de alta confiança sem sobrecarregar as equipes com ruídos. A precisão consistente garante que as equipes de segurança possam confiar nos resultados da detecção.

O monitoramento contínuo em endpoints, redes e ambientes de nuvem é essencial para uma detecção eficaz. A forte visibilidade permite uma identificação e resposta mais rápidas a atividades suspeitas.

Os sistemas devem avaliar eventos com contexto ambiental e comportamental completo. Um contexto melhor melhora a relevância do alerta e reduz os escalonamentos desnecessários.

A integração perfeita com as ferramentas de segurança existentes melhora o fluxo de dados e a eficiência operacional. Os sistemas conectados oferecem uma visão mais completa das possíveis ameaças.

As plataformas devem lidar com o aumento dos volumes de dados sem prejudicar o desempenho. Os sistemas escaláveis mantêm a consistência mesmo em ambientes complexos.

Filtragem, triagem e resposta automatizadas reduzem a carga de trabalho manual das equipes de segurança. A automação eficiente melhora a velocidade de resposta enquanto mantém o controle.

Plataformas como o CloudSEK melhoram a precisão da detecção de ameaças estendendo o monitoramento além dos sistemas internos para a superfície, a deep web e a dark web. O rastreamento contínuo de fóruns de hackers, dados vazados e ativos expostos permite a identificação precoce de riscos que os métodos tradicionais de detecção geralmente ignoram.

A análise contextual orientada por IA ajuda a priorizar ameaças mapeando sinais para ativos comerciais específicos e atribuindo pontuações de risco com base no impacto real. Os modelos de aprendizado de máquina filtram grandes fluxos de dados em insights acionáveis, reduzindo o ruído e permitindo que os analistas se concentrem em alertas de alta confiança.

A inteligência proativa de ameaças e a integração do ecossistema aprimoram ainda mais a eficácia da detecção em todos os ambientes. O monitoramento preditivo, a proteção digital contra riscos e a integração perfeita com os sistemas SIEM e SOAR permitem uma resposta mais rápida e, ao mesmo tempo, minimizam os falsos positivos.

Um falso positivo ocorre quando um sistema de segurança sinaliza uma atividade normal ou inofensiva como uma ameaça. Alertas falsos frequentes podem reduzir a eficiência e dificultar a identificação de riscos reais pelas equipes.

Os falsos positivos geralmente resultam de contexto limitado, dados ruidosos ou regras de detecção excessivamente confidenciais. Altos volumes de alerta e dados não correlacionados aumentam ainda mais as chances de classificação incorreta.

Os falsos positivos podem ser reduzidos por meio de análise contextual, correlação de dados e modelos de aprendizado adaptativo. O feedback e o ajuste contínuos ajudam os sistemas a melhorar a precisão ao longo do tempo.

A IA ajuda a analisar grandes volumes de dados e a identificar padrões que os métodos tradicionais podem perder. Ele melhora a precisão da detecção filtrando o ruído e se adaptando às ameaças em evolução.

A precisão da detecção se concentra na identificação de ameaças reais com o mínimo de alertas falsos. A velocidade de detecção se refere à rapidez com que um sistema pode identificar e responder a atividades suspeitas.