🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

O spear phishing é um ataque cibernético direcionado no qual um agente de ameaças se faz passar por um indivíduo ou organização confiável para manipular uma vítima específica para revelar informações confidenciais ou conceder acesso ao sistema. Ao contrário das campanhas de phishing mais amplas, o spear phishing depende de personalização, precisão contextual e segmentação deliberada.

Os atacantes coletam informações de perfis de mídia social, sites de empresas, bancos de dados vazados e comunicações anteriores para criar mensagens confiáveis. Técnicas de falsificação de e-mail, falsificação de identidade executiva e coleta de credenciais aumentam a probabilidade de contornar tanto o ceticismo humano quanto os filtros técnicos.

Tentativas bem-sucedidas de spear phishing frequentemente iniciam fraudes financeiras, comprometimento de contas na nuvem e implantação de ransomware. Precisão, pesquisa e manipulação psicológica fazem do spear phishing uma das ameaças de engenharia social mais eficazes que as organizações enfrentam atualmente.

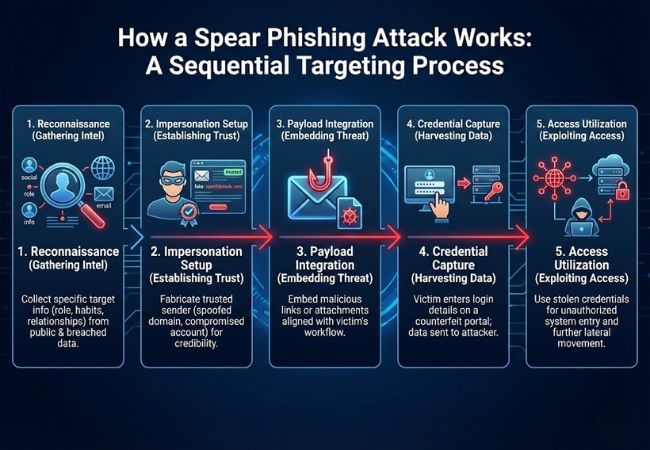

O spear phishing funciona por meio de um processo de segmentação sequencial que converte a comunicação personalizada em acesso não autorizado.

O spear phishing assume várias formas, dependendo do perfil alvo, do canal de comunicação e do objetivo da fraude.

O spear phishing baseado em e-mail se concentra em um funcionário específico usando comunicação comercial personalizada. As mensagens geralmente fazem referência a projetos reais, departamentos internos ou fornecedores confiáveis para solicitar o envio de credenciais ou o acesso a documentos.

A caça às baleias tem como alvo a liderança sênior, como CEOs e executivos financeiros. A comunicação normalmente se concentra em questões jurídicas confidenciais, fusões ou aprovações de alto valor para explorar a autoridade executiva.

O Business Email Compromise manipula as equipes financeiras fingindo ser executivos ou fornecedores. As solicitações geralmente envolvem transferências eletrônicas urgentes, alterações na fatura ou instruções de redirecionamento de pagamento.

O clone phishing replica um e-mail legítimo recebido anteriormente pela vítima. Os links ou anexos originais são substituídos por versões maliciosas, preservando a formatação e o contexto.

O Smishing oferece tentativas personalizadas de phishing por meio de mensagens de texto. Avisos curtos e urgentes incentivam as vítimas a verificar contas ou redefinir credenciais por meio de links fraudulentos.

Plataformas de rede profissional, como o LinkedIn, são usadas para iniciar conversas baseadas em confiança. Posteriormente, os atacantes transitam a comunicação para páginas de login maliciosas ou portais de compartilhamento de documentos.

O Business Email Compromise continua sendo um dos padrões de spear phishing mais documentados. Nesses casos, um funcionário financeiro recebe um e-mail direcionado se passando por um executivo sênior e é pressionado a aprovar uma transferência bancária urgente, com o Federal Bureau of Investigation relatando bilhões de dólares em perdas globais cumulativas vinculadas aos esquemas do BEC.

A personificação de funcionários do governo por meio de chamadas de voz falsas e geradas por IA também aumentou. Os alertas do FBI descrevem campanhas ativas desde 2023, nas quais os atacantes criam credibilidade por meio de mensagens de texto e depois movem as vítimas para plataformas criptografadas, nas quais o roubo de credenciais ou as solicitações financeiras se tornam mais fáceis de executar.

A fraude de faturas direcionada a universidades e instituições públicas reflete outra tática precisa. Relatórios documentados destacam um caso em que uma universidade americana transferiu 1,9 milhão de dólares após responder a um e-mail personalizado de um fornecedor, demonstrando como os fluxos de trabalho financeiros rotineiros podem ser manipulados de forma convincente.

O spear phishing continua sendo um dos métodos de ataque cibernético mais eficazes devido à sua precisão, adaptabilidade e confiança na confiança humana, em vez de falhas técnicas.

O spear phishing explora autoridade, urgência e familiaridade para anular o julgamento racional. A linguagem cuidadosamente escolhida e a relevância contextual reduzem o ceticismo e aceleram a tomada de decisões.

A fraude direcionada por e-mail geralmente resulta em transferências eletrônicas não autorizadas e esquemas de redirecionamento de faturas. As perdas relacionadas à falsificação de identidade de executivos e à fraude de pagamento estão entre as categorias de crimes cibernéticos mais caras relatadas pelo Federal Bureau of Investigation.

Plataformas em nuvem, contas de e-mail e sistemas internos dependem muito das credenciais de login como principal porta de segurança. Os detalhes de autenticação roubados permitem que os invasores ignorem as defesas do perímetro sem acionar alarmes imediatos.

O acesso inicial obtido por meio do spear phishing geralmente permite um comprometimento mais amplo da rede. Os conselhos de segurança da Agência de Segurança Cibernética e de Infraestrutura identificam e-mails de phishing direcionados como o principal mecanismo de entrega de ataques de ransomware.

As ferramentas de automação e a inteligência artificial agora aprimoram a personalização de mensagens e a precisão da representação. As táticas adaptativas permitem que os atacantes refinem as campanhas rapidamente com base em padrões de resposta e controles de segurança.

A detecção requer atenção a inconsistências sutis, em vez de sinais de alerta óbvios.

Pequenas variações de domínio, endereços de resposta incomuns ou domínios registrados recentemente geralmente indicam falsificação de identidade. Os nomes exibidos podem corresponder a um contato confiável, enquanto o endereço de e-mail subjacente difere um pouco.

Solicitações que se desviam dos fluxos de trabalho normais devem levantar suspeitas. Urgência incomum, instruções de pagamento inesperadas ou solicitações de verificação de login fora dos ciclos de rotina geralmente indicam manipulação.

Protocolos de autenticação de e-mail, como o DMARC, podem revelar domínios de remetentes falsificados. As verificações de autenticação falhadas ou desalinhadas frequentemente acompanham as mensagens fraudulentas.

Os sistemas de monitoramento de segurança podem detectar logins de locais ou dispositivos desconhecidos após o envio da credencial. Várias tentativas fracassadas de login ou anomalias na sessão podem indicar que o comprometimento está em andamento.

Passar o mouse sobre os hiperlinks pode revelar URLs incompatíveis ou domínios desconhecidos. Os anexos que solicitam a ativação de macros ou a reentrada de credenciais devem ser tratados como interações de alto risco.

A prevenção do spear phishing exige controles em camadas que abordem o comportamento humano e as vulnerabilidades técnicas.

Os funcionários devem entender como as tentativas de phishing personalizadas diferem dos golpes genéricos. Simulações regulares e exercícios baseados em cenários reforçam o reconhecimento de táticas de falsificação de identidade e solicitações fraudulentas.

A autenticação multifator adiciona uma camada de verificação adicional além das senhas. Somente as credenciais comprometidas se tornam insuficientes para o acesso à conta.

Padrões como DMARC, SPF e DKIM validam a legitimidade do remetente e reduzem a falsificação de domínio. A configuração adequada reduz significativamente as tentativas bem-sucedidas de representação.

Os gateways modernos de segurança de e-mail analisam padrões comportamentais, reputação de links e anomalias de mensagens. Os modelos de aprendizado de máquina detectam táticas sutis de personalização que os filtros de spam tradicionais podem não perceber.

As ferramentas de detecção e resposta de terminais monitoram a execução de arquivos suspeitos e o comportamento anormal do sistema. A contenção antecipada impede que os invasores expandam o acesso após o comprometimento inicial.

O Zero Trust Security impõe a verificação contínua de usuários e dispositivos em toda a rede. O movimento lateral restrito limita os danos, mesmo se as credenciais estiverem expostas.

Selecionar a solução anti-phishing correta exige mais do que recursos básicos de filtragem de spam.

Os sistemas de proteção devem analisar o comportamento da mensagem, a reputação do remetente e os padrões de anomalias no momento da entrega. O escaneamento imediato reduz a janela entre a entrega e a interação do usuário.

Os modelos de aprendizado de máquina devem detectar tentativas de manipulação contextual e de personificação. A análise avançada ajuda a identificar campanhas de spear phishing altamente personalizadas que ignoram as regras estáticas.

As soluções devem se integrar aos padrões de autenticação, como o DMARC, para impor a validação do domínio. O alinhamento com as políticas SPF e DKIM fortalece os controles de verificação do remetente.

A compatibilidade perfeita com sistemas de gerenciamento de identidade e plataformas de autenticação multifator aumenta a resiliência contra o comprometimento de credenciais. Alertas automatizados para comportamento anormal de login aumentam a velocidade de resposta.

Os controles de quarentena integrados e os recursos automatizados de remediação limitam a exposição após a detecção. Painéis centralizados permitem que as equipes de segurança rastreiem os padrões de ataque e o status de contenção.

Os botões de denúncia fáceis de usar incentivam os funcionários a sinalizar mensagens suspeitas. Os relatórios internos rápidos melhoram as taxas de detecção e fortalecem a consciência organizacional.

O spear phishing tem como alvo um indivíduo ou organização específica usando informações personalizadas, enquanto o phishing regular distribui mensagens genéricas para grandes grupos. A personalização aumenta significativamente a credibilidade e as taxas de engajamento.

Os atacantes coletam dados de perfis de mídia social, sites corporativos, arquivos públicos e bancos de dados vazados anteriormente. O reconhecimento permite que as mensagens façam referência a nomes reais, cargos e atividades comerciais.

Mensagens altamente personalizadas enviadas de contas comprometidas ou falsificadas podem escapar dos filtros básicos de spam. Os sistemas avançados de detecção dependem da análise comportamental e não apenas da correspondência de palavras-chave.

Os setores financeiro, de saúde, governamental e de tecnologia enfrentam segmentação frequente devido ao acesso a dados confidenciais e transações de alto valor. As equipes executivas e os departamentos financeiros continuam sendo os principais alvos em todos os setores.

A autenticação multifator reduz significativamente o risco de aquisição da conta ao exigir verificação adicional. Controles em camadas, como autenticação de e-mail e monitoramento de terminais, ainda são necessários para proteção total.

O spear phishing continua tendo sucesso porque explora confiança, autoridade e familiaridade contextual, em vez de falhas técnicas do sistema. As táticas de segmentação precisa, coleta de credenciais e falsificação de identidade o tornam uma ameaça persistente em todos os setores.

A defesa sustentada depende de conscientização, controles de autenticação fortes e monitoramento contínuo. Organizações que combinam vigilância humana com arquitetura de segurança em camadas reduzem drasticamente o risco de comprometimento direcionado.