🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

A engenharia social é um método de manipulação psicológica que influencia as pessoas a fornecerem informações confidenciais ou a realizarem ações arriscadas. Ele se baseia na emoção, confiança e instinto humanos, em vez de vulnerabilidades técnicas.

Os atacantes usam técnicas de persuasão, como autoridade, urgência ou familiaridade, para fazer com que suas solicitações pareçam legítimas. Essas táticas são projetadas para contornar o pensamento lógico e desencadear decisões rápidas e não verificadas.

A eficácia da engenharia social vem de seu foco no comportamento humano, que é mais difícil de proteger do que a tecnologia. Como resultado, continua sendo uma das estratégias mais usadas nos ataques cibernéticos modernos.

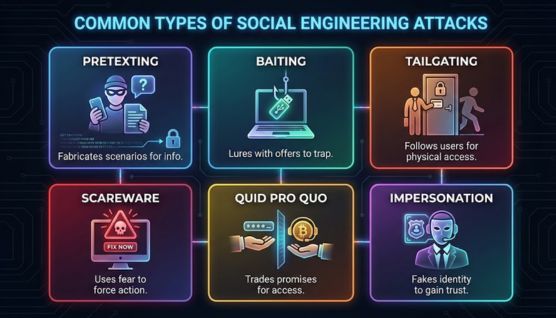

A engenharia social assume várias formas, cada uma usando diferentes gatilhos psicológicos para manipular as vítimas.

O pretexto se baseia em cenários ou identidades fabricadas para convencer as vítimas a compartilhar informações ou realizar ações específicas. A atualização Maple Disruption 2025 do Canadá registrou 119 relatórios e 324 ações de interrupção vinculadas a padrões de pretexto de “investigador bancário”, mostrando a facilidade com que narrativas escritas escalam.

A isca usa ofertas ou recompensas atraentes para atrair as vítimas a comportamentos inseguros, como baixar arquivos maliciosos ou inserir dados confidenciais. A Operação Cartão Vermelho da INTERPOL identificou mais de 5.000 vítimas vinculadas a amplas campanhas de isca, demonstrando como a isca é bem-sucedida em volume.

A utilização não autorizada ocorre quando os atacantes obtêm acesso físico seguindo usuários autorizados em áreas restritas. Uma pesquisa de 2026 da ASIS International descobriu que 61% das organizações citaram o uso não autorizado (carona) como a falha mais comum dos sistemas de controle de acesso físico.

O scareware pressiona as vítimas com alertas alarmantes para que desencadeiem decisões rápidas e motivadas pela emoção. Uma análise do FBI em San Diego relatou um esquema de 2025 visando mais de 500 idosos com perdas superiores a 40 milhões de dólares, ilustrando como a manipulação baseada no medo pode causar danos significativos.

Os ataques quid pro quo prometem ajuda, recompensas ou oportunidades em troca de informações ou acesso. O Centro Nacional Antifraude da Austrália relatou ações, incluindo 836 carteiras criptográficas bloqueadas e quase 29.000 contas fraudulentas removidas, refletindo a escala de fraudes no estilo de oferta de emprego.

A falsificação de identidade usa identidades falsas, como funcionários, colegas de trabalho ou prestadores de serviços, para ganhar confiança rapidamente. Dados da Força Policial de Cingapura mostram que a falsificação de identidade oficial do governo afeta 12,7% das jovens vítimas seniores, destacando a eficácia contínua do engano baseado em autoridades.

O phishing é uma forma de engano em que os atacantes enviam e-mails, mensagens de texto ou chamadas de voz enganosas para obter informações confidenciais. Essas comunicações são criadas para parecerem legítimas, para que o destinatário se sinta confiante em responder.

A intenção é levar as pessoas a ações como compartilhar credenciais de login ou visitar links não seguros. Os atacantes usam urgência, autoridade ou familiaridade para fazer com que essas solicitações pareçam rotineiras.

Seu alcance em canais de comunicação comuns torna o phishing fácil de distribuir e difícil de filtrar completamente. Essa ampla acessibilidade é o motivo pelo qual ela continua sendo uma das ameaças de segurança cibernética mais persistentes atualmente.

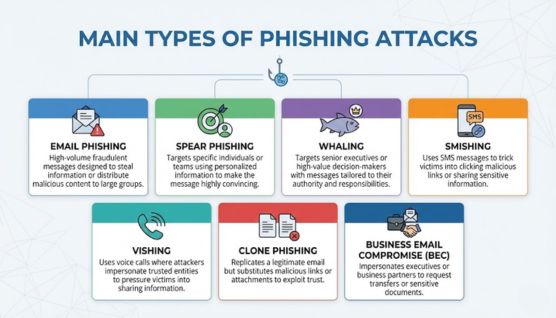

O phishing aparece em várias formas, cada uma usando diferentes canais de comunicação e níveis de personalização.

O phishing por e-mail envia mensagens fraudulentas para grandes grupos na tentativa de roubar informações ou distribuir conteúdo malicioso. A Revisão Anual 2025 do NCSC do Reino Unido relata 10,9 milhões de relatórios por e-mail no último ano e mais de 45 milhões desde 2020, mostrando como o e-mail continua sendo o canal de phishing de maior volume.

O spear phishing tem como alvo indivíduos ou equipes específicas usando informações personalizadas para tornar a mensagem altamente convincente. O Incident Insights da Victoria OVIC registrou 561 notificações no início de 2025 e destacou o comprometimento do e-mail como um fator importante, refletindo como a entrada direcionada de e-mail geralmente precede as violações de contas e a exposição de dados.

A caça às baleias tem como alvo executivos seniores ou tomadores de decisão de alto valor com mensagens adaptadas à sua autoridade e responsabilidades. A perda de concentração em incidentes de acesso não autorizado de alto impacto e redirecionamento de pagamentos se alinha aos resultados bem documentados da caça às baleias em padrões reais de comprometimento.

O Smishing usa mensagens SMS para induzir as vítimas a clicar em links maliciosos ou compartilhar informações confidenciais. O Departamento de Informação à Imprensa da Índia relatou o bloqueio de mais de 9,42 lakh de cartões SIM e 263.348 IMEIs relacionados à fraude cibernética, destacando como as operações de smishing dependem fortemente da infraestrutura de telecomunicações descartável.

O Vishing usa chamadas de voz em que os atacantes se fazem passar por entidades confiáveis para pressionar as vítimas a compartilhar informações ou autorizar transações. De acordo com a Agência Nacional de Polícia do Japão, 13.213 casos especiais de fraude foram registrados entre janeiro e junho de 2025, resultando em 59,7 bilhões de ienes em perdas, incluindo 38,9 bilhões de fraudes policiais falsas.

O clone phishing replica um e-mail legítimo, mas substitui links ou anexos maliciosos para explorar a confiança criada pela mensagem original. O Threat Landscape 2025 da ENISA observa que o phishing é cerca de 60% dos vetores e documentos de intrusão industrializados, clones suportados por IA atingindo 169 alvos em 88 países.

A BEC se faz passar por executivos ou parceiros de negócios para solicitar transferências ou documentos confidenciais. O Relatório de Ameaças Cibernéticas ASD/ACSC da Austrália de 2024—25 lista o BEC como responsável por 15% das principais perdas de crimes cibernéticos comerciais relatadas, confirmando-o como a principal ameaça financeira.

O phishing é, de fato, uma forma de engenharia social porque depende da manipulação humana por meio de mensagens enganosas, em vez de explorações técnicas. Ele usa canais de comunicação para influenciar o comportamento e extrair informações.

Essa categorização coloca o phishing na família maior de padrões de ataque centrados no ser humano, incluindo pretextos, falsificação de identidade e isca. Todos esses métodos dependem de gatilhos psicológicos, como confiança, autoridade e urgência para ter sucesso.

Entender o phishing como um ramo da engenharia social ajuda as organizações a criar políticas de segurança que abordam tanto a fraude baseada em mensagens quanto os riscos comportamentais mais amplos. Também prepara o terreno para comparar como esses dois conceitos diferem em escopo, técnica e intenção operacional.

A engenharia social e o phishing diferem em escopo, métodos de entrega, segmentação e intenção operacional.

A prevenção de phishing depende da combinação de proteções técnicas com a conscientização consistente do usuário.

A filtragem de e-mail bloqueia mensagens suspeitas ou falsificadas antes que elas cheguem aos usuários. Esses sistemas avaliam a identidade do remetente, o comportamento do link e os anexos para reduzir a exposição.

SPF, DKIM e DMARC verificam se os e-mails recebidos são enviados de domínios autorizados. A aplicação desses controles reduz o risco de mensagens falsificadas parecerem legítimas.

A autenticação multifator adiciona uma camada de verificação que impede o acesso à conta mesmo se as credenciais forem roubadas. Isso reduz significativamente os comprometimentos bem-sucedidos causados por phishing.

Ferramentas de verificação de links Inspecione os URLs em busca de comportamento malicioso antes que os usuários os abram. Isso impede o acesso a páginas de coleta de credenciais ou sites de hospedagem de malware.

A verificação de anexos detecta arquivos nocivos incorporados em mensagens de phishing. A análise automatizada reduz a chance de execução de malware ou carga útil.

Os programas de treinamento ensinam os usuários a identificar mensagens suspeitas, solicitações urgentes e comportamento incomum do remetente. A conscientização ajuda a reduzir cliques errados e respostas impulsivas.

Processos claros de denúncia permitem que os funcionários sinalizem mensagens suspeitas rapidamente. O escalonamento rápido ajuda a conter ameaças e melhora a resposta a incidentes.

A proteção eficaz exige a avaliação de ferramentas e processos que abordem tanto a manipulação humana quanto os ataques baseados em mensagens.

A alta precisão de detecção garante que o sistema possa identificar mensagens falsificadas, tentativas de falsificação de identidade e anomalias comportamentais. A detecção confiável reduz o número de ameaças de alto risco que atingem os usuários.

A análise comportamental monitora padrões de atividade incomuns que podem indicar manipulação ou uso indevido de credenciais. Isso aumenta a profundidade da segurança ao detectar ataques que ignoram os filtros baseados em mensagens.

As ferramentas de segurança de e-mail validam os remetentes, inspecionam o conteúdo das mensagens e aplicam protocolos de autenticação. Esses controles reduzem a exposição a tentativas de phishing enviadas por meio de canais de e-mail.

A qualidade do treinamento determina o quão bem os usuários reconhecem sinais suspeitos de comunicação e manipulação. O treinamento consistente e baseado em cenários fortalece a consciência humana sobre riscos.

Um fluxo de trabalho de relatórios claro ajuda os usuários a encaminhar mensagens ou interações suspeitas rapidamente. A geração rápida de relatórios melhora a resposta a incidentes e limita a disseminação de ataques.

O alinhamento de confiança zero garante que cada usuário, solicitação e dispositivo seja verificado continuamente. Essa estrutura reduz o impacto de tentativas bem-sucedidas de phishing ou engenharia social ao limitar a confiança implícita.

A engenharia social e o phishing diferem em escopo, mas ambos dependem da manipulação do comportamento humano em vez de explorar falhas técnicas. Reconhecer essa base compartilhada ajuda as organizações a fortalecer suas defesas gerais contra riscos humanos.

O phishing se concentra especificamente em canais de comunicação enganosos, enquanto a engenharia social abrange uma gama mais ampla de táticas psicológicas usadas digitalmente e pessoalmente. Compreender essa distinção facilita a criação de treinamentos e controles de segurança direcionados.

A proteção eficaz vem da combinação de fortes hábitos de verificação, programas de conscientização consistentes e proteções técnicas em camadas. Essa abordagem integrada reduz significativamente a probabilidade de cair em ataques de engenharia social ou de phishing.