🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

Uma avaliação de ameaças à segurança avalia possíveis ameaças, fraquezas e impactos prováveis nos ativos de uma organização. Ele ajuda as equipes a implementar defesas direcionadas antes que os invasores explorem as vulnerabilidades.

Uma avaliação de ameaças identifica ativos críticos, analisa exposições e pontua riscos para orientar a prioridade de remediação. Isso garante que as equipes abordem primeiro as fraquezas de maior impacto.

As equipes determinam quais sistemas, dados, instalações e serviços exigem o mais alto nível de proteção. A priorização desses ativos direciona a avaliação para áreas de maior impacto organizacional.

As equipes de segurança identificam pontos fracos por meio de escaneamento credenciado, auditorias e feeds de inteligência contra ameaças. Esse processo revela caminhos exploráveis em redes, aplicativos, identidades, APIs e ambientes físicos.

A pontuação de probabilidade considera a capacidade, a exposição e os controles existentes do invasor. O impacto é medido pela interrupção dos negócios, perda financeira, implicações de conformidade e efeitos de segurança.

Os modelos de pontuação de risco classificam os problemas com base na gravidade e na relevância comercial. Isso garante que recursos limitados sejam alocados de forma eficiente para reduzir a exposição rapidamente.

As descobertas são compiladas em um relatório de risco formal com ações, pontuações e cronogramas recomendados. As equipes usam essa documentação para verificar o progresso da remediação e atender aos requisitos de conformidade.

Uma avaliação de ameaças inclui vários componentes que formam um processo de avaliação estruturado e repetível. Cada componente cria uma visão completa do risco entre sistemas, usuários e infraestrutura.

Os analistas identificam quem ou o que pode causar danos, incluindo insiders, cibercriminosos, hacktivistas, fornecedores de cadeias de suprimentos e grupos de estados-nação. Isso molda o modelo de ameaça e informa as estratégias defensivas.

As equipes avaliam pontos fracos de configuração, falhas de software, lacunas de identidade e riscos de terceiros. As vulnerabilidades são mapeadas para as pontuações CVEs e CVSS para priorizar a gravidade.

A probabilidade é avaliada pela capacidade do invasor, disponibilidade da exploração, exposição e maturidade do controle de segurança. Ameaças com maior probabilidade de receberem maior prioridade nos planos de tratamento.

O Impact considera perdas financeiras, riscos de segurança, interrupções operacionais e danos à confiança na marca. Ameaças de alto impacto moldam a tomada de decisões em nível executivo.

As proteções atuais (firewalls, MFA, PAM, monitoramento de SIEM, ferramentas de segurança de API e controles Zero Trust) são avaliadas quanto à eficácia. As lacunas indicam onde são necessárias proteções mais fortes.

A inteligência de ameaças alinha as avaliações com técnicas e campanhas adversárias do mundo real. Estruturas como o MITRE ATT&CK ajudam a categorizar comportamentos e intenções de ataque.

A avaliação produz um relatório estruturado de descobertas, pontuações de risco e um roteiro de remediação. Os resultados geralmente incluem: descobertas priorizadas, resumos do CVE/CVSS, cronogramas de remediação, uma visão geral executiva e apêndices técnicos com os resultados do escaneamento.

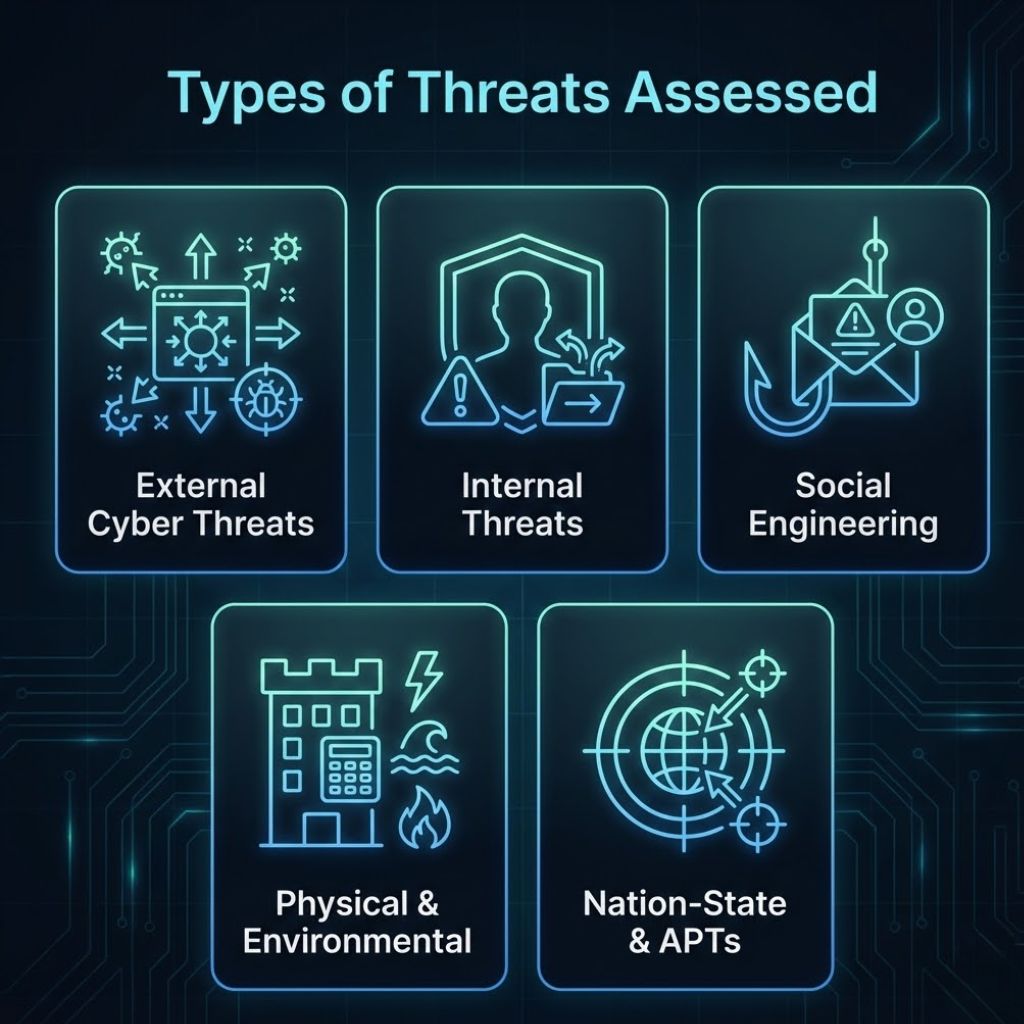

As avaliações de ameaças consideram um espectro completo de ameaças cibernéticas, humanas, ambientais e de infraestrutura.

Isso inclui malware, vírus, ransomware, ataques à cadeia de suprimentos, ataques de DDoS e exploração de vulnerabilidades de software. Eles geralmente se originam de grupos cibercriminosos, botnets ou ferramentas de exploração automatizadas.

Funcionários, contratados ou parceiros podem usar indevidamente as credenciais ou expor sistemas de forma não intencional. As ameaças internas são especialmente perigosas porque envolvem caminhos de acesso legítimos.

Phishing, spear-phishing, falsificação de identidade e e-mail comercial comprometem o alvo do erro humano. Essas técnicas induzem os usuários a conceder acesso ou revelar dados confidenciais.

Violações físicas, roubos, desastres naturais e falhas nas instalações interrompem as operações e danificam os sistemas. Essas ameaças podem minar a segurança cibernética mesmo sem comprometimento digital.

As ameaças persistentes avançadas usam campanhas furtivas e de longo prazo para espionagem ou interrupção. Esses adversários exigem monitoramento aprimorado, controles Zero Trust e forte segmentação.

Uma avaliação de ameaças de rede avalia configurações incorretas, serviços expostos, caminhos de identidade e padrões de tráfego anormais para detectar pontos fracos na infraestrutura de rede.

Os escaneamentos de vulnerabilidade credenciados (Nessus, Qualys, OpenVAS) identificam sistemas não corrigidos e serviços inseguros. Essas varreduras geralmente revelam pontos de entrada diretos que os invasores poderiam explorar.

Os analistas analisam as regras de firewall, as configurações do IAM, as políticas de autenticação e as atribuições de privilégios. Configurações incorretas e permissões excessivas continuam sendo as principais causas de violações.

Os dados de fluxo de rede (registros NetFlow, IDS/IPS) são analisados para detectar movimentos laterais, sinalização ou padrões suspeitos. As ferramentas de SIEM correlacionam eventos para descobrir intrusões furtivas.

A avaliação se concentra na facilidade com que os invasores podem se mover entre os sistemas uma vez dentro da rede. A segmentação adequada bloqueia o movimento lateral e limita o raio de explosão.

As avaliações incluem verificações de postura na nuvem, exposição à API, configuração incorreta de SaaS e desvio de identidade. Os dispositivos OT/ICS e IoT também são avaliados quando aplicável.

As avaliações de ameaças são necessárias durante grandes mudanças na infraestrutura, ciclos de conformidade ou após possíveis incidentes de segurança.

A avaliação ajuda a determinar as causas e evitar a recorrência. Ele valida se os controles foram ignorados ou configurados incorretamente.

Novos sistemas introduzem novas superfícies de ataque. As avaliações garantem que os redesigns na nuvem, híbridos ou no local mantenham controles fortes.

Setores como saúde, finanças e varejo exigem avaliações periódicas para atender a padrões como HIPAA, PCI DSS e NIST. Essas avaliações fornecem documentação pronta para auditoria.

Fusões, aquisições e lançamentos de novos produtos exigem validação de risco. As avaliações revelam vulnerabilidades herdadas e riscos do fornecedor.

As avaliações de ameaças fortalecem a resiliência e melhoram a eficácia dos investimentos em segurança.

A frequência da avaliação depende do perfil de risco organizacional, dos requisitos de conformidade e da complexidade do sistema.

As avaliações dependem da colaboração entre equipes internas de segurança, especialistas externos e partes interessadas nos negócios.

CISOs, analistas de SOC e engenheiros de segurança lideram o ciclo de vida da avaliação. Eles coordenam as descobertas técnicas e os esforços de remediação.

Esses analistas mapeiam técnicas, campanhas e vulnerabilidades dos atacantes. Seus insights alinham as avaliações com o comportamento do adversário no mundo real.

Empresas e auditores externos oferecem avaliação independente e validação de conformidade. Eles descobrem pontos cegos que as equipes internas podem perder.

Gerentes de risco, equipes jurídicas e proprietários de negócios garantem que as recomendações atendam aos requisitos operacionais. Suas contribuições moldam cronogramas e prioridades.

As avaliações de pequeno escopo levam de 3 a 7 dias, os projetos de médio porte levam de 2 a 4 semanas e as avaliações corporativas ou de vários locais podem durar mais de 6 semanas ou se tornar contínuas. Os custos variam de alguns milhares de dólares para digitalizações com escopo a investimentos significativamente maiores em avaliações corporativas abrangentes.

Uma avaliação de ameaças identifica ameaças e vulnerabilidades, enquanto uma avaliação de risco quantifica sua probabilidade e impacto para priorizar o tratamento.

As avaliações de ameaças fornecem inteligência, priorização e contexto que fortalecem a detecção e a contenção.

Os insights de avaliação integram táticas adversárias (TTPs) aos planos de resposta a incidentes. Isso melhora a preparação e a precisão da resposta.

As classificações de impacto determinam quais alertas ou incidentes exigem foco imediato. Caminhos de alta severidade são contidos primeiro para reduzir os danos.

As avaliações definem o comportamento normal do sistema, ajudando as ferramentas de análise e SIEM a detectar anomalias mais rapidamente. Menor tempo de permanência reduz o impacto do atacante.

As avaliações fornecem informações valiosas, mas não podem eliminar todos os riscos.

As avaliações pontuais ficam desatualizadas à medida que os sistemas evoluem. O monitoramento contínuo preenche essa lacuna fornecendo visibilidade contínua.

A qualidade depende de digitalizações, registros e feeds de inteligência precisos. Dados insuficientes reduzem a confiabilidade da avaliação.

Orçamentos, tempo ou equipe limitados podem atrasar a remediação. A resistência cultural também pode reduzir a eficácia das ações corretivas.

As avaliações de ameaças identificam os riscos de forma ampla, enquanto os testes de penetração tentam explorá-los ativamente.

O teste de penetração valida a capacidade de exploração e a eficácia do controle. As avaliações de ameaças identificam ameaças sem realizar a exploração.

Os testes de caneta produzem evidências de prova de exploração. As avaliações de ameaças fornecem descobertas priorizadas e insights de risco.

As avaliações orientam onde os testes de penetração devem se concentrar. O uso de ambos aumenta a maturidade geral e a resiliência.

Ferramentas e estruturas ajudam a padronizar as avaliações, fortalecer a precisão e garantir a repetibilidade.

NIST CSF, ISO 27001, CIS Controls e MITRE ATT&CK oferecem orientação estruturada. Essas estruturas alinham as avaliações com os benchmarks do setor.

SIEM, EDR/XDR, IDS/IPS, IAM (MFA, SSO, PAM), scanners de vulnerabilidade, ferramentas de segurança de API e plataformas de inteligência de ameaças são essenciais. Eles coletam dados, detectam anomalias e validam a exposição.

O CVSS e as matrizes de pontuação personalizadas ajudam a quantificar a gravidade e priorizar a remediação. As pontuações orientam a alocação de recursos e os relatórios.

As avaliações de ameaças diferem de acordo com o contexto do setor, o nível de risco e as obrigações regulatórias.

As empresas financeiras enfrentam fortes ameaças de fraude, DDoS e aquisição de contas. As avaliações incluem monitoramento de transações e verificações rigorosas de conformidade.

Os sistemas de saúde priorizam a segurança do paciente e a proteção de PHI. A HIPAA exige uma avaliação contínua dos riscos de segurança.

Os varejistas avaliam sistemas POS, aplicativos da web e parceiros da cadeia de suprimentos. O PCI DSS exige avaliações regulares de segurança.

Esses setores enfrentam ameaças do estado-nação e do ICS/OT. As avaliações se concentram nas estratégias de resiliência, redundância e Zero Trust.

As ferramentas incluem plataformas SIEM, scanners de vulnerabilidades, soluções EDR/XDR, ferramentas IAM e sistemas de inteligência contra ameaças.

Dependendo do escopo e da complexidade, as avaliações variam de vários dias a várias semanas.

Sim, muitos padrões como PCI DSS, HIPAA, NIST e ISO 27001 exigem avaliações periódicas.

Os relatórios incluem descobertas de ameaças, resumos de vulnerabilidades, classificações CVE/CVSS e etapas de remediação recomendadas.

Sim, mas muitos confiam em terceiros para necessidades independentes de validação e conformidade.

Uma avaliação de ameaças à segurança ajuda as organizações a identificar seus riscos e a entender onde os sistemas e as operações estão mais vulneráveis. Ao revelar as exposições precocemente, ele permite estratégias defensivas mais fortes e uma redução significativa do risco.

Avaliações consistentes promovem a resiliência de longo prazo, orientando as equipes na priorização e na melhoria contínua. Essa abordagem estruturada capacita as organizações a tomar decisões informadas e manter uma postura de segurança proativa e madura.