🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

O Qilin Ransomware, também conhecido como Agenda, é uma operação de ransomware como serviço (RaaS) que surgiu pela primeira vez em julho de 2022. Ele funciona como um grupo de ameaças organizado em vez de uma única variante de malware, permitindo ataques repetíveis e escaláveis.

O Qilin é amplamente avaliado como uma operação sofisticada de ransomware com base em suas ferramentas consistentes, campanhas estruturadas e atividade sustentada ao longo do tempo. O uso de um modelo baseado em serviços permite que vários operadores conduzam ataques sob uma estrutura compartilhada.

No final de 2024 e continuando até 2025, o Qilin se tornou uma das operações de ransomware mais ativas do mundo, representando uma parcela notável dos incidentes relatados. Esse crescimento reflete maturidade e expansão operacionais, em vez de atividades oportunistas ou de curto prazo.

A agenda de ataques por trás do Qilin Ransomware está focada em ganhar dinheiro causando interrupções e ameaçando expor dados roubados. UM Departamento de Saúde e Serviços Humanos dos EUA (HHS) O perfil de ameaça descreve o Qilin como uma operação de ransomware como serviço que funciona com afiliados e recebe de 15 a 20% de cada pagamento de resgate, mostrando um modelo claramente voltado para o lucro.

Depois de aparecer pela primeira vez como Agenda em 2022 e depois mudar de nome para Qilin, o grupo aumentou constantemente o número de ataques e o tamanho dos pedidos de resgate. De acordo com relatórios do HHS, os pedidos de resgate em 2023 geralmente variavam de dezenas a centenas de milhares de dólares e, em meados de 2024, mais de 100 vítimas haviam sido listadas em seu local de vazamento, principalmente em manufatura e serviços profissionais.

A Qilin fortalece sua influência por meio de dupla extorsão, ameaçando publicar dados roubados mesmo que os sistemas sejam restaurados. Essa abordagem ajuda o grupo a maximizar a pressão sobre as vítimas, atrair afiliados e continuar expandindo seu papel no ecossistema de ransomware como serviço.

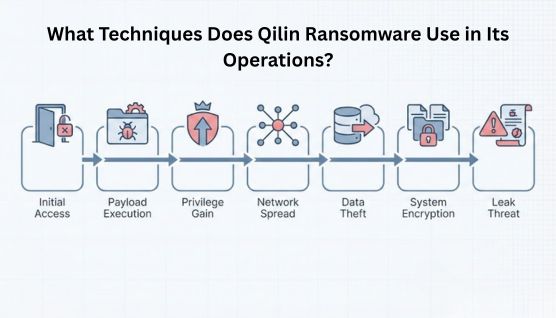

O Qilin Ransomware executa ataques por meio de uma abordagem estruturada que transforma o acesso inicial em interrupção generalizada e pressão de extorsão. O processo foi projetado para aumentar constantemente o controle sobre o meio ambiente antes que ocorra qualquer dano visível.

Depois que o acesso é estabelecido, os atacantes se concentram em expandir seu alcance e preparar os sistemas para um impacto coordenado. Essa preparação garante que a interrupção possa ocorrer rapidamente e em vários sistemas ao mesmo tempo.

O ataque se torna visível quando os sistemas são criptografados e as operações são interrompidas, criando urgência para a vítima. Ao mesmo tempo, a pressão de extorsão é aplicada para garantir que as demandas permaneçam efetivas, mesmo que a recuperação técnica seja possível.

O Qilin Ransomware depende de um conjunto consistente de métodos técnicos que permitem que seus afiliados invadam redes, mantenham o controle, roubem dados e apliquem extorsão. Essas técnicas suportam seu modelo de ransomware como serviço, tornando os ataques repetíveis em diferentes ambientes, em vez de eventos pontuais.

Para entrar, os afiliados da Qilin normalmente aproveitam os pontos de acesso fracos ou expostos que já existem no ambiente de uma organização. Os afiliados da Qilin exploram os pontos fracos existentes, como credenciais expostas ou acesso mal configurado, para obter entrada silenciosa nas redes.

Como esse estágio se concentra na integração, geralmente passa despercebido até as fases posteriores do ataque. O acesso antecipado dá aos invasores tempo para entender a rede e planejar suas próximas etapas.

Uma vez lá dentro, o Qilin usa métodos de entrega específicos para introduzir e executar a carga útil do ransomware. Esses vetores de infecção permitem que os invasores controlem quando e onde o malware é executado.

A maioria das atividades tem como alvo os sistemas Windows, que permanecem comuns em ambientes corporativos. Em alguns casos, variantes baseadas em Linux voltadas para servidores VMware ESXi também foram observadas, expandindo o escopo potencial de impacto.

Depois de se estabelecerem, os atacantes trabalham para aumentar seu nível de acesso ao ambiente. Ao obter maiores privilégios, eles podem interagir com sistemas e controles que normalmente são restritos.

Esse acesso elevado facilita o enfraquecimento das defesas e a preparação do ambiente para interrupções mais amplas. Sem isso, os atacantes ficariam limitados a uma pequena parte da rede.

As operações do Qilin geralmente envolvem a mudança de um sistema para outro quando o acesso é protegido. Esse movimento lateral permite que os atacantes alcancem servidores críticos e recursos compartilhados.

À medida que os invasores se espalham pela rede, o número de sistemas afetados aumenta. Essa expansão torna a recuperação mais difícil e aumenta o impacto geral do ataque.

A criptografia é a parte mais visível de um ataque de ransomware Qilin. Arquivos e sistemas são bloqueados para interromper as operações diárias e impedir o acesso a dados importantes.

O objetivo não é um dano seletivo, mas uma interrupção generalizada. Ao criptografar sistemas em grande escala, os atacantes criam urgência e forçam as organizações a responder rapidamente.

Antes ou junto com a criptografia, os afiliados da Qilin geralmente roubam dados confidenciais do ambiente. Isso pode incluir documentos internos, registros de clientes ou informações regulamentares.

Os dados extraídos oferecem aos atacantes uma vantagem adicional durante as negociações. Mesmo que os sistemas possam ser restaurados, o risco de exposição pública permanece.

Qilin reforça os pedidos de resgate ao ameaçar liberar dados roubados por meio de um site de vazamento dedicado (DLS). Essa abordagem transfere a pressão da recuperação técnica para as consequências regulatórias e de reputação.

A dupla extorsão garante que as vítimas permaneçam sob pressão mesmo quando os backups estão disponíveis. Ele transforma a exposição de dados em uma parte central da estratégia de ataque.

Em 2025, o Qilin Ransomware mostrou um claro aumento na atividade, especialmente visando organizações do setor público e de infraestrutura crítica. Essa mudança reflete um foco crescente em ambientes onde a disrupção pode ter um impacto generalizado.

De acordo com o Center for Internet Security (CIS) A equipe de inteligência de ameaças cibernéticas, Qilin, foi responsável por cerca de 24% dos incidentes de ransomware que afetaram organizações estaduais, locais, tribais e territoriais (SLTT) dos EUA no segundo trimestre de 2025. Isso marcou um forte aumento de cerca de 9% no início do ano, destacando a presença em rápida expansão do grupo.

As organizações mais afetadas pela atividade do Qilin Ransomware são aquelas em que o tempo de inatividade ou a exposição de dados podem interromper imediatamente as operações essenciais. Esses ambientes geralmente dependem da disponibilidade contínua do serviço ou lidam com informações confidenciais que não podem ser facilmente colocadas off-line.

Entidades do setor público, particularmente organizações estaduais, locais, tribais e territoriais, são frequentemente afetadas devido à tolerância limitada a interrupções prolongadas. Infraestrutura crítica, prestadores de serviços de saúde e instituições educacionais também são alvos comuns, pois a interrupção do serviço pode rapidamente se transformar em questões regulatórias ou de segurança pública.

As organizações de manufatura e serviços profissionais também são frequentemente afetadas, especialmente aquelas que operam sistemas complexos ou urgentes. Nesses setores, atrasos na produção, exposição à propriedade intelectual e obrigações contratuais aumentam significativamente a pressão para resolver incidentes rapidamente.

Os ataques vinculados ao Qilin Ransomware criam interrupções imediatas e, ao mesmo tempo, causam consequências comerciais, legais e de segurança de longo prazo para as organizações afetadas.

Reduzir o risco do ransomware Qilin exige visibilidade precoce de atividades suspeitas, acesso controlado em todos os sistemas e medidas de preparação que limitem os danos antes que ocorram interrupções.

A detecção precoce se concentra em detectar comportamentos anormais, como logins incomuns, mudanças inesperadas de privilégios ou movimentos internos inexplicáveis. Treinar usuários na identificação de e-mails de phishing e no monitoramento da atividade de autenticação pode ajudar a identificar ameaças antes que os invasores tenham um acesso mais profundo.

Os esforços de mitigação visam restringir o movimento do invasor quando o acesso é estabelecido. A aplicação da autenticação multifator (MFA), a limitação dos privilégios administrativos e a implantação de uma ferramenta de segurança anti-ransomware ajudam a reduzir a probabilidade de um ataque se espalhar ou aumentar.

A prevenção depende do fortalecimento dos sistemas e do planejamento da recuperação antes que ocorra um incidente. Manter configurações seguras, testar backups armazenados em infraestrutura externa e ensaiar planos de resposta a incidentes melhoram a resiliência contra interrupções relacionadas ao ransomware.

A proteção eficaz contra ransomware reduz o risco de ataques bem-sucedidos ao limitar a exposição, reduzir a influência dos invasores e fortalecer os recursos de recuperação em todo o ambiente.

A proteção contra ransomware começa minimizando os serviços expostos e os pontos de acesso desnecessários nos quais os invasores confiam para entrar. Menos caminhos expostos reduzem as chances de os atacantes estabelecerem uma posição inicial.

A proteção moderna contra ransomware se concentra na detecção de comportamentos suspeitos, em vez de depender apenas de assinaturas conhecidas. Isso ajuda a identificar atividades maliciosas precocemente, mesmo quando os atacantes usam técnicas novas ou modificadas.

A proteção robusta inclui recursos confiáveis de backup e recuperação que permitem que as organizações restaurem sistemas sem envolver invasores. Isso reduz a eficácia da pressão baseada em criptografia e reduz o tempo de inatividade após um incidente.

Ao proteger dados confidenciais e restringir o acesso a sistemas críticos, a proteção contra ransomware reduz o impacto das ameaças de extorsão. Quando os atacantes perdem a vantagem, os pedidos de resgate se tornam menos eficazes.

Em vez de depender de uma única ferramenta anti-ransomware, o CloudSEK se concentra na prevenção de ataques de ransomware antes que eles se desenvolvam totalmente. Sua abordagem se concentra na identificação de sinais de alerta precoces, conhecidos como vetores de ataque inicial, de fontes externas.

A plataforma monitora continuamente a web aberta, profunda e escura para rastrear atividades emergentes de ransomware, comportamento de agentes de ameaças e dados vazados. Também ajuda as organizações a entender os pontos fracos de sua infraestrutura externa e as dependências de terceiros que os invasores geralmente exploram para obter acesso.

Ao combinar inteligência de ameaças, monitoramento da superfície de ataque e alertas acionáveis, o CloudSEK ajuda as equipes de segurança a responder antes que os ataques se transformem em criptografia ou extorsão. Esse modelo proativo permite que as organizações priorizem riscos reais e fortaleçam as defesas em vez de reagir após o dano já ter ocorrido.