🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

O malware polimórfico se tornou um desafio persistente na segurança cibernética moderna porque foi projetado para evitar os métodos tradicionais de detecção. Em vez de usar uma assinatura de código fixa, esse malware muda continuamente sua aparência enquanto executa as mesmas ações maliciosas, permitindo que ele ultrapasse as defesas que dependem de padrões estáticos.

Essa técnica tem se mostrado eficaz em ataques reais. De acordo com o Internet Security Threat Report da Symantec e o McAfee Threat Labs, mais de 70% dos novos tipos de malware apresentam alguma forma de mutação ou ofuscação de código, tornando a detecção heurística e baseada em comportamento essencial para a defesa moderna contra ameaças.

O malware polimórfico permite que os invasores roubem dados, mantenham o acesso a longo prazo ou entreguem ransomware enquanto permanecem ocultos por mais tempo. Entender como o malware polimórfico funciona, por que é perigoso e como é detectado e mitigado é essencial para reduzir o tempo de permanência e limitar os danos causados pelos ataques cibernéticos modernos.

O malware polimórfico é um software malicioso que modifica sua estrutura de código em cada execução ou infecção, mantendo a mesma função maliciosa. Cada variante parece diferente no nível do código, mas sempre rouba dados, abre backdoors ou criptografa arquivos.

Ao contrário do malware tradicional com assinaturas estáticas, o malware polimórfico reescreve ou criptografa seu código para evitar a detecção baseada em assinaturas. Um mecanismo de mutação incorporado impulsiona essa transformação, permitindo a evasão contínua e preservando o comportamento operacional em campanhas de ataque modernas.

Primeiro, o malware modifica seu código antes da distribuição ou execução. Ele criptografa sua carga maliciosa ou altera elementos de código não essenciais, como ordem de instrução ou nomes de variáveis. Cada versão usa uma chave ou estrutura de criptografia diferente, garantindo que duas amostras não compartilhem a mesma assinatura.

Em seguida, o malware executa uma rotina de decodificação embutida na memória. Essa rotina desbloqueia a carga oculta em tempo de execução, permitindo que o malware execute as ações pretendidas, como roubar dados, abrir backdoors ou controlar o sistema. Como essa atividade acontece após o início da execução, as ferramentas tradicionais baseadas em escaneamento não conseguem detectá-la.

Finalmente, antes de se espalhar novamente, o malware sofre mutação mais uma vez, criando uma variante nova e exclusiva. Esse ciclo contínuo de mutação, execução e mutação permite que o malware polimórfico evite a detecção estática enquanto permanece operacionalmente consistente. A detecção, portanto, requer análise comportamental e inspeção em tempo de execução, em vez de depender de assinaturas fixas.

O malware polimórfico é definido por um conjunto de comportamentos que permitem que ele evite a detecção enquanto executa as mesmas ações maliciosas. Essas características explicam por que ele permanece eficaz contra os controles de segurança tradicionais.

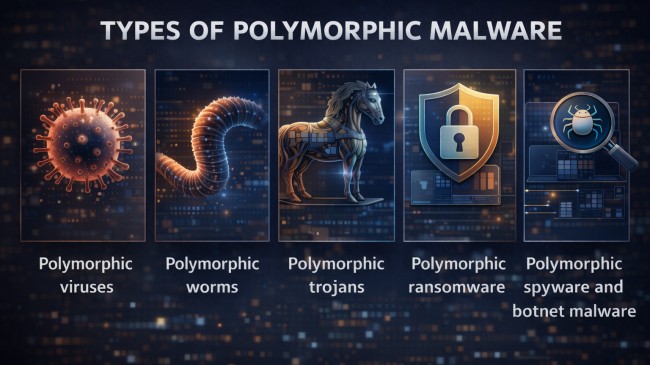

O malware polimórfico aparece em várias formas comuns. Aqui estão os tipos mais comuns:

Os vírus polimórficos se anexam a arquivos ou programas legítimos. Cada vez que eles se espalham, seu código muda, permitindo a infecção contínua sem acionar a detecção baseada em assinatura.

Os worms polimórficos se espalham automaticamente pelas redes. À medida que se movem entre sistemas, eles alteram seu código, tornando as infecções em grande escala mais difíceis de identificar e conter.

Trojans polimórficos se disfarçam de software legítimo. Após a execução, eles sofrem mutações ao realizar ações como abrir backdoors, roubar dados ou instalar malware adicional, ajudando-os a permanecer ocultos ao longo do tempo.

O ransomware polimórfico altera seu código a cada infecção, mantendo o mesmo comportamento de criptografia. Isso atrasa a detecção e aumenta o número de sistemas criptografados antes do início da resposta.

O spyware e o malware botnet usam polimorfismo para manter o acesso a longo prazo. A mutação do código permite que eles monitorem atividades, roubem informações ou controlem dispositivos infectados sem serem facilmente detectados.

Os malwares estáticos, polimórficos e metamórficos diferem no quanto eles alteram seu código para evitar a detecção e por que os atacantes os usam. O malware estático não muda em nada, o malware polimórfico muda sua aparência, mantendo a mesma lógica, e o malware metamórfico reescreve sua lógica inteiramente para parecer novo a cada vez.

O malware estático favorece a simplicidade, mas é facilmente detectado. O malware metamórfico oferece uma evasão profunda, mas requer esforço e manutenção significativos. O malware polimórfico atinge o equilíbrio, proporcionando forte evasão em uma complexidade gerenciável, e é por isso que é a forma mais usada nas campanhas de malware modernas.

O malware polimórfico tem sido usado em ataques reais em que o objetivo não era acelerar, mas permanecer escondido por tempo suficiente para causar danos em grande escala. Em cada caso, os atacantes dependiam da constante alteração do código do malware para contornar a detecção e ampliar seu alcance.

Grupos de cibercriminosos distribuíram o Storm Worm por meio de mensagens de e-mail disfarçadas de notícias de última hora. Quando os usuários abriram os anexos, o worm se instalou sozinho e imediatamente alterou seu código. Milhões de usuários domésticos e empresas foram afetados em todo o mundo. Os sistemas infectados foram discretamente inseridos em uma botnet que os atacantes usaram posteriormente para campanhas de spam e grandes ataques de negação de serviço, sobrecarregando os serviços on-line.

Grupos financeiros de crimes cibernéticos usaram o Zeus para atingir bancos e seus clientes em vários países. O malware capturou credenciais bancárias on-line, mas o que dificultou sua interrupção foi sua natureza polimórfica. Cada versão parecia diferente, permitindo que ela ignorasse as ferramentas antivírus por anos. As vítimas sofreram perdas financeiras diretas e os bancos foram forçados a revisar os sistemas de detecção de fraudes e autenticação de clientes.

Grupos criminosos organizados espalham o CryptoLocker por meio de anexos de e-mail maliciosos e sites comprometidos. Toda vez que o ransomware infectava um novo sistema, seu código mudava enquanto fornecia o mesmo ataque de criptografia de arquivos. Pequenas empresas, empresas e usuários individuais foram impedidos de acessar dados críticos. Muitas vítimas pagaram resgates, enquanto outras enfrentaram perda permanente de dados e interrupções nos negócios.

O Emotet era operado por grupos profissionais de cibercrime e tinha como alvo empresas e organizações governamentais. Ele usou técnicas polimórficas para não ser detectado enquanto se espalhava pelas redes internas. Uma vez estabelecido, o Emotet entregou malware adicional, incluindo ransomware. As organizações afetadas pelo Emotet experimentaram comprometimento prolongado da rede, exposição de dados e esforços dispendiosos de resposta a incidentes.

O malware polimórfico é perigoso porque foi criado para evitar a detecção e, ao mesmo tempo, continuar operando normalmente. Ao alterar seu código toda vez que ele se espalha ou é executado, ele ignora as defesas baseadas em assinaturas e permanece ativo por mais tempo do que o malware tradicional.

Essa evasão causa atrasos na detecção e contenção. As equipes de segurança geralmente encontram muitas amostras de aparência diferente que parecem não relacionadas, o que retarda a investigação e a resposta. Durante esse atraso, os invasores ganham tempo para roubar dados, navegar pelas redes ou implantar outros malwares.

O polimorfismo também aumenta o custo operacional para os defensores. As equipes devem confiar em análises comportamentais e inspeções mais profundas, que consomem mais recursos do que bloquear assinaturas conhecidas. Esse esforço adicional permite que os atacantes esgotem as defesas e mantenham o acesso por mais tempo.

Em muitas campanhas, o malware polimórfico atua como ponto de apoio inicial. Uma vez estabelecido, ele fornece ferramentas de ransomware, spyware ou espionagem. A capacidade de se esconder cedo torna o impacto final muito mais severo.

O malware polimórfico é detectado observando como o software se comporta depois de começar a ser executado, não examinando sua aparência com antecedência. Os métodos abaixo explicam como as defesas modernas identificam ameaças que mudam constantemente de aparência.

As ferramentas de segurança monitoram ações como alterações não autorizadas de arquivos, criação de processos suspeitos e atividade anormal do sistema. O comportamento malicioso permanece consistente mesmo quando o código muda.

As heurísticas sinalizam técnicas suspeitas comumente usadas por malware, como código de automodificação ou fluxos de execução incomuns. Esses indicadores ajudam a identificar novas variantes que não têm assinatura conhecida.

Arquivos suspeitos são executados em ambientes isolados. Quando o malware polimórfico se descriptografa durante a execução, seu comportamento real se torna visível sem arriscar os sistemas de produção.

O malware polimórfico expõe sua verdadeira carga útil na memória após a descriptografia. A análise de memória detecta códigos maliciosos que nunca aparecem em escaneamentos estáticos.

Os modelos comparam o comportamento em tempo real com os padrões conhecidos do software normal. Os desvios revelam a atividade do malware mesmo quando as amostras não foram vistas anteriormente.

Conexões de saída incomuns, tráfego de comando e controle ou padrões de exfiltração de dados expõem a atividade de malware além do endpoint.

A proteção contra malware polimórfico exige várias camadas de defesa que se concentram no comportamento, na visibilidade e na resposta precoce, em vez de assinaturas estáticas. As etapas abaixo explicam como as organizações podem reduzir o risco de ameaças em constante mudança.

As ferramentas de segurança de terminais que analisam o comportamento em tempo de execução detectam atividades maliciosas mesmo quando o código do malware muda. Essas ferramentas se concentram em ações como processos anormais, alterações de arquivos e uso indevido de privilégios.

Muitas infecções polimórficas começam por meio de e-mails de phishing ou links maliciosos. Filtrar anexos, URLs e downloads reduz a chance de execução inicial.

Conexões externas incomuns, retornos de chamada repetidos ou transferências de dados geralmente revelam malwares que evitam escaneamentos de terminais. A visibilidade da rede ajuda a detectar ameaças que passam despercebidas.

Restringir as permissões do usuário e do sistema reduz os danos que o malware pode causar após a infecção. O acesso limitado retarda o movimento lateral e a exposição dos dados.

O software sem patches fornece pontos de entrada fáceis. Atualizações oportunas eliminam vulnerabilidades que o malware polimórfico geralmente explora.

Separar ativos confidenciais dos ambientes gerais do usuário limita até que ponto o malware pode se espalhar e reduz o impacto geral.

Backups off-line protegidos garantem que os sistemas possam ser restaurados sem pagar resgate ou aceitar perdas permanentes. Testes regulares confirmam que a recuperação funciona quando necessário.

O monitoramento de campanhas e indicadores ativos de malware ajuda as organizações a reconhecer as ameaças polimórficas emergentes mais cedo.

O rápido isolamento, investigação e limpeza reduzem os danos quando o malware contorna as defesas. Planos de resposta claros reduzem o tempo de recuperação.

Essas táticas são mais eficazes quando usadas em conjunto. É difícil interromper o malware polimórfico com uma única medida, mas defesas coordenadas e focadas no comportamento reduzem significativamente o risco e o impacto.

O malware polimórfico é bem-sucedido porque muda continuamente seu código para evitar a detecção estática e, ao mesmo tempo, manter o mesmo comportamento malicioso. Isso dificulta a identificação e a interrupção das ferramentas antivírus tradicionais, permitindo que os invasores permaneçam ativos por mais tempo e aumentem o impacto de suas operações. O polimorfismo não é uma ameaça isolada, mas uma técnica amplamente usada em malwares modernos para melhorar a furtividade e a persistência.

Reduzir o risco exige uma mudança na forma como as ameaças são abordadas. As organizações devem confiar na detecção baseada em comportamento, na visibilidade do tempo de execução e na resposta coordenada, em vez de apenas assinaturas fixas. Quando os controles de segurança são projetados para detectar o que o malware faz em vez de sua aparência, os ataques polimórficos se tornam mais fáceis de conter. O objetivo não é eliminar o polimorfismo, mas limitar o tempo e os danos que ele pode causar.