🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

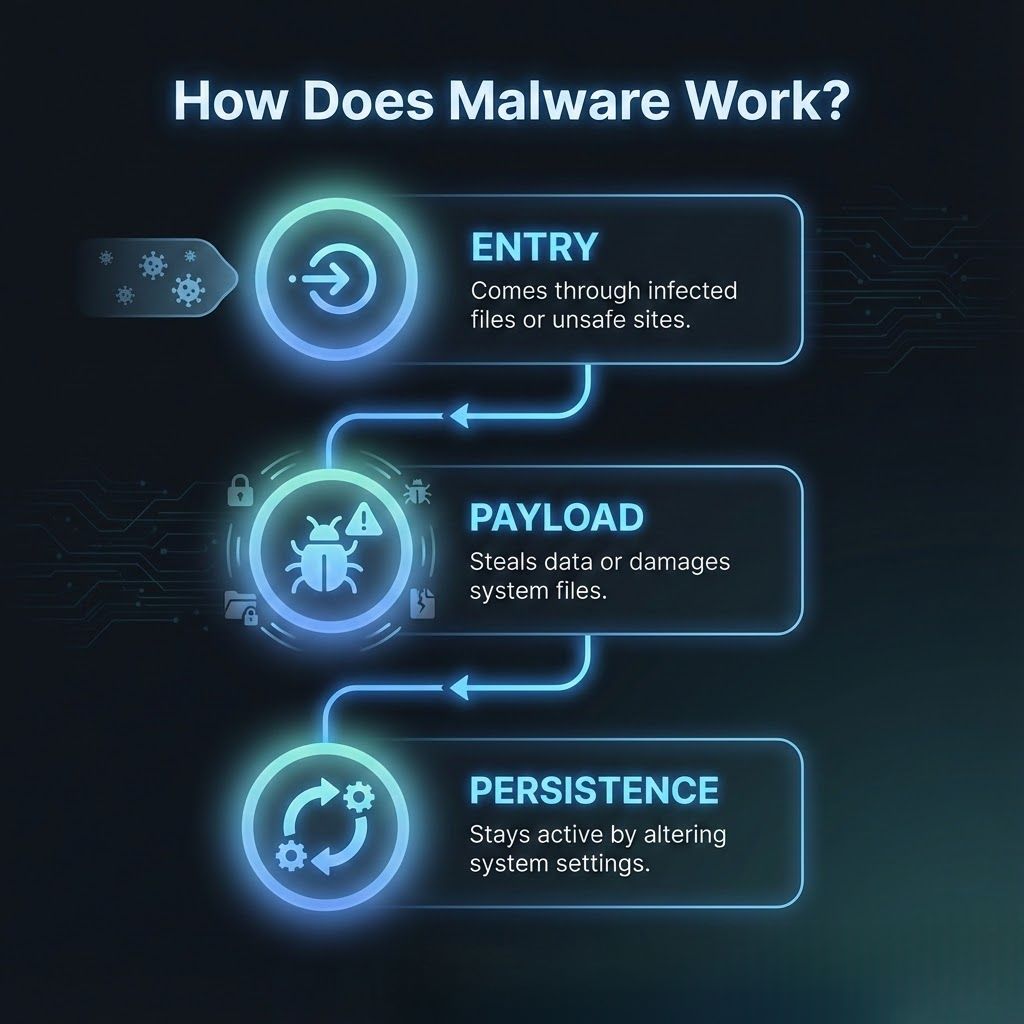

O malware é um software malicioso projetado para se infiltrar em sistemas, explorar vulnerabilidades e realizar ações não autorizadas sem a permissão do usuário. Ele pode roubar informações, danificar arquivos, enfraquecer as defesas de segurança ou monitorar o comportamento do usuário.

Todo tipo de malware executa tarefas prejudiciais que comprometem a privacidade ou a estabilidade do sistema. Essas tarefas dependem dos objetivos do atacante e da carga útil do malware.

Entender o que é malware fornece a base para aprender como ele opera dentro de um sistema.

O malware normalmente entra nos sistemas por meio de anexos infectados, sites comprometidos, downloads de software malicioso e vulnerabilidades não corrigidas. Ele usa métodos enganosos ou pontos fracos do sistema para obter acesso.

Uma vez lá dentro, o malware ativa uma carga que pode registrar as teclas digitadas, exfiltrar dados, espionar o comportamento do usuário ou corromper arquivos operacionais. A execução da carga útil varia de acordo com o tipo de malware e a intenção do ataque.

Muitas cepas de malware tentam estabelecer persistência modificando os processos do sistema ou as configurações de inicialização para que possam continuar operando mesmo após as reinicializações.

O vírus se anexa a arquivos legítimos e é ativado quando esses arquivos são abertos. Ele pode corromper dados ou se espalhar pelas redes por meio de documentos compartilhados.

O worm se espalha automaticamente copiando a si mesmo entre dispositivos sem a interação do usuário. Freqüentemente, causa lentidão generalizada ou falhas na rede.

O Trojan se disfarça de software confiável e convence os usuários a instalá-lo. Uma vez ativo, ele pode criar backdoors, baixar outros malwares ou roubar credenciais.

O spyware monitora secretamente a atividade do usuário e coleta dados confidenciais, como senhas, hábitos de navegação ou informações financeiras. Os atacantes usam essas informações para acesso não autorizado ou roubo de identidade.

O adware exibe anúncios intrusivos e pode rastrear o comportamento do usuário com fins lucrativos. Geralmente é fornecido com aplicativos gratuitos e enfraquece a eficiência do sistema.

O Rootkit oculta atividades maliciosas alterando os principais processos do sistema. Ele permite que os invasores mantenham o acesso de longo prazo sem serem detectados.

O malware sem arquivo opera diretamente na memória do sistema, em vez de depender dos arquivos armazenados. Essa abordagem dificulta a detecção porque as ferramentas antivírus tradicionais verificam arquivos em vez de memória.

O malware de botnet transforma dispositivos infectados em bots controlados remotamente. Os atacantes usam esses dispositivos para lançar grandes ataques ou distribuir novas ameaças.

O ransomware é um tipo de malware que bloqueia o acesso a arquivos ou sistemas inteiros até que o resgate seja pago. Geralmente, ele criptografa arquivos importantes e exibe uma mensagem de resgate exigindo pagamento em criptomoeda.

As vítimas não podem acessar seus dados até que os atacantes forneçam uma chave de decodificação. Isso cria uma pressão imediata para organizações que dependem de operações ininterruptas.

Como interrompe a produtividade instantaneamente, o ransomware é considerado uma das ameaças mais perigosas à segurança cibernética.

O Crypto-ransomware criptografa arquivos usando algoritmos fortes e impede que os usuários abram seus dados. As vítimas devem obter uma chave de decodificação para recuperar o acesso.

O ransomware Locker bloqueia o acesso a todo o dispositivo sem criptografar arquivos individuais. Ele restringe a entrada do teclado e do mouse, tornando os dispositivos inutilizáveis.

O ransomware de extorsão dupla rouba arquivos confidenciais antes da criptografia. Os atacantes ameaçam publicar os dados roubados se o resgate não for pago.

O RaaS permite que os cibercriminosos aluguem kits de ransomware prontos. Os afiliados usam as ferramentas e compartilham os lucros do resgate com os criadores.

O ransomware Wiper destrói os dados permanentemente em vez de criptografá-los. Mesmo o pagamento do resgate não restaura os arquivos perdidos.

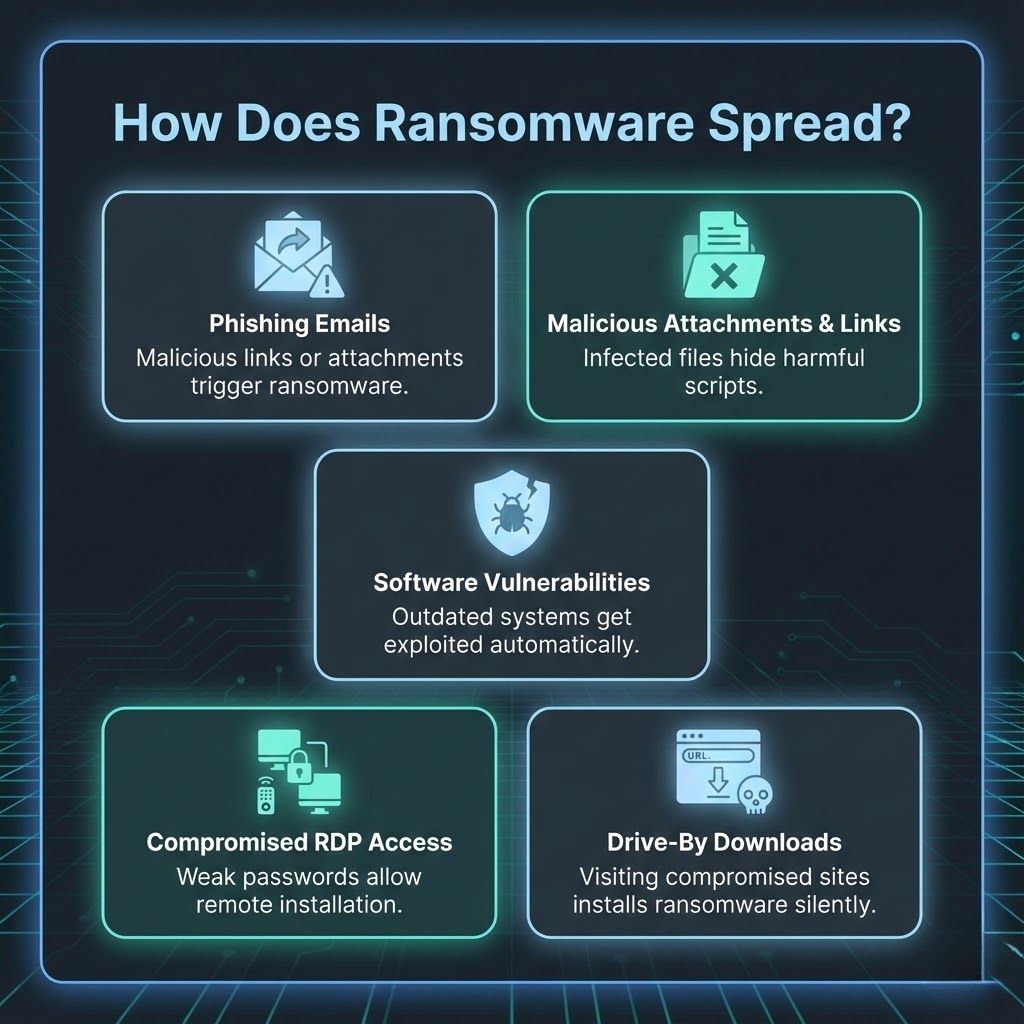

O phishing continua sendo o método de entrega mais comum. Os e-mails contêm links ou anexos maliciosos que executam ransomware quando abertos.

Documentos infectados ou arquivos compactados contêm scripts ocultos. Os usuários acionam o ransomware interagindo com esses arquivos.

Os kits de exploração identificam softwares desatualizados e entregam ransomware sem o envolvimento do usuário. Sistemas sem patches são os principais alvos.

Senhas fracas e serviços RDP expostos permitem que os invasores acessem dispositivos remotamente e instalem o ransomware manualmente.

Sites maliciosos ou páginas comprometidas instalam automaticamente o ransomware quando os usuários os visitam. Nenhuma interação é necessária.

O malware é criado para roubar informações, espionar usuários, danificar sistemas ou abrir canais de acesso não autorizado. O ransomware é projetado com um único propósito, que é a extorsão financeira por meio de arquivos criptografados ou bloqueados.

O malware geralmente opera silenciosamente e tenta permanecer oculto pelo maior tempo possível. O ransomware produz uma interrupção imediata do sistema ao bloquear o acesso do usuário aos dados essenciais.

O malware usa técnicas nocivas, como keylogging, transferência não autorizada de dados, corrupção de arquivos ou acesso remoto. O ransomware depende de algoritmos criptográficos que tornam os arquivos ilegíveis até que as chaves de decodificação sejam fornecidas.

O malware expõe os usuários ao roubo de identidade, perda de privacidade, segurança enfraquecida e vigilância não autorizada. Freqüentemente, opera sem ser detectado e causa danos a longo prazo. O ransomware produz consequências mais graves porque os dados criptografados se tornam inutilizáveis.

As organizações enfrentam perdas financeiras, tempo de inatividade operacional e exposição pública de dados roubados. Ambas as ameaças aumentam o risco de falhas de conformidade, danos à reputação e operações de recuperação caras.

As infecções por malware geralmente podem ser removidas com ferramentas de segurança quando detectadas precocemente. Isso reduz os danos a longo prazo. A recuperação de ransomware é muito mais difícil e pode exigir backups limpos, ferramentas especializadas de decodificação ou reconstrução completa do sistema.

Os sintomas de malware incluem dispositivos mais lentos, pop-ups incomuns, aplicativos inesperados e uso anormal de recursos. O ransomware exibe sinais claros, como arquivos criptografados, extensões de arquivo alteradas, telas de bloqueio ou demandas visíveis de resgate.

O malware interrompe a privacidade e enfraquece a segurança organizacional, potencialmente expondo informações confidenciais. O ransomware interrompe totalmente as operações comerciais e pode encerrar serviços essenciais, causando graves danos financeiros e de reputação.

Atualizações regulares corrigem vulnerabilidades que os invasores usam para entrar nos sistemas. O gerenciamento de patches é essencial para reduzir a exposição.

As ferramentas antivírus e de detecção de terminais monitoram o comportamento anormal e evitam que o malware execute ações prejudiciais.

Os backups permitem que as organizações restaurem dados sem pagar resgates. Os backups devem ser mantidos off-line ou em ambientes seguros separados.

Treinar usuários para reconhecer mensagens suspeitas reduz o caminho de infecção mais comum. A consciência é uma forte camada de defesa.

As estruturas de confiança zero restringem o acesso com base na identidade e na integridade do dispositivo. Eles limitam até onde os atacantes podem se mover dentro das redes.

A segmentação de redes isola dados confidenciais e evita infecções generalizadas. Ele minimiza os danos quando ocorre uma violação.

A filtragem de e-mail bloqueia conteúdo malicioso antes que ele chegue aos usuários. A verificação de anexos identifica scripts e arquivos nocivos.

Sim, o ransomware é uma forma de malware que bloqueia ou criptografa dados até que o pagamento seja feito. Ele funciona como uma categoria especializada dentro da família mais ampla de malware.

O ransomware pode ser removido, mas os arquivos criptografados podem permanecer inacessíveis sem backups ou ferramentas legítimas de descriptografia. A recuperação depende do tipo de ransomware e das opções de restauração disponíveis.

Desempenho lento do sistema, anúncios intrusivos, instalações inesperadas de software e atividades incomuns na rede são sinais comuns de malware. Esses indicadores mostram que processos não autorizados podem estar sendo executados em segundo plano.

O ransomware é mais severo porque bloqueia o acesso a arquivos importantes e interrompe a capacidade de operar sistemas normalmente. Esse impacto imediato cria desafios urgentes de recuperação para indivíduos e empresas.

A maioria dos ataques de ransomware começa com e-mails de phishing, anexos maliciosos ou downloads comprometidos. Os atacantes também exploram vulnerabilidades de software não corrigidas para obter acesso.

Compreender a diferença entre malware e ransomware ajuda os usuários a reconhecer seus comportamentos, riscos e impactos exclusivos. O malware compromete os sistemas de várias maneiras que podem passar despercebidas, enquanto o ransomware bloqueia imediatamente os arquivos críticos e causa interrupções urgentes.

A proteção contra essas ameaças exige fortes hábitos de segurança cibernética, atualizações regulares, backups seguros e usuários treinados que possam identificar conteúdo suspeito.

Uma estratégia de defesa proativa garante melhor segurança digital e minimiza o impacto a longo prazo da evolução das ameaças cibernéticas.