🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Os vírus de macro estão intimamente ligados ao uso diário de documentos, em vez de softwares abertamente maliciosos. Os arquivos trocados para comunicação ou produtividade rotineiras podem conter ameaças ocultas sem parecerem incomuns ou inseguros.

O compartilhamento regular de documentos por e-mail, armazenamento em nuvem e sistemas internos aumenta a exposição silenciosa aos riscos incorporados. A familiaridade com formatos de arquivo comuns geralmente reduz o escrutínio, permitindo que conteúdo malicioso passe por fluxos de trabalho normais sem ser detectado.

O contexto em torno dos vírus de macro começa com o reconhecimento de sua presença em ambientes de documentos comuns. A consciência nesse nível cria uma base sólida para examinar sua natureza, comportamento e implicações com mais detalhes.

Um vírus de macro é um malware incorporado em macros de documentos que é executado como parte do arquivo e não como um aplicativo separado. A lógica maliciosa opera dentro do ambiente do documento, permitindo que ações prejudiciais ocorram sob a aparência de um comportamento normal do arquivo.

Aplicativos de produtividade, como o Microsoft Office, oferecem suporte a macros para automatizar tarefas, o que cria uma superfície de recursos legítima que pode ser mal utilizada. Os atacantes geralmente escrevem vírus de macro usando o Visual Basic for Applications, permitindo que o código seja executado quando a execução de macros é permitida.

A entrega baseada em documentos distingue os vírus de macro do malware executável tradicional. Os arquivos infectados podem se espalhar por meio do compartilhamento rotineiro de documentos, permitindo que a ameaça se mova pelos sistemas sem depender de programas autônomos ou processos de instalação óbvios.

O vírus de macro funciona ativando instruções incorporadas depois que a funcionalidade de macro é permitida em um documento. O código incorporado se torna ativo como parte do processo normal de manipulação de macros do aplicativo.

O comportamento das macros depende das permissões concedidas aos recursos de automação, permitindo que rotinas maliciosas sejam executadas com o mesmo nível de confiança das macros legítimas. As ações realizadas durante esse estágio se alinham estreitamente com o comportamento esperado do documento, limitando a suspeita imediata.

A atividade permanece confinada à sessão do documento e ao contexto do aplicativo associado. Uma interrupção mínima durante os estágios iniciais permite que as operações prejudiciais continuem silenciosamente até que os efeitos posteriores se tornem perceptíveis.

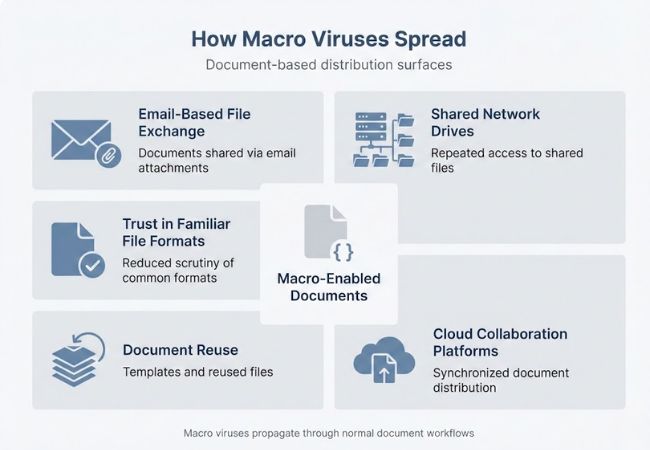

Os vírus de macro se espalham por meio de práticas rotineiras de compartilhamento de documentos que movem arquivos entre usuários e sistemas sem levantar suspeitas imediatas.

O e-mail continua servindo como um canal de distribuição confiável devido ao seu papel central na comunicação profissional e pessoal. Os documentos anexados às mensagens geralmente parecem legítimos, permitindo que macros maliciosas viajem junto com a correspondência normal.

Servidores de arquivos internos e locais de rede compartilhados permitem que os documentos circulem entre departamentos ou equipes. O acesso e a reutilização repetidos de arquivos compartilhados aumentam a exposição sem introduzir sinais de alerta visíveis.

As ferramentas de colaboração e armazenamento em nuvem facilitam a distribuição rápida de documentos entre vários usuários e dispositivos. Os recursos de sincronização podem replicar involuntariamente arquivos infectados em ambientes sem a intenção direta do usuário.

Editar, salvar e reutilizar documentos existentes amplia o ciclo de vida dos arquivos infectados. Modelos habilitados para macro reutilizados ao longo do tempo podem transportar silenciosamente códigos maliciosos para novas versões e contextos.

Tipos de documentos comuns reduzem o risco percebido durante a interação com o arquivo. A familiaridade com formatos amplamente usados reduz o escrutínio, permitindo que ameaças incorporadas passem por fluxos de trabalho padrão sem serem detectadas.

Os vírus de macro apresentam uma série de riscos que afetam a segurança dos dados, a estabilidade do sistema e a confiança organizacional.

Informações confidenciais contidas em documentos ou acessíveis por meio de aplicativos podem ser acessadas sem aviso prévio. Dados pessoais, credenciais ou registros internos podem ser extraídos silenciosamente durante o uso normal de documentos.

Documentos e arquivos podem ser alterados de maneiras que não são imediatamente visíveis. Alterações não detectadas podem comprometer os requisitos de precisão, confiabilidade ou conformidade.

As configurações do aplicativo ou os controles de segurança podem ser ajustados para reduzir a resistência a novos usos indevidos. Mudanças sutis podem persistir nas sessões sem acionar alertas.

A atividade baseada em macro pode criar caminhos para componentes maliciosos adicionais. O escalonamento gradual aumenta o impacto geral e, ao mesmo tempo, atrasa a detecção.

Documentos compartilhados aumentam a exposição entre equipes ou departamentos. Um único arquivo infectado pode introduzir riscos em vários fluxos de trabalho.

A confiança no manuseio rotineiro de documentos pode diminuir após incidentes repetidos. A produtividade diminui à medida que os usuários se tornam cautelosos ou os sistemas exigem controles adicionais.

Os vírus de macro continuam relevantes porque seu sucesso depende menos da sofisticação técnica e mais de como os documentos são criados, compartilhados e confiáveis em ambientes cotidianos.

Os fluxos de trabalho comerciais e pessoais continuam a depender fortemente de documentos para comunicação e operações. O uso generalizado de documentos mantém uma superfície consistente para abusos baseados em macros.

Formatos de arquivo familiares geralmente indicam segurança em vez de risco. A confiança depositada em documentos de rotina reduz o escrutínio durante a interação com o arquivo.

Processos e modelos mais antigos ainda dependem da funcionalidade de macros. Os requisitos de compatibilidade mantêm o uso de macros ativo em muitos ambientes.

As táticas psicológicas permanecem eficazes para estimular a ação do usuário. Urgência, autoridade ou familiaridade podem anular a cautela durante o manuseio de documentos.

O comportamento de baixa visibilidade atrasa o reconhecimento durante os estágios iniciais. A atividade sutil se mistura ao uso normal do aplicativo sem indicadores óbvios.

A detecção de vírus de macros se concentra na identificação de comportamentos incomuns de documentos e atividades de macros que estão fora dos padrões normais de uso.

Solicitações inesperadas para habilitar macros geralmente indicam riscos ocultos. Documentos que exigem permissão imediata para funcionar adequadamente exigem uma inspeção mais detalhada.

Ações incomuns de documentos, como edições automáticas ou interações inexplicáveis com arquivos, podem indicar atividade maliciosa. Anomalias sutis geralmente aparecem antes que ocorram danos visíveis.

As ferramentas de proteção de terminais podem sinalizar um comportamento suspeito de macros durante verificações de rotina. Os alertas relacionados à atividade do script ou à automação de documentos não devem ser ignorados.

A revisão do código da macro pode revelar instruções desconhecidas ou ofuscadas. As macros legítimas geralmente seguem uma lógica previsível vinculada a tarefas conhecidas.

Os registros do sistema e do aplicativo podem refletir eventos anormais relacionados a macros. Os gatilhos macro repetidos ou irregulares fornecem sinais de detecção úteis.

A prevenção de vírus de macro depende da redução da exposição desnecessária de macros e, ao mesmo tempo, do reforço das salvaguardas em relação ao manuseio de documentos e ao comportamento do usuário.

As configurações de macro padrão devem bloquear a execução automática, a menos que seja explicitamente necessário. Limitar o uso de macros reduz a exposição sem afetar a maioria dos fluxos de trabalho de documentos.

Políticas de permissão seletivas ajudam a evitar atividades de macro não autorizadas. Permitir macros somente de fontes confiáveis reduz o risco de ativação acidental.

O manuseio cuidadoso dos anexos reduz os pontos de entrada de documentos infectados. A verificação dos remetentes e do contexto do arquivo ajuda a evitar interações arriscadas.

As ferramentas de segurança fornecem uma camada adicional de defesa contra atividades macroeconômicas maliciosas. O monitoramento contínuo ajuda a conter ameaças que contornam os controles iniciais.

Usuários informados têm menos probabilidade de ativar macros sem escrutínio. Os programas de conscientização reforçam o comportamento cauteloso durante o uso rotineiro de documentos.

Atualizações regulares de aplicativos e sistemas fortalecem as proteções integradas. Os aprimoramentos de segurança modernos reduzem a dependência da intervenção manual.

A redução do risco de macro vírus exige controles consistentes que reforcem as medidas de prevenção em todos os usuários, sistemas e fluxos de trabalho de documentos.

Políticas claras definem quando o uso de macros é permitido e quando é restrito. A fiscalização consistente reduz a ambigüidade e a exposição acidental.

Os privilégios do usuário devem se alinhar às necessidades operacionais reais. Limitar as permissões de macro reduz o impacto da ativação não intencional.

Processos padronizados para receber, armazenar e compartilhar documentos reduzem a exposição. Fluxos de trabalho controlados reduzem a dependência do julgamento individual.

O monitoramento contínuo ajuda a identificar precocemente atividades incomuns relacionadas a macros. A visibilidade em todos os terminais fortalece a prontidão de resposta.

O treinamento regular reforça as práticas de documentos seguros ao longo do tempo. A familiaridade com os riscos melhora a tomada de decisões durante as tarefas rotineiras.

Os vírus de macro demonstram como os fluxos de trabalho diários de documentos podem se tornar riscos à segurança sem sinais de alerta óbvios. Sua dependência de formatos de arquivo confiáveis permite que atividades maliciosas permaneçam estreitamente alinhadas com o comportamento normal do usuário.

A redução do risco depende de controles consistentes, em vez de medidas de proteção únicas. Políticas macro claras, tratamento disciplinado de documentos e práticas de segurança em camadas trabalham juntas para limitar a exposição ao longo do tempo.

A conscientização sustentada continua sendo essencial, desde que os documentos continuem a desempenhar um papel central na comunicação digital. Tratar as ameaças relacionadas a macros como um risco contínuo, em vez de um problema único, oferece suporte a ambientes de segurança mais fortes e resilientes.

Os vírus de macro ainda podem afetar os sistemas modernos se a funcionalidade de macro estiver ativada e as salvaguardas forem fracas. O software atualizado reduz o risco, mas a interação do usuário continua sendo um fator crítico.

Os vírus de macro têm como alvo arquivos que suportam macros incorporadas, como documentos de processamento de texto ou planilhas. Os formatos sem suporte a macros não são afetados da mesma forma.

O acesso à Internet não é necessário para a atividade inicial em um documento. A conectividade de rede pode ser usada posteriormente se o código malicioso tentar a comunicação externa.

Normalmente, a ação do usuário é necessária para permitir a funcionalidade de macro. Sem permissão, o código malicioso incorporado permanece inativo.

A maioria das macros é criada para tarefas de automação legítimas e não representa nenhuma ameaça. O risco surge somente quando as macros se originam de fontes não confiáveis ou desconhecidas.