🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

A ameaça de identidade é um risco de segurança cibernética que visa identidades digitais para obter acesso não autorizado a sistemas ou dados. Ele se concentra em explorar processos de login e permissões de acesso, em vez de atacar diretamente a infraestrutura.

Os atacantes abusam de contas comprometidas, credenciais roubadas ou sessões manipuladas para aparecerem como usuários legítimos. Depois que o acesso é concedido, as atividades geralmente se misturam ao comportamento normal e se tornam mais difíceis de detectar.

Os ambientes modernos aumentam a exposição porque a identidade agora controla a entrada em plataformas de nuvem, aplicativos e recursos internos. O controle sobre a identidade geralmente significa controle sobre os ativos mais críticos da organização.

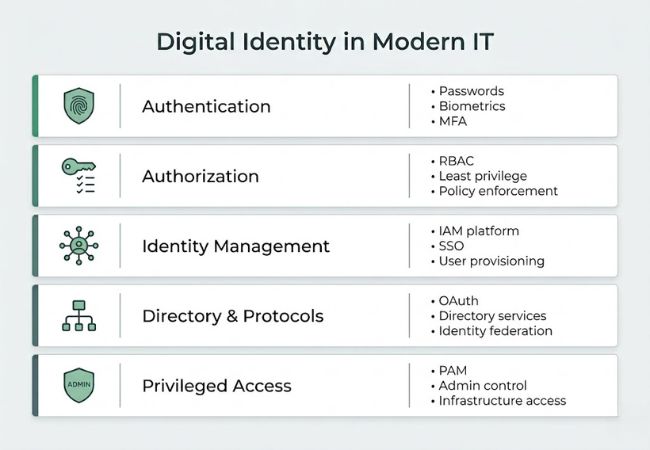

Os sistemas de identidade digital determinam quem pode acessar o que dentro de uma organização. Eles dependem da autenticação para verificar a identidade e da autorização para definir as permissões.

A autenticação confirma a identidade do usuário usando senhas, biometria ou autenticação multifator (MFA). A autenticação forte reduz o acesso não autorizado, mas não elimina totalmente o abuso de identidade.

A autorização determina o que os usuários autenticados podem acessar com base em políticas predefinidas. O controle de acesso baseado em funções (RBAC) e os princípios de menor privilégio ajudam a minimizar a exposição.

As plataformas de gerenciamento de identidade e acesso (IAM) centralizam o provisionamento de usuários, as políticas de acesso e o Single Sign-On (SSO). Tecnologias como OAuth e serviços de diretório, como o Active Directory, gerenciam relacionamentos de identidade entre sistemas.

O Gerenciamento de Acesso Privilegiado (PAM) protege contas administrativas e permissões elevadas. Como as identidades privilegiadas controlam a infraestrutura crítica, elas são alvos de alto valor para os atacantes.

A identidade determina o acesso em sistemas de TI modernos, nos quais a localização da rede não define mais confiança.

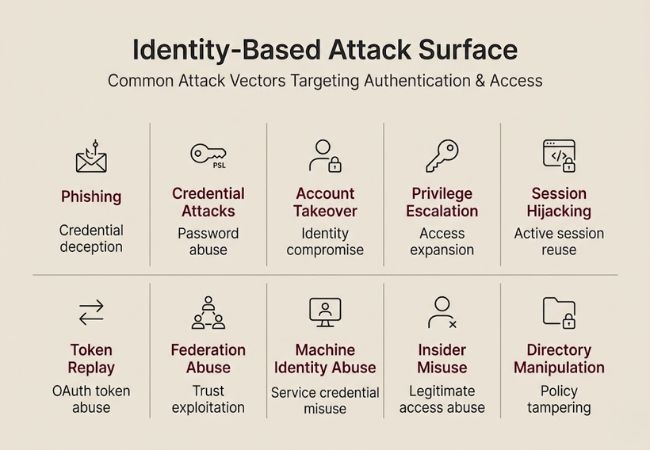

Os ataques baseados em identidade exploram sistemas de autenticação, permissões de acesso e relações de confiança de identidade para obter controle não autorizado.

Os ataques de phishing fazem com que os usuários divulguem credenciais de autenticação por meio de e-mails enganosos, portais de login falsos ou comunicações falsas. Nomes de usuário e senhas roubados permitem que os invasores ignorem os controles de acesso sem explorar as falhas do software.

O spear phishing aumenta a precisão ao atingir funcionários específicos com mensagens contextuais. O phishing bem-sucedido geralmente leva ao comprometimento da conta nos sistemas de identidade corporativos.

Os ataques de credenciais dependem de senhas roubadas ou reutilizadas obtidas a partir de violações de dados ou infecções por malware. Técnicas como preenchimento de credenciais e pulverização de senhas tentam tentativas de login em grande escala em portais de autenticação.

A fraca higiene das senhas e a falta de autenticação multifator aumentam a exposição. Depois que as credenciais válidas são identificadas, os invasores obtêm acesso legítimo aos aplicativos e serviços em nuvem.

Os ataques à conta ocorrem quando os adversários assumem o controle de identidades de usuário válidas em um sistema. A aquisição de contas permite o acesso não autorizado a e-mails, plataformas SaaS e aplicativos internos.

As táticas de fadiga do MFA e de falsificação de identidade ajudam a contornar os mecanismos secundários de verificação. A atividade em uma conta comprometida geralmente parece legítima nos registros de auditoria.

Os ataques de privilégios se concentram na expansão dos direitos de acesso após a entrada inicial. O escalonamento de privilégios permite que os invasores passem das funções de usuário padrão para o controle administrativo.

Atribuições de funções mal configuradas e permissões excessivas aumentam a probabilidade de abuso. Privilégios elevados fornecem acesso a configurações, bancos de dados confidenciais e controles de segurança.

Os ataques de sessão exploram sessões ativas autenticadas em vez das próprias credenciais. O sequestro de sessão e o roubo de cookies permitem que os invasores reutilizem identificadores de sessão válidos.

As sessões comprometidas mantêm o acesso sem acionar redefinições de senha. Esse método ignora as etapas tradicionais de verificação de login.

Os ataques de token têm como alvo os tokens de autenticação emitidos durante processos de login modernos. Os tokens OAuth e os tokens de atualização podem ser reproduzidos novamente para manter o acesso não autorizado à API.

O armazenamento ou validação inadequados de tokens aumentam o risco de exposição. Os tokens roubados geralmente fornecem acesso direto aos serviços conectados sem verificação adicional.

Os ataques de federação exploram relações de confiança entre provedores de identidade e provedores de serviços. Asserções SAML manipuladas ou configurações de federação comprometidas permitem o acesso multiplataforma.

Os sistemas de identidade federados estendem a autenticação além de um único domínio. A validação fraca dentro dessas cadeias de confiança expande a superfície de ataque.

Os ataques de máquina têm como alvo identidades não humanas, como contas de serviço e credenciais de aplicativos. As chaves de API, certificados e identidades de carga de trabalho geralmente têm privilégios de acesso persistentes.

As identidades das máquinas frequentemente carecem do monitoramento aplicado aos usuários humanos. Contas de serviço comprometidas podem automatizar ações não autorizadas em grande escala.

Ataques internos envolvem usuários autorizados usando indevidamente privilégios de acesso legítimos. Insiders mal-intencionados podem extrair dados confidenciais ou modificar as configurações do sistema.

A detecção é um desafio porque as ações se originam de contas válidas. Permissões excessivas aumentam o impacto potencial do abuso interno.

Os ataques de diretório manipulam armazenamentos de identidade e estruturas de acesso centralizados. Alterações em objetos de diretório ou políticas de grupo podem alterar as permissões em todo o ambiente.

Os serviços de diretório comprometidos afetam a autenticação em sistemas conectados. O controle sobre a infraestrutura de identidade pode interromper todas as operações da empresa.

Os ataques baseados em identidade passam por estágios distintos que expandem o acesso e o controle ao longo do tempo.

Os atacantes identificam contas de usuário válidas, endpoints de autenticação expostos e serviços de identidade acessíveis. As credenciais vazadas e os portais de login voltados para o público geralmente fornecem dados iniciais de segmentação.

Senhas roubadas, resultados de phishing ou tokens comprometidos são usados para autenticar com sucesso. Obter acesso válido permite que os atacantes operem sob uma identidade confiável.

Funções mal configuradas e permissões excessivas permitem o escalonamento além do acesso inicial. Privilégios elevados aumentam o controle sobre funções administrativas e recursos confidenciais.

As contas comprometidas são aproveitadas para acessar sistemas conectados por meio de relações de confiança. Os modelos de login único e identidade federada podem ampliar o alcance de vários aplicativos.

Os atacantes executam objetivos como exfiltração de dados, fraude financeira ou implantação de ransomware. O impacto geralmente ocorre depois que o uso indevido de identidade permanece sem ser detectado nos sistemas.

As ameaças de identidade e o roubo de identidade geralmente são confundidos, mas diferem significativamente em escopo, alvo e impacto.

As ameaças de identidade criam consequências operacionais, financeiras e regulatórias que vão além dos sistemas técnicos.

A prevenção de ataques baseados em identidade exige controles em camadas que protejam a autenticação, as permissões de acesso e o monitoramento da identidade.

A autenticação multifator reduz a dependência apenas de senhas e bloqueia muitas tentativas baseadas em credenciais. A verificação adaptativa fortalece a proteção ao avaliar o dispositivo, a localização e o comportamento.

Os direitos de acesso devem ser limitados somente ao que os usuários e serviços precisam para desempenhar funções definidas. Revisões de acesso regulares evitam desvios de permissão e reduzem a exposição excessiva a privilégios.

O Gerenciamento de Acesso Privilegiado restringe contas administrativas e monitora sessões elevadas. O acesso com limite de tempo minimiza o risco de longo prazo de permissões de alto nível.

O armazenamento seguro e a validação rigorosa de tokens OAuth e identificadores de sessão reduzem os riscos de repetição e uso indevido. As políticas de expiração do token limitam o acesso persistente não autorizado.

As contas de serviço, as chaves de API e os certificados devem ser inventariados e monitorados continuamente. A rotação automatizada e as permissões com escopo reduzem o abuso de identidade da máquina.

A análise comportamental identifica padrões de login incomuns e anomalias de acesso em tempo real. A detecção e resposta a ameaças de identidade permitem a contenção rápida de identidades comprometidas.

Uma solução eficaz de proteção contra ameaças de identidade deve fornecer visibilidade, detecção e resposta em todo o ecossistema de identidade.

A plataforma deve fornecer visibilidade centralizada entre usuários, contas privilegiadas, contas de serviço e identidades federadas. O monitoramento unificado reduz os pontos cegos em ambientes na nuvem e no local.

A análise avançada deve detectar comportamento anormal de login, uso indevido de privilégios e anomalias de tokens. A pontuação de risco baseada no contexto melhora a detecção precoce de ameaças.

A solução deve monitorar continuamente as atividades administrativas e as alterações de acesso. Os alertas em tempo real reduzem o tempo de resposta ao abuso de privilégios.

Os padrões de uso do token devem ser monitorados em busca de tentativas de repetição e chamadas de API incomuns. Uma validação forte evita o uso indevido de tokens de longa duração.

Identidades não humanas, como APIs e contas de carga de trabalho, exigem supervisão contínua. A rotação automatizada de chaves e o rastreamento de certificados fortalecem a proteção.

Os fluxos de trabalho de resposta integrados devem permitir a rápida suspensão da conta e o encerramento da sessão. A contenção automatizada limita o impacto do comprometimento da identidade.

As ameaças de identidade mudaram a segurança cibernética da proteção dos limites da rede para a proteção dos sistemas de autenticação e dos mecanismos de controle de acesso. Credenciais, tokens e privilégios comprometidos agora fornecem aos atacantes caminhos diretos para a infraestrutura crítica.

A Microsoft relata mais de 600 milhões de ataques de identidade por dia e mais de 99% têm como alvo as senhas dos usuários, demonstrando a escala das ameaças focadas em credenciais. As ameaças de identidade agora dominam o risco de segurança cibernética, tornando o conhecimento claro de sua definição, categorias de ataque e progressão essencial para proteger os sistemas de autenticação e autorização.

Uma forte governança de identidade, monitoramento contínuo e aplicação mínima de privilégios reduzem o risco de acesso não autorizado. Proteger igualmente as identidades humanas e de máquinas é essencial para manter o controle em ambientes modernos orientados pela nuvem.

Sim, os ataques baseados em identidade estão aumentando à medida que as organizações dependem mais dos serviços em nuvem e da autenticação remota. Os invasores priorizam os sistemas de identidade porque o acesso válido ao login geralmente ignora os controles de segurança tradicionais.

As identidades das máquinas geralmente têm credenciais persistentes e permissões amplas. O monitoramento limitado das contas de serviço aumenta o risco de comprometimento despercebido.

A autenticação multifator reduz significativamente os ataques baseados em senhas. No entanto, o abuso de tokens, o sequestro de sessões e o uso indevido de privilégios exigem controles adicionais de monitoramento.

Os setores financeiro, de saúde, governamental e de tecnologia enfrentam uma exposição elevada devido a dados confidenciais e infraestruturas de identidade complexas. Os ativos digitais de alto valor tornam esses setores alvos atraentes.

O Zero Trust exige uma verificação contínua da identidade e do contexto de acesso. Esse modelo minimiza a confiança implícita e reduz o impacto das credenciais comprometidas.