🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

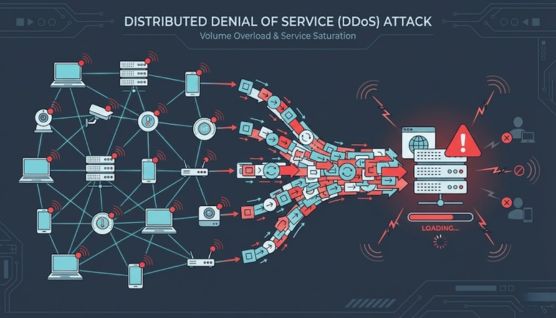

Um ataque distribuído de negação de serviço (DDoS) é um ataque cibernético no qual um site, servidor ou rede recebe tráfego além de sua capacidade de tratamento de várias fontes distribuídas. Esse excesso de tráfego impede que o sistema processe solicitações legítimas.

Os ataques de DDoS geralmente usam botnets compostas por dispositivos comprometidos para gerar tráfego em grande escala. Ao esgotar os recursos de largura de banda, CPU ou memória, o ataque causa interrupção do serviço e tempo de inatividade.

Um ataque de DDoS funciona enviando um grande volume de solicitações de rede ou de aplicativos para um sistema alvo de várias fontes distribuídas ao mesmo tempo. Quando o volume de solicitações excede o que o sistema pode processar, o tráfego legítimo é atrasado ou interrompido.

Essas solicitações geralmente são geradas por uma botnet composta por computadores, servidores ou dispositivos de IoT comprometidos. Cada dispositivo envia tráfego simultaneamente, criando uma carga que parece legítima no nível da rede.

Conforme os limites de largura de banda, CPU, memória ou conexão são consumidos, o serviço se torna instável ou indisponível. Essa falha ocorre mesmo quando o sistema subjacente não é violado ou tecnicamente comprometido.

Os tipos de ataque DDoS são definidos pela camada de infraestrutura que sofre a exaustão de recursos. Cada tipo interrompe a disponibilidade ao enfatizar um limite operacional diferente.

Os ataques volumétricos de DDoS afetam a capacidade da rede ao saturar a largura de banda de entrada e saída. O ponto de falha ocorre a montante, geralmente antes que o tráfego chegue ao aplicativo ou servidor.

Os ataques de DDoS em nível de protocolo têm como alvo mecanismos de tratamento de conexões nas camadas de rede e transporte. Esses ataques causam a interrupção do serviço ao esgotar as tabelas de sessões ou os limites de processamento em dispositivos intermediários.

Os ataques de DDoS na camada de aplicativo afetam a forma como os aplicativos da web processam as solicitações e não como o tráfego é roteado. A interrupção ocorre quando a lógica, os bancos de dados ou as APIs de back-end não conseguem sustentar a carga de solicitações.

Ataques de DDoS multivetoriais exercem pressão em várias camadas de infraestrutura simultaneamente. Isso força os defensores a responderem em vários pontos de controle ao mesmo tempo, aumentando a complexidade da mitigação.

As ferramentas e métodos de ataque DDoS dependem de sistemas automatizados e distribuídos para gerar tráfego coordenado que consome recursos da rede ou do servidor.

Esta seção explica o fluxo de ataque em um nível conceitual para apoiar a detecção e a defesa, não a execução.

Os atacantes começam escolhendo um serviço on-line em que o tempo de inatividade causaria interrupções ou visibilidade. A seleção geralmente é baseada na acessibilidade e dependência, e não na complexidade técnica.

Antes do início da atividade, os atacantes garantem que tenham capacidade suficiente para gerar níveis de tráfego anormais. Essa fase se concentra na prontidão e no tempo, em vez de explorar as falhas do software.

O ataque começa quando o tráfego é direcionado para o alvo de forma coordenada. A intenção é exceder os limites normais de tratamento para que solicitações legítimas sejam adiadas ou descartadas.

Os atacantes monitoram a disponibilidade e ajustam a pressão para prolongar a interrupção. As mudanças são feitas para manter o impacto até que as defesas absorvam ou bloqueiem a atividade.

Os sites dependem da capacidade contínua de receber e responder às solicitações dos usuários, o que torna a disponibilidade seu requisito mais crítico. Os ataques de DDoS exploram essa dependência ao empurrar o volume de solicitações além do que o site pode lidar razoavelmente.

À medida que a pressão do tráfego aumenta, as interações normais do usuário são atrasadas ou totalmente interrompidas. As páginas não carregam, as sessões são interrompidas e as funções interativas se tornam não confiáveis ou inutilizáveis.

Diferentemente das falhas isoladas do sistema, essas interrupções afetam todos os visitantes ao mesmo tempo. O resultado é uma interrupção visível que afeta diretamente a confiança do usuário e a continuidade do serviço.

Os serviços digitais se tornaram profundamente incorporados às operações diárias, tornando a disponibilidade contínua uma expectativa básica em vez de uma vantagem competitiva. Quando os serviços ficam off-line, mesmo que brevemente, o impacto é imediato e visível para os usuários.

Os ataques de DDoS exploram essa dependência transformando a disponibilidade em um ponto de falha. O tempo de inatividade interrompe as transações, afeta a confiança do cliente e pode interromper operações on-line críticas sem aviso prévio.

À medida que a exposição on-line aumenta, até mesmo interrupções curtas trazem consequências a longo prazo. Isso faz com que a resiliência contra a interrupção do serviço seja uma preocupação central, em vez de um problema secundário de segurança.

As organizações detectam um ataque contínuo de DDoS identificando um comportamento anormal que se desvia das linhas de base estabelecidas de tráfego e desempenho. A detecção se concentra em sinais precoces que indicam que a disponibilidade do serviço está sendo prejudicada, em vez de comprometer o sistema.

Picos repentinos no volume de solicitações, taxas de pacotes ou tentativas de conexão são indicadores comuns de um evento de DDoS. Esses padrões geralmente parecem inconsistentes com o comportamento normal do usuário ou com as tendências históricas do tráfego.

Tempos de resposta aumentados, erros de tempo limite ou falhas intermitentes no serviço sinalizam o esgotamento dos recursos. As ferramentas de monitoramento sinalizam esses sintomas quando os componentes da infraestrutura começam a operar fora dos limites aceitáveis.

Os registros revelam solicitações repetidas, conexões incompletas ou distribuição anormal de solicitações entre os endpoints. A correlação de registros entre sistemas ajuda a confirmar se o comportamento é coordenado em vez de incidental.

Os sistemas de monitoramento automatizados acionam alertas quando os limites predefinidos de largura de banda, conexões ou taxas de solicitação são excedidos. A análise comportamental distingue ainda mais o tráfego malicioso dos picos de uso legítimos.

Relatórios de usuários, monitores de tempo de atividade e serviços de observabilidade de terceiros geralmente revelam problemas antes que os sistemas internos registrem totalmente o impacto. Esses sinais externos ajudam a validar e definir o escopo do incidente em tempo real.

Soluções eficazes de proteção contra DDoS combinam infraestrutura baseada em nuvem com defesas em camadas para manter a disponibilidade durante condições anormais de tráfego.

A proteção contra DDoS baseada em nuvem absorve e filtra o tráfego de ataque antes que ele chegue à infraestrutura local ou de origem. Sua escalabilidade permite que os sistemas resistam a grandes picos de tráfego sem o esgotamento dos recursos locais.

A proteção da camada de rede se concentra no controle do volume de tráfego e do comportamento da conexão antes que as solicitações cheguem aos aplicativos. Isso evita a saturação da largura de banda e reduz a pressão nos sistemas downstream.

A proteção da camada de aplicativo analisa o comportamento da solicitação para identificar padrões anormais ou maliciosos. Ele evita que solicitações que consomem muitos recursos sobrecarreguem a lógica ou os serviços de back-end.

Os sistemas automatizados de mitigação detectam anomalias de tráfego e respondem em tempo real sem intervenção manual. Uma resposta mais rápida minimiza o tempo de inatividade durante ataques de alta intensidade ou de vários vetores.

A escolha da estratégia correta de proteção contra DDoS depende de quão bem ela se alinha aos padrões de tráfego, exposição a riscos e requisitos operacionais.

A estratégia deve lidar com picos repentinos de tráfego sem degradar o desempenho. A escalabilidade garante que a proteção permaneça eficaz à medida que o volume de ataques aumenta.

A visibilidade clara do comportamento do tráfego ajuda as equipes a identificar padrões anormais precocemente. O monitoramento contínuo oferece suporte a detecção e resposta mais rápidas.

A capacidade de reagir imediatamente às anomalias do tráfego é fundamental durante ataques ativos. Uma resposta mais rápida reduz o tempo de inatividade e limita a interrupção do serviço.

A abordagem de proteção deve se integrar perfeitamente à infraestrutura e às ferramentas de segurança existentes. A integração perfeita reduz a complexidade e a sobrecarga operacional.

O acesso a suporte confiável e orientação sobre incidentes é importante durante ataques prolongados ou complexos. O forte suporte operacional melhora a recuperação e a resiliência.

A plataforma da CloudSEK é centrada na inteligência proativa de risco cibernético, em vez da mitigação direta do tráfego. Seus recursos apoiam a prontidão para DDoS, fortalecendo a visibilidade, a antecipação e a preparação dos ativos digitais expostos.

Por meio de ferramentas de monitoramento da superfície de ataque, como xVigil e BeVigil, o CloudSEK ajuda as organizações a identificar infraestrutura exposta, configurações incorretas e vetores iniciais de ataque. Resolver esses problemas reduz a facilidade com que os invasores podem atacar sistemas críticos durante um evento de DDoS.

O CloudSEK também fornece inteligência acionável sobre ameaças de fontes abertas, profundas e obscuras da Web, incluindo indicadores iniciais de campanhas coordenadas e atividades de DDoS contratadas. Essa inteligência normalmente é combinada com plataformas especializadas de mitigação, como Cloudflare, AWS Shield ou Akamai, para filtragem e resposta de tráfego em grande escala.