🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

As ameaças à segurança cibernética não dependem mais apenas de arquivos maliciosos para comprometer os sistemas. As estratégias de ataque modernas se concentram cada vez mais na evasão, persistência e uso indevido de funcionalidades confiáveis do sistema operacional.

O malware sem arquivo reflete essa mudança ao operar por meio de memória e ferramentas nativas, em vez de executáveis tradicionais. Essas técnicas reduzem significativamente os rastros forenses e desafiam os modelos de segurança de longa data.

As equipes de segurança agora enfrentam ataques que parecem indistinguíveis da atividade legítima do sistema. A defesa eficaz começa com a compreensão de por que a detecção convencional falha e como os controles de segurança devem se adaptar a esse comportamento.

O malware sem arquivo é um tipo de ataque cibernético que executa atividades maliciosas diretamente na memória do sistema, em vez de armazenar arquivos executáveis no disco. Operar sem a criação de arquivos deixa poucos artefatos para as ferramentas de segurança tradicionais digitalizarem ou analisarem.

O código malicioso vinculado a essa ameaça reside temporariamente na memória volátil ou em locais confiáveis do sistema. Os sistemas comprometidos podem, portanto, parecer limpos no nível de armazenamento, enquanto a atividade prejudicial continua invisível.

A persistência depende de técnicas não baseadas em arquivos, como injeção de memória ou uso indevido de configuração, em vez de binários descartados. A ausência de uma carga física define fundamentalmente o malware sem arquivo como uma categoria de ataque mais evasiva e distinta.

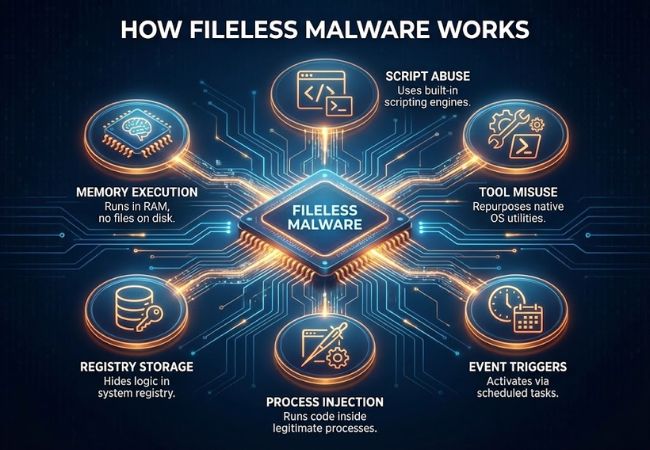

O malware sem arquivo funciona executando uma lógica maliciosa diretamente na memória do sistema, ao mesmo tempo em que depende da funcionalidade nativa do sistema operacional em vez de gravar arquivos no disco.

O código malicioso é carregado diretamente na memória ativa e executado em processos legítimos do sistema. A execução a partir da RAM minimiza os traços forenses e reduz a exposição à digitalização baseada em arquivos.

Os invasores geralmente usam mecanismos de script integrados para executar comandos sem perder cargas úteis. As instruções com script permitem uma execução rápida, ao mesmo tempo em que parecem semelhantes às atividades administrativas normais.

Os utilitários nativos do sistema operacional são reaproveitados para iniciar e controlar ações maliciosas. Ferramentas confiáveis fornecem uma camada de camuflagem que ajuda o comportamento malicioso a se misturar às operações rotineiras do sistema.

A lógica maliciosa pode ser armazenada em locais de configuração do sistema, em vez de arquivos executáveis. O armazenamento baseado em registro permite acionar a execução sem criar artefatos visíveis no disco.

O código injetado é executado dentro de processos legítimos em vez de lançar novos. A injeção de processos permite que atividades maliciosas herdem identidades e permissões confiáveis do processo.

A execução pode ser ativada por meio de eventos agendados ou ações de inicialização do sistema. A ativação baseada em gatilhos permite a execução repetida sem depender de arquivos persistentes.

Os ataques de malware sem arquivo variam de acordo com a forma como a atividade maliciosa é executada, persiste ou se disfarça em operações legítimas do sistema.

O malware sem arquivo é difícil de detectar devido à falta de artefatos baseados em disco e à dependência do comportamento legítimo do sistema, em vez de arquivos maliciosos identificáveis.

As ferramentas de segurança tradicionais examinam os arquivos armazenados no disco para identificar ameaças conhecidas. Os ataques residentes na memória não deixam nenhum arquivo executável para trás, removendo a área de superfície primária usada pela detecção baseada em assinaturas.

A atividade maliciosa geralmente é executada dentro de processos confiáveis do sistema, em vez de lançar novos. A execução confiável do processo faz com que o comportamento prejudicial pareça semelhante às operações administrativas ou do sistema normais.

O código na memória pode ser executado e encerrado rapidamente sem estabelecer uma pegada permanente. Janelas de execução curtas reduzem a chance de detecção durante as verificações de segurança de rotina.

Os utilitários de sistema integrados são implicitamente confiáveis pelos sistemas operacionais e pelo software de segurança. O uso indevido dessas ferramentas permite que os invasores operem sob o pretexto de uma funcionalidade legítima.

A atividade da memória é menos visível do que a atividade do arquivo sem monitoramento avançado. A visibilidade limitada impede que os controles básicos de segurança observem o contexto de execução e as anomalias comportamentais.

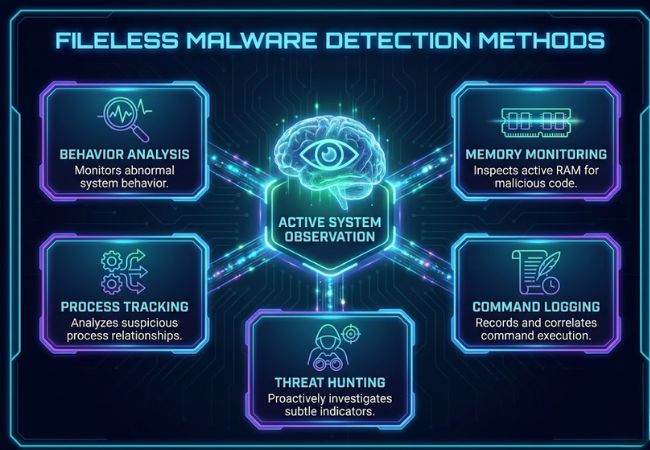

A detecção de malware sem arquivo depende da observação de um comportamento anormal na memória, nos processos e na atividade do sistema, em vez de escanear os arquivos armazenados no disco.

O comportamento incomum do processo geralmente indica atividade maliciosa mesmo quando nenhum arquivo está presente. Desvios dos padrões normais de execução ajudam a expor ameaças residentes na memória.

A inspeção ativa da memória revela código injetado ou fluxos de execução não autorizados. A visibilidade focada na memória permite que as ameaças sejam identificadas durante a execução, e não após a execução.

Os relacionamentos de processos e as cadeias de execução fornecem informações sobre atividades suspeitas. O comportamento anormal do processo entre pais e filhos frequentemente indica o uso indevido de aplicativos confiáveis.

Os registros de execução de comandos expõem o uso suspeito do script e as interações do sistema. A atividade registrada ajuda a correlacionar ações que, de outra forma, pareceriam legítimas isoladamente.

A análise proativa se concentra na identificação de indicadores sutis perdidos pelas ferramentas automatizadas. A investigação manual permite a detecção de ataques furtivos projetados para evitar os controles padrão.

A prevenção de malware sem arquivo se concentra em restringir o uso indevido dos recursos nativos do sistema, reduzir as oportunidades de execução e aplicar controles que limitam o abuso baseado na memória.

Os mecanismos de script devem ser limitados somente a casos de uso aprovados e fontes confiáveis. Restringir a execução de scripts reduz significativamente a superfície de ataque para ameaças residentes na memória.

Privilégios excessivos permitem que códigos maliciosos executem ações de alto impacto depois de executados. A imposição de acesso com menos privilégios restringe o que os ataques na memória podem alcançar.

Somente aplicativos e binários aprovados devem ser executados. O controle de aplicativos impede que processos não autorizados sejam executados mesmo quando iniciados indiretamente.

Configurações de linha de base seguras reduzem a exposição ao abuso de ferramentas nativas. O endurecimento remove recursos desnecessários que os invasores geralmente exploram para execução.

Utilitários e serviços de sistema não utilizados expandem os caminhos disponíveis para ataques sem arquivo. Desativar ou limitar o acesso a esses componentes minimiza os vetores de exploração.

Vulnerabilidades não corrigidas fornecem pontos de entrada para exploração baseada em memória. As atualizações regulares eliminam os pontos fracos conhecidos antes que os atacantes possam abusar deles.

O monitoramento contínuo da atividade do processo e da memória permite a identificação precoce de comportamentos anormais. A visibilidade contínua ajuda a interromper os ataques antes que a persistência seja estabelecida.

O malware sem arquivo difere do malware tradicional principalmente na forma como ele é executado, persiste e evita a detecção, operando sem armazenar arquivos maliciosos no disco.

O malware sem arquivo reflete uma mudança em direção a ataques com foco furtivo que dependem de memória, ferramentas confiáveis e comportamento nativo do sistema, em vez de arquivos maliciosos. Essa abordagem desafia as suposições tradicionais de segurança e força os defensores a repensar como as ameaças são identificadas e controladas.

A defesa eficaz depende da compreensão de como esses ataques operam, por que eles evitam a detecção e quais controles limitam seu impacto. A forte visibilidade, a configuração disciplinada do sistema e as práticas de segurança focadas no comportamento continuam sendo essenciais para reduzir a exposição a ameaças sem arquivo.

O malware sem arquivo executa atividades maliciosas principalmente na memória do sistema, em vez de depender de arquivos executáveis armazenados no disco. O fator determinante é o comportamento da execução, não a ausência completa de qualquer interação com o disco.

A atividade residente na memória é eliminada após uma reinicialização, mas a persistência pode ser restabelecida por meio de abuso de configuração ou gatilhos de execução. Esses mecanismos permitem que códigos maliciosos sejam executados novamente sem armazenar binários.

Os sistemas Windows são os alvos mais comuns devido aos amplos recursos de script e gerenciamento. Técnicas similares baseadas em memória também podem ser usadas em outros sistemas operacionais que oferecem suporte à execução na memória.

As ferramentas antivírus baseadas em assinaturas têm dificuldades porque não existem arquivos maliciosos para escanear. Em vez disso, a detecção depende da análise comportamental e da visibilidade da memória e da atividade do processo.

Os ataques de malware sem arquivo são cada vez mais comuns nas campanhas de ameaças modernas. Os atacantes preferem essas técnicas devido à maior furtividade e às menores taxas de detecção.