🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

Uma plataforma SOAR ajuda as equipes de segurança a lidar com alertas e incidentes de uma forma mais organizada e previsível. Em vez de alternar entre várias ferramentas, os analistas podem revisar informações, investigar atividades e seguir as etapas de resposta em um único lugar.

A plataforma oferece suporte a esse processo automatizando tarefas comuns de investigação, como coletar contexto, obter inteligência sobre ameaças e estruturar evidências. Os manuais de resposta fornecem orientação, ajudando as equipes a abordar incidentes de forma consistente, mesmo quando os volumes de alertas aumentam.

À medida que os ambientes de segurança se tornam mais complexos, os processos manuais se tornam mais difíceis de gerenciar em grande escala. Uma plataforma SOAR fornece ao Centro de Operações de Segurança uma base estruturada para lidar com incidentes sem desacelerar as operações diárias.

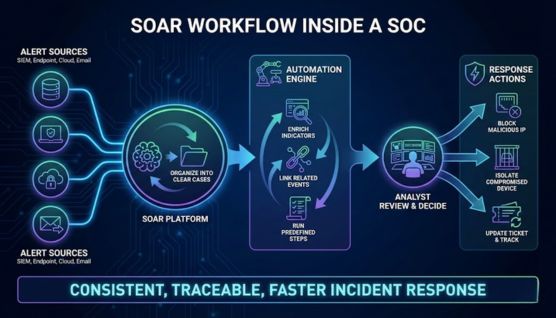

As ferramentas SOAR funcionam recebendo alertas de fontes como sistemas SIEM, proteção de terminais, serviços em nuvem e ferramentas de segurança de e-mail e, em seguida, organizam essas informações em casos claros. Cada caso apresenta os detalhes que os analistas precisam para entender o que aconteceu e a gravidade da situação.

A automação lida com grande parte do trabalho em segundo plano enriquecendo indicadores, vinculando eventos relacionados e executando etapas de resposta predefinidas. Os analistas podem então se concentrar em revisar as descobertas e decidir como proceder, em vez de repetir as mesmas verificações manuais.

As ações de resposta também podem ser acionadas diretamente por meio de sistemas conectados, como bloquear um endereço IP malicioso, isolar um dispositivo comprometido ou atualizar um ticket para rastreamento e escalonamento. Essa abordagem permite que o SOC aja rapidamente, mantendo cada etapa de resposta consistente e rastreável.

Analisamos as plataformas SOAR com base na eficácia com que elas suportam fluxos de trabalho reais de resposta a incidentes, não no volume de recursos. A ênfase foi colocada na consistência, no controle do analista e na confiabilidade durante a atividade de alerta sustentada.

A avaliação abrangeu a profundidade da automação, a cobertura da integração e o alinhamento com as principais tarefas do SOC, como triagem, enriquecimento, contenção e tratamento de casos. Também foi dada atenção à possibilidade de os fluxos de trabalho permanecerem legíveis e fáceis de manter à medida que a lógica de resposta aumenta.

A adequação operacional foi examinada de acordo com o tamanho da equipe, a compatibilidade da pilha de segurança e o nível de maturidade. As plataformas foram avaliadas quanto à sua capacidade de suportar ambientes em nuvem, corporativos e multilocatários sem adicionar complexidade desnecessária.

O Cortex XSOAR centraliza as ações de tratamento, enriquecimento e resposta a incidentes em manuais estruturados. As equipes o usam para manter as etapas de resposta consistentes entre analistas e turnos.

A plataforma suporta alto rendimento operacional em grandes SoCs. A Palo Alto Networks documenta que as implantações do Cortex XSOAR podem lidar com dezenas de milhares de incidentes por dia, dependendo dos padrões de execução do manual.

A qualidade da resposta melhora quando os playbooks são mantidos como runbooks operacionais. Isso mantém a automação alinhada com os caminhos de investigação reais, em vez da lógica estática.

O Splunk SOAR se concentra na lógica de resposta precisa e no controle profundo do fluxo de trabalho. As equipes de segurança o usam para automatizar caminhos de decisão complexos em várias ferramentas.

A Splunk afirma que a plataforma suporta mais de 300 integrações e mais de 2.800 ações automatizadas por meio de sua estrutura de conectores. Essa amplitude oferece suporte a canais de resposta altamente personalizados.

A automação permanece gerenciável quando os fluxos de trabalho são claramente documentados e revisados. Essa disciplina evita a expansão lógica à medida que a automação se expande.

O IBM QRadar SOAR enfatiza o tratamento estruturado de casos e o rastreamento de investigações. Ele mantém cronogramas, evidências e ações de analistas vinculados a um único registro de caso.

A IBM documenta mais de 300 integrações bidirecionais, permitindo que os casos troquem contexto com sistemas de segurança e TI. Isso oferece suporte a ambientes com requisitos formais de escalonamento e auditoria.

A plataforma é adequada para organizações em que a documentação e a rastreabilidade são tão importantes quanto a velocidade de contenção. Os incidentes de longa duração permanecem organizados e passíveis de revisão.

O Google Chronicle SOAR conecta detecção e resposta em pilhas de segurança pesadas na nuvem. Os playbooks atuam diretamente em alertas de alta confiança sem transferências manuais.

O Google afirma que o Chronicle SOAR pode orquestrar fluxos de trabalho em mais de 300 ferramentas integradas. Essa escala oferece suporte a ambientes com alto volume de alerta e ativos distribuídos.

As equipes geralmente automatizam ações de identidade, isolamento de terminais e resposta à carga de trabalho na nuvem. Isso reduz a troca de console durante incidentes ativos.

O Microsoft Sentinel integra a automação por meio dos Aplicativos Lógicos do Azure. Isso mantém as ações de resposta alinhadas com os serviços de segurança da Microsoft.

A Microsoft documenta mais de 350 conectores de dados e um catálogo de conteúdo de segurança que abrange centenas de soluções integradas. Isso oferece suporte à visibilidade híbrida e multinuvem.

Os manuais são comumente usados para enriquecimento, roteamento de alertas e contenção. A automação permanece eficaz quando focada em ações repetíveis.

O Swimlane permite a automação sem scripts pesados. Analistas e engenheiros podem criar fluxos de trabalho diretamente usando componentes de baixo código.

Os materiais da Swimlane Turbine fazem referência a milhares de conectores pré-fabricados e blocos de automação. Isso reduz o tempo de implantação para casos de uso comuns.

As equipes geralmente começam com fluxos de trabalho de phishing, enriquecimento de alertas ou emissão de tíquetes. Os manuais evoluem com base no feedback dos analistas.

Principais destaques

O Rapid7 InsightConnect se concentra em conectar ferramentas e automatizar as etapas de resposta rapidamente. É comumente usado para fluxos de trabalho de enriquecimento e contenção.

O Rapid7 afirma que o InsightConnect suporta mais de 300 plug-ins, com muitos disponíveis como código aberto. Isso ajuda as equipes a integrarem pilhas de segurança mistas.

Fluxos de trabalho menores tendem a ter um desempenho melhor com o tempo. A automação permanece resiliente quando direcionada para resultados claros.

O ServiceNow Security Operations vincula a resposta de segurança aos fluxos de trabalho de serviços de TI. Os incidentes seguem a mesma estrutura de tarefas e aprovação usada em outras partes da organização.

O IntegrationHub fornece centenas de raios pré-construídos para sistemas externos. Isso reduz o desenvolvimento personalizado para integrações corporativas.

A plataforma oferece suporte à coordenação entre equipes de SOC, TI e risco. O trabalho permanece visível e responsável.

O ThreatConnect conecta a inteligência de ameaças diretamente aos fluxos de trabalho de resposta. Os indicadores e o contexto influenciam a priorização e a escalação.

A plataforma se integra a mais de 150 ferramentas de segurança, de acordo com o ThreatConnect. Isso permite que a inteligência alimente o enriquecimento e a automação.

As equipes reduzem o ruído concentrando-se nas ameaças relevantes. O esforço de resposta está alinhado com o risco.

O FortiSoar oferece suporte a operações de segurança multilocatário. Os provedores gerenciados o usam para padronizar as respostas entre os clientes.

A Fortinet faz referência a mais de 100 playbooks e mais de 50 conectores para automação. Eles suportam a lógica de resposta compartilhada com a separação de inquilinos.

Os manuais reutilizáveis ajudam a aumentar a qualidade da resposta. Cada ambiente permanece isolado.

As soluções SOAR melhoram as operações de segurança transformando o tratamento de alertas e a resposta a incidentes em um processo estruturado e automatizado, em vez de um esforço manual, ferramenta por ferramenta.

Ao automatizar as etapas de enriquecimento, correlação e investigação inicial, as ferramentas SOAR reduzem o tempo entre a detecção de alertas e a resposta. Isso permite que as equipes de segurança contenham as ameaças mais cedo, em vez de gastar tempo reunindo o contexto básico.

As plataformas SOAR removem ações manuais repetitivas das operações diárias executando manuais predefinidos. Tarefas como verificar indicadores, validar alertas e acionar ações de resposta são executadas automaticamente no mesmo fluxo de trabalho.

As soluções SOAR garantem que os incidentes sejam tratados sempre usando a mesma lógica de resposta. Essa consistência reduz os erros, melhora as transferências entre analistas e mantém as investigações alinhadas aos procedimentos internos.

Em vez de trabalhar em painéis desconectados, os produtos SOAR coordenam ações em ferramentas de segurança integradas. O bloqueio de IPs, o isolamento de hosts ou a atualização de tickets podem ocorrer a partir de um fluxo de resposta em vez de sistemas separados.

À medida que os volumes de alertas aumentam, as plataformas SOAR permitem que as equipes de segurança lidem com mais incidentes sem aumentar o esforço manual. A automação possibilita escalar a capacidade de resposta e, ao mesmo tempo, manter a visibilidade e o controle.

A escolha de um produto SOAR exige mais do que comparar listas de recursos, pois a escolha certa depende de quão bem a ferramenta se adapta aos fluxos de trabalho, sistemas e metas de resposta existentes.

Um produto SOAR deve se conectar sem problemas às ferramentas de segurança já em uso, como plataformas SIEM, proteção de terminais, segurança de e-mail e serviços em nuvem. Integrações fortes reduzem o atrito e evitam lacunas durante investigações e respostas.

Nem toda automação é igual, então é importante entender quanto controle a plataforma oferece sobre a lógica de resposta. As soluções SOAR eficazes permitem que as equipes automatizem tarefas simples e fluxos de trabalho de incidentes em várias etapas.

Os manuais moldam a forma como os incidentes são tratados no dia a dia, então a flexibilidade é mais importante do que a quantidade. Uma boa ferramenta de SOAR permite que as equipes ajustem as etapas de resposta à medida que as ameaças e os processos evoluem.

Um produto SOAR deve oferecer suporte aos analistas com visões claras de casos e fluxos de trabalho lógicos, em vez de aumentar a complexidade. Uma interface que combina com a forma como os analistas trabalham facilita a adoção e a manutenção da automação.

As opções de implantação são importantes porque os ambientes de segurança variam entre as organizações. Algumas equipes preferem plataformas SOAR baseadas em nuvem, enquanto outras exigem configurações locais ou híbridas devido às necessidades de conformidade ou tratamento de dados.

As plataformas SOAR desempenham um papel importante nas operações de segurança modernas, ajudando as equipes a gerenciar alertas e incidentes com mais eficiência. A automação e a orquestração reduzem o esforço manual e estruturam os fluxos de trabalho de investigação e resposta.

Diferentes ferramentas de SOAR atendem a diferentes necessidades operacionais, desde a coordenação em escala empresarial até a automação mais simples para equipes menores. A seleção da solução certa depende de quão bem ela se alinha aos sistemas e processos de resposta existentes.

Uma plataforma SOAR bem ajustada melhora a velocidade de resposta, a consistência e a visibilidade nas operações de segurança. O valor de longo prazo vem do ajuste prático, e não do volume de recursos ou da popularidade da plataforma.

Uma plataforma SOAR é usada para gerenciar incidentes de segurança automatizando as etapas de investigação e coordenando as ações de resposta. Ele ajuda as equipes de segurança a lidar com alertas com mais eficiência sem depender de fluxos de trabalho manuais.

Uma plataforma SOAR melhora a resposta a incidentes automatizando tarefas como enriquecimento de alertas, coleta de evidências e execução de respostas. Isso reduz o tempo de resposta e mantém o tratamento consistente em todos os incidentes.

As ferramentas de SIEM se concentram na coleta de registros e na detecção de eventos de segurança. As plataformas SOAR recebem alertas do SIEM e gerenciam atividades de investigação, orquestração e resposta.

As plataformas SOAR não substituem as ferramentas de SIEM porque elas servem a propósitos diferentes. O SIEM lida com a detecção, enquanto o SOAR lida com o que acontece depois que um alerta é gerado.

As plataformas SOAR podem apoiar equipes pequenas reduzindo o trabalho repetitivo de investigação. A automação permite que uma equipe limitada gerencie os alertas com mais eficiência.

Muitas ferramentas SOAR oferecem suporte a fluxos de trabalho visuais ou de baixo código. A codificação só é necessária para automação avançada ou altamente personalizada.

Sim, as plataformas SOAR gratuitas e de código aberto incluem Shuffle, TheHive with Cortex e StackStorm. Essas ferramentas oferecem recursos básicos de automação e resposta, mas exigem mais configuração e carecem de integrações e suporte de nível corporativo.

O enriquecimento de alertas e a triagem inicial devem ser automatizados primeiro. Essas etapas reduzem imediatamente a carga de trabalho do analista e melhoram a velocidade de resposta.