🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

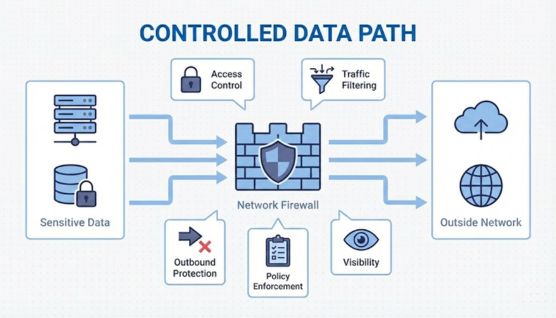

Os benefícios de um firewall incluem acesso controlado à rede, exposição reduzida a ameaças cibernéticas, proteção contra conexões não autorizadas e melhor visibilidade do tráfego da rede. Ao filtrar e regular a forma como os dados se movem através dos limites da rede, um firewall reduz o risco de ataque e mantém os sistemas essenciais protegidos.

Além do controle de acesso básico, os firewalls oferecem vantagens operacionais que fortalecem diretamente a postura de segurança. Eles ajudam a bloquear o malware antes que ele se espalhe, limitam o movimento do invasor por meio da segmentação e reduzem a superfície geral de ataque ao restringir serviços e portas desnecessários.

Os firewalls também oferecem valor a longo prazo, aplicando políticas de segurança de forma consistente e dando suporte aos requisitos de proteção e conformidade de dados. Essa combinação de prevenção, visibilidade e contenção torna os firewalls essenciais para manter redes modernas estáveis e seguras.

Os firewalls controlam quais solicitações de conexão podem interagir com os sistemas internos, impedindo o acesso não autorizado antes que ele atinja o perímetro da rede. Isso evita que fontes não confiáveis entrem em ambientes protegidos, o que geralmente leva ao comprometimento do sistema.

Com os pontos de entrada claramente regulados, os sistemas internos permanecem protegidos contra usuários não aprovados. O resultado é uma redução significativa nas tentativas de acesso não autorizado.

O malware é mais eficaz quando entra em uma rede disfarçado de tráfego legítimo, tornando fundamental a interceptação precoce. A inspeção nos limites da rede ajuda a interromper cargas maliciosas antes que elas interajam com dispositivos internos.

Quando padrões nocivos são detectados, o malware é bloqueado pelos controles do firewall antes de se espalhar. Essa contenção limita o impacto operacional mesmo durante ataques ativos.

Tentativas repetidas de intrusão visam limites de rede expostos, onde as decisões de acesso são fracas ou inconsistentes. O bloqueio dessas solicitações de conexão impede que os invasores estabeleçam uma posição inicial.

Ao negar solicitações de conexão não confiáveis, um firewall evita invasões no perímetro. Caminhos de ataque repetidos perdem eficácia com o tempo.

A falta de visibilidade do tráfego permite que as ameaças passem despercebidas pelos caminhos da rede até que os danos já estejam causados. A inspeção contínua fornece informações sobre fontes de tráfego, destinos e comportamento de acesso.

Os registros e alertas gerados por meio do monitoramento do firewall facilitam a detecção de atividades anormais. A detecção precoce permite uma resposta mais rápida antes que os incidentes aumentem.

O acesso irrestrito à rede é a principal causa de exposição acidental de dados e movimentação não autorizada de dados. Restringir os caminhos de comunicação garante que os sistemas críticos não sejam expostos desnecessariamente.

A movimentação não autorizada de dados é bloqueada quando as regras de firewall limitam o acesso a usuários e aplicativos aprovados. Isso ajuda a preservar a confidencialidade e a integridade das informações.

Serviços expostos e portas abertas aumentam significativamente a superfície de ataque e o risco de exploração. Reduzir esses pontos de entrada limita a forma como os atacantes podem interagir com a rede.

Ao restringir os caminhos de acesso, um firewall dificulta a exploração. Menos alvos disponíveis se traduzem diretamente em menor risco.

A aplicação inconsistente de políticas cria brechas de segurança que os invasores exploram ativamente. A fiscalização automatizada garante que as regras sejam aplicadas uniformemente em todas as vias de tráfego.

Uma vez definidas, as políticas são aplicadas de forma consistente por meio de mecanismos de firewall. Isso elimina as lacunas causadas por erros de configuração ou supervisão.

O movimento lateral se torna possível quando segmentos internos da rede se comunicam livremente. A separação de ambientes limita a distância que um invasor pode se mover após o acesso inicial.

A comunicação entre segmentos é controlada usando segmentação baseada em firewall. Se uma área for comprometida, o dano permanecerá contido.

Fluxos de tráfego descontrolados geralmente levam à degradação do desempenho e à interrupção do serviço. Gerenciar quais conexões são permitidas ajuda a manter o comportamento previsível da rede.

A estabilidade do sistema melhora quando conexões disruptivas são filtradas por controles de firewall. As redes operam de forma mais confiável em condições de tráfego gerenciado.

As falhas regulatórias geralmente resultam de controles de acesso insuficientes e da falta de registros de atividades. A aplicação de controles de rede rastreáveis reduz a exposição regulatória.

A prontidão para auditoria melhora quando as restrições de registro e acesso do firewall estão em vigor. Os riscos de conformidade são reduzidos por meio de controle e visibilidade sustentados.

Os firewalls evitam ataques cibernéticos e malwares controlando o tráfego nos limites da rede, onde a maioria das ameaças tenta entrar.

A proteção de informações confidenciais depende do controle de como os dados fluem entre os limites da rede e os caminhos internos.

A acessibilidade excessiva da rede é a principal causa da exposição não intencional de dados. A limitação dos caminhos de acesso garante que sistemas confidenciais sejam acessíveis somente quando operacionalmente necessário.

A movimentação não regulamentada de dados aumenta o risco de os dados aparecerem em ambientes não seguros. As regras definidas de roteamento e filtragem mantêm as informações confidenciais dentro dos caminhos de rede aprovados.

A maioria das violações de dados envolve transferências externas não autorizadas, em vez de roubo de entrada. Restringir as conexões de saída evita que dados confidenciais saiam da rede despercebidos.

As políticas de dados falham quando a aplicação é inconsistente em todos os segmentos da rede. A aplicação de regras na camada de rede garante que os padrões de tratamento de dados permaneçam uniformes.

A movimentação de dados não detectada cria pontos cegos que atrasam a descoberta de violações. A inspeção no nível da rede revela fluxos anormais que podem indicar exposição ou uso indevido.

Nenhum controle de segurança pode impedir cada ataque cibernético sozinho. Os firewalls reduzem significativamente o risco ao controlar o acesso à rede, os caminhos de tráfego e os pontos de exposição, mas funcionam melhor como parte de uma abordagem de segurança em camadas.

Sim, os controles em nível de rede continuam sendo essenciais mesmo em ambientes de nuvem e de confiança zero. Os firewalls continuam regulando os caminhos de tráfego, impondo a segmentação e reduzindo a superfície de ataque em infraestruturas híbridas.

Os firewalls não foram projetados para interromper todas as atividades internas, mas limitam o acesso desnecessário e monitoram padrões anormais de tráfego. Isso reduz o risco de exposição acidental e restringe até que ponto o uso indevido pode se espalhar.

Sem um firewall, o tráfego de rede flui sem controle ou inspeção estruturados. Isso aumenta a exposição ao acesso não autorizado, à entrada de malware e aos riscos de vazamento de dados.

Quando configurados corretamente, os firewalls melhoram a estabilidade filtrando o tráfego desnecessário e mal-intencionado. Os problemas de desempenho geralmente resultam de uma configuração incorreta e não do próprio firewall.