🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

O AsyncRat é um trojan de acesso remoto baseado em.NET que permite aos atacantes controlar remotamente os sistemas Windows infectados, incluindo a execução de comandos, o acesso a arquivos e o monitoramento da atividade do usuário. Ele apareceu publicamente pela primeira vez em 2019 como uma ferramenta de administração remota de código aberto, uma versão que posteriormente permitiu que os agentes de ameaças adaptassem e reutilizassem seu código em campanhas reais de intrusão.

Desde então, o AsyncRAT se tornou um ponto de apoio comum após o comprometimento, em vez de uma carga útil única, frequentemente implantada após o acesso inicial baseado em phishing. Seu design o torna eficaz para manter a persistência e expandir o controle do invasor quando um sistema é violado.

Sua relevância atual se reflete nos relatórios do governo dos EUA: uma consultoria conjunta de segurança cibernética de 25 de julho de 2024 identificou o AsyncRat como uma das 18 ferramentas de código aberto ou de uso duplo usadas ativamente e personalizadas pelos agentes de ameaças norte-coreanos. Essa classificação coloca o AsyncRAT no contexto das operações do estado-nação, sinalizando que sua detecção deve ser tratada como um indicador de alta confiança de atividades graves de intrusão.

O AsyncRAT é um trojan de acesso remoto projetado para fornecer aos atacantes um controle persistente e interativo sobre os sistemas Windows comprometidos. O malware permite a execução remota de comandos, manipulação de arquivos e monitoramento da atividade do usuário após o estabelecimento do acesso inicial.

Construído com base na estrutura do.NET, o AsyncRAT é fácil de modificar, recompilar e redistribuir entre campanhas. A disponibilidade aberta da base de código reduziu significativamente a barreira de reutilização, o que levou à adoção generalizada de intrusões conduzidas por phishing e atividades pós-exploração.

Em ataques do mundo real, o AsyncRAT geralmente é implantado como um mecanismo de acesso de longo prazo, em vez de uma carga útil única. Essa função a alinha às operações pós-comprometimento, nas quais sua presença geralmente indica objetivos como roubo de credenciais, movimentação lateral ou entrega secundária de malware.

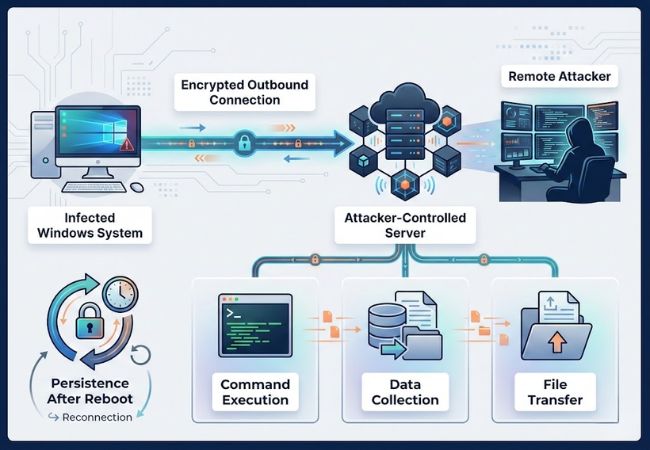

O AsyncRat funciona estabelecendo uma conexão de saída de um sistema Windows infectado com a infraestrutura controlada pelo atacante. Essa conexão permite que os invasores emitam comandos remotos e recebam respostas sem exigir a interação do usuário.

Um design de comunicação assíncrona permite que várias ações sejam executadas ao mesmo tempo, incluindo execução de comandos, coleta de dados e transferência de arquivos. O tratamento paralelo de tarefas ajuda a manter a capacidade de resposta e, ao mesmo tempo, minimiza o impacto visível no sistema.

O tráfego de rede criptografado é comumente usado para reduzir a inspeção e evitar controles básicos de detecção. Mecanismos de persistência garantem que o malware se reconecte após as reinicializações, permitindo acesso de longo prazo quando o sistema é comprometido.

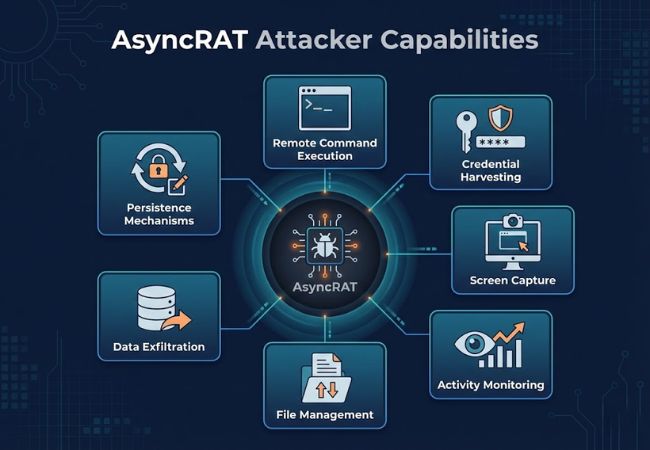

O AsyncRAT fornece aos atacantes vários recursos pós-comprometimento que suportam controle remoto, roubo de informações e acesso persistente.

Esse recurso permite que os invasores executem comandos do sistema no host infectado. A execução remota permite alterações na configuração e a implantação de cargas maliciosas adicionais.

A coleta de credenciais se concentra na extração de dados de autenticação de navegadores, aplicativos e entradas do usuário. As credenciais roubadas geralmente permitem o aumento de privilégios e o acesso a sistemas adicionais.

A captura de tela fornece uma visão visual da atividade do usuário gravando o conteúdo na tela. Os dados capturados geralmente são usados para identificar informações confidenciais ou fluxos de trabalho operacionais.

O monitoramento de atividades permite que os invasores observem o comportamento do usuário e a interação com o sistema ao longo do tempo. Esse recurso oferece suporte ao reconhecimento e ao cronograma de ações subsequentes.

O gerenciamento de arquivos permite o upload, o download e a modificação remotos de arquivos. Essas ações apoiam o roubo de dados e a preparação para novas atividades maliciosas.

A exfiltração de dados se concentra na transferência de informações roubadas para fora do ambiente infectado. Arquivos confidenciais e credenciais coletadas geralmente são alvos.

Os mecanismos de persistência permitem que o AsyncRAT permaneça ativo após a reinicialização do sistema ou o logout do usuário. Métodos de execução de inicialização e modificações no registro são comumente usados para manter o acesso.

A engenharia social continua sendo o vetor de infecção dominante, com o AsyncRAT fornecido por meio de execução iniciada pelo usuário, em vez da exploração direta das vulnerabilidades do sistema.

E-mails de phishing são o método de infecção mais comum usado para entregar o AsyncRAT. As mensagens geralmente se fazem passar por organizações legítimas e pressionam os destinatários a abrir anexos ou clicar em links.

Os anexos maliciosos geralmente incluem arquivos executáveis, arquivos compactados ou documentos transformados em armas. A abertura desses arquivos aciona o estágio inicial de execução que instala o malware.

As iscas de engenharia social dependem da urgência, curiosidade ou confiança para estimular a ação do usuário. Faturas falsas, avisos de entrega ou alertas de conta são temas usados com frequência.

A entrega baseada em carregadores envolve uma pequena carga inicial que recupera o AsyncRAT de um servidor remoto. Essa técnica ajuda a evitar a detecção básica e reduz a pegada de malware durante os estágios iniciais.

As cadeias de infecção em vários estágios separam o acesso inicial da execução final da carga útil. Cada estágio desempenha uma função limitada, o que complica a análise e atrasa a detecção.

A infraestrutura de comando e controle no AsyncRAT permite tarefas remotas, troca de dados e controle sustentado do invasor após o comprometimento de um sistema.

Os sistemas infectados iniciam conexões de saída com servidores controlados por invasores em vez de esperar pelo acesso de entrada. Esse design ajuda a contornar as regras comuns de firewall e filtragem de perímetro.

O tráfego trocado entre o host e os servidores de controle geralmente é criptografado para ocultar comandos e respostas. A visibilidade reduzida da carga útil limita a eficácia da inspeção básica da rede.

Protocolos padrão da camada de aplicativo, como TCP ou HTTP, são frequentemente usados para transportar tráfego de comando. O uso familiar do protocolo permite que a comunicação maliciosa se misture à atividade legítima da rede.

Os domínios ou endereços IP usados para comando e controle geralmente mudam com o tempo. A rotação da infraestrutura aumenta a resiliência e complica os esforços de bloqueio estático.

O comportamento de reconexão automática permite que a comunicação seja retomada após a perda da rede ou a reinicialização do sistema. A lógica de repetição persistente mantém o acesso sem a interação do usuário.

Os comandos entregues pelo canal de controle são enfileirados e processados de forma assíncrona no host. A execução assíncrona permite que várias instruções sejam executadas com eficiência sem degradar a estabilidade.

As informações coletadas, como credenciais, capturas de tela e metadados do sistema, são transmitidas de volta pelo mesmo caminho de controle. A comunicação centralizada preserva a visibilidade do atacante e reduz a complexidade operacional.

A exposição ao risco associada ao AsyncRat vem de sua capacidade de permanecer ativo por longos períodos e, ao mesmo tempo, permitir silenciosamente várias formas de abuso em ambientes comprometidos.

Arquivos coletados, capturas de tela e entradas capturadas podem ser removidos dos sistemas sem acionar alarmes imediatos. A perda de dados internos confidenciais geralmente ocorre antes que os defensores detectem a intrusão.

O acesso às credenciais armazenadas e ao material de autenticação permite que os invasores se façam passar por usuários. As contas comprometidas são frequentemente reutilizadas para expandir o acesso além do sistema inicial.

O controle sobre um endpoint pode ser aproveitado para explorar sistemas conectados e recursos compartilhados. A segmentação deficiente aumenta a probabilidade de um comprometimento maior.

O acesso estabelecido facilita a introdução de ferramentas maliciosas adicionais em estágios posteriores. As atividades subsequentes geralmente incluem a implantação de ransomware ou ferramentas de vigilância mais aprofundadas.

Incidentes de segurança vinculados a malwares de acesso remoto geralmente resultam em tempo de inatividade, custos de investigação e questões de conformidade. O longo tempo de permanência amplifica os danos operacionais e de reputação.

A detecção de AsyncRAT depende da correlação do comportamento do terminal com a comunicação de rede, em vez de identificar um único indicador estático.

Processos em segundo plano que executam comandos fora do comportamento esperado do usuário geralmente sinalizam atividade de acesso remoto. Essas execuções geralmente persistem por mais tempo do que as tarefas legítimas e carecem de um objetivo comercial claro.

Alterações inesperadas no registro ou caminhos de execução de inicialização indicam tentativas de manter o acesso a longo prazo. A persistência se torna mais suspeita quando combinada com um comportamento anormal do processo.

Conexões de saída repetidas para destinos externos desconhecidos geralmente refletem atividades de comando e controle. O tempo regular ou o comportamento semelhante ao de um farol aumentam a confiança mesmo quando o tráfego é criptografado.

A criação do processo, as alterações na configuração e a atividade da memória revelam como o malware opera ao longo do tempo. Vincular esses sinais ajuda a separar o comprometimento real do ruído isolado.

As plataformas de detecção e resposta de terminais são eficazes quando os eventos de execução, persistência e comunicação estão interligados. A análise comportamental reduz a dependência de indicadores que mudam em todas as campanhas.

Reduzir o risco do AsyncRAT exige limitar as oportunidades de acesso inicial e, ao mesmo tempo, reduzir o tempo em que os atacantes podem manter o controle se ocorrer um comprometimento.

Uma forte filtragem de e-mail reduz a exposição a anexos e links maliciosos usados em campanhas de phishing. O sandbox de anexos e o bloqueio de executáveis são especialmente eficazes contra a entrega de RAT.

O fortalecimento do sistema limita as técnicas que o malware pode abusar após a execução. Desativar serviços desnecessários e aplicar o controle de aplicativos reduz as opções pós-comprometimento.

O acesso com privilégios mínimos impede que o malware opere com permissões elevadas. A restrição dos direitos administrativos limita o movimento lateral e as mudanças no nível do sistema.

A aplicação regular de patches reduz os pontos fracos que os invasores podem explorar após o acesso inicial. Os sistemas atualizados também melhoram a eficácia das ferramentas de segurança de terminais.

O treinamento de conscientização sobre segurança reduz a taxa de sucesso dos ataques de engenharia social. Os usuários que reconhecem as tentativas de phishing reduzem a probabilidade de execução inicial.

O monitoramento contínuo reduz o tempo de permanência ao identificar precocemente o comportamento anormal. A detecção mais rápida limita a exposição dos dados e a atividade subsequente.

O AsyncRAT continua sendo uma ameaça relevante devido à sua capacidade de fornecer acesso persistente e oferecer suporte a uma ampla variedade de atividades pós-comprometimento. Seu uso em intrusões causadas por phishing e operações mais avançadas mostra como ferramentas ainda mais antigas permanecem eficazes quando combinadas com técnicas de entrega modernas.

A defesa eficaz depende da detecção precoce, controles de acesso robustos e monitoramento contínuo, em vez de depender de indicadores únicos. Tratar os alertas do AsyncRAT como sinais de uma intenção mais profunda do invasor ajuda as organizações a responder mais rapidamente e reduzir o impacto a longo prazo.