🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

A inteligência artificial desempenha um papel fundamental na detecção de ameaças, permitindo que os sistemas identifiquem atividades maliciosas com base no comportamento e nos padrões, em vez de depender apenas de regras ou padrões conhecidos. Isso permite que as ameaças sejam detectadas mesmo quando são novas, desconhecidas ou projetadas para evitar as ferramentas de segurança tradicionais.

A detecção de ameaças por IA ajuda as equipes de segurança a lidar com grandes volumes de atividades, sinalizando automaticamente comportamentos incomuns e priorizando sinais de alto risco. Como resultado, a detecção se torna mais rápida, mais escalável e menos dependente da revisão manual constante.

Na prática, a detecção de ameaças por IA também oferece suporte à visibilidade além dos sistemas internos. Plataformas como o CloudSEK ajudam as organizações a aplicar a detecção de ameaças por IA rastreando a exposição externa e destacando os riscos que precisam de atenção imediata.

A detecção de ameaças por IA é o uso de inteligência artificial e aprendizado de máquina para identificar atividades maliciosas em sistemas digitais por meio da análise de dados relacionados à segurança. Ele determina se a atividade é normal ou suspeita sem depender inteiramente de regras predefinidas ou assinaturas de ataque conhecidas.

Diferentemente das ferramentas tradicionais de segurança baseadas em regras, a detecção de ameaças por IA se concentra no comportamento e no contexto de usuários, dispositivos e sistemas. Isso permite que as ameaças sejam identificadas mesmo quando não existe nenhum padrão ou assinatura anterior.

Como resultado, riscos como malware, tentativas de phishing e uso indevido de informações privilegiadas podem ser detectados mais cedo e com maior precisão. Isso melhora a visibilidade das ameaças emergentes e oferece suporte a decisões de detecção mais rápidas.

A detecção de ameaças baseada em IA funciona automaticamente monitorando os dados de segurança em todos os sistemas e comparando-os com o comportamento esperado. Essa análise acontece em tempo real e não depende de regras definidas manualmente.

Conforme a atividade ocorre, os modelos de aprendizado de máquina avaliam padrões como acesso do usuário, ações do sistema e movimentação de dados. Quando o comportamento se desvia dos limites normais, o sistema o detecta como uma anomalia e o sinaliza como uma ameaça em potencial.

Com o tempo, os modelos melhoram aprendendo com novos dados e resultados, reduzindo alertas desnecessários. Isso permite que os sistemas de detecção se adaptem continuamente à medida que os ambientes e os métodos de ataque mudam.

A IA é importante na detecção moderna de ameaças porque permite que os sistemas de segurança identifiquem, priorizem e revelem ameaças difíceis de detectar usando métodos tradicionais.

A detecção de ameaças por IA se baseia em um conjunto de conceitos básicos que explicam como os sistemas inteligentes identificam atividades maliciosas além dos métodos tradicionais baseados em regras. Esses conceitos definem como as ameaças são reconhecidas, avaliadas e reveladas.

O aprendizado de máquina permite que os sistemas de detecção de ameaças aprendam padrões de dados de segurança em vez de seguir regras definidas manualmente. Isso permite que a lógica de detecção melhore com o tempo, à medida que novas atividades e resultados são observados.

Em vez de se concentrar em assinaturas de ataque conhecidas, a análise do comportamento analisa como usuários, dispositivos e aplicativos normalmente operam. Desvios do comportamento esperado ajudam a revelar atividades suspeitas ou maliciosas.

A detecção de anomalias identifica atividades que estão fora dos padrões comportamentais normais aprendidos pelo sistema. Esse conceito é fundamental para detectar ameaças desconhecidas e ataques de dia zero que não possuem assinaturas existentes.

A percepção do contexto garante que a atividade seja avaliada com base em fatores como função do usuário, nível de acesso, tempo e comportamento histórico. Isso reduz as detecções incorretas ao distinguir o comportamento arriscado das ações legítimas.

O aprendizado contínuo permite que os modelos de detecção se ajustem à medida que os ambientes e as técnicas de ataque mudam. Ao atualizar seu entendimento automaticamente, os sistemas de IA permanecem eficazes sem ajustes manuais constantes.

A detecção de ameaças baseada em IA é aplicada de forma diferente, dependendo da natureza da ameaça. Ao aprender como a atividade normalmente se desenrola, torna-se possível identificar ataques que dependem de mudanças sutis em vez de assinaturas óbvias.

O software malicioso geralmente se comporta de maneira diferente quando começa a ser executado dentro de um sistema, como tentar ocultar processos ou modificar configurações críticas. Ao aprender como os aplicativos legítimos geralmente operam, a análise orientada por IA pode revelar malware mesmo quando ele nunca foi visto antes.

A atividade de ransomware tende a se destacar por meio de comportamento repentino de criptografia, padrões incomuns de acesso a arquivos ou mudanças rápidas de permissão. O reconhecimento precoce dessas ações ajuda a interromper os ataques antes que os sistemas ou os dados sejam totalmente bloqueados.

As mensagens enganosas geralmente se revelam por meio de inconsistências nos padrões de comunicação, no comportamento do remetente ou na forma como os usuários interagem com elas. A análise desses sinais permite que tentativas de phishing sejam sinalizadas mesmo quando se assemelham muito a mensagens legítimas.

O abuso de acesso legítimo se torna perceptível quando o comportamento do usuário muda inesperadamente, como acessar dados em momentos incomuns ou mover grandes volumes de informações. O monitoramento dessas mudanças ao longo do tempo ajuda a expor contas comprometidas ou mal utilizadas sem depender de regras predefinidas.

Ataques até então desconhecidos raramente correspondem às assinaturas estabelecidas, mas geralmente interrompem os padrões normais de atividade. Detectar esses comportamentos irregulares permite que novas ameaças sejam detectadas antes de serem formalmente identificadas.

Os modelos de IA usados na detecção de ameaças são criados por meio de um processo de treinamento estruturado que os prepara para reconhecer comportamentos maliciosos antes de serem implantados em ambientes reais. Esse processo se concentra na relevância da ameaça, na qualidade dos dados e na melhoria contínua, em vez da criação de modelos genéricos.

O desenvolvimento do modelo começa determinando quais tipos de ameaças o sistema precisa detectar, como malware, phishing ou atividades internas. Objetivos claros garantem que o modelo aprenda padrões que são relevantes para riscos reais de segurança, em vez do comportamento genérico do sistema.

O treinamento se baseia em grandes volumes de dados relacionados à segurança coletados de registros, tráfego de rede, endpoints e atividades do usuário. Esses dados são limpos e estruturados para que o modelo possa se concentrar em sinais significativos que diferenciam o comportamento normal das ações maliciosas.

As técnicas de aprendizado de máquina são aplicadas para ajudar o modelo a reconhecer padrões associados a atividades legítimas e ameaças conhecidas. Por meio da exposição repetida a esses padrões, o modelo aprende como o comportamento malicioso difere do uso normal do sistema.

Antes da implantação, os modelos são avaliados usando dados não vistos para medir a precisão da detecção e as taxas de erro. Essa etapa garante que o modelo possa funcionar de forma confiável em condições reais sem gerar alertas falsos excessivos.

Após a implantação, os modelos são atualizados usando novos dados e resultados de ameaças confirmados. Esse treinamento contínuo permite que os recursos de detecção permaneçam eficazes à medida que as técnicas e os ambientes de ataque evoluem.

A IA reduz os falsos positivos e a fadiga dos alertas ao melhorar a forma como os sistemas de detecção avaliam, filtram e priorizam os sinais de segurança antes que eles cheguem aos analistas humanos.

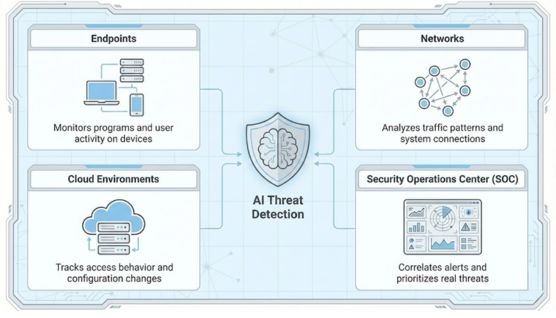

A IA é usada em diferentes pontos dos sistemas de detecção de ameaças, com base em onde as atividades relevantes à segurança são geradas e observadas. Cada posicionamento se concentra em um tipo específico de sinal para que o comportamento suspeito possa ser identificado mais perto de sua fonte.

Em endpoints como laptops, servidores e dispositivos móveis, a IA analisa como os programas são executados e como os usuários interagem com o sistema. Isso ajuda a revelar atividades maliciosas, uso indevido ou ações não autorizadas diretamente no dispositivo em que elas ocorrem.

Nas redes, a IA examina os padrões de comunicação entre sistemas e monitora como os dados se movem pelas conexões. Conexões inesperadas ou comportamento anormal do tráfego podem indicar intrusões, movimento lateral ou vazamento de dados.

Em ambientes de nuvem, a IA observa a atividade do aplicativo, o comportamento de acesso e as mudanças de configuração em toda a infraestrutura compartilhada. Isso ajuda a identificar riscos relacionados ao acesso não autorizado, contas comprometidas ou alterações de configuração inseguras.

No nível operacional, a IA apoia a detecção de ameaças organizando e priorizando os sinais de segurança. Ao correlacionar atividades relacionadas e reduzir o ruído, ele ajuda os analistas a se concentrarem em incidentes com maior probabilidade de representar ameaças reais.

A detecção de ameaças baseada em IA melhora a capacidade de identificar e gerenciar ameaças à segurança em grande escala, mas também tem limitações práticas. Compreender os benefícios e as restrições é necessário para usar a IA de forma eficaz na detecção de ameaças.

A implementação da detecção de ameaças baseada em IA funciona melhor quando é tratada como uma capacidade operacional em vez de uma configuração única. O foco deve ser tornar a detecção útil, confiável e alinhada com a forma como as equipes de segurança realmente trabalham.

Comece decidindo quais ameaças são mais importantes e onde a detecção atual é insuficiente. Isso mantém a IA focada em riscos reais, em vez de monitorar tudo sem propósito.

A precisão da detecção depende da qualidade dos dados de segurança que alimentam o sistema. Dados incompletos ou inconsistentes limitam o que a IA pode identificar de forma realista.

Os resultados da detecção devem fluir para os processos existentes de monitoramento e resposta. Quando os alertas se encaixam naturalmente nas operações diárias, é mais provável que sejam analisados e implementados.

A produção de IA ainda precisa de julgamento humano, especialmente no início. A análise das detecções ajuda as equipes a entender os resultados, ajustar a sensibilidade e aumentar a confiança no sistema.

A introdução da detecção de IA em etapas torna os problemas mais fáceis de identificar e corrigir. A implantação gradual reduz as interrupções e evita a sobrecarga repentina de alertas.

A detecção de ameaças não é estática, nem o desempenho da IA. A revisão e o ajuste regulares são necessários à medida que os ambientes e o comportamento das ameaças mudam.

O CloudSEK ajuda na detecção de ameaças de IA monitorando continuamente a pegada digital externa de uma organização na Surface Web, Deep Web e Dark Web. Sua IA analisa grandes quantidades de dados on-line e fornece inteligência contextual em tempo real por meio de plataformas como a xVigil, ajudando as equipes a se concentrarem nos riscos mais críticos.

A IA do CloudSek funciona coletando e organizando dados de várias fontes, como mídias sociais, sites públicos, fóruns e canais clandestinos. Usando aprendizado de máquina e análise preditiva, ele identifica padrões relacionados a ameaças emergentes, vulnerabilidades e comportamento dos agentes de ameaças antes que os ataques ocorram.

Essa inteligência oferece suporte a áreas como proteção digital de riscos, gerenciamento de superfícies de ataque, detecção de vazamento de dados e segurança da cadeia de suprimentos. Ao priorizar questões de alto impacto, como personificação de marca, ativos expostos e dados vazados, o CloudSEK reduz a fadiga de alertas e permite ações mais rápidas para proteger as operações comerciais, a reputação e a receita.