🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

O APT73/BASHE, um grupo de ransomware recém-surgido ativo desde abril de 2024, imita grupos estabelecidos como o LockBit. Visando organizações de médio porte com receitas anuais de $10 milhões a $500 milhões, suas vítimas abrangem os setores de serviços financeiros, TI, bancos e manufatura. Eles se concentram em extrair dados confidenciais para criar uma fachada de legitimidade para suas reivindicações, priorizando alvos na América do Norte, Europa e Ásia. Apesar dos sinais de inexperiência, suas estratégias adaptativas sugerem potencial para crescimento rápido.

O grupo de ransomware Bashe prospera com falsas alegações e vitórias fabricadas, operando como pouco mais do que fraudadores oportunistas no mundo do cibercrime. A estratégia deles de receber crédito por ataques que não cometeram nada mais é do que uma tentativa desesperada de aumentar sua relevância para atrair afiliados legítimos de ransomware. Em vez de mostrar proezas técnicas genuínas, Bashe confia no engano, nas cortinas de fumaça e manipula suas amostras da seguinte forma mascarando PII, tornando mais difícil validar suas reivindicações. Sob a fachada, sua falta de autenticidade os torna um excelente exemplo de incompetência cibercriminosa e teatralidade exagerada.

O grupo de ransomware Bashe reivindica falsamente a responsabilidade pelos ataques para ganhar reputação e convidar agentes de ameaças confiáveis para seu programa de afiliados. Essa tática os ajuda a projetar uma imagem de força e influência, atraindo outros cibercriminosos a colaborarem com eles.

Acreditamos que os afiliados já se juntaram a eles ou provavelmente se juntarão em um futuro próximo, impulsionados pelo entusiasmo da mídia que esses indivíduos estão gerando.

Abaixo estão algumas das metas recentes, juntamente com os cronogramas de suas datas de publicação no DLS:

Cronograma:

1. 20 de janeiro de 2025: O grupo de ransomware Bashe anunciou em seu site de vazamento de dados que comprometeu a listagem da Malindo Air, Bangladesh PII do passageiro.

Após uma análise mais aprofundada e examinando a amostra mascarada listada no site DLS do ransomware, foi determinado que se trata de uma republicação do vazamento de dados da Malindo Air que ocorreu originalmente em março de 2019.

Para confirmar que a postagem feita por Bashe é apenas uma repostagem de dados antigos, selecionamos aleatoriamente nomes da amostra fornecida por Bashe e os comparamos com os compromissos. Descobriu-se que todos os nomes selecionados aleatoriamente fazem parte do mesmo vazamento de dados da Malindo Air que ocorreu em 2019.

2. 15 de janeiro de 2025: Bashe anunciou outro vazamento em seu site de vazamento de dados voltado para uma organização de jogos de azar online. Betclic, listando novamente PII do cliente.

Ao analisar esta postagem e as amostras, descobriu-se que os dados apresentados foram selecionados a partir de uma lista combinada hospedada em diferentes fóruns de hackers.

O mascaramento das amostras dificultou a validação da autenticidade desta postagem. No entanto, ao selecionar aleatoriamente nomes da amostra e analisá-los em várias fontes de dados, notamos um fator comum: todos os nomes estavam presentes na mesma lista de combinação de uma dessas plataformas.

Essa descoberta nos leva a concluir que esta postagem é mais uma postagem falsa em que o ator simplesmente selecionou dados de uma lista de combinação existente.

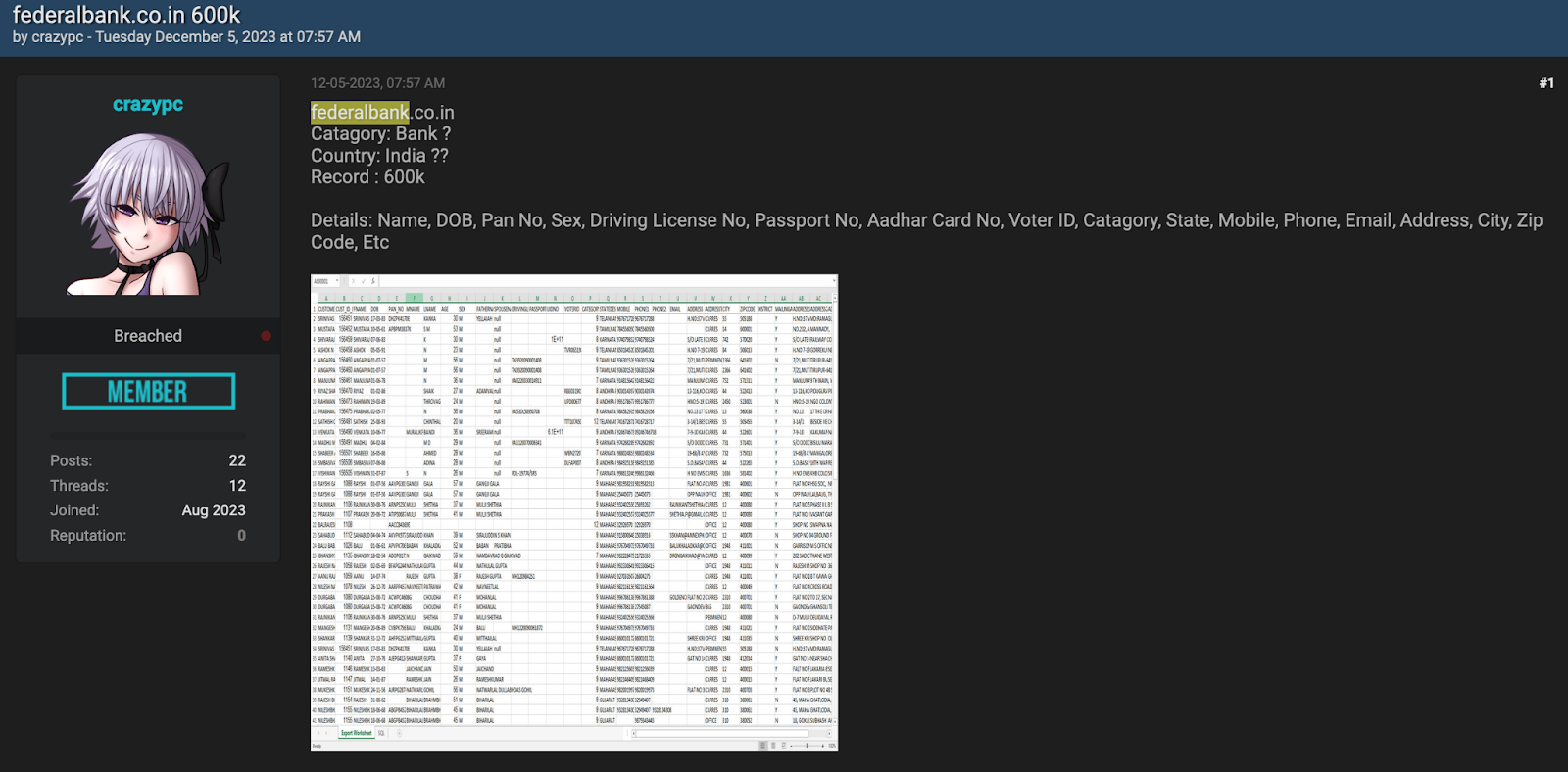

3. 24 de dezembro de 2024: Bashe anunciou outro vazamento na segmentação de seu site de vazamento de dados Banco Federal Doações da Índia PII do cliente.

Ao analisar esta postagem e as amostras, descobriu-se que a amostra que eles apresentaram é idêntica à amostra publicada no Breachforum em maio de 2023.

4. 23 de dezembro de 2024: Bashe anunciou outro vazamento em seu site de vazamento de dados direcionado a um banco indonésio - Banco de linha, listando novamente PII do cliente.

Ao analisar esta postagem e as amostras, descobriu-se que os dados apresentados são completamente irrelevantes para o Banco da Indonésia devido às menções ao código IFSC dos bancos indianos.

5. 18 de dezembro de 2024: Bashe anunciou outro vazamento em seu site de vazamento de dados, novamente visando um banco indonésio - Banco Rakyat Indonésia (BRI) , listando novamente PII do cliente.

Ao analisar esta postagem e as amostras, descobriu-se que a amostra que eles apresentaram é idêntica a um dos documentos que está disponível publicamente em uma plataforma de compartilhamento.

Pseudônimo: eraleign, APT73 (autoproclamado APT)

Nível de atividade: Altamente ativo

Motivação primária: Ganho financeiro, ganho de credibilidade

Bashe demonstra um amplo escopo de segmentação em vários setores, incluindo: