🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

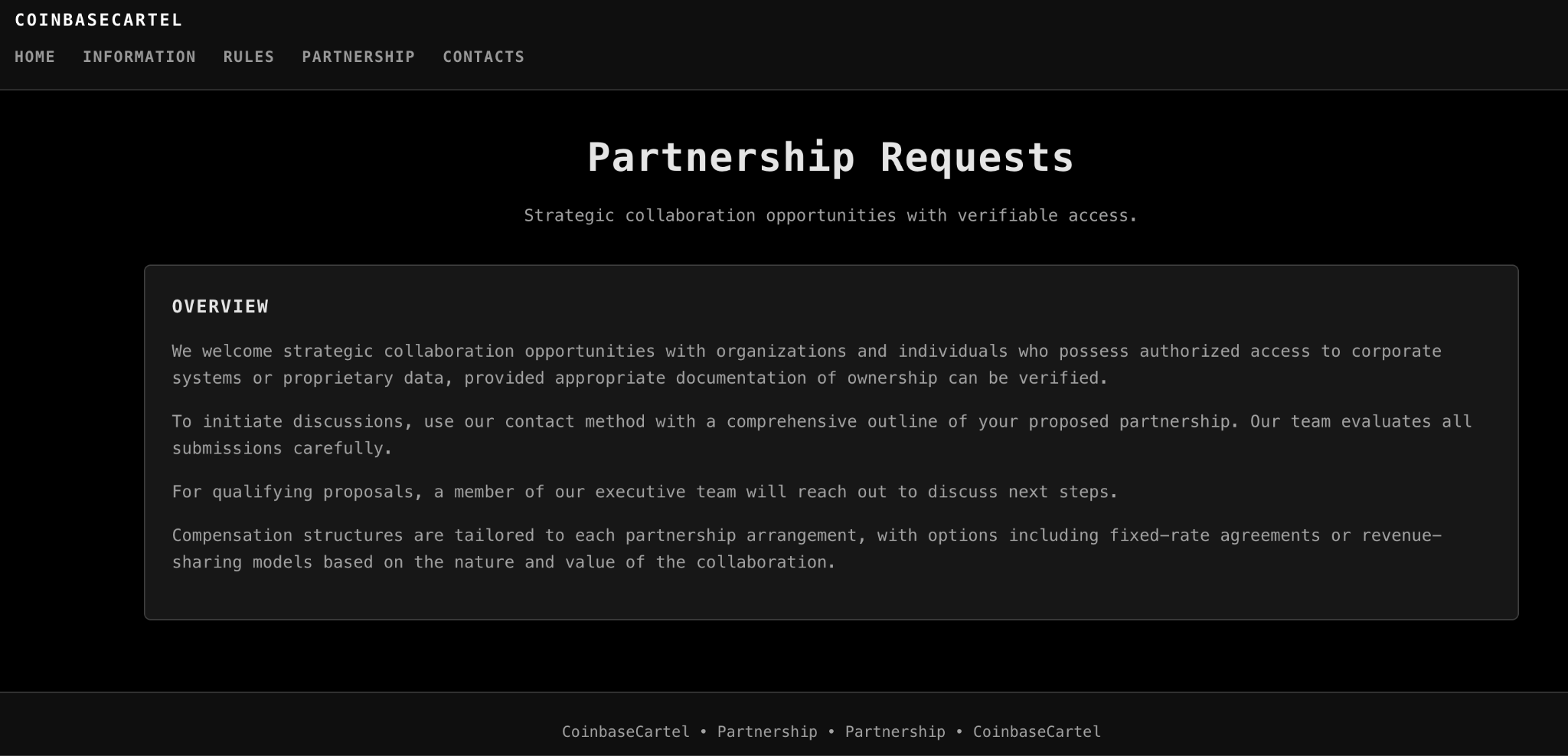

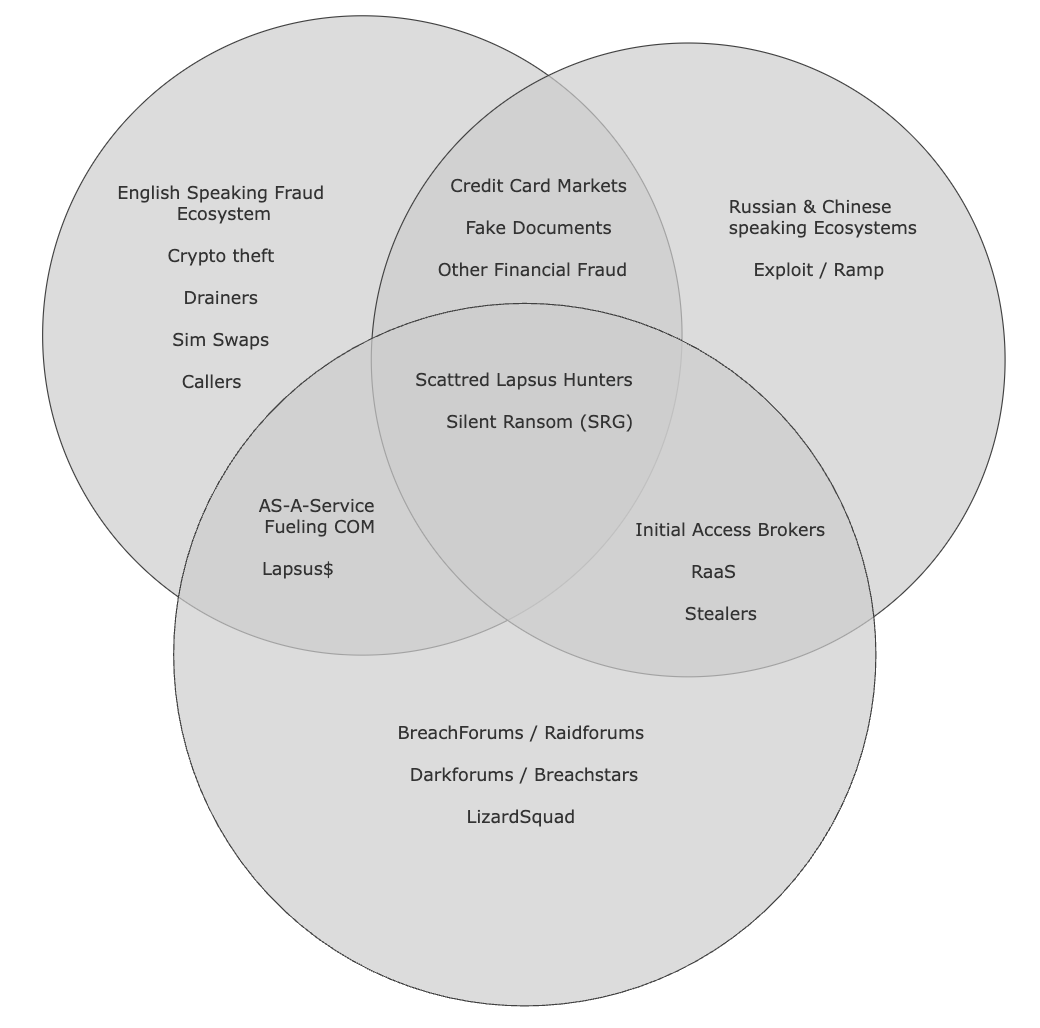

Na última década, o ecossistema cibercriminoso de língua inglesa, comumente chamado de “O COM” passou por uma transformação profunda. O que começou como uma subcultura de nicho centrada na comercialização do que é chamado de”Nomes de usuário OG (gangster original)” As mídias sociais evoluíram para uma economia sofisticada e orientada a serviços que impulsiona alguns dos ataques cibernéticos mais disruptivos do mundo. Atualmente, o COM conduz um amplo espectro de atividades cibercriminosas, incluindo violações de dados em grande escala, campanhas de extorsão, ataques de troca de SIM, incidentes de ransomware, drenagem de criptomoedas, roubo de tapetes e outras formas de fraude financeira, frequentemente visando corporações multinacionais, entidades governamentais, infraestrutura crítica e investidores de varejo.

As bases do COM foram lançadas nos primeiros fóruns, como Fóruns de RAID, que cultivou um forte senso de comunidade e reputação entre os agentes de ameaças. Esses primeiros espaços forneceram um terreno fértil para o surgimento de fóruns como Usuários do OG, que ampliou ainda mais as táticas de engenharia social e a aquisição de contas. Após uma onda de derrubadas policiais e interrupções no fórum, um “Efeito de migração” ocorreu combinando as habilidades de manipulação dos comerciantes de OG com a experiência técnica de hackers focados em violações. Essa convergência criou uma nova geração de cibercriminosos ágeis e voltados para a reputação.

Este relatório traça a evolução do COM e analisa sua fusão com os principais grupos de agentes de ameaças, incluindo Lapsus$, Caçadores brilhantes, Aranha dispersa (UNC3944), e o Grupo Silent Ransom (SRG). Ele explora suas estruturas organizacionais, modelos de monetização e as cadeias de suprimentos subterrâneas que permitem suas operações. Além disso, o relatório examina a resposta das autoridades policiais e fornece uma avaliação prospectiva das ameaças representadas por esse ecossistema cada vez mais descentralizado e adaptável.

O cenário contemporâneo de ameaças cibercriminosas de língua inglesa não pode ser entendido sem apreciar a tapeçaria histórica, cultural e técnica da qual surgiu. O que começou como fóruns vagamente federados para caçadores de nomes de usuário “OG” (gangster original) evoluiu rapidamente, por necessidade e incentivo ao lucro, para uma economia ilícita profissionalizada. Este novo”como serviço” O ambiente suporta uma variedade quase infinita de vetores de ataque, atraindo participantes em todo o mundo e eliminando muitas barreiras anteriores à entrada.

O ecossistema COM é fundamentalmente baseado em táticas de engenharia social exemplificadas pelos “chamadores” do OGUsers, pela manipulação da equipe de TI por Lapsus e pelo hack do GTA VI executado em um quarto de hotel.

Para levar: As organizações devem priorizar a proteção do pessoal de TI/help desk como uma camada crítica de segurança.

A troca de SIM, pioneira no OGUsers, permite que os invasores drenem carteiras criptográficas e comprometam contas corporativas, tornando a MFA baseada em SMS uma vulnerabilidade central.

Para levar: A 2FA baseada em SMS é extremamente insegura para contas de alto valor.

Grupos como o Lapsus$ recrutaram ou coagiram ativamente funcionários a acessar ferramentas internas, como visto nas violações do Twitter.

Para levar: Os programas de ameaças internas devem incluir cenários de engenharia social e coerção.

De ladrões de criptomoedas com motivação financeira a grupos em busca de fama, como Lapsus$ e ShinyHunters, os objetivos dos atacantes incluem disrupção e notoriedade.

Para levar: A resposta a incidentes deve abordar danos à reputação e insultos públicos, não apenas o roubo de dados.

A remoção policial dos principais fóruns (RaidForums, BreachForums) causa fragmentação, mas não colapso, empurrando a atividade para o Telegram, o Discord e os canais somente para convidados.

Para levar: A inteligência de ameaças não pode depender apenas dos fóruns tradicionais.

As raízes do ecossistema do mercado on-line de cibercriminosos (COM) remontam ao início e meados da década de 2010, período em que cibercriminosos que falam inglês, movidos pelo lucro e pela reputação, começaram a se reunir em fóruns on-line públicos e semiprivados.

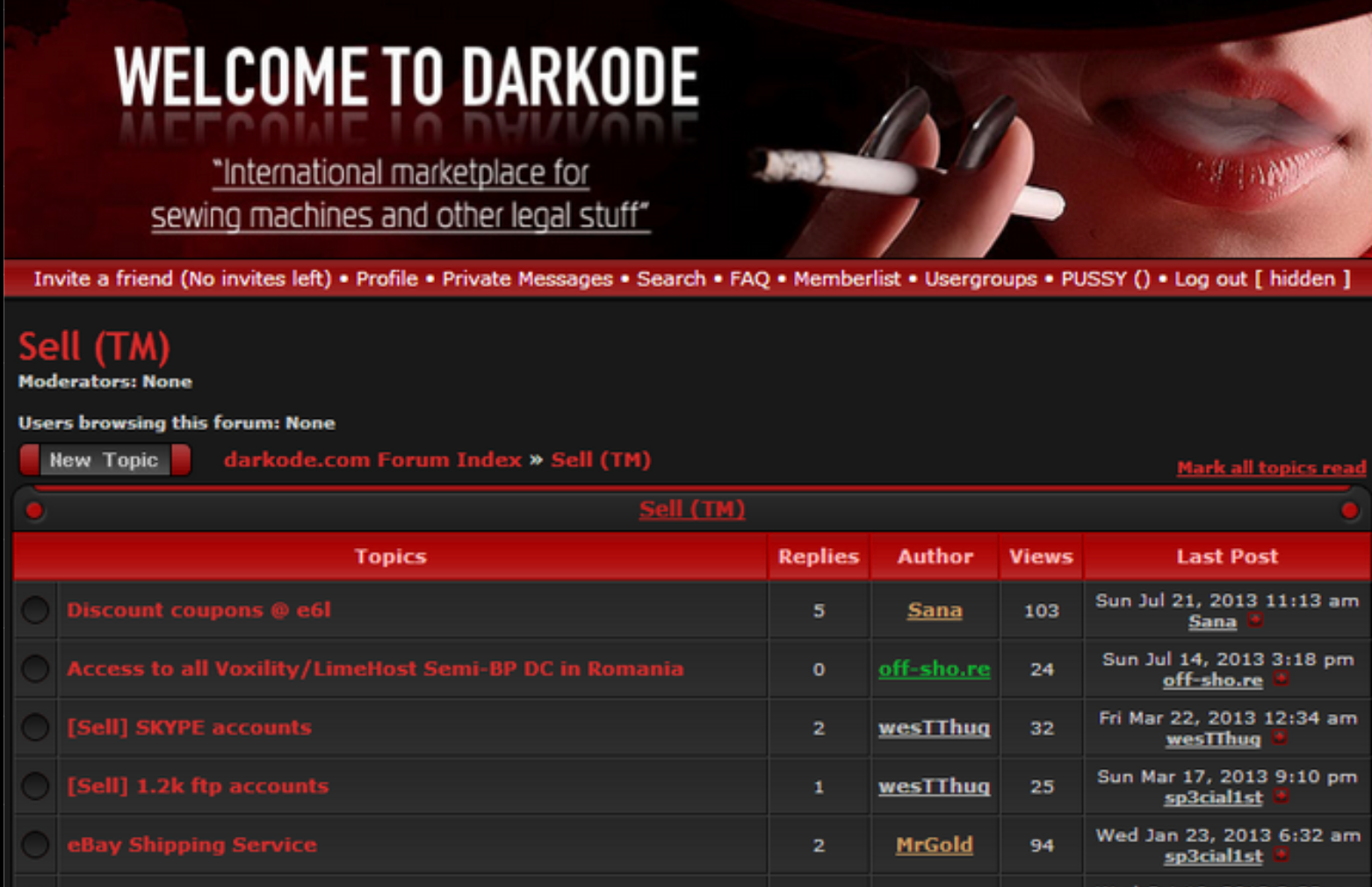

Um dos centros mais antigos e influentes foi o Dark0de, um famoso fórum de hackers em inglês que ganhou destaque como um mercado para negociar dados roubados, ferramentas de hacking e serviços ilícitos. No entanto, em 2015, as agências policiais realizaram uma grande remoção do Dark0de, interrompendo essa comunidade e espalhando seus membros pelo submundo do cibercrime.

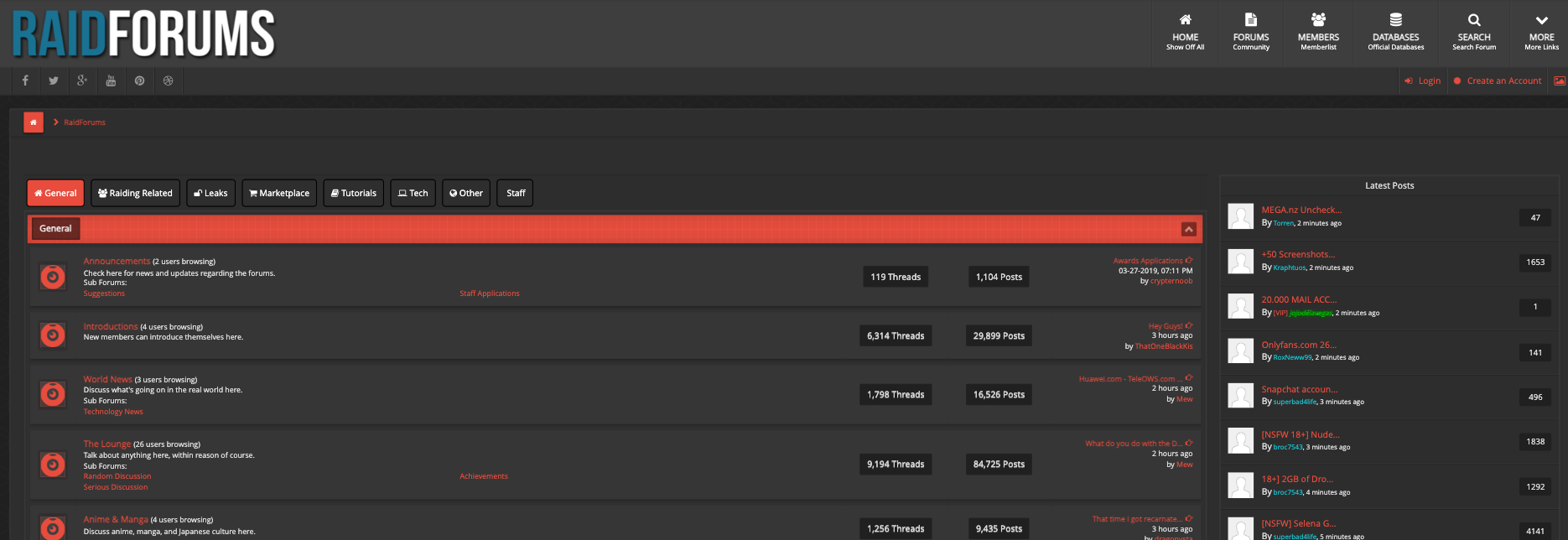

Após a morte do Dark0de, muitos de seus usuários mais qualificados tecnicamente migraram para um novo fórum fundado no mesmo ano: Fóruns de RAID.

Enquanto fóruns como Dark0de e RaidForums forneciam a infraestrutura e o mercado técnico, em meados da década de 2010 surgiram os primeiros grupos de ameaças de alto perfil, de língua inglesa, que dominaram a arte do espetáculo público. O mais notório deles foi Esquadrão Lizard, um coletivo que operou entre 2014 e 2016. Suas campanhas de DDoS caóticas e de alta visibilidade contra redes de jogos, combinadas com o pioneirismo do modelo “DDoS de aluguel”, serviram como precursoras diretas das táticas que mais tarde seriam refinadas por grupos como o Lapsus$. A história do Lizard Squad é um estudo de caso fundamental sobre a mudança da atividade baseada em fóruns para o cibercrime de marca.

O LizardSquad foi um famoso coletivo de hackers de chapéu preto que operou principalmente entre 2014-2016, alcançando notoriedade internacional por meio de ataques DDoS de alto perfil contra redes de jogos e grandes corporações. O grupo ganhou fama por interromper a PlayStation Network e a Xbox Live no dia de Natal de 2014, afetando milhões de jogadores em todo o mundo. Após extensas operações policiais, os principais membros foram presos e processados, com o grupo finalmente se dissolvendo quando sua liderança enfrentou a prisão e consequências legais.

O LizardSquad surgiu em setembro de 2014, inicialmente anunciando sua formação apenas para reivindicar a dissolução pouco depois, antes de retornar para assumir a responsabilidade por vários ataques de alto perfil. O grupo participou dos fóruns de hackers da Darkode e compartilhou a infraestrutura de hospedagem com outras organizações cibercriminosas. O coletivo operava como uma rede frouxa composta principalmente por hackers adolescentes de vários países, incluindo Finlândia, Reino Unido, Holanda e Estados Unidos.

Além de seu impacto técnico, o verdadeiro legado de grupos como o Lizard Squad e seus contemporâneos, como o HoicSquad, foi o estabelecimento da cultura de “vazar e se gabar” como um princípio fundamental do ecossistema. Para esses atores, o ataque em si foi apenas parte da operação; a outra metade foi a performance. Ao reivindicar publicamente a responsabilidade nas mídias sociais, insultar suas vítimas e interagir com a mídia, eles transformaram a disrupção em uma forma de entretenimento e uma ferramenta para criar notoriedade. Essa tática de aproveitar o espetáculo público para amplificar o impacto de um ataque é um ancestral cultural direto dos modelos de extorsão pública empregados pelos grupos COM modernos. As provocações de Lapsus$ e o vazamento de dados teatrais de ShinyHunters são uma evolução direta do mesmo impulso: transformar a notoriedade em armas para pressionar as vítimas e construir uma reputação na clandestinidade

A operação mais infame do grupo ocorreu no dia de Natal de 2014, quando o LizardSquad lançou ataques DDoS simultâneos contra a PlayStation Network e a Xbox Live. O ataque afetou aproximadamente 110 milhões de assinantes da PlayStation Network e 48 milhões de usuários do Xbox Live, interrompendo os serviços de jogos durante os horários de pico dos feriados.

O Xbox Live foi restaurado em 24 horas, mas a PlayStation Network sofreu interrupções prolongadas que impediram que usuários existentes e novos acessassem recursos online. Os ataques teriam sido interrompidos depois que Kim Dotcom negociou com o grupo, oferecendo 3.000 vouchers MegaPrivacy premium avaliados em aproximadamente $300.000 em troca do fim dos ataques.

Estratégia de monetização

Após os ataques de Natal, a LizardSquad comercializou suas operações lançando o “Lizard Stresser”, um serviço de DDoS contratado. O serviço foi comercializado como uma ferramenta de teste de estresse, mas funcionou como uma plataforma de ataque cibernético, com pacotes que variam de $19,99 a $200 para acesso mensal. O serviço oferecia durações de ataque de 20 a 60 minutos e incluía recursos adicionais, como falsificação de IP e recursos de amplificação de DNS/NTP.

O modelo de negócios do grupo representou uma mudança de ataques que buscam atenção para crimes cibernéticos com fins lucrativos, com alguns membros posteriormente formando grupos adicionais, como a PoodleCorp, para continuar com operações semelhantes.

Membros-chave e liderança

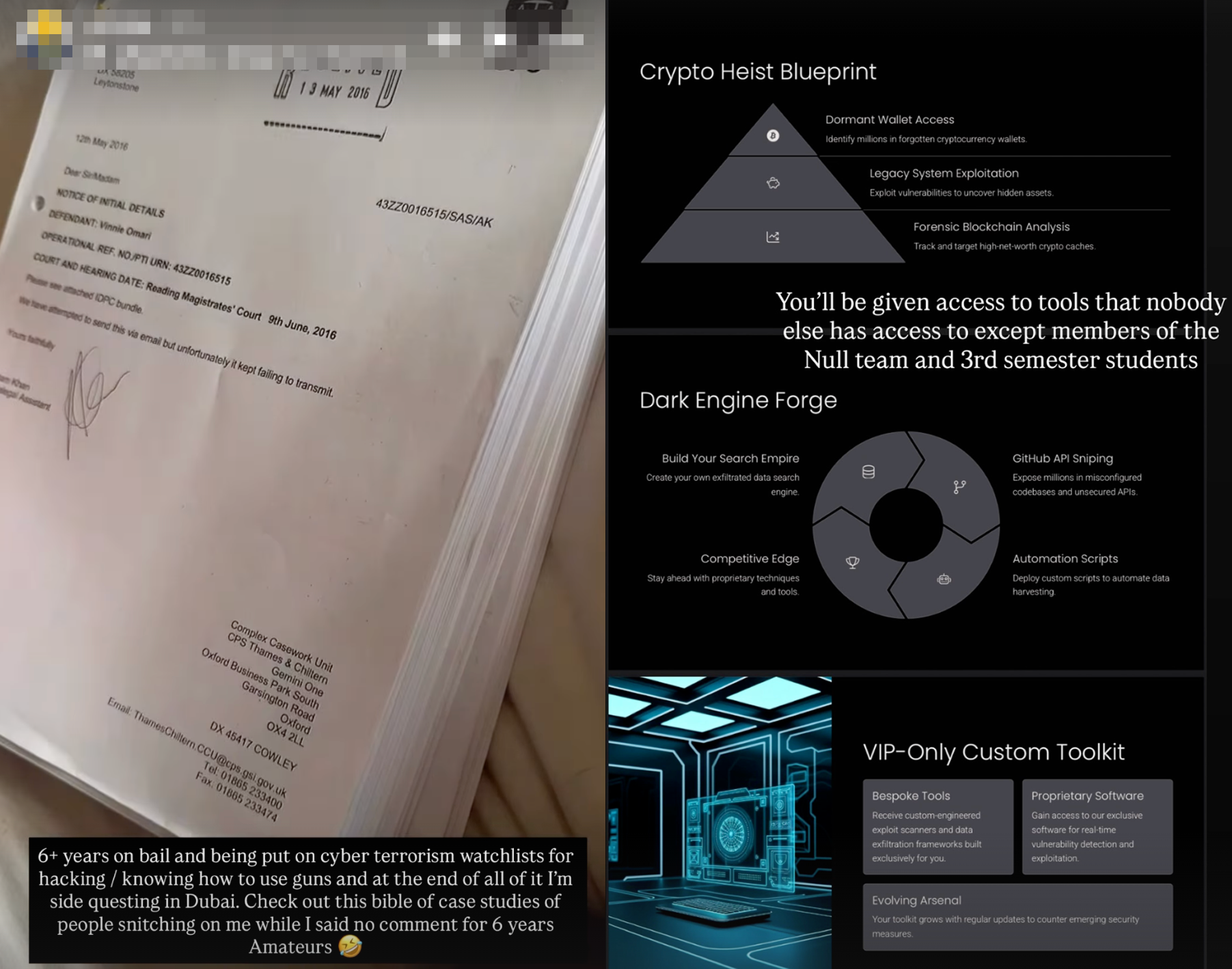

Nota: Vinnie ainda está ativo nas redes sociais e ainda tem uma grande reputação entre “THE COM” e supostamente educa as pessoas.

Resposta policial e prisões

A natureza internacional das operações da LizardSquad desencadeou respostas policiais coordenadas em várias jurisdições. Os membros do grupo foram sistematicamente identificados e presos por meio de várias técnicas de investigação.

Técnicas de investigação

Inicialmente, o RaidForums começou como um ponto de encontro para”Twitch Raiders” e trolls da Internet, mas rapidamente evoluíram para um mercado sofisticado centrado em violações de dados, explorações de bancos de dados, preenchimento de credenciais e desenvolvimento de malware. O fórum se tornou um terreno fértil para hackers técnicos e cibercriminosos que buscavam negociar dados roubados e ferramentas de hacking, ganhando cada vez mais influência no ecossistema subterrâneo. O RaidForums foi fundado por um jovem hacker português conhecido pelo pseudônimo “Onipotente” e com o tempo, tornou-se um dos fóruns de hackers mais proeminentes em inglês, até ser apreendido e encerrado pela polícia em 2022.

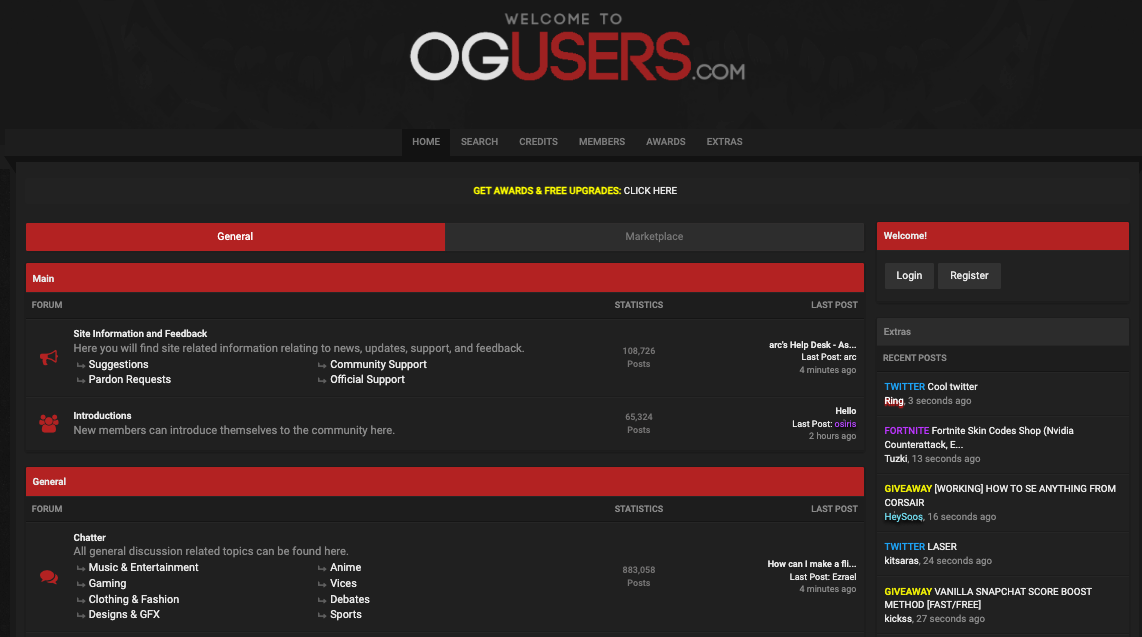

Paralelamente ao surgimento do RaidForums, surgiu outra comunidade influente: OGUsers, fundada em 2017. Inicialmente, o OGUsers serviu como um mercado para negociar nomes de usuário de mídia social raros e muito procurados, conhecidos como identificadores de “OG” (gangster original) em plataformas como Twitter, Tiktok, Telegram e Instagram. Esses nomes de usuário curtos e marcantes tinham um valor significativo, às vezes sendo vendidos por milhares de dólares.

No entanto, a comunidade evoluiu rapidamente além da simples negociação. Os usuários começaram a empregar táticas de engenharia social para roubar identificadores valiosos, inicialmente visando titulares de contas individuais. Com o tempo, esses métodos se expandiram para incluir a manipulação de funcionários em plataformas de mídia social, obtendo acesso não autorizado a ferramentas internas e painéis administrativos. Uma dessas violações internas levou à agora infame série de sequestros de contas do Twitter.

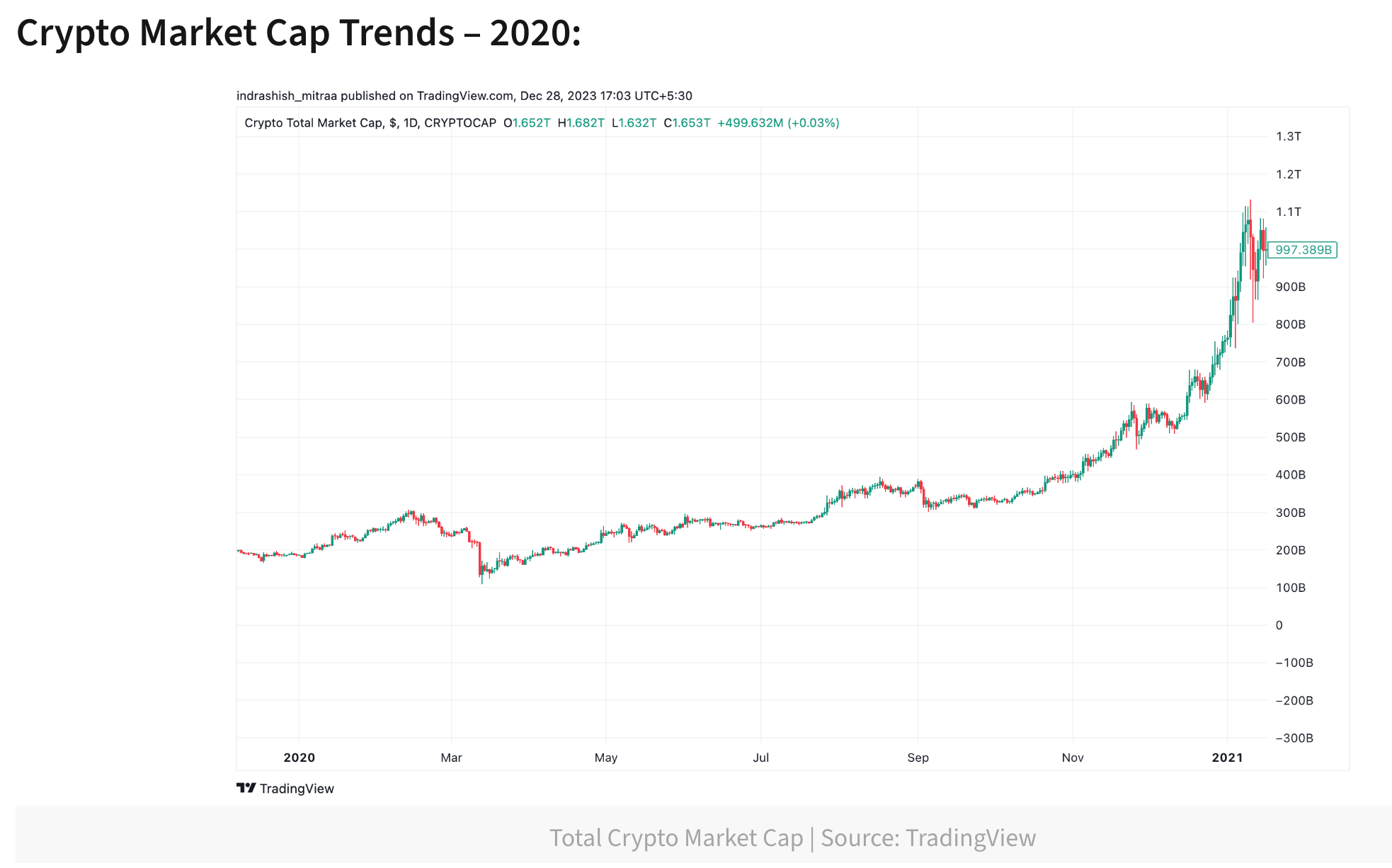

A trajetória desse ecossistema em expansão foi impulsionada pelo boom das criptomoedas de 2020-2021. Esse período introduziu uma nova e altamente lucrativa carteira de moeda digital de classe alvo e um mecanismo simplificado e pseudo-anônimo para monetização e lavagem. O foco de muitos atores mudou drasticamente; as técnicas de troca de SIM e aquisição de contas, antes aperfeiçoadas para roubar identificadores de mídias sociais, agora foram reutilizadas para drenar contas de criptomoedas com milhões de dólares. Consequentemente, o papel dos nomes de usuário OG também se transformou. Não mais apenas símbolos de status, eles se tornaram ativos instrumentais para lavagem de dinheiro; criptomoedas roubadas foram usadas para comprar alças valiosas, que foram então revendidas em moeda limpa, quebrando efetivamente a cadeia de transações ilícitas. Esse catalisador econômico marcou um ponto de inflexão crítico, profissionalizando as motivações da comunidade e preparando o terreno para as operações mais audaciosas e financeiras que logo se seguiriam.

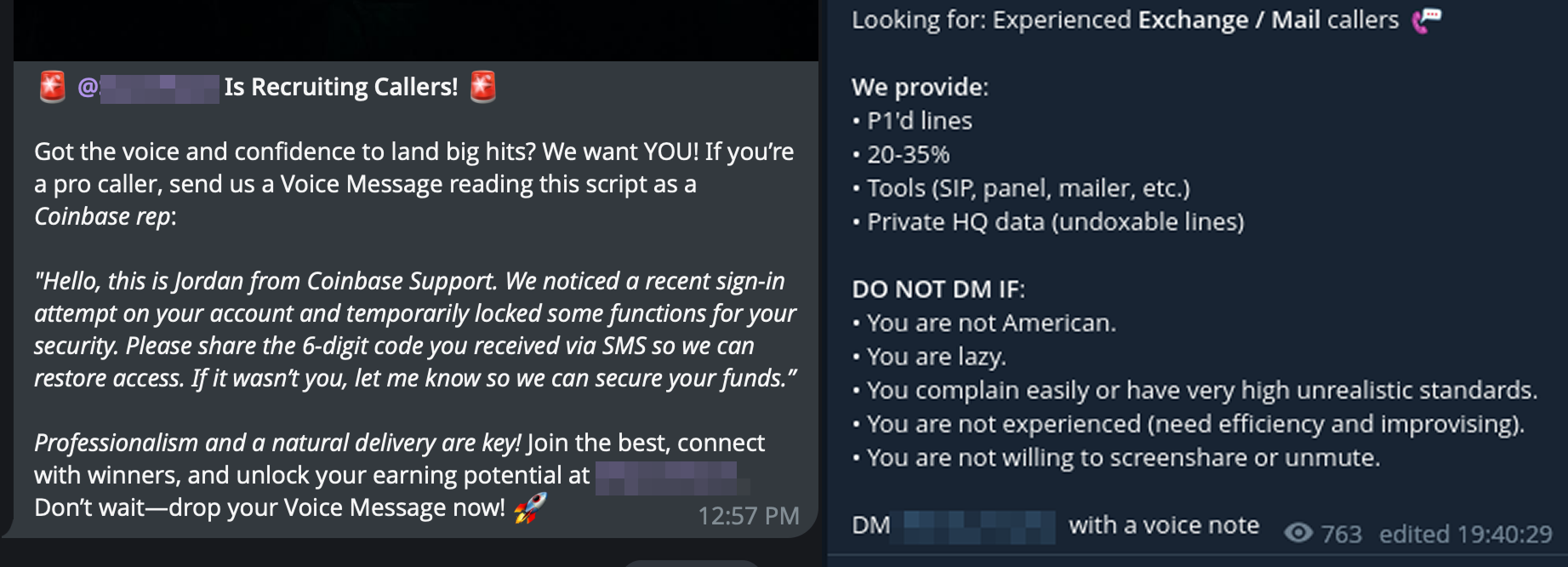

Uma nova classe de engenheiros sociais, muitas vezes chamada de “chamadores/mensagens de texto”, tornou-se central para essas operações. Usando pretextos escritos e manipulação psicológica, os chamadores enganaram a equipe de suporte de telecomunicações e plataformas para executar trocas de SIM e aquisições de contas.

Seus alvos incluíam detentores de criptomoedas de alto patrimônio líquido, influenciadores, executivos e celebridades. As técnicas pioneiras nessa época viriam a formar a espinha dorsal dos ataques de engenharia social em nível corporativo vistos atualmente.

É importante observar que as origens do COM podem ser rastreadas principalmente até a Era OGUsers. Esse fórum promoveu um forte senso de comunidade e pertencimento entre seus membros, onde os participantes se sentiram parte de algo maior do que apenas transações. Essa cultura compartilhada de identidade e reputação se tornou uma característica definidora dos mercados de cibercriminosos e ajudou a moldar a dinâmica social que sustenta a economia subterrânea atual.

Houve uma sobreposição considerável entre as bases de usuários e as táticas empregadas nos dois fóruns, particularmente porque os cibercriminosos buscaram novos locais após as remoções de fóruns mais antigos de cardagem e hacking. O RaidForums ficou conhecido por seus mercados técnicos de hacking e dados, enquanto o OGUsers conquistou um nicho em engenharia social e sequestro de contas. Juntos, esses fóruns promoveram uma cadeia de suprimentos de cibercriminosos, fornecendo plataformas para desenvolver habilidades, estabelecer reputação e comercializar bens e serviços ilícitos, moldando grande parte do cenário de crimes cibernéticos de língua inglesa visto hoje.

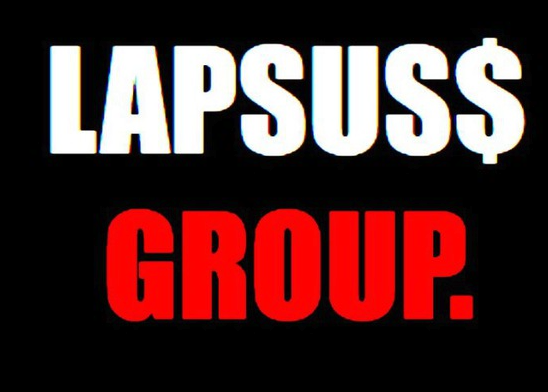

À medida que o COM amadureceu em um ecossistema fragmentado, mas altamente colaborativo, deu origem a vários subgrupos especializados que elevaram significativamente a escala e a visibilidade das operações de crimes cibernéticos. Entre os mais proeminentes estavam Lapsus$ e Caçadores brilhantes, cada uma incorporando diferentes facetas da evolução do The COM, desde violações caóticas voltadas para o público até campanhas silenciosas e metódicas de exfiltração de dados.

Formado em meados de 2020 por atores experientes do Fóruns de RAID cena, Caçadores brilhantes rapidamente se distinguiram por meio da adoção de metodologias de ataque em escala industrial. Entre os primeiros grupos a operacionalizar uma combinação de injeção automatizada de SQL, abuso de API, aquisições do Github e coleta de credenciais, a ShinyHunters foi muito além do foco tradicional na negociação de nomes de usuário OG. Suas metas se expandiram rapidamente para incluir grandes plataformas de consumo, provedores de SaaS e ambientes corporativos.

ShinyHunters ajudou a definir o Ethos de “vazar e se gabar”, ganhando ampla atenção da mídia ao divulgar publicamente grandes conjuntos de dados de violações de alto perfil, incluindo Tokopedia, Microsoft, Nitro PDF e outras. Esses vazamentos de alto volume não foram projetados apenas para monetizar dados roubados, mas também para reforçar a reputação do grupo em fóruns clandestinos e plataformas públicas.

Além das violações diretas, a ShinyHunters desempenhou um papel fundamental na comercialização do crime cibernético, atuando como uma das primeiras hubs voltados para o consumidor para corretores de acesso inicial (IABs). Eles operavam em um ecossistema mais amplo de ofertas “como serviço”, aproveitando infraestrutura compartilhada, mercados de credenciais e colaboração com outros grupos especializados. Essa abordagem modular baseada em serviços ajudou a estabelecer um modelo repetível para operações cibercriminosas de nível médio a alto, muitas das quais ainda imitam suas táticas atualmente.

Lapsus$ surgiu em Telegram no final de 2021, rapidamente ganhando notoriedade como um grupo de ameaças disruptivo e impulsionado pela publicidade, composto em grande parte por atores adolescentes do mundo de língua inglesa. Apesar de sua estrutura aparentemente caótica e comunicações informais, o Lapsus$ demonstrou um alto grau de capacidade técnica e eficácia operacional, comprometendo com sucesso organizações de alto perfil, incluindo NVIDIA, Samsung, Microsoft, e Twitter.

O grupo se tornou famoso por suas táticas ousadas: hackeando transmissões ao vivo, vazamentos de dados públicos, ameaças de extorsão, e provocações diretas dirigidas às vítimas e às autoridades policiais. No entanto, por trás do espetáculo, havia uma abordagem disciplinada de técnicas de intrusão centradas no ser humano. Lapsus$ alavancado principalmente engenharia social, Troca de SIM, roubo de credenciais, e a manipulação do suporte ao cliente e da equipe de TI para obter acesso não autorizado a sistemas privilegiados. Essas técnicas permitiram que o grupo contornasse os controles de segurança convencionais e se aprofundasse nas redes alvo.

Lapsus$ era composto por membros qualificados com raízes em OGUsers e RaidForums. Muitos começaram como engenheiros sociais em Usuários do OG, construindo reputação por meio de aquisições de contas e esquemas de troca de SIM. Como A pressão policial se intensificou sobre os usuários do OG, vários atores migraram para Fóruns de RAID, onde eles encontraram um ecossistema tecnicamente mais avançado, centrado em violações de dados, compartilhamento de explorações e intermediação de acesso. O fusão da experiência em engenharia social da OGUsers e táticas orientadas a violações da RaidForums estabeleceu a base para o Lapsus$ — um grupo híbrido de ameaças que reflete a evolução impulsionada pela convergência do COM.

Apesar de uma onda de prisões em Março de 2022, as técnicas e o ethos agressivo do Lapsus$ já haviam influenciado uma mudança mais ampla no cenário do crime cibernético. Seu sucesso inspirou uma geração de atores imitadores e semeou novos coletivos que adotaram mais operacionalmente seguro, estruturas descentralizadas, continuando a usar as táticas agressivas e de alta visibilidade das quais a Lapsus$ foi pioneira.

Entre 2021 e 2023, o submundo do cibercrime de língua inglesa experimentou sua interrupção mais significativa até o momento. Coordenado remoções policiais, combinado com prisões de alto perfil de hackers adolescentes, reformulou fundamentalmente o cenário de ameaças digitais. Essas operações destacaram uma cooperação internacional sem precedentes e plataformas disruptivas que haviam hospedado coletivamente 500.000 usuários ativos.

Um dos casos mais importantes durante esse período foi a prisão de Arion Kurtaj, um jovem de 18 anos de Oxford, Reino Unido. Conhecido online como “Branco”, “Breachbase”, “WhiteDoxbin” e “TeapoTuber Hacker”, Kurtaj orquestrou violações de algumas das empresas de tecnologia mais proeminentes do mundo, incluindo NVIDIA, Microsoft, Uber, e Jogos Rockstar.

Kurtaj começou sua carreira no cibercrime em 2021 com ataques a Grupo BT e VEJA, exigente 4 milhões de libras por meio de campanhas sofisticadas de engenharia social. Diagnosticado com autismo, ele foi considerado inapto para ser julgado. Em vez disso, os tribunais do Reino Unido se concentraram em saber se ele cometeu os atos, em vez de provar a intenção criminosa. Seu caso foi estabelecido precedentes legais importantes em torno da acusação de indivíduos neurodivergentes em crimes cibernéticos.

O incidente mais dramático ocorreu em Setembro de 2022, quando Kurtaj, sob proteção policial em um Hotel Travelodge, usou um TV de hotel, Amazon Fire Stick, e um telefone celular para se infiltrar Jogos Rockstar e vazam imagens do inédito Grand Theft Auto VI. Esse ato ousado levou à sua detenção por tempo indeterminado em um centro psiquiátrico seguro.

O LAPSUS funcionou mais como um coletivo internacional vagamente organizado do que um sindicato tradicional do cibercrime. Os co-conspiradores foram presos em Brasil, a REINO UNIDO, e o NÓS, revelando uma ampla pegada operacional. No Brasil, Operação Dark Cloud expôs a infiltração do LAPSUS$ nos sistemas governamentais, incluindo o Ministério da Saúde.

O modelo operacional do grupo se baseou fortemente em engenharia social, Troca de SIM, e recrutamento privilegiado. Eles também usaram enquetes públicas do Telegram para selecionar alvos, combinando espetáculo com táticas de intrusão eficazes.

Apesar de sua juventude, os membros do LAPSUS$ demonstraram capacidades que rivalizam com os atores de ameaças dos estados-nação. Seus ataques interromperam empresas com algumas das operações de segurança mais maduras do mundo. O comportamento do grupo refletido motivos não financeiros Além disso, status, reconhecimento e influência dos colegas foram fatores recorrentes.

Ligado 4 de fevereiro de 2021, em 13:00 PST, uma rara queda coordenada por Instagram, Twitter, TikToke outras plataformas segmentadas Usuários do OG, o principal fórum para negociar contas de mídia social roubadas e coordenar Ataques de troca de SIM.

Instagram e Facebook lideraram a acusação, desativando centenas de contas vinculadas a OGusers e emitindo cartas de cessar e desistir. O Twitter, em seguida, baniu os identificadores “OG”, de muitos seguidores, sequestrados durante o Violação do Twitter em julho de 2020. O TikTok recuperou dezenas de nomes de usuário exclusivos, muitos adquiridos por meios fraudulentos.

Esta ação conjunta marcou um mudança de paradigma da fiscalização isolada até disrupção do cibercrime em todo o setor.

O OGusers era o hub central para atacantes que trocavam SIM e ladrões de identidade digital. A plataforma é economia de status recompensou aqueles que conseguiram sequestrar nomes de usuário raros, contas de alto perfil e carteiras de criptomoedas. Seus membros tinham como alvo influenciadores, executivos e celebridades usando ferramentas avançadas pesca, phishing, e exploração privilegiada.

Ao revogar o acesso, recuperar contas invadidas e melhorar os protocolos de verificação, as plataformas interromperam o cadeia de valor ilícita que sustentou o mercado de OGUsers. Autenticação multifator, melhor treinamento da equipe de suporte, e melhor detecção de fraudes reduziu significativamente a eficácia desses ataques.

O compartilhamento de inteligência policial ampliou ainda mais o esforço, estabelecendo um precedente para colaboração público-privada na disrupção da infraestrutura criminal digital.

A apreensão de Fóruns de RAID foi o culminar de uma operação de várias agências iniciada em 2018, quando agentes federais foram detidos Diogo Santos Coelho (“Omnipotente”) em Aeroporto Hartsfield-Jackson em Atlanta. A análise forense de seus dispositivos expôs sua conexão direta com o RaidForums, incluindo o registro de domínios de backup como rf.ws e raid.lol.

RaidForums operado com um modelo de associação hierárquica, completo com o status de “Deus” e serviços de custódia. Coelho operou pessoalmente uma taxa “Intermediário oficial” sistema que facilitou a venda de dados e as transferências de credenciais documentadas por meio de compras secretas do FBI.

Ligado 31 de janeiro de 2022, Coelho foi preso em Croydon, Reino Unido, seguido por uma apreensão coordenada de toda a infraestrutura do RaidForums em 25 de fevereiro de 2022. Operação Tourniquet envolveu o FBI, NCA, Europol, e agências de aplicação da lei de Portugal, Romênia, e Suécia.

A polícia apreendeu todos os domínios conhecidos e os substituiu por banners exibindo acusações criminais marcando um mensagem pública decisiva sobre os riscos da participação em crimes cibernéticos.

Desde então, a extradição de Coelho se tornou uma questão legal complexa, com a NÓS e Portugal preenchendo solicitações concorrentes. Em Setembro de 2025, a Supremo Tribunal do Reino Unido determinou que erros processuais haviam comprometido o processo decisório, exigindo reconsideração. Desde então, o caso estabeleceu novos precedentes em processos judiciais de crimes cibernéticos multijurisdicionais.

Em 2021—2022, após vários ataques de alto perfil contra os fóruns e ataques policiais, o ecossistema COM (mercado online criminoso) não dependia mais de uma única plataforma. Embora muitos usuários tenham migrado inicialmente para o RaidForums, a atividade principal do COM mudou para plataformas descentralizadas, como Telegram e Discord. O ecossistema evoluiu para uma malha de fóruns somente para convidados, mercados temporários e canais de comunicação criptografados. Essa descentralização melhorou o anonimato do usuário, mas reduziu a eficiência da coordenação e a supervisão centralizada.

Após a queda do RaidForums, mais de 500.000 usuários deslocados buscaram refúgio principalmente no Telegram. No entanto, as barreiras linguísticas e as tensões geopolíticas, especialmente o sentimento anti-russo devido à invasão da Ucrânia, limitaram o movimento aos fóruns de língua russa. A ausência de um hub centralizado de língua inglesa criou um vácuo de poder. Plataformas temporárias, incluindo fóruns de baixa segurança e servidores Discord, surgiram, mas não conseguiram replicar a infraestrutura robusta, os sistemas de reputação ou os serviços de custódia do RaidForums.

Em 16 de março de 2022, Conor Brian Fitzpatrick, conhecido como “Pompompurin”, lançou o BreachForums — um quase clone do RaidForums. A plataforma cresceu rapidamente de 1.500 para mais de 192.000 usuários em oito meses. A notoriedade de Fitzpatrick, principalmente com a invasão de e-mail do FBI em 2021, atraiu atores de alto valor e ajudou a unir a comunidade de engenharia social da OGUsers à base de usuários focada em violações de dados da RaidForums. O BreachForums rapidamente se tornou um hub definidor no cenário moderno de COM.

A convergência das comunidades OGUsers e RaidForums, catalisada por sucessivas remoções, remodelou o ecossistema COM. Engenheiros sociais especializados em aquisições de contas OG se adaptaram a um mercado rico em dados e credenciais vazados. Técnicas como ignorar a autenticação de dois fatores, a troca de SIM e a manipulação de agentes de suporte se fundiram com operações de violação de dados. Isso promoveu a hibridização de habilidades e o desenvolvimento de sistemas de reputação clandestinos. Os atores do COM expandiram suas metas de contas sociais individuais para empresas e plataformas criptográficas. Serviços profissionalizados, como chamadores, fraudadores e desenvolvedores de exploits, se tornaram comuns, com operações coordenadas por Telegram, Discord e canais privados.

Apesar do rápido crescimento do BreachForums, nem todos os atores migraram para lá. Uma parte significativa do COM, especialmente aqueles envolvidos em troca de SIM, fraude criptográfica e atividades relacionadas, não se juntou ao BreachForums. As regras rígidas da plataforma contra fraudes financeiras desencorajaram muitos de participarem publicamente. Em vez disso, esses atores permaneceram ativos no Telegram, no Discord e nas redes privadas. Isso era verdade não apenas para grupos proeminentes como o ShinyHunters, mas também para muitos atores menores e círculos de fraude inteiros que optaram por operar no subsolo ou em plataformas alternativas. Os ShinyHunters, por exemplo, mantiveram o controle nos bastidores, mas se distanciaram publicamente ao delegar a administração diária do BreachForums à IntelBroker, mantendo-se discretos e mantendo influência.

Essa divisão significava que, embora o BreachForums servisse como um hub central para negociações sobre violações de dados e discussões sobre segurança da informação, ele nunca substituiu totalmente os fóruns de fraude mais amplos que existiam anteriormente. Grande parte da antiga comunidade COM se fragmentou ainda mais ou permaneceu escondida em canais privados.

Após a prisão de Fitzpatrick em março de 2023, o BreachForums passou por uma série de administradores, incluindo Baphomet, ShinyHunters, IntelBroker e Anastasia, cada um fazendo mudanças sob pressão. As apreensões de domínio e a instabilidade interna corroeram a confiança do usuário, acelerando a mudança da comunidade em direção a ecossistemas semiprivados fragmentados. O acesso aos principais espaços tornou-se cada vez mais baseado em reputação ou referência, compartimentando ainda mais a paisagem.

Isso fragmentação do ecossistema subterrâneo, juntamente com o ausência de fóruns centralizados e voltados para o público, contribuiu para o surgimento de inúmeras Clusters de ameaças designados pela UNC que geralmente operam abaixo do radar dos principais relatórios de segurança da informação.

Sem visibilidade consistente, convenções formais de nomenclatura ou compartilhamento público de TTP, muitos desses grupos funcionam em isolamento relativo. Suas campanhas aparecem como incidentes desarticulados e anômalos, tornando difícil para os pesquisadores reconhecê-los como parte de um modelo de ameaça maior e coordenado. Isso cria pontos cegos significativos para defensores, especialmente quando infraestruturas ou técnicas sobrepostas são obscurecidas por provedores de serviços intermediários (kits de phishing, equipes de pesca, IABs, etc.).

Alguns exemplos notáveis desses grupos vagos ou semiafiliados incluem:

Formada em meados de 2025, a Scattered Lapsus$ Hunters é uma coalizão recém-surgida de crimes cibernéticos que representa uma consolidação estratégica das capacidades de três dos mais notórios atores de ameaças dentro do ecossistema COM: Scattered Spider, Lapsus$ e ShinyHunters. Ao contrário das colaborações anteriores de curto prazo, esse grupo parece operar como uma aliança mais estruturada. Sua estreia pública ocorreu via Telegram, onde eles se envolveram em vazamentos de dados de alta visibilidade, extorsão de vítimas e insultos públicos dirigidos a empresas de segurança cibernética e policiais, ecoando as táticas exclusivas da Lapsus$.

Alegadamente, o grupo compreende não apenas membros que falam inglês, mas também indivíduos fluentes em russo e chinês, indicando uma rede mais distribuída globalmente. Acredita-se que esses membros operem em células pouco coordenadas e mantenham conexões com vários grupos de cibercriminosos com motivação financeira. No entanto, o grupo supostamente toma medidas ativas para obscurecer essas afiliações, incluindo esforços para manter as estruturas internas privadas e a disseminação deliberada de informações erradas para ocultar laços com atores que falam russo e chinês. A formação da Scattered Lapsus$ Hunters ressalta uma tendência emergente de maior colaboração e profissionalização dentro do ecossistema do crime cibernético, combinada com maior segurança operacional e táticas de fraude.

O Scattered Lapsus$ Hunters é guiado por uma filosofia de “login, não hackear”, privilegiando a intrusão centrada na identidade e contornando as defesas tradicionais ao atingir a confiança humana. Sua metodologia é uma síntese das especialidades dos grupos constituintes:

Essa mistura de engenharia social, exfiltração por atacado e extorsão performativa os torna especialmente voláteis e imprevisíveis.

Desde o lançamento, o Scattered Lapsus$ Hunters assumiu a responsabilidade por vários ataques importantes:

No final de setembro de 2025, os canais públicos do grupo publicaram mensagens de despedida, anunciando uma fase de “escurecimento”. Mas a maioria dos analistas e policiais vê isso como uma tática, não uma paralisação genuína. O procedimento se assemelha às estratégias usadas pelo ransomware e por outros agentes de ameaças para desviar o escrutínio público, reagrupar, renomear ou continuar as operações sob o radar. Embora a atividade externa tenha diminuído, a extorsão privada contra vítimas não reveladas parece persistir.

O que realmente distingue O COM de eras cibercriminosas anteriores é sua especialização modular e integração da cadeia de suprimentos, refletindo a eficiência e a estrutura de indústrias legítimas. O ecossistema amadureceu e se tornou um cibercrime como serviço (CaaS) modelo em que poucos atores operam de forma totalmente independente. Os atores de ameaças se formam microeconomias transacionais, cada uma desempenhando um papel definido em um aparelho perfeito e de alto funcionamento.

Essa estrutura enfatiza o interdependência dentro da economia do cibercrime e reforça como o COM evoluiu além da criminalidade desorganizada para um setor profissionalizado e orientado por serviços. Essas funções são modulares e intercambiáveis, permitindo que as operações criminosas escale rapidamente, terceirize riscos e permaneça resiliente sob pressão.

1. Chamadores

Especialistas em engenharia social que se envolvem ao vivo phishing por voz (pesca). Essas operadoras se fazem passar por funcionários internos de TI, provedores de telecomunicações ou help desks corporativos para extrair credenciais, redefinir senhas e facilitar Trocas de SIM. Eles são fundamentais para romper as barreiras da autenticação multifatorial (MFA).

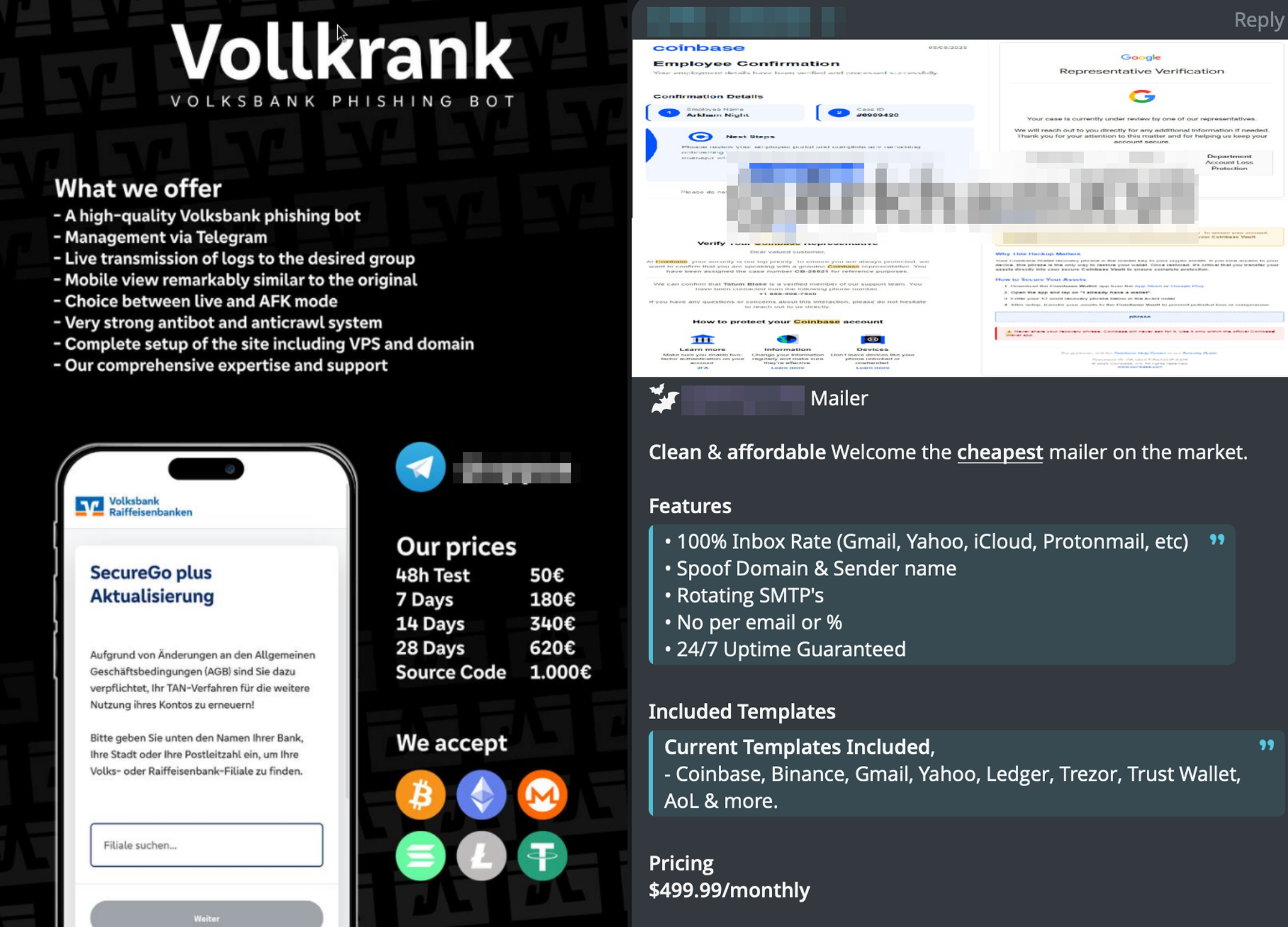

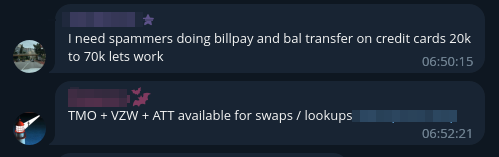

2. Mensageiros/spammers

Operadores por trás de alto volume Phishing por SMS (smishing) e campanhas de pesca. Frequentemente apoiado por botnets ou APIs de SMS em massa, eles lançam iscas de phishing para dezenas de milhares de alvos. Seu objetivo: coletar credenciais iniciais ou direcionar as vítimas para sites de phishing controlados por atores posteriores.

3. Desenvolvedores de kits de phishing

Desenvolvedores técnicos que criam kits de phishing prontos para uso, muitas vezes falsificando portais de login para as principais plataformas (Google Workspace, Microsoft 365, aplicativos bancários). Esses kits frequentemente se integram captadores de MFA em tempo real ou ladrões de cookies de sessão, permitindo que os invasores ignorem totalmente a autenticação de dois fatores.

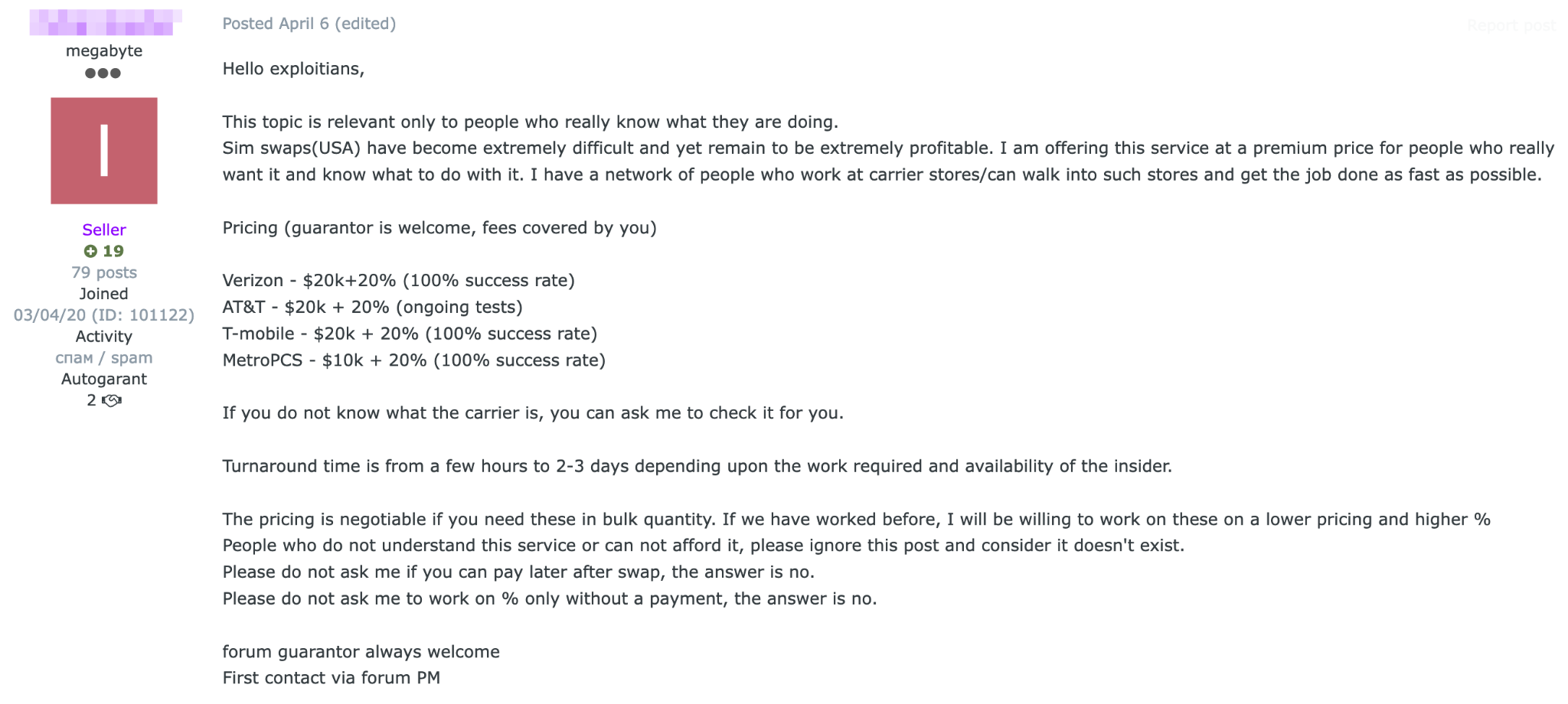

4. Trocadores de SIM

Atores que sequestram números de telefone para interceptar redefinições de senha, OTPs ou tokens 2FA. Eles operam por meio de:

5. Corretores de acesso inicial (IABs)

Especialistas que obtêm e validam o acesso a ambientes corporativos, incluindo:

Eles monetizam esse acesso vendendo para grupos de ransomware, equipes de drenagem ou extorsionários de dados.

6. Equipes Doxers//OSINT

Corretores de informações que criam perfis profundos de vítimas usando inteligência de código aberto (OSINT) e dados violados. Esses perfis informam campanhas personalizadas de engenharia social e aumentam a taxa de sucesso de ataques de phishing, pesca e troca de SIM.

7. Afiliados do Ransomware-as-a-Service (RaaS)

Operadores que transformam o acesso em armas vendidos por iABs. Depois de entrar, eles implantam ransomware, extraem dados confidenciais e lançam campanhas de extorsão em várias fases. Muitos desses atores estão vinculados a grupos como LockBit, Clip, ou células fragmentadas de Conti.

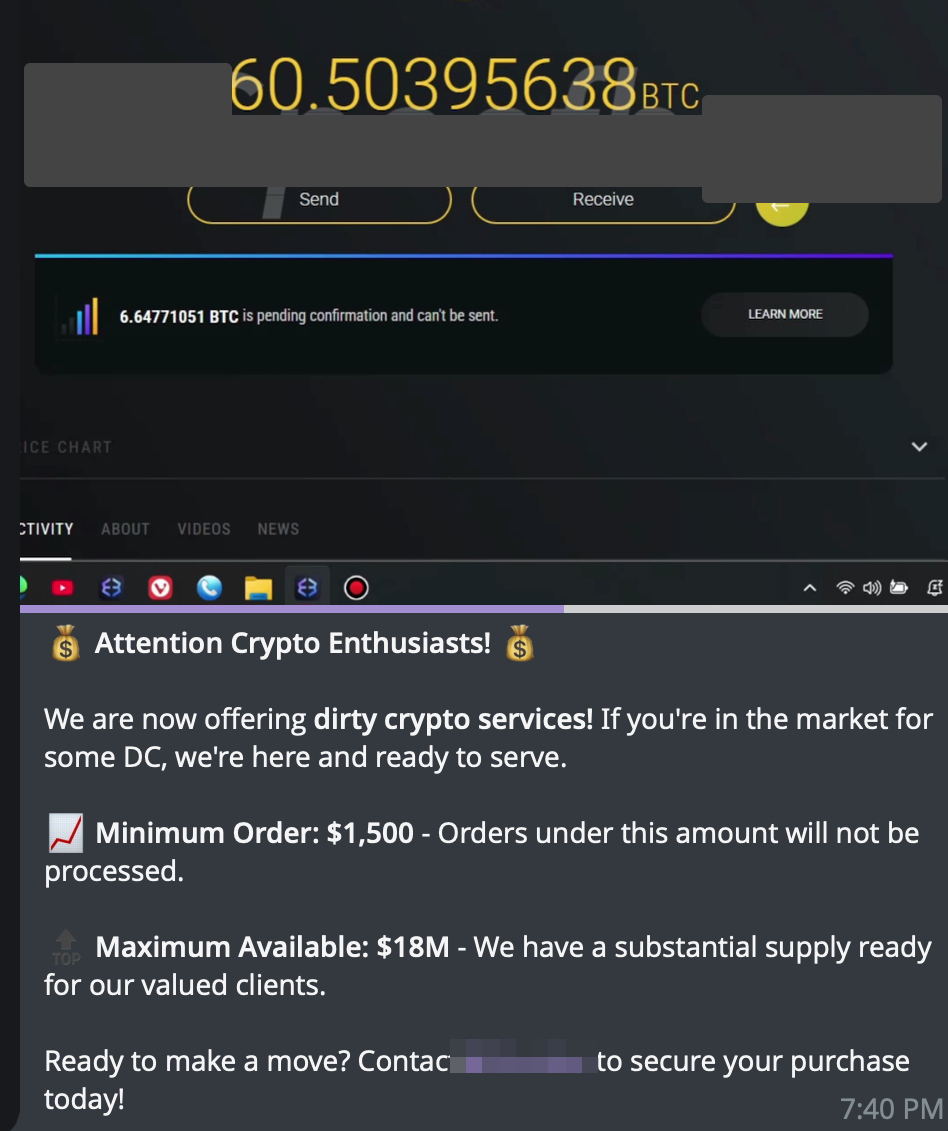

8. Lavadores de criptomoedas

Facilitadores financeiros que obscurecem a movimentação de fundos ilícitos. Eles oferecem:

9. Drenadores

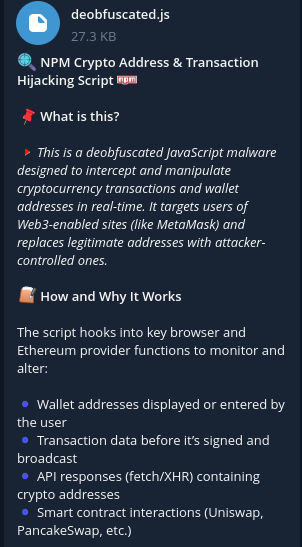

Equipes técnicas que desenvolvem e implantam scripts de drenagem de carteiras, geralmente incorporado em:

Essas operações foram esgotadas centenas de milhões em ativos digitais em todos os ecossistemas DeFi.

Essa estrutura enfatiza o interdependência dentro da economia do cibercrime e reforça como O COM evoluiu além da criminalidade desorganizada para uma setor profissionalizado e orientado por serviços. Essas funções são modulares e intercambiáveis, permitindo que as operações criminosas cresçam rapidamente, terceirizem riscos e permaneçam resilientes sob pressão.

O modelo como serviço alimentando O COM cria endereços IP de detecção tradicionais baseados em IOC, hashes de malware e listas negras de domínios em grande parte ineficaz pelas seguintes razões:

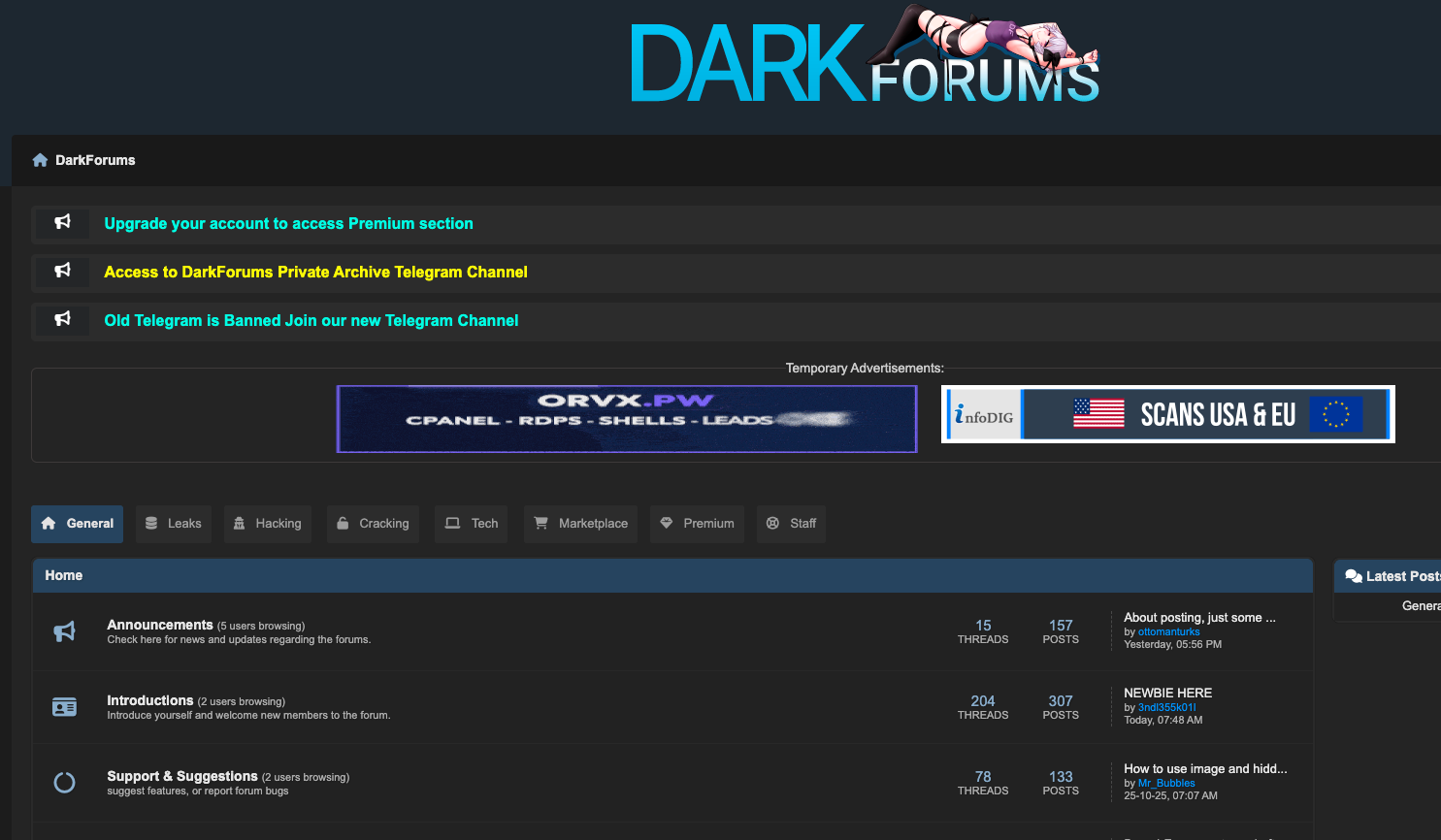

A apreensão policial de outubro de 2025 da iteração de Fóruns de violação desencadeou a última fase evolutiva do Mercado de operações de crimes cibernéticos (COM). Essa disrupção não eliminou o mercado, mas sim catalisou uma bifurcação, levando a uma nova hierarquia no submundo de língua inglesa e a uma convergência sem precedentes com fóruns estabelecidos de língua russa.

Logo após a remoção, usuários deslocados se espalharam por várias plataformas. No entanto, um sistema claro de duas camadas surgiu desde então:

Este fórum consolidou rapidamente sua posição como o principal sucessor do BreachForums, impulsionado pela reputação. Sua legitimidade é reforçada por informações que sugerem que a plataforma é operada por, ou com a aprovação de, atores estreitamente afiliados à Caçadores brilhantes coletivo. Essa conexão lhe confere credibilidade imediata, atraindo agentes de ameaças experientes, corretores de dados de alto valor e a comunidade principal do fórum anterior.

Servindo como um mercado secundário, o DarkForums se tornou o destino de fato para atores mais novos ou menos estabelecidos. Embora ativo, ele carece de sistemas de reputação robustos, bancos de dados exclusivos e discursos de alto nível que caracterizam o BreachStars, posicionando-o como uma plataforma mais transacional e de nível inferior.

Talvez o desenvolvimento estratégico mais significativo na era pós-BreachForums seja a migração de um contingente notável de agentes de ameaças de alto valor que falam inglês para fóruns estabelecidos em russo, particularmente Explorar [.] em.

Historicamente, esses ecossistemas operavam em paralelo, separados por barreiras linguísticas e culturais significativas. No entanto, análise da atividade em 2025 indica uma mudança de paradigma. Os administradores e a base de usuários veteranos do Exploit [.] in agora estão acomodando e integrando ativamente os principais provedores de serviços do COM.

Os desenvolvimentos observados incluem:

Essa convergência Leste-Oeste representa um maturação perigosa do ecossistema do cibercrime. Ele concede aos atores que falam inglês acesso a um mercado mais operacionalmente seguro e tecnicamente avançado, incluindo malware sofisticado, explorações de dia zero e redes robustas de lavagem de dinheiro.

Para os defensores, as implicações são claras:

os limites entre grupos de ameaças com motivação financeira estão se desgastando. O resultado é uma nova geração de adversários híbridos combinando capacidades linguísticas, culturais e técnicas em um conjunto mais diversificado e potente de ferramentas ofensivas.

Conclusão: O perímetro humano é a nova linha de frente

A história do ecossistema cibercriminoso de língua inglesa é de adaptação implacável. O que começou como uma comunidade para negociar identificadores de mídia social evoluiu para uma economia orientada por serviços, impulsionando alguns dos ataques cibernéticos mais prejudiciais da atualidade. De usuários de OG à ameaça híbrida de Scattered Lapsus$ Esta não é apenas uma crônica de fóruns e atores, é a história de como a engenharia social foi profissionalizada e escalada na maior ameaça às empresas modernas.

A conclusão central é inevitável: a segurança centrada na tecnologia não conseguiu acompanhar o ritmo. O COM opera com base em uma verdade simples. É mais fácil comprometer uma pessoa do que um dispositivo. Seu ecossistema “como serviço” foi projetado para explorar essa fraqueza, expondo os limites das arquiteturas que negligenciam o elemento humano. A era de tratar a engenharia social como uma ameaça de baixo nível acabou; agora é a vetor primário para comprometimento corporativo.

O futuro dessa ameaça está na convergência contínua de especialistas ocidentais em engenharia social com sindicatos da Europa Oriental em plataformas como Exploit [.] na criação de adversários híbridos com alcance e sofisticação sem precedentes. Nessa realidade, a segurança efetiva não consiste em construir muros mais altos, mas construindo resiliência de dentro para fora.

As organizações que não conseguirem migrar da defesa de rede para a segurança centrada na identidade, do MFA antigo aos controles resistentes a phishing e do treinamento de conscientização à proteção robusta para funcionários de alto valor continuarão sendo os principais alvos desse ecossistema em constante evolução. A linha de frente mudou. É hora de nossas defesas também funcionarem.