🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

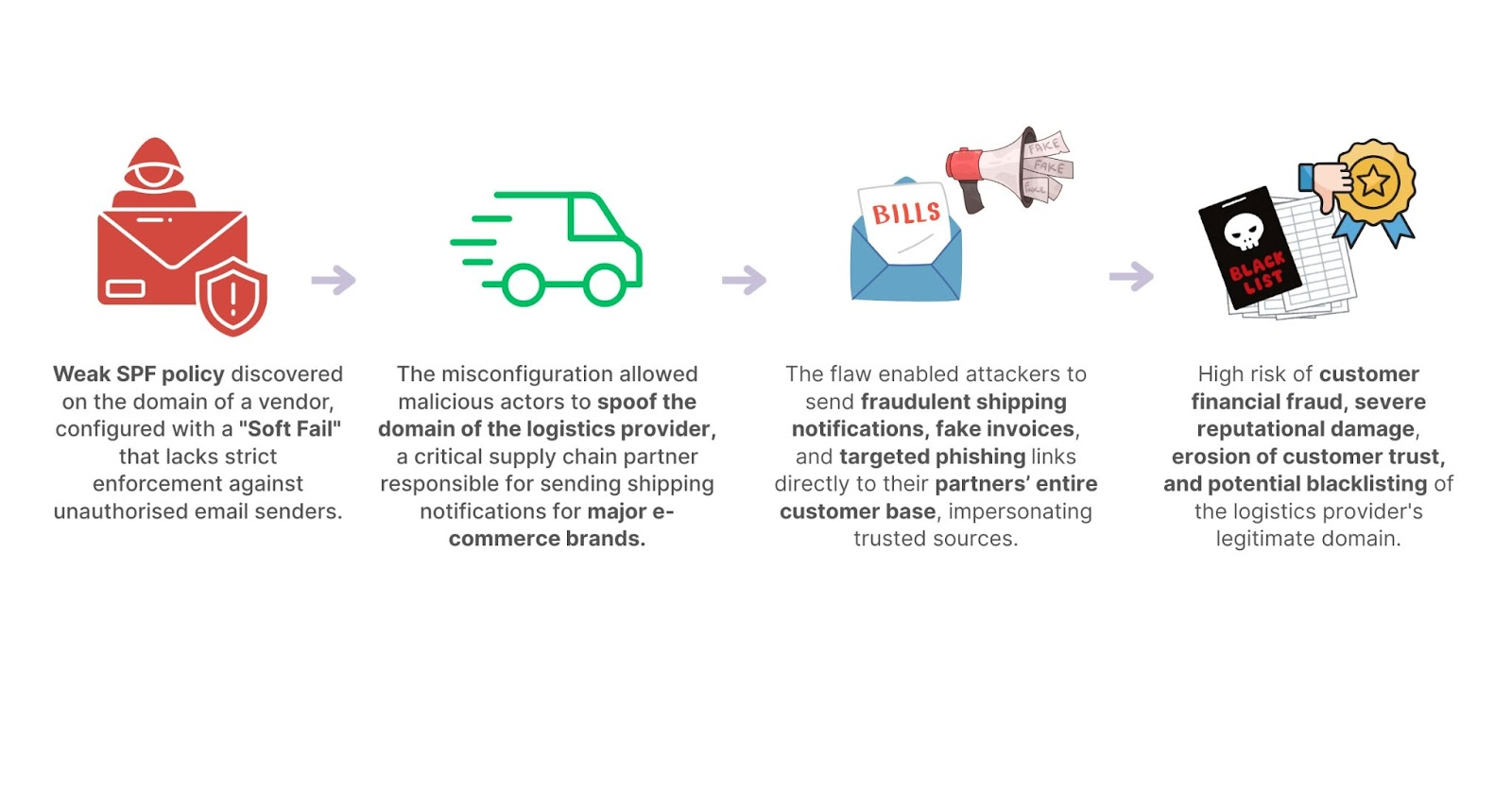

Durante uma avaliação de rotina da segurança da cadeia de suprimentos, a plataforma Digital Supply Chain Security da CloudSek St. Vigil descobriu uma configuração incorreta SPF (Estrutura de política de remetente) registro no domínio principal de um fornecedor. O fornecedor, um provedor de SaaS de logística, impulsiona as operações globais da cadeia de suprimentos, atendendo plataformas de comércio eletrônico, fabricantes e empresas, atuando como a ponte digital entre fornecedores, transportadores e clientes finais.

Para um fornecedor no centro de tantas cadeias de suprimentos, comunicação confiável não é negociável. Todos os dias, seu domínio entrega milhares de e-mails essenciais, abrangendo atualizações de remessas, faturas, cronogramas de entrega e comunicações com clientes. No entanto, uma configuração aparentemente incorreta em sua postura de segurança de e-mail minou silenciosamente essa confiança, deixando sua marca exposta à exploração.

Essa supervisão única transformou um domínio comercial legítimo em um potencial plataforma de lançamento para ataques de phishing, comprometimento de e-mails comerciais e fraudes em grande escala.

A plataforma SviGil da CloudSek, ao monitorar a infraestrutura da cadeia de suprimentos de um cliente, sinalizou um problema aparentemente menor em que o registro do Sender Policy Framework (SPF) foi definido como ~all (uma “falha temporária”) no domínio primário de um fornecedor.

O SPF é um mecanismo de autenticação de e-mail projetado para evitar a falsificação, listando os servidores autorizados a enviar e-mails em nome de um domínio. Um registro SPF normalmente termina com:

Essa política de “soft fail” foi um convite aberto para os atacantes. Isso permitia que qualquer agente mal-intencionado na Internet enviasse e-mails que pareciam exatamente como vindos da empresa de logística, e a maioria dos servidores de e-mail de recebimento ainda os entregava na caixa de entrada do destinatário.

A capacidade de um invasor falsificar perfeitamente um e-mail de um provedor de logística confiável é uma ameaça crítica. Isso permitiria uma ampla gama de ataques devastadores:

Esse incidente ressalta o valor do monitoramento contínuo de riscos de fornecedores e terceiros. O SviGil sinalizou e continha uma vulnerabilidade de alto impacto que poderia ter afetado milhares de transações em várias marcas e setores.

Ao descobrir a vulnerabilidade antes que agentes mal-intencionados o fizessem, a SVigil evitou a manipulação de dados em tempo real, fraudes financeiras e abusos mais amplos do sistema.

No mundo da confiança digital, a prevenção não é apenas melhor — não tem preço.

Sobre o CloudSEK

O CloudSEK é uma plataforma digital unificada de gerenciamento de riscos que aproveita a IA e o aprendizado de máquina para fornecer inteligência de ameaças em tempo real, monitoramento da superfície de ataque e segurança da cadeia de suprimentos em empresas em todo o mundo.