🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

As vulnerabilidades de segurança geralmente começam pequenas, mas podem ter grandes repercussões se não forem verificadas. Uma dessas falhas críticas foi descoberta recentemente pelo BeVigil da CloudSEK, em que um endpoint de API não autenticado no aplicativo web de um grande provedor de serviços de recrutamento foi considerado vulnerável à injeção de SQL, potencialmente levando à execução remota de código (RCE) e ao acesso não autorizado a grandes quantidades de dados confidenciais.

O API Scanner da BeVigil identificou um endpoint de API acessível ao público vulnerável à injeção de SQL

Isso pode permitir que os atacantes:

Essa vulnerabilidade de injeção de SQL pode ter levado a uma violação de dados em grande escala, colocando os dados do cliente e da empresa em risco significativo.

Detalhes expostos do cliente, informações da folha de pagamento e registros financeiros podem levar a violações significativas de privacidade e riscos financeiros. Além disso, o acesso não autorizado a registros comerciais internos e contratos confidenciais compromete as informações estratégicas e a integridade comercial.

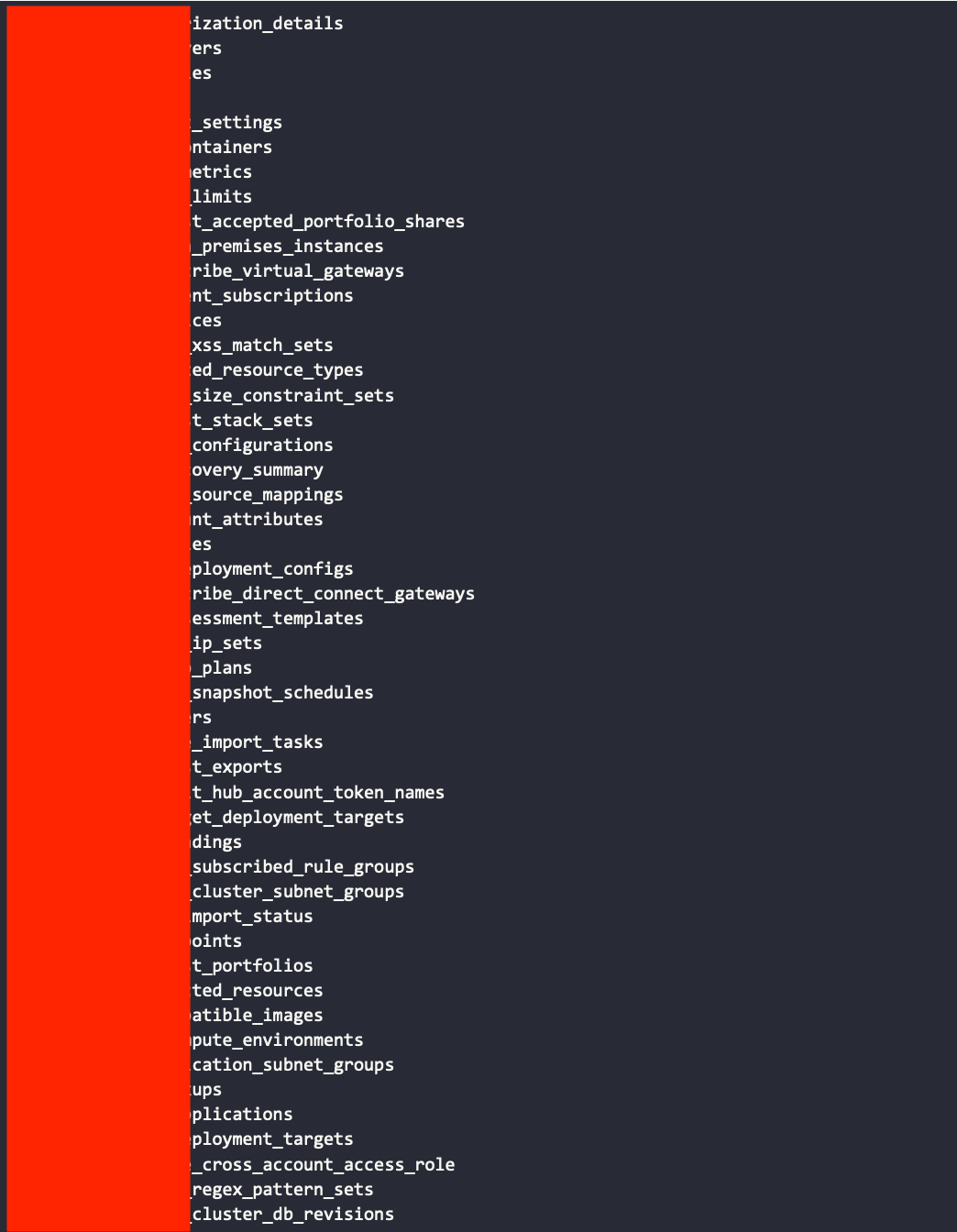

Os invasores podem executar comandos arbitrários do sistema, potencialmente levando a um comprometimento total do ambiente de nuvem da AWS. Além disso, a exposição das credenciais do IAM poderia ter permitido um movimento lateral dentro da infraestrutura, aumentando o impacto da violação.

A exposição de dados comerciais críticos pode resultar em consequências graves, incluindo fraudes financeiras, multas regulatórias e possíveis ações judiciais. Além disso, esses incidentes podem levar a uma perda significativa da confiança do cliente e causar danos duradouros à reputação.

Após a descoberta, as seguintes ações devem ser implementadas para evitar uma maior exploração:

Esse incidente ressalta como uma simples falha de injeção de SQL pode se transformar em um comprometimento da nuvem em grande escala. As organizações devem proteger proativamente suas APIs, bancos de dados e infraestrutura em nuvem para evitar violações catastróficas. Com os recursos de monitoramento de superfície de ataque externo da BeVigil, as empresas podem detectar e corrigir vulnerabilidades antes que elas sejam exploradas. Fique atento, fique seguro.