Visão geral

O cenário de segurança cibernética está em constante evolução, com as ameaças se tornando mais sofisticadas e difíceis de detectar. As organizações precisam de soluções robustas e proativas para se manterem à frente dos riscos potenciais. O Aplicativo CloudSEK Threat Intelligence Splunk em Splunkbase é nossa mais recente oferta de integração que atende a essa necessidade fornecendo uma abordagem abrangente para detecção, prevenção e resposta a ameaças.

Essa integração combina a capacidade do CloudSEK de coletar e analisar dados de ameaças de todo o cenário digital com os poderosos recursos de processamento e correlação de dados da Splunk. O resultado é uma solução que permite às organizações:

- Identifique ameaças potenciais no início de seu ciclo de vida

- Correlacione a inteligência de ameaças externas com os dados de segurança internos

- Responda de forma mais rápida e eficaz aos incidentes de segurança

Este artigo explora os principais recursos da integração CloudSEK-Splunk, apresenta casos de uso práticos e oferece orientação sobre implementação. Seja você um analista de segurança buscando aprimorar sua postura de segurança atual ou um CISO tentando criar uma estratégia de cibersegurança mais resiliente, essa integração fornece ferramentas valiosas para navegar no complexo ambiente de ameaças atual.

Componentes principais da integração

As duas soluções avançadas de segurança cibernética são combinadas neste aplicativo, cada uma trazendo seus pontos fortes exclusivos:

- Gerenciamento de riscos e inteligência de ameaças orientados por IA do CloudSEK

- Utiliza mais de 21 monitores especializados por meio do xVigil (Digital Risk Protection) e do BeVigil Enterprise (External Attack Surface Management).

- Fornece insights profundos e contextualizados sobre ameaças em diversos cenários digitais.

- Oferece detecção precoce de ameaças e vulnerabilidades emergentes.

- Capacidades avançadas de SIEM da Splunk

- Oferece ingestão, correlação e análise de dados líderes do setor.

- Permite a rápida detecção e resposta a ameaças

- Apresenta informações de segurança abrangentes por meio de uma interface unificada

Ao integrar essas tecnologias, as organizações podem:

- Correlacione a inteligência de ameaças externas com os dados de registro internos para uma detecção de ameaças mais precisa

- Automatize fluxos de trabalho de resposta com base em indicadores de ameaças de alta fidelidade

- Obtenha uma visão mais abrangente de sua postura de segurança em vários domínios digitais

O modelo de proteção contra ameaças de 360 graus

A integração do CloudSEK x Splunk oferece proteção abrangente em alguns dos principais domínios de segurança:

- Segurança na Web e em aplicativos: Detecção de vulnerabilidades em tempo real em aplicativos web, APIs e aplicativos móveis.

- Infraestrutura e segurança de rede: Monitoramento contínuo da infraestrutura de rede, nuvem e DNS em busca de ameaças.

- Dark Web e inteligência de mídia social: Sistema de alerta precoce para ataques planejados ou vazamentos de dados.

- Prevenção de vazamento de código e dados: Detecção da exposição de dados confidenciais em repositórios públicos, buckets abertos e armazenamento em nuvem.

- Prevenção de fraude e falsificação de identidade: Detecção rápida de campanhas de phishing e tentativas de falsificação de identidade de marca.

- Vulnerabilidade e inteligência de exploração: Rastreamento em tempo real de novos CVEs e ativos comprometidos.

- Segurança bancária e financeira: Monitoramento de informações financeiras vazadas (cartões de crédito/débito) e possíveis tentativas de fraude.

Vamos dar uma olhada em alguns dos casos de uso

Cenário 1

Uma sofisticada rede de fraudes lança um ataque coordenado de falsificação de identidade contra o BigBank, uma grande instituição financeira, utilizando vários canais para maximizar suas chances de sucesso.

Vetores de ataque detectados

- Aplicativos móveis falsos que se fazem passar pelo aplicativo bancário oficial do BigBank.

- Sites de phishing que imitam o portal de login do BigBank.

- Contas de mídia social que se fazem passar pelo atendimento ao cliente do BigBank.

- Operações fraudulentas de call center que alegam ser suporte do BigBank.

Integração em ação

- Alertas do CloudSEK xVigil:

- O Fake Mobile Apps Monitor identifica 3 aplicativos Android falsificados e 2 aplicativos iOS em várias lojas de aplicativos e sites de download de terceiros, todos se passando por aplicativo oficial do BigBank.

- O Fake URLs and Phishing Monitor detecta uma rede de mais de 25 domínios de phishing usando pequenas variações do domínio oficial do BigBank, todos hospedando réplicas convincentes da página de login do banco.

- O Fake Social Media Handles Monitor sinaliza 12 contas do Twitter e 8 páginas do Facebook que se fazem passar pelos canais oficiais de atendimento ao cliente do BigBank.

- O Fake Call Center Monitor identifica um conjunto de novos números de VoIP ou de telefone que apareceram repentinamente em anúncios on-line e postagens nas redes sociais, alegando serem as linhas oficiais de atendimento ao cliente do BigBank.

- Correlação e análise da Splunk:

- Observa um aumento de 200% nas denúncias de clientes sobre chamadas, e-mails e mensagens de texto suspeitas nas últimas 48 horas. Essa correlação sugere um possível golpe de phishing direcionado aos clientes do BigBank.

- Detecta um padrão incomum de solicitações de redefinição de senha e registros de novos dispositivos em contas de clientes originais.

- Identifica um aumento nas tentativas fracassadas de login na plataforma real do BigBank, sugerindo preenchimento de credenciais usando informações coletadas.

- Resposta projetada da integração CloudSEK-Splunk:

- Gera um alerta de fraude de alta prioridade correlacionando todas as tentativas de falsificação de identidade detectadas em todos os canais.

- Aciona um manual de resposta coordenada:

- Envia automaticamente solicitações de remoção de aplicativos falsos para as respectivas lojas de aplicativos.

- Ele inicia uma rápida lista negra de domínios de URLs de phishing nos principais ISPs e redes corporativas.

- Denúncias de falsificação de contas de mídia social para suspensão imediata.

- Eleva temporariamente os requisitos de autenticação para ações de alto risco (por exemplo, grandes transferências, adição de novos beneficiários) em plataformas originais do BigBank.

- Implanta mensagens de aviso direcionadas no aplicativo oficial, no site e nos canais de mídia social do BigBank, alertando os clientes sobre as tentativas de falsificação de identidade e para se manterem vigilantes contra possíveis fraudes.

Cenário 2

O BeVigil Enterprise da CloudSEK ajuda uma empresa de varejo a evitar o vazamento de dados do cliente de seu ambiente de nuvem.

Vulnerabilidades detectadas

- Configuração incorreta do armazenamento em nuvem: BeVigil descobre um bucket do Amazon S3 acessível ao público contendo informações confidenciais do cliente, incluindo dados de identificação pessoal e registros de transações.

- Vulnerabilidade da API: um endpoint da API usado para recuperar pedidos de clientes está configurado incorretamente, permitindo acesso não autorizado sem os controles de autenticação adequados (pontuação CVSS: 9,1 - Crítico).

Integração em ação

- Alertas do CloudSEK BeVigil:

- Sinaliza o bucket do S3: identifica o bucket do S3 acessível ao público como uma configuração incorreta crítica que expõe dados confidenciais do cliente.

- Visão histórica da vulnerabilidade: revela que a configuração incorreta foi explorada nos últimos 45 dias, potencialmente impactando milhares de clientes.

- Detecção de vulnerabilidade da API: destaca o endpoint inseguro da API sem autenticação, classificando-o como uma vulnerabilidade de alta gravidade devido ao risco de acesso não autorizado aos dados.

- Correlação e análise da Splunk:

- Tráfego de API anômalo: detecta um aumento repentino nas solicitações de API originadas de endereços IP suspeitos, indicando possíveis tentativas de exploração do endpoint vulnerável.

- Correlação de inteligência de ameaças: associa esses endereços IP a atores e padrões maliciosos conhecidos identificados pela inteligência de ameaças do CloudSEK, sugerindo um ataque coordenado.

- Indicadores de exfiltração de dados: Monitora atividades incomuns de download do bucket do S3, sinalizando possíveis esforços de exfiltração de dados.

- Resposta da integração CloudSEK-Splunk:

- Alerta de segurança abrangente: gera um alerta crítico combinando informações detalhadas sobre as configurações incorretas da nuvem e as atividades maliciosas observadas.

- Aciona um manual de resposta coordenada:

- Restringe o acesso ao bucket do S3: Revoga imediatamente as permissões de acesso público e aplica listas de controle de acesso (ACLs) adequadas para proteger o bucket.

- Protege o endpoint da API: desativa a API vulnerável e implementa mecanismos de autenticação robustos, como o OAuth 2.0.

- Inicia a auditoria de segurança: notifica a equipe de segurança e os administradores de nuvem para realizar uma análise completa de todas as permissões de armazenamento em nuvem e configurações de API.

- Orientação de remediação:

- Rotação de credenciais: aconselha a rotação de todas as chaves de acesso e credenciais associadas aos serviços comprometidos.

- Criptografia de dados: recomenda a implementação da criptografia do lado do servidor para dados confidenciais armazenados em buckets do S3.

- Monitoramento aprimorado: sugere a configuração de registro avançado e monitoramento contínuo dos recursos da nuvem para detectar futuras anomalias.

- Relatório de impacto no cliente: gera uma lista detalhada dos clientes potencialmente afetados para notificação proativa, permitindo que a empresa cumpra os requisitos regulatórios e mantenha a confiança do cliente.

Introdução ao CloudSEK Threat Intelligence para Splunk

Ready to enhance your security posture with CloudSEK and Splunk? Here's how to get started:

- Prerequisites

- Ensure you have a Splunk Enterprise or Splunk Cloud instance (version 9.0 or later recommended).

- You'll need a valid CloudSEK API token from your account. If you don't have one, contact your Customer Success Manager, or if you’d like to test our product out, reach out to CloudSEK for a 14-day free trial.

- Installation

- Log in to your Splunk instance as an admin or a user with a system role like ‘splunk-system-upgrader’, etc.

-

Navigate to "Apps" and click on the "Find More Apps" option.

-

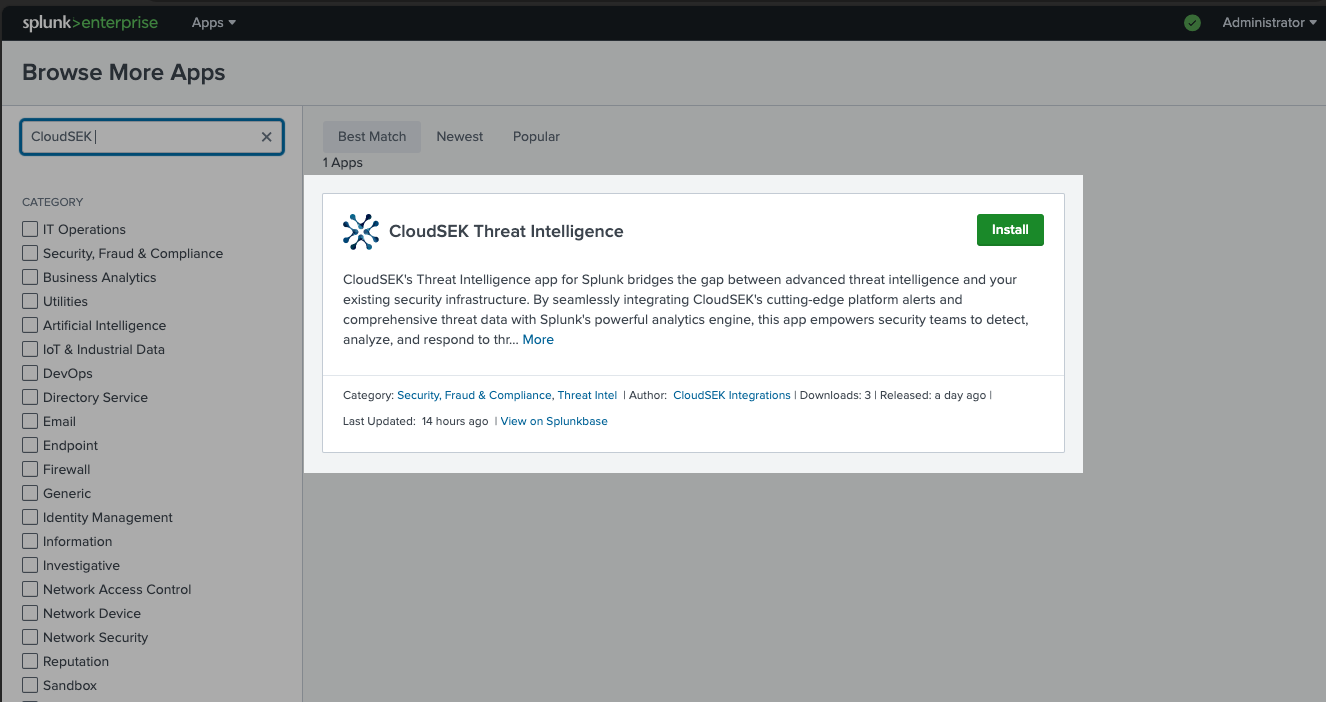

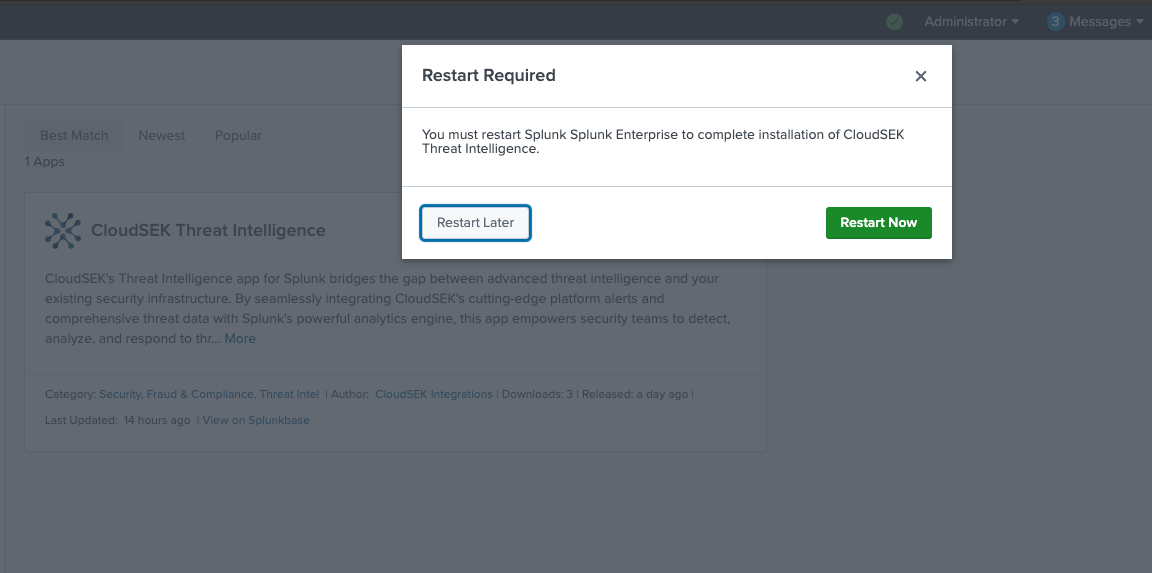

Search for "CloudSEK" and then click "Install" on the "CloudSEK Threat Intelligence" app card. Proceed with the installation by following the on-screen prompts.

-

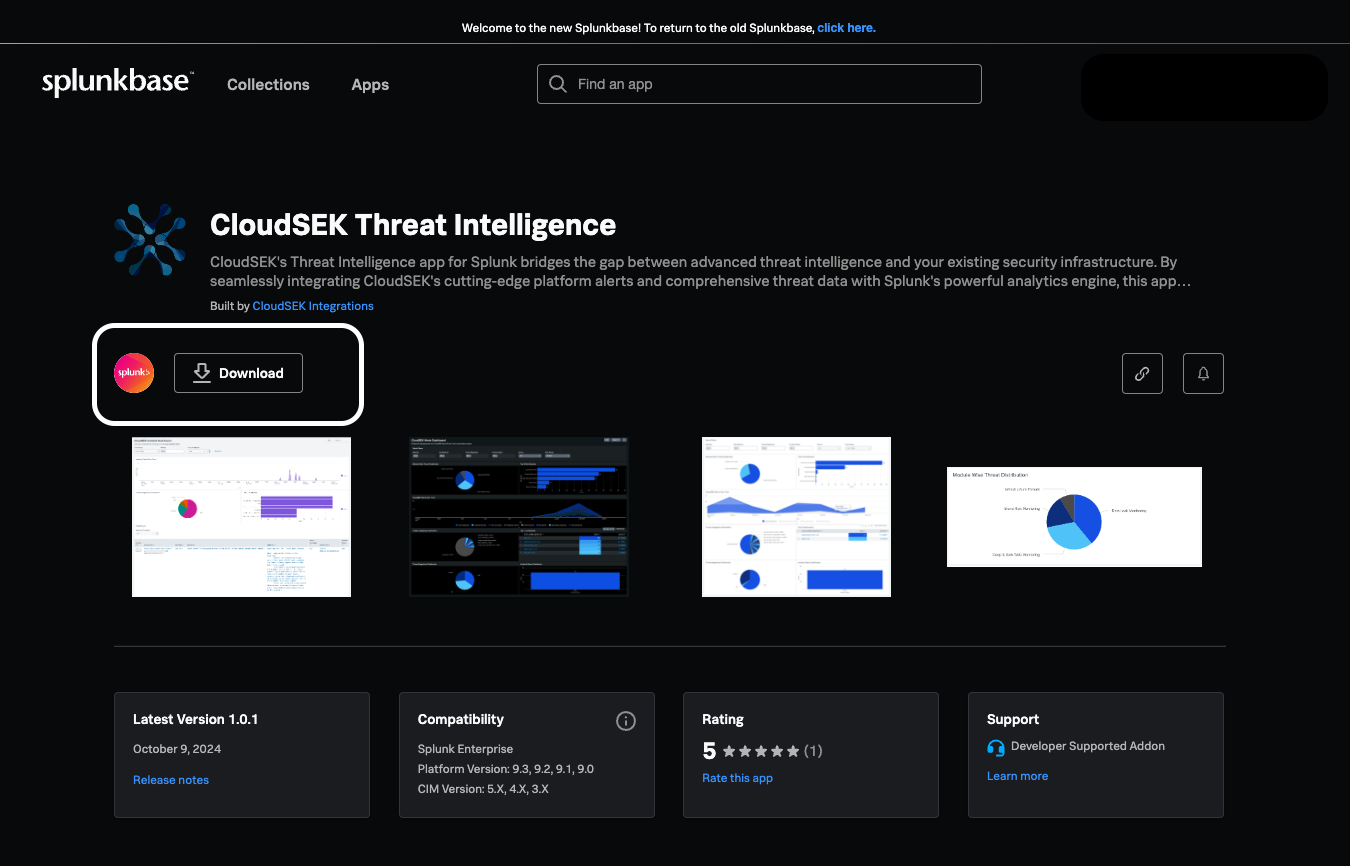

Alternatively, download the app from Splunkbase and install it manually.

- Configuration

- Once installed, go to the CloudSEK Threat Intelligence app in your Splunk instance.

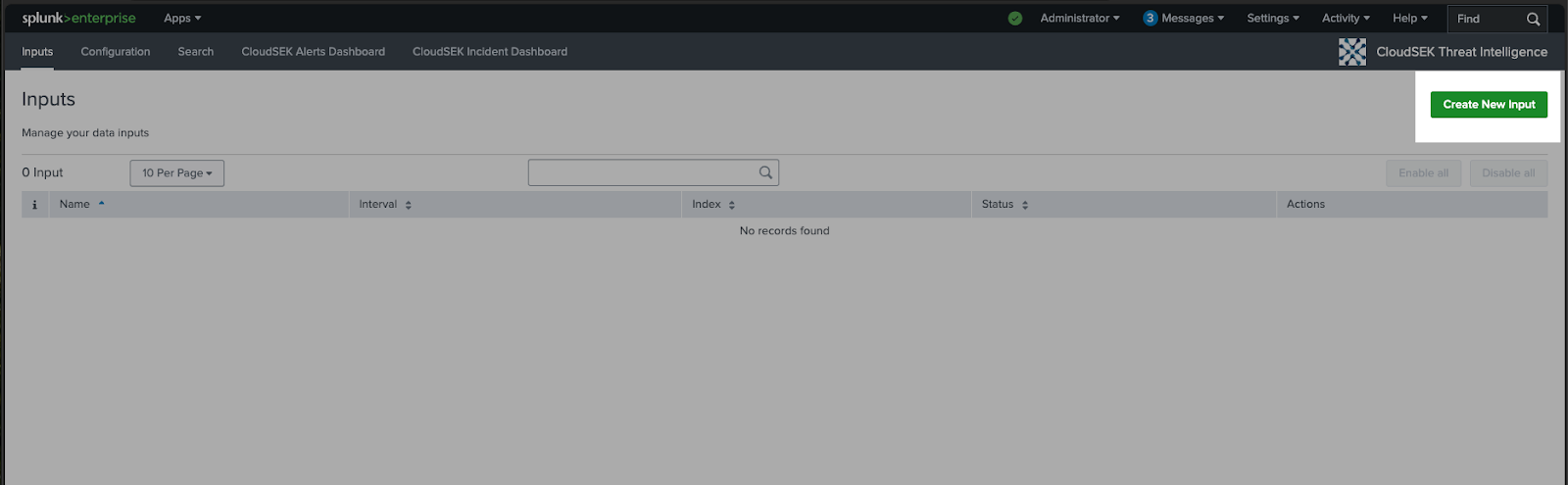

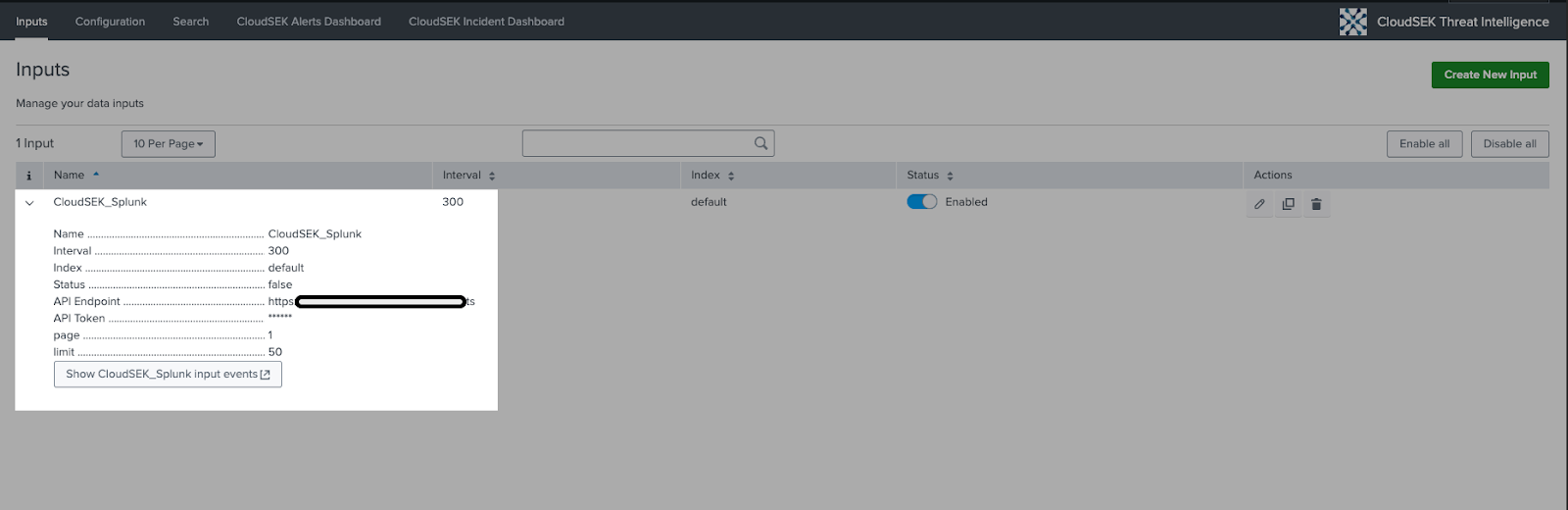

- Navigate to the "Inputs" page.

-

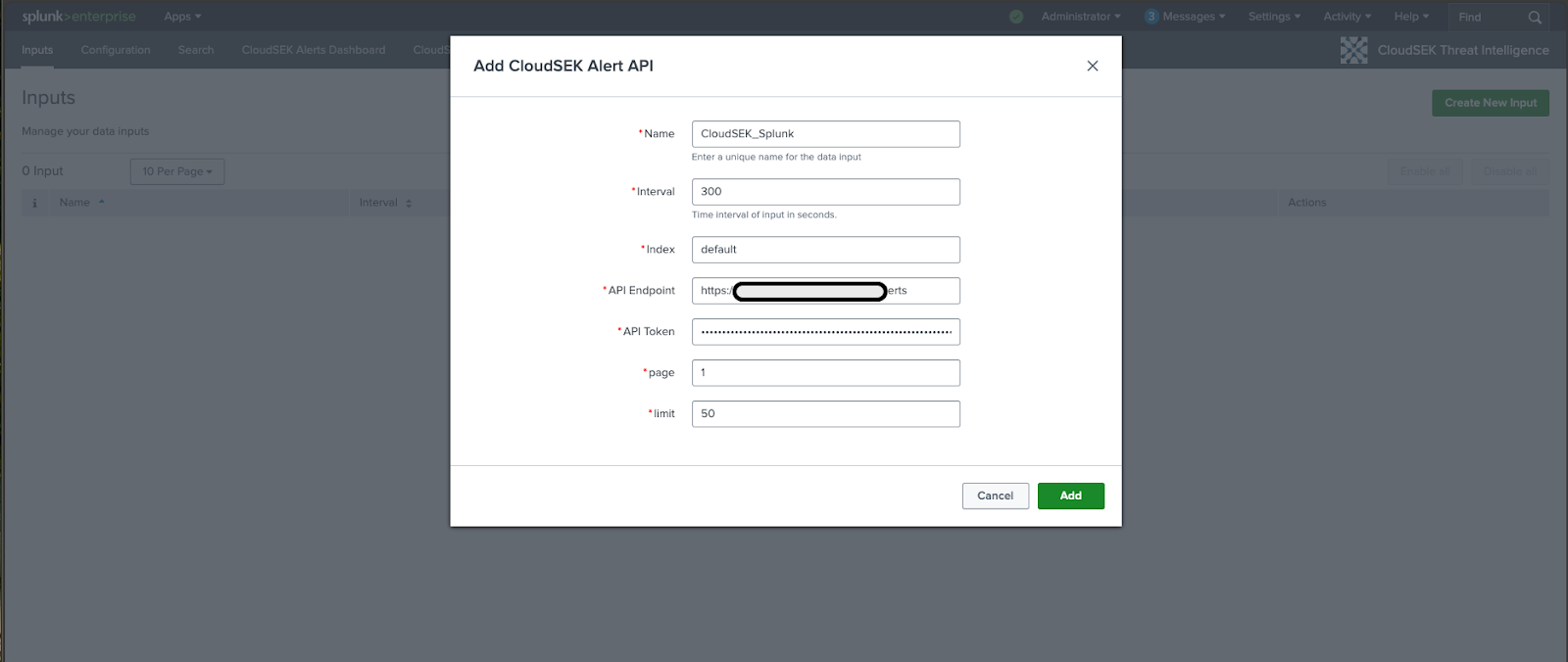

Click on the "Create New Input" button.

-

Enter a name for the input, add your CloudSEK API token and configure any additional settings as needed.

- Data Ingestion

- The app will start ingesting threat intelligence data from CloudSEK automatically.

- You can adjust the data collection interval in the app's configuration.

- Explore Dashboards

- Set Up Alerts

- Configure custom alerts on Splunk based on CloudSEK's threat intelligence to automate your response to potential threats.

- Integration with Existing Data

Remember, the power of this integration lies in customizing it to your organization's specific needs.

Conclusão

A implementação da integração CloudSEK-Splunk exige planejamento cuidadoso e gerenciamento contínuo, mas fornece uma base sólida para uma estratégia de segurança cibernética moderna e adaptável. À medida que as organizações continuam enfrentando ameaças digitais cada vez mais complexas, soluções que combinem ampla inteligência de ameaças com análises poderosas serão essenciais para manter fortes posturas de segurança.

Para aqueles que estão considerando essa integração, as próximas etapas incluem:

- Avaliando sua infraestrutura de segurança atual e identificando pontos de integração

- Desenvolvendo um roteiro de implementação com marcos e métricas de sucesso claros

- Garantir que sua equipe tenha o treinamento necessário para aproveitar todos os recursos da solução integrada

Ao tomar essas medidas, as organizações podem se posicionar para proteger seus ativos digitais de forma mais eficaz e se adaptar aos desafios emergentes de segurança.