🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

أمن إنترنت الأشياء الصناعي (IIoT) هو ممارسة حماية الأجهزة والشبكات والأنظمة الصناعية المتصلة من التهديدات السيبرانية. تظل السلامة والتوافر والاستمرارية التشغيلية الأهداف الأساسية في البيئات الصناعية.

تشمل بيئات التكنولوجيا التشغيلية (OT) أجهزة الاستشعار والآلات وأنظمة التحكم المتصلة بشبكات تكنولوجيا المعلومات والمنصات السحابية. تعمل زيادة الاتصال على تحسين الكفاءة مع توسيع نطاق التعرض للمخاطر الإلكترونية عبر العمليات الصناعية.

تشمل التحديات الأمنية الفريدة لإنترنت الأشياء الصناعية الأنظمة القديمة والقيود التشغيلية في الوقت الفعلي وتأثير السلامة المادية للحوادث الإلكترونية. يجمع نهج الأمان متعدد الطبقات بين حماية الجهاز وتجزئة الشبكة والمراقبة المستمرة والمعايير مثل IEC 62443.

يعني أمان إنترنت الأشياء الصناعي في البيئات الصناعية التحكم في كيفية تشغيل الأنظمة الصناعية المتصلة والتواصل والاستجابة للنشاط غير الطبيعي أو غير المصرح به. يظل التركيز على الحفاظ على استقرار عمليات الإنتاج مع منع التلاعب بالآلات والشبكات وأنظمة التحكم.

تعتمد العمليات الصناعية على التوافر المستمر للنظام وسلوك العملية المتوقع. يجب أن تعمل أدوات التحكم الأمنية دون مقاطعة تدفق الإنتاج أو التأثير على المتطلبات التشغيلية في الوقت الفعلي.

لذلك يصبح أمن إنترنت الأشياء جزءًا من كيفية تخطيط الأنظمة الصناعية وإدارتها. تم تصميم حدود الشبكة وأذونات الوصول وممارسات المراقبة لحماية التكامل التشغيلي عبر البيئات الصناعية المتصلة.

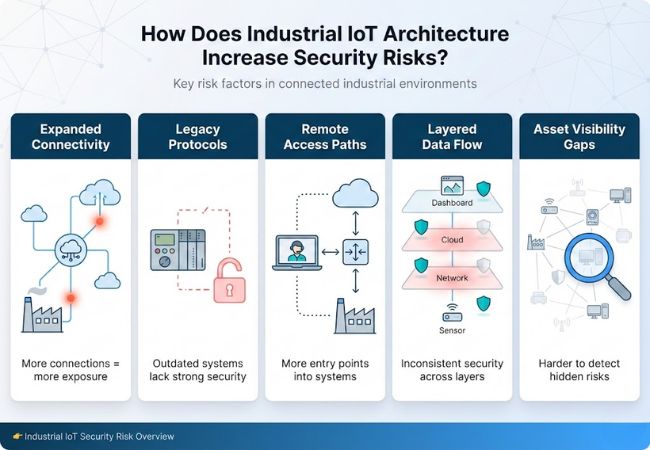

تزيد بنية إنترنت الأشياء الصناعية من مخاطر الأمان من خلال توسيع الاتصال عبر الأجهزة الصناعية وأنظمة التحكم والشبكات والمنصات.

تواجه بيئات إنترنت الأشياء الصناعية تهديدات أمنية تستهدف الأنظمة الصناعية المتصلة والعمليات التشغيلية والبنية التحتية المادية.

تعطل البرامج الضارة العمليات الصناعية عن طريق التدخل في منطق التحكم واتصالات النظام وسلوك الآلة. يمكن أن تؤدي الأنظمة المصابة إلى إيقاف تشغيل غير متوقع أو ظروف تشغيل غير آمنة.

رانسوم وير يقوم بتشفير الأنظمة الصناعية وتقييد الوصول إلى الضوابط التشغيلية والبيانات. يحدث توقف الإنتاج بشكل متكرر لأن البيئات الصناعية لا يمكنها إيقاف العمليات بأمان.

نتائج الوصول غير المصرح به من بيانات الاعتماد الضعيفة أو الواجهات المكشوفة أو الاتصالات البعيدة غير الآمنة. يمكن للمهاجمين الذين يحصلون على حق الوصول تعديل معايير التحكم أو تعطيل آليات الأمان.

مخاطر سلسلة التوريد تنشأ من البرامج المخترقة أو البرامج الثابتة أو مكونات الطرف الثالث. يمكن أن تؤثر التعليمات البرمجية الضارة التي يتم إدخالها أثناء التحديثات أو عمليات الدمج على الأنظمة قبل النشر.

تتضمن إساءة الاستخدام من الداخل أخطاء التكوين أو الإجراءات المتعمدة من قبل الموظفين المعتمدين. لا تزال بيئات التكنولوجيا التشغيلية عرضة للخطر بسبب امتيازات الوصول الواسعة.

تستغل الهجمات القائمة على الشبكة البروتوكولات الصناعية غير الآمنة وهياكل الشبكة المسطحة. تتيح الحركة الجانبية عبر الأنظمة المتصلة للمهاجمين الوصول إلى أصول التحكم الهامة.

الحرمان من الخدمة تطغى الأحداث على الشبكات أو الأجهزة الصناعية بحركة مرور مفرطة. يمكن أن يؤدي عدم توفر النظام إلى تعطيل وظائف المراقبة والتحكم والسلامة.

يفشل أمن تكنولوجيا المعلومات التقليدي في أنظمة إنترنت الأشياء الصناعية لأن العمليات الصناعية تفرض قيودًا لم يتم تصميم نماذج أمان المؤسسات القياسية للتعامل معها.

تعطي الأنظمة الصناعية الأولوية للتشغيل المستمر ولا يمكنها تحمل الإغلاق المتكرر للتصحيح أو الصيانة. يمكن أن تؤدي عناصر التحكم الأمنية التي تعطل التوفر إلى تعطيل وظائف الإنتاج والسلامة.

تعتمد أنظمة التكنولوجيا التشغيلية على التوقيت الحتمي والكمون المنخفض. يمكن أن تتداخل أدوات الأمان التي تؤدي إلى حالات تأخير أو معالجة غير متوقعة مع منطق التحكم واستقرار العملية.

تم تصميم العديد من الأجهزة الصناعية وأنظمة التحكم قبل وجود متطلبات الأمن السيبراني الحديثة. تمنع قوة المعالجة المحدودة والبرامج القديمة نشر عوامل الأمان التقليدية.

تتحكم الأنظمة الصناعية بشكل مباشر في المعدات المادية وآليات السلامة البشرية. يمكن أن تؤدي إجراءات الأمان المقبولة في بيئات تكنولوجيا المعلومات إلى خلق ظروف خطرة في البيئات الصناعية.

غالبًا ما تستخدم الشبكات الصناعية بنيات مسطحة وبروتوكولات متخصصة بدلاً من تصميمات المؤسسات المجزأة. لا تتوافق افتراضات أمان تكنولوجيا المعلومات القياسية مع كيفية عمل شبكات التكنولوجيا التشغيلية.

يعمل أمن IIoT من خلال تطبيق الضوابط عبر طبقات متعددة من الأنظمة الصناعية لتقليل المخاطر دون تعطيل العمليات.

يركز الأمان على مستوى الجهاز على حماية أجهزة الاستشعار ووحدات التحكم ونقاط النهاية الصناعية من التعديل غير المصرح به. تشمل الإجراءات المصادقة وفحوصات سلامة البرامج الثابتة والوصول المتحكم فيه إلى الجهاز.

يحد الأمان على مستوى الشبكة من كيفية اتصال الأنظمة الصناعية عبر البيئات التشغيلية. يؤدي التقسيم ومسارات المرور الخاضعة للرقابة والمراقبة إلى تقليل الحركة غير المصرح بها داخل الشبكات الصناعية.

يتحكم الأمان على مستوى النظام الأساسي في كيفية معالجة البيانات الصناعية وتخزينها والوصول إليها في الأنظمة المركزية. تعمل إدارة الهوية وعناصر التحكم في الوصول على تقييد تفاعل النظام للمستخدمين والخدمات المعتمدة.

يحمي الأمان على مستوى التطبيق واجهات البرامج الصناعية ولوحات المعلومات المستخدمة للمراقبة والتحكم. تمنع أذونات الوصول وتسجيل النشاط إساءة استخدام الوظائف التشغيلية.

يسترشد أمن إنترنت الأشياء الصناعي بنظام بيئي واسع من الأطر الدولية والقطاعية والمعمارية ونمذجة التهديدات المصممة خصيصًا لبيئات التكنولوجيا الصناعية والتشغيلية.

يتم تطبيق أمن إنترنت الأشياء الصناعي عبر الصناعات لحماية أنظمة التشغيل المتصلة التي تتحكم في العمليات المادية وآليات السلامة واستمرارية الخدمة.

تطبق بيئات التصنيع أمان IIoT لحماية خطوط الإنتاج والروبوتات الصناعية وأنظمة الجودة الآلية. تركز عناصر التحكم في الأمان على منع التعطل وتغييرات العمليات غير المصرح بها والتعرض للملكية الفكرية.

تستخدم مرافق الطاقة أمان إنترنت الأشياء الصناعي لحماية أنظمة توليد الطاقة ونقلها وتوزيعها. تشمل أولويات الحماية استقرار الشبكة وتقديم الخدمة المستمر والامتثال التنظيمي.

تعتمد عمليات النفط والغاز على أمن إنترنت الأشياء الصناعي لحماية أنظمة الحفر والتحكم في خطوط الأنابيب والبنية التحتية للمراقبة عن بُعد. يمكن أن تؤدي الحوادث الإلكترونية في هذه البيئات إلى أضرار بيئية وإيقاف تشغيلي.

تطبق أنظمة النقل أمان IIoT لحماية الإشارات وأنظمة التحكم ومنصات المراقبة الصناعية. يظل توفر النظام وتكامله أمرًا بالغ الأهمية بسبب التبعيات التشغيلية في الوقت الفعلي.

تستخدم مرافق المياه ومياه الصرف أمن IIoT لتأمين عمليات المعالجة ومراقبة أجهزة الاستشعار وضوابط التوزيع. يمكن أن يؤثر الوصول غير المصرح به بشكل مباشر على الصحة العامة وموثوقية الخدمة.

تطبق عمليات التعدين أمان IIoT لحماية المعدات الآلية وأنظمة السلامة وتقنيات المراقبة عن بُعد. يمكن أن يؤدي الاضطراب التشغيلي في بيئات التعدين إلى مخاطر السلامة وخسائر الإنتاج.

تعتمد مرافق المعالجة الكيميائية على أمان IIoT لحماية أنظمة التحكم في العمليات التي تتعامل مع المواد الخطرة. يمكن أن تتسبب الأعطال الأمنية في ردود فعل غير آمنة أو تلف المعدات أو الانتهاكات التنظيمية.

يتطلب تنفيذ أمن إنترنت الأشياء الصناعي مواءمة تدابير الحماية مع العمليات الصناعية وقيود النظام وأهداف إدارة المخاطر طويلة الأجل.

تعد الرؤية الواضحة للأجهزة الصناعية والأنظمة ومسارات الاتصال المتصلة ضرورية للتحكم في المخاطر. تخلق الأصول غير المحددة تعرضًا غير مُدار عبر البيئات الصناعية.

يفصل تقسيم الشبكة أنظمة التشغيل الهامة عن شبكات تكنولوجيا المعلومات والاتصالات الخارجية. تقلل مسارات الاتصال المقيدة الحركة الجانبية وتحتوي على الحوادث المحتملة.

يتحكم التحكم في الوصول في كيفية تفاعل المستخدمين والأجهزة والتطبيقات مع الأنظمة الصناعية. تمنع إدارة الهوية والأذونات الصحيحة التغييرات التشغيلية غير المصرح بها.

تحدد المراقبة المستمرة السلوك غير الطبيعي عبر الأجهزة والشبكات الصناعية في الوقت الفعلي. يدعم الاكتشاف المبكر الاستجابة السريعة في البيئات التي يكون فيها وقت التعطل مكلفًا.

غالبًا ما تفتقر الأنظمة القديمة إلى إمكانات الأمان الحديثة ولا يمكن تعديلها بسهولة. تعمل عناصر التحكم التعويضية مثل حماية الشبكة والمراقبة على تقليل المخاطر المرتبطة.

يحدد تخطيط الاستجابة للحوادث كيفية قيام المؤسسات الصناعية باكتشاف الأحداث الأمنية واحتوائها والتعافي منها. تساعد عمليات الاستجابة المهيكلة في الحفاظ على الاستقرار التشغيلي أثناء الاضطرابات.

أصبح أمن إنترنت الأشياء الصناعي ضروريًا مع استمرار الأنظمة الصناعية في اعتماد الاتصال عبر الأجهزة والشبكات والمنصات. تحظى حماية التوافر والسلامة والاستمرارية التشغيلية الآن بنفس الأهمية لأمن البيانات.

يمكّن نهج الأمان المنظم والمدمج مع القيود الصناعية المؤسسات من تقليل المخاطر دون تعطيل العمليات. يعتمد أمن إنترنت الأشياء على المدى الطويل على الرؤية والبنية المنضبطة والتكيف المستمر مع تطور البيئات الصناعية.

يركز أمن IIoT على حماية الأنظمة الصناعية المتصلة بشبكات تكنولوجيا المعلومات والمنصات السحابية. يتناول أمان OT تقليديًا أنظمة التحكم المعزولة، لكن أمان IIoT يوسع هذا النطاق بسبب زيادة الاتصال.

يمكن تأمين الأنظمة الصناعية القديمة باستخدام عناصر تحكم تعويضية مثل تجزئة الشبكة والمراقبة المستمرة. غالبًا ما يكون التعديل المباشر محدودًا، لذلك يتم تطبيق الحماية حول الأنظمة وليس داخلها.

يمكن أن تؤدي أدوات التحكم الأمنية سيئة التصميم إلى تعطيل الأداء الصناعي. تم تصميم أمان إنترنت الأشياء الصناعي المناسب للعمل دون إدخال وقت الاستجابة أو التعطل أو عدم استقرار العملية.

يمكن أن يكون الاتصال السحابي آمنًا عند وجود ضوابط وصول قوية والتشفير والمراقبة. تعتمد المخاطر على البنية والتكوين بدلاً من استخدام السحابة نفسها.

تتطلب بيئات IIoT مراقبة مستمرة بسبب القيود التشغيلية في الوقت الفعلي. تساعد الرؤية المستمرة على اكتشاف السلوك غير الطبيعي قبل حدوث التأثير التشغيلي.