🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Uma falha lógica no caminho de remediação de arquivos do Windows Defender permite que um usuário padrão redirecione a gravação de restauração do próprio Defender para C:\Windows\System32, resultando em uma execução elevada de código. Não são necessários privilégios administrativos, desvio do UAC ou exploração do kernel.

Quando o Defender detecta um arquivo malicioso marcado na nuvem, ele grava o arquivo de volta em seu caminho de detecção original sem validar se esse caminho foi substituído por um ponto de junção. Um invasor percorre essa janela usando um OPLOCK em lote, troca o diretório de destino por um ponto de montagem redefinido para C:\Windows\System32 e o Defender conclui a gravação. O binário colocado é então executado por meio do servidor COM de gerenciamento de camadas de armazenamento.

O Windows Defender é instalado e ativado por padrão em todos os sistemas Windows modernos. Ele opera em uma posição privilegiada no sistema operacional, recebendo notificações antecipadas de eventos do sistema de arquivos, verificando arquivos antes da execução e executando operações de remediação como SYSTEM. Esse nível de confiança é necessário para que um antivírus funcione. Também é, como demonstra esta pesquisa, explorável.

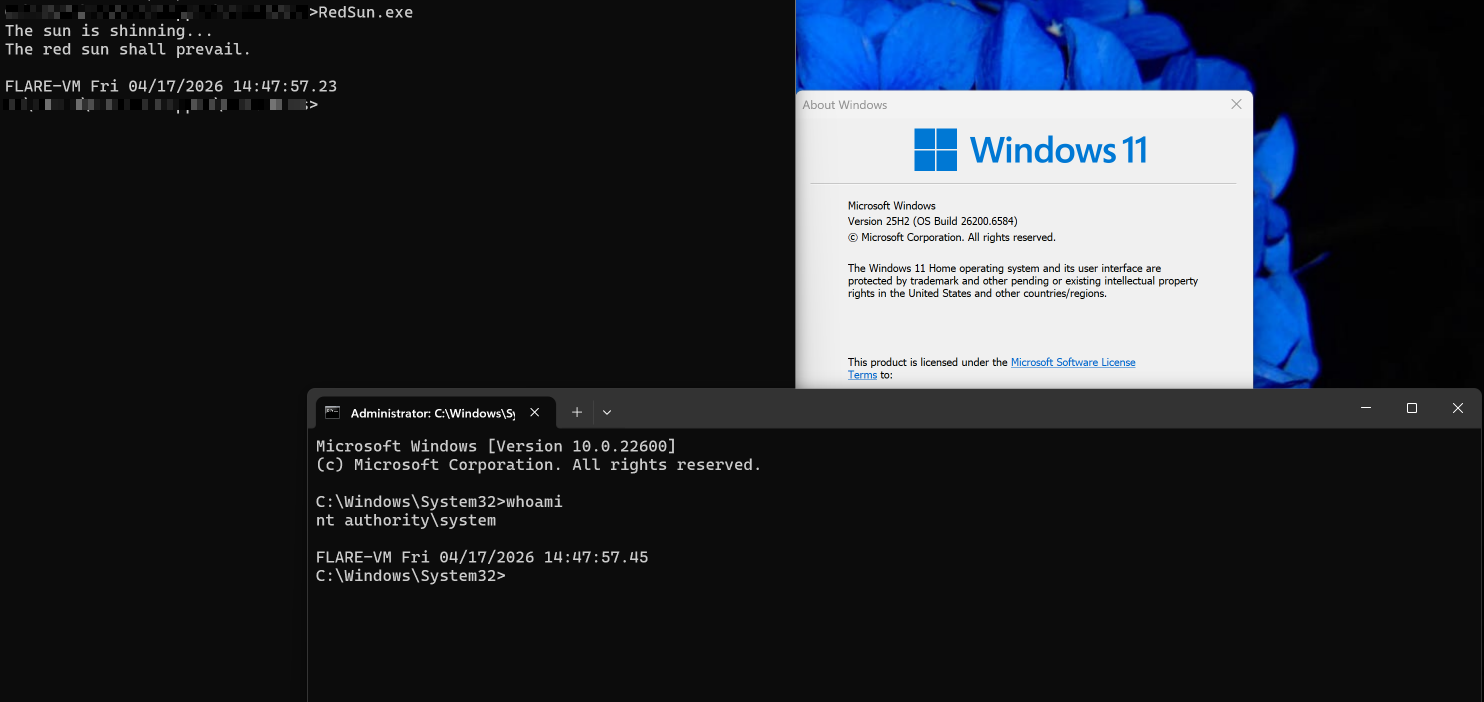

Um pesquisador de segurança operando sob o pseudônimo Eclipse caótico lançou publicamente uma exploração totalmente funcional de escalonamento de privilégios locais do Windows. O exploit, que agora está sendo chamado de Sol vermelho, visa uma falha lógica no caminho de remediação de arquivos do Windows Defender que permite que um usuário padrão sem privilégios alcance a execução de código em nível de SISTEMA em um sistema Windows totalmente corrigido.

A causa raiz é a falta de validação do ponto de análise em MpSvc.dll o principal mecanismo de proteção contra malware carregado por MsMpEng.exe. Quando o Defender detecta um arquivo malicioso com atributos do Cloud Files, ele tenta restaurar o arquivo de volta ao caminho de detecção original. Essa operação de gravação é executada sem verificar se o caminho de destino foi redirecionado por meio de um ponto de junção. Ao cronometrar essa operação de restauração em um lote OPLOCK e substituir o diretório de destino por um ponto de montagem reparse em C:\Windows\System32, um invasor pode fazer com que o Defender grave um binário arbitrário diretamente no System32 em seu nome.

A vulnerabilidade foi confirmada no Windows 11 25H2 Build 26200.8246 com a proteção em tempo real totalmente ativada e também pode afetar outras versões do Windows.

O RedSun agrupa quatro recursos legítimos e documentados do Windows para criar a exploração primitiva. Nenhum desses componentes é individualmente vulnerável, a falha surge da forma como eles interagem sob condições de tempo específicas.

Bloqueios oportunistas (OPLocks)

Um bloqueio oportunista é um mecanismo que permite que um processo solicite uma notificação quando outro processo tenta acessar um arquivo que ele mantém aberto. Um lote OPLOCK agrupa especificamente várias operações de abertura e fechamento de arquivos e interrompe a notificação ao detentor do bloqueio no momento em que outro processo tenta acessar o arquivo bloqueado. Nessa exploração, o atacante usa um OPLOCK em lote como um instrumento de cronometragem preciso: ele mantém o Defender em um estado bloqueado em um ponto exato e reproduzível de sua execução, criando uma janela de corrida determinística em vez de uma janela dependente do tempo.

API de arquivos em nuvem

A API Windows Cloud Files (CfApi.dll) fornece a infraestrutura para provedores de sincronização na nuvem, como o OneDrive. Ele permite que um processo registre um diretório como raiz de sincronização e crie arquivos de espaço reservado (stubs leves) que representam conteúdo remoto que ainda não foi baixado para o disco. Um espaço reservado marcado com CF_PLACEHOLDER_CREATE_FLAG_MARK_IN_SYNC sinaliza ao sistema que o arquivo está atualizado, suprimindo os retornos de chamada de hidratação. Nesse exploit, um espaço reservado do Cloud Files é criado no diretório de trabalho do invasor para apresentar um arquivo controlado ao scanner do Defender.

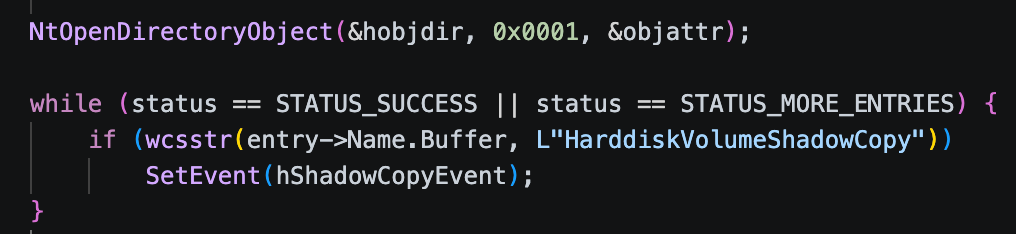

Serviço de cópia de sombra de volume (VSS)

O VSS é um serviço do Windows que cria instantâneos pontuais de volumes. Quando o Defender detecta um arquivo malicioso, ele cria um instantâneo do VSS para preservar uma cópia do arquivo para fins de correção. Esse instantâneo é montado como um objeto de dispositivo em\ Device\ HardDiskVolumeShadowCopy* e pode ser acessado por meio do namespace do objeto NT. O exploit monitora o diretório do gerenciador de objetos em busca da aparência de um novo dispositivo de cópia paralela, indicando que o Defender atingiu o estágio de remediação antes de continuar.

Pontos de junção (Mount Point Reverse)

Um ponto de junção é um tipo de ponto de análise que redireciona as operações do sistema de arquivos de um diretório para outro. Diferentemente dos links simbólicos, os pontos de junção podem ser criados por usuários padrão sem privilégios elevados. Nesse exploit, o diretório de trabalho do atacante é substituído por uma junção apontando para\?? \ C:\Windows\System32 após o disparo do OPLOCK. Qualquer operação subsequente de gravação de arquivo direcionada ao diretório de trabalho é redirecionada de forma transparente para o System32 pelo kernel sem que o processo de gravação tenha conhecimento do redirecionamento.

O passo a passo a seguir documenta como a cadeia de exploração opera. A análise é baseada no PoC original não modificado compilado e executado em uma máquina virtual Windows limpa com proteção em tempo real totalmente ativada.

Etapa 1: monitoramento de cópias de sombra

Antes do início da exploração, um thread em segundo plano abre o diretório\ Device do gerenciador de objetos do NT e tira um instantâneo de todos os objetos do dispositivo HardDiskVolumeShadowCopy* existentes atualmente. Em seguida, ele pesquisa continuamente, comparando com o instantâneo inicial, esperando que uma nova cópia sombra apareça, indicando que o Defender entrou em seu fluxo de trabalho de remediação.

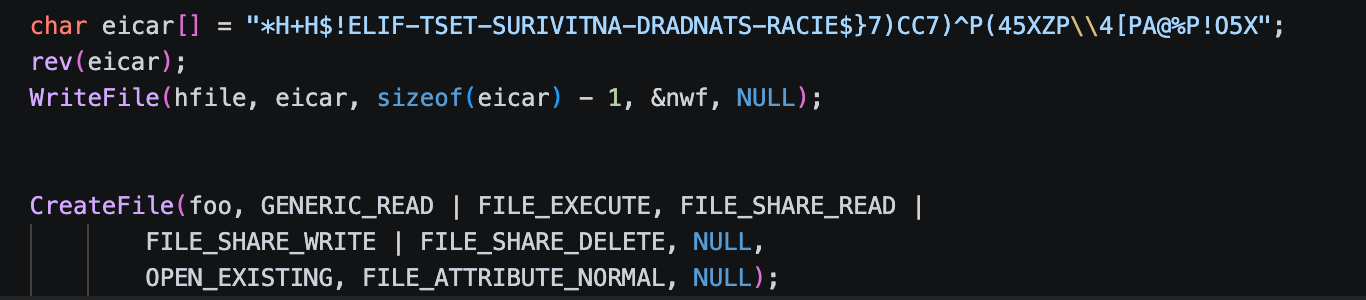

Etapa 2 EICAR Drop e AV Trigger

A string de teste EICAR é armazenada invertida no binário para evitar a detecção estática pelo AV hospedeiro. Em tempo de execução, ele é revertido na memória e gravado em um arquivo temporário chamado TieringEngineService.exe dentro de um diretório de trabalho em %TEMP%. Abrir o arquivo com acesso FILE_EXECUTE faz com que o Defender o escaneie, acionando o fluxo de trabalho de detecção e remediação.

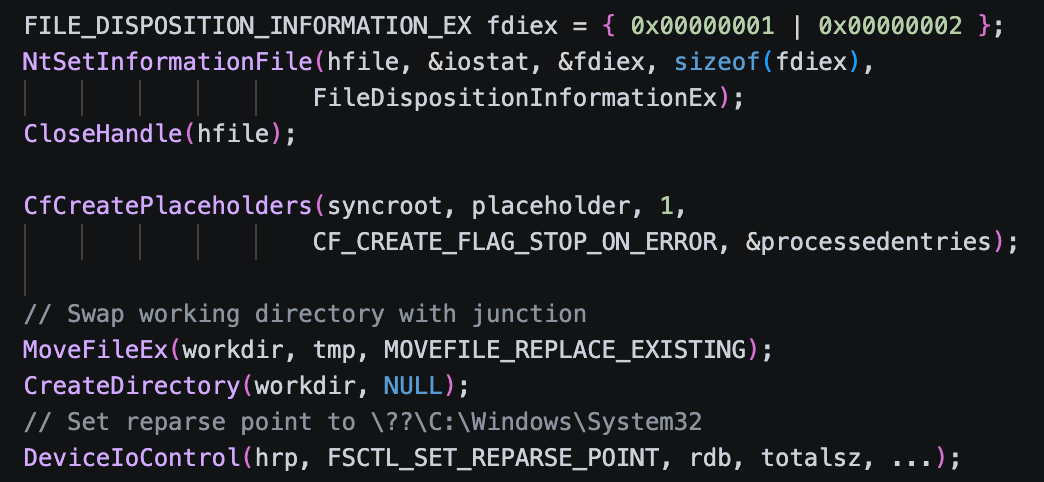

Etapa 3 Sincronização OPLOCK e troca de junção

Um lote OPLOCK é adquirido no arquivo de destino. Quando o Defender tenta acessar o arquivo durante a correção, o OPLOCK interrompe a sinalização do thread principal. Nesse exato momento, o arquivo original é excluído por meio de FileDispositionInformationEx com semântica POSIX, e um espaço reservado do Cloud Files é criado em seu lugar por meio de CFCreatePlaceholders. O diretório de trabalho é então renomeado e recriado como um ponto de junção direcionado a\?? \ C:\Windows\System32.

Etapa 4 O Defender grava a carga útil no System32

Com a junção estabelecida, o Defender retoma sua gravação de remediação visando o que acredita ser o caminho de detecção original. O kernel resolve a junção de forma transparente e o Defender grava o binário controlado pelo invasor diretamente em C:\Windows\System32\TieringEngineService.exe como SYSTEM. Nenhuma verificação de ponto de análise é executada em qualquer lugar da cadeia de gravação, conforme confirmado pela engenharia reversa do MpSvc.dll.

Etapa 5 SYSTEM Shell via servidor COM de camadas de armazenamento

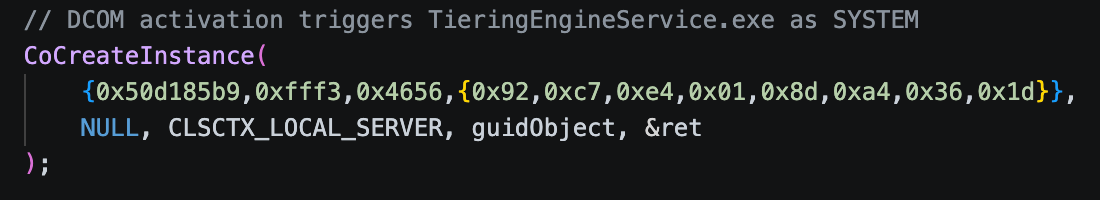

O exploit ativa o CLSID {50d185b9-fff3-4656-92c7-e4018da4361d} via DCOM, o servidor COM do Storage Tiers Management Engine que executa o TieringEngineService.exe. Como o binário foi substituído, a carga útil do atacante é executada como SYSTEM. A carga detecta o contexto do SISTEMA por meio de isRunningAsLocalSystem (), lê o ID da sessão de destino de um pipe nomeado (\\ pipe\ REDSUN) e gera conhost.exe na sessão ativa do usuário, fornecendo um shell SYSTEM interativo.

O MpSvc.dll é o principal mecanismo de proteção contra malware, o binário ao qual o MsMpEng.exe carrega e delega toda a lógica de verificação, detecção e remediação. É aqui que vive a vulnerável trajetória de escrita. O objetivo é rastrear o caminho exato do código responsável pela gravação da restauração do arquivo e confirmar que não existe nenhuma validação de ponto de análise em nenhum lugar desse caminho.

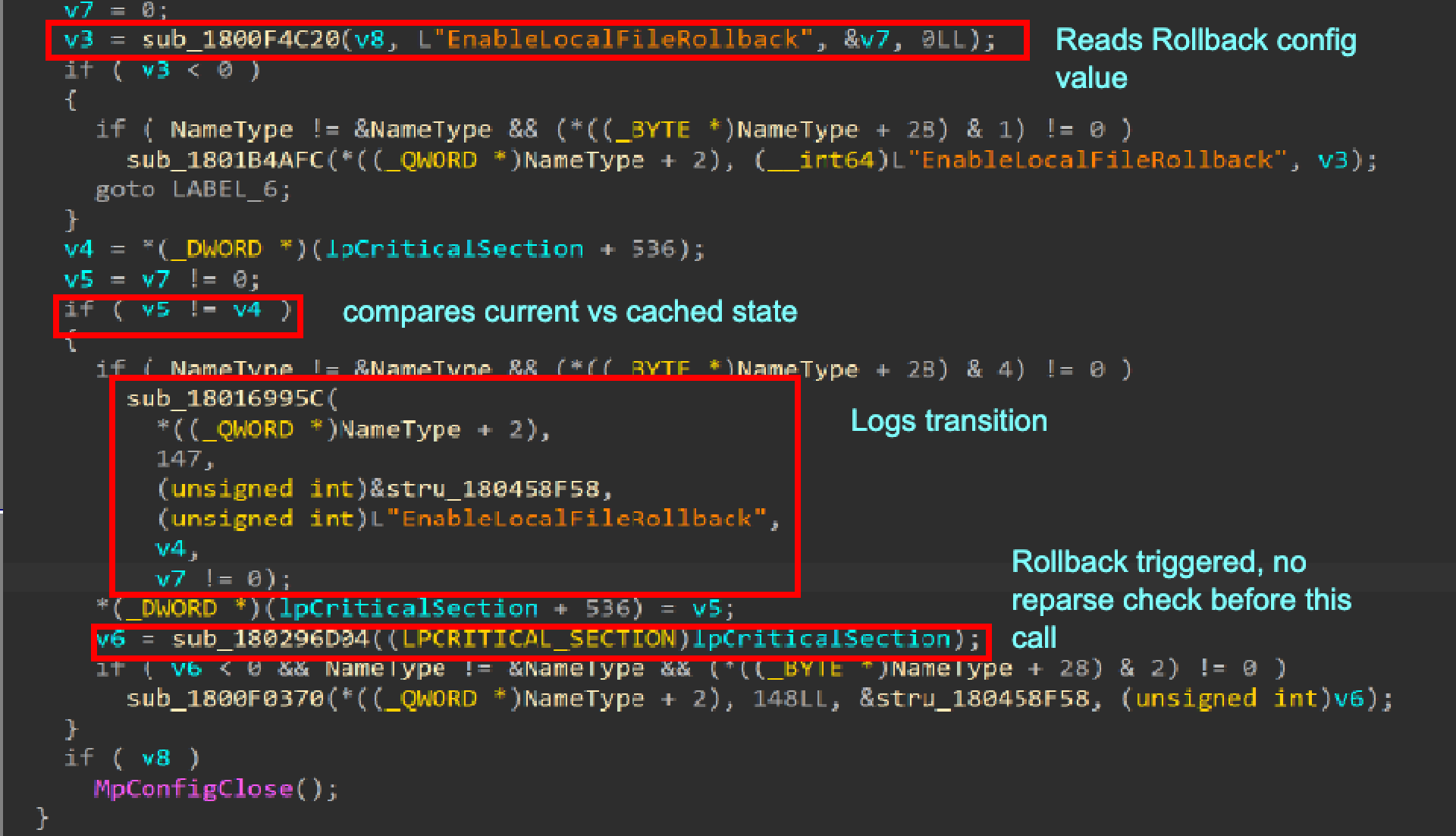

Para entender exatamente onde está a vulnerabilidade, tentamos encontrar o manipulador de configuração de remediação do Defender, a função que lê a política de reversão e despacha a operação de gravação do arquivo.

O valor da configuração EnableLocalFileRollback é lido e comparado com o estado em cache. Em uma mudança de estado, a reversão é enviada imediatamente, passando pelo caminho de detecção original a jusante, sem qualquer validação de ponto de análise. O caminho é confiável incondicionalmente.

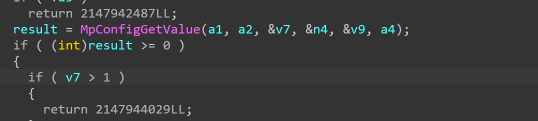

Essa função é um invólucro genérico da API interna MPConfigGetValue (exportada pelo MpClient.dll). Ele lê um valor de configuração DWORD nomeado e não tem efeitos colaterais. Não é vulnerável isoladamente, a vulnerabilidade é a ausência de qualquer validação após o retorno dessa função:

A tabela a seguir rastreia todas as funções em toda a cadeia de chamadas, desde a detecção até a gravação de volta. Nenhuma função na cadeia chama qualquer API que possa detectar uma junção ou um redirecionamento de ponto de análise:

O caminho do arquivo de detecção é armazenado no momento da verificação e usado literalmente como destino de gravação no momento da gravação. Nenhuma função na cadeia entre esses dois pontos valida se o caminho ainda é resolvido para o mesmo objeto do sistema de arquivos.

Uma única chamada para Controle de IP do dispositivo (FSCTL_GET_REPARSE_POINT) ou Obtenha o nome do caminho final por identificador antes da gravação teria evitado essa vulnerabilidade.

O RedSun afeta qualquer sistema Windows com o Windows Defender ativado e o cldapi.dll componente presente que abrange o Windows 10, o Windows 11 e o Windows Server 2019 e versões posteriores. O exploit funciona com aproximadamente 100% de confiabilidade, mesmo em sistemas com as últimas atualizações de abril de 2026 aplicadas. O ataque requer apenas acesso local e sem privilégios; sem exploração do kernel, sem driver, sem interação do administrador.

No momento em que escrevo, não existe patch para RedSun. A Microsoft não atribuiu um CVE nem emitiu uma correção. O BlueHammer, o exploit anterior do mesmo pesquisador, foi tratado como CVE-2026-33825 na Atualização de abril de 2026. O RedSun é um vetor de ataque independente e permanece totalmente sem patches em todas as versões suportadas do Windows.