🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

تقع البيانات الحساسة في صميم كل عملية رقمية تقريبًا اليوم، من سجلات العملاء والمعاملات المالية إلى الملكية الفكرية والأنظمة الداخلية. مع توسع المؤسسات عبر الأنظمة الأساسية السحابية وأدوات الجهات الخارجية وبيئات العمل عن بُعد، تنتشر المعلومات الحساسة عبر مواقع أكثر من أي وقت مضى.

وفقًا لتقرير تكلفة خرق البيانات لعام 2023 الصادر عن شركة IBM، تعرضت 83٪ من المؤسسات لأكثر من خرق واحد للبيانات، وتضمنت معظم هذه الحوادث اختراق البيانات الحساسة. تؤدي هذه الانتهاكات بشكل مباشر إلى خسارة مالية وإجراءات تنظيمية وإلحاق الضرر طويل الأجل بالثقة، وهذا هو السبب في أن البيانات الحساسة تظل الهدف الأساسي للمهاجمين.

إن معرفة ماهية البيانات الحساسة وسبب أهميتها وكيفية تصنيفها وكيفية حمايتها يسمح للمؤسسات بتقليل المخاطر من خلال التعامل مع البيانات الحساسة كأصول أعمال مهمة بدلاً من اعتبارها فكرة ثانوية.

البيانات الحساسة هي المعلومات التي تسبب ضررًا يمكن قياسه عند الوصول إليها أو الكشف عنها أو تغييرها أو إتلافها دون إذن. يشمل الضرر الخسارة المالية أو العقوبات القانونية أو التعطيل التشغيلي أو الضرر الشخصي، اعتمادًا على موضوع البيانات وسياق إساءة الاستخدام. يتم تحديد الحساسية من خلال شدة التأثير.

لا تعتبر جميع المعلومات بيانات حساسة. تصبح البيانات حساسة عندما يؤدي التعرض إلى سرقة الهوية أو الغرامات التنظيمية أو الحرمان التنافسي أو مخاطر الأمن القومي. المعلومات التي لا تحتوي على تأثير مادي لا تفي بعتبة الحساسية.

تعتمد البيانات الحساسة على السياق. يحدد السياق الحساسية لأن البيانات المتطابقة تختلف في المخاطر بناءً على الاستخدام أو التجميع مع مجموعات البيانات الأخرى أو ظروف الوصول. في البيئات السحابية الموزعة وبيئات الجهات الخارجية، تزداد احتمالية التعرض، مما يجعل التحديد الدقيق أمرًا ضروريًا.

البيانات الحساسة مهمة لأن تعرضها يؤدي إلى ضرر مباشر وقابل للقياس ولا رجعة فيه في كثير من الأحيان. عندما يتم الوصول إلى البيانات الحساسة دون إذن، يتجاوز التأثير المشكلات الفنية ويصبح سريعًا مشكلة تجارية وقانونية وأمنية.

يمكن أن يؤدي الكشف عن البيانات الشخصية الحساسة إلى سرقة الهوية والاحتيال المالي وفقدان الخصوصية والأذى الشخصي طويل الأجل. بمجرد تسريب هذه البيانات، يصعب استردادها أو إبطالها، ويمكن أن يستمر سوء الاستخدام لسنوات.

تعمل بيانات الأعمال الحساسة على زيادة العمليات والإيرادات والميزة التنافسية. يمكن أن يؤدي تعرضها إلى خسائر مالية وعقوبات تنظيمية وتعطيل تشغيلي وإلحاق ضرر دائم بالثقة مع العملاء والشركاء.

تدعم البيانات الحكومية الحساسة الأمن القومي والخدمات العامة والاستقرار الدبلوماسي. يمكن أن يؤدي الوصول غير المصرح به إلى تعريض الاستخبارات للخطر وإضعاف القدرات الدفاعية وتعطيل البنية التحتية الحيوية أو ثقة الجمهور.

في جميع المجالات الثلاثة، تعد البيانات الحساسة ذات قيمة لأنها تتيح التحكم والاستفادة واتخاذ القرار. إن حمايتها ضرورية للحفاظ على الأمن والاستقرار والثقة في الأنظمة الرقمية.

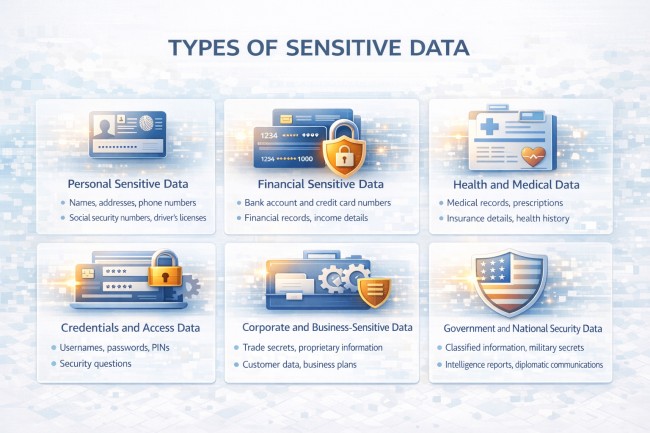

يمكن تجميع البيانات الحساسة في فئات متميزة بناءً على من تؤثر عليه البيانات وتأثير تعرضها. يحمل كل نوع مخاطر مختلفة، ولكن جميعها تتطلب الحماية لأن سوء الاستخدام يؤدي إلى عواقب وخيمة.

يتضمن ذلك المعلومات التي يمكن أن تحدد الفرد أو تؤذيه بشكل مباشر. تشمل الأمثلة المعرفات الصادرة عن الحكومة والبيانات البيومترية ومعلومات الموقع الدقيقة والمعرفات الشخصية الفريدة. يؤدي التعرض عادةً إلى سرقة الهوية أو الاحتيال أو مخاطر السلامة الشخصية.

تتعلق البيانات المالية بالأموال والمعاملات والوصول إلى الأموال. يتضمن ذلك أرقام الحسابات المصرفية وتفاصيل بطاقة الدفع وسجلات المعاملات وبيانات الاعتماد المالية. غالبًا ما يؤدي الوصول غير المصرح به إلى الاحتيال والخسارة المالية وانتهاكات الامتثال.

تندرج السجلات الطبية والتاريخ الصحي والنتائج التشخيصية وتفاصيل التأمين ضمن هذه الفئة. يتم تنظيم هذه البيانات بشكل كبير لأن سوء الاستخدام يمكن أن يسبب الأذى الشخصي والتمييز وانتهاكات الخصوصية على المدى الطويل.

تعتبر أسماء المستخدمين وكلمات المرور ورموز المصادقة ومفاتيح API وشهادات الوصول حساسة للغاية لأنها توفر الدخول المباشر إلى الأنظمة. يسمح التعرض للمهاجمين بتجاوز ضوابط الأمان والوصول إلى البيانات الحساسة الأخرى.

تقوم المنظمات بتوليد معلومات حساسة مرتبطة بالعمليات والميزة التنافسية. ويشمل ذلك الملكية الفكرية والأسرار التجارية والاتصالات الداخلية واستراتيجيات الأعمال وقواعد بيانات العملاء. يمكن أن يؤدي التعرض إلى إضعاف وضع السوق وتقويض الثقة.

تتضمن هذه الفئة المعلومات السرية وبيانات الدفاع وسجلات الاستخبارات وتفاصيل البنية التحتية الحيوية. يمكن أن يهدد الكشف غير المصرح به السلامة العامة والأمن القومي والاستقرار الجيوسياسي.

فيما يلي جدول مقارنة لفهم أفضل:

يمكن للمؤسسات تحديد البيانات الحساسة من خلال تحديد مكان وجودها وفهم تأثيرها وتتبع كيفية الوصول إليها ومشاركتها. تشرح الخطوات أدناه هذه العملية بعبارات بسيطة.

قم بمسح قواعد البيانات والتطبيقات والخدمات السحابية ونقاط النهاية وتخزين الملفات وأدوات التعاون لتحديد موقع البيانات الحساسة أينما وجدت.

راجع رسائل البريد الإلكتروني والمستندات وجداول البيانات ومنصات الدردشة ومشاركات الملفات حيث يتم تخزين المعلومات الحساسة غالبًا بشكل غير رسمي.

قم بتسمية البيانات بناءً على الضرر الناتج في حالة كشفها أو إساءة استخدامها أو فقدها. يتم تصنيف البيانات ذات التأثير المالي أو القانوني أو الأمني العالي على أنها حساسة.

حدد أسماء المستخدمين وكلمات المرور ومفاتيح API والرموز والحسابات المميزة التي توفر الوصول إلى الأنظمة والبيانات الحساسة.

تتبع كيفية انتقال البيانات الحساسة بين الأنظمة والمستخدمين والموردين والمناطق لتحديد نقاط التعرض والمشاركة غير الضرورية.

راجع الأشخاص الذين يمكنهم عرض البيانات الحساسة أو تعديلها أو تصديرها وتحديد الوصول المفرط أو غير المستخدم أو عالي المخاطر.

حدد البيانات الحساسة المخزنة في منصات الموردين أو الأدوات غير المصرح بها التي تعمل خارج ضوابط الأمان الرسمية.

استخدم الأدوات الآلية للحفاظ على الرؤية على نطاق واسع، لأن التعريف اليدوي لا يمكنه مواكبة البيئات الديناميكية.

كرر التعريف بانتظام مع تغير الأنظمة والمستخدمين وعمليات الأعمال، نظرًا لأن حساسية البيانات تتطور بمرور الوقت.

تساعد هذه الخطوات المؤسسات على الانتقال من الافتراضات إلى الرؤية المستمرة، مما يضمن تحديد البيانات الحساسة بدقة وحمايتها استنادًا إلى مخاطر العالم الحقيقي بدلاً من التصنيفات الثابتة.

عندما يتم الكشف عن البيانات الحساسة، يكون التأثير فوريًا وتراكميًا وغالبًا ما يكون طويل الأمد. تمتد المخاطر إلى ما وراء الأضرار الفنية وتؤثر على الأفراد والمنظمات والثقة الأوسع.

تسمح البيانات الشخصية والمالية المكشوفة للمهاجمين بانتحال شخصية الأفراد. هذا يؤدي إلى عمليات الاستحواذ على الحسابات والمعاملات غير المصرح بها والضرر المالي المستمر.

تفرض قوانين حماية البيانات متطلبات صارمة على التعامل مع البيانات الحساسة. يمكن أن يؤدي التعرض إلى الغرامات والدعاوى القضائية والتحقيقات التنظيمية والتزامات الإبلاغ الإلزامية.

الأسرار التجارية المسروقة أو التصاميم أو الخطط الاستراتيجية تضعف الميزة التنافسية. بمجرد الكشف عن الملكية الفكرية، لا يمكن استعادة التفرد.

غالبًا ما تؤدي الانتهاكات إلى إيقاف تشغيل النظام وإعادة تعيين بيانات الاعتماد ومراجعات الوصول والتحقيقات الداخلية. تتعطل العمليات العادية بينما تستجيب الفرق الأمنية والقانونية.

بالإضافة إلى الاستجابة الفورية، تواجه المؤسسات تكاليف مستمرة للمعالجة والتدقيق وإخطار العملاء ومراقبة الائتمان والدفاع القانوني وأقساط التأمين المرتفعة.

كثيرًا ما يتم إعادة بيع البيانات الحساسة أو إعادة استخدامها أو دمجها مع معلومات مسروقة أخرى. هذا يخلق مخاطر متكررة لفترة طويلة بعد احتواء التعرض الأولي.

يفقد العملاء والشركاء والمستثمرون الثقة عند اختراق البيانات الحساسة. تستغرق إعادة بناء الثقة وقتًا وتؤثر بشكل مباشر على الإيرادات ووضع السوق.

يمكن أن يؤدي الكشف عن البيانات الحكومية أو بيانات البنية التحتية الحيوية إلى تهديد السلامة العامة والاستقرار الجيوسياسي، مع عواقب تتجاوز بكثير المنظمة المتضررة.

البيانات الحساسة هي الهدف الأساسي في معظم التهديدات الإلكترونية الحديثة. يركز المهاجمون على المعلومات التي تتيح الاحتيال أو الابتزاز أو جمع المعلومات الاستخباراتية أو الوصول طويل المدى، بدلاً من استهداف الأنظمة بشكل عشوائي. تقدم السجلات الشخصية وبيانات الاعتماد والملكية الفكرية والمستندات الاستراتيجية باستمرار أعلى قيمة عند الكشف عنها.

توضح هجمات برامج الفدية هذا التحول بوضوح. يقوم العديد من المهاجمين الآن بسرقة البيانات الحساسة قبل تشفير الأنظمة، وذلك باستخدام التهديد بالإفصاح العام لفرض الدفع. حتى بعد الاسترداد، تستمر البيانات المكشوفة في خلق مخاطر قانونية ومالية ومخاطر تتعلق بالسمعة.

تعمل سرقة بيانات الاعتماد على تسريع تعرض البيانات الحساسة عبر البيئات. تسمح كلمات المرور المسروقة ورموز الوصول والمفاتيح للمهاجمين بالتحرك بهدوء عبر الخدمات السحابية وأدوات الطرف الثالث والأنظمة الداخلية، غالبًا دون تشغيل التنبيهات. بمجرد الحصول على وصول موثوق به، تصبح مخازن البيانات المتعددة قابلة للوصول.

يتم أيضًا الكشف عن البيانات الحساسة من خلال التكوينات الخاطئة والامتداد السحابي، وليس فقط الهجمات النشطة. غالبًا ما تؤدي مجموعات التخزين العامة والأذونات المفرطة والأصول غير المُدارة إلى تسريب المعلومات الحساسة دون أي تدخل. في التجسس الإلكتروني، بدعم من الدولة الجهات الفاعلة في مجال التهديد استغلال نقاط الضعف هذه لجمع البيانات الحساسة بهدوء على مدى فترات طويلة، مما يجعل الاكتشاف صعبًا والاسترداد محدودًا. هذه الحقائق تجعل حماية البيانات الحساسة مصدر قلق مركزي في الأمن السيبراني الحديث، وليست قضية ثانوية مرتبطة فقط بالامتثال أو الدفاع المحيطي.

تتطلب حماية البيانات الحساسة عناصر تحكم مستمرة متعددة الطبقات تعمل على تقليل التعرض وتقييد الوصول واكتشاف سوء الاستخدام مبكرًا. تجمع الحماية الفعالة بين التصنيف وإدارة الوصول والضمانات الفنية والمراقبة المستمرة.

فيما يلي أفضل الأساليب لمنع البيانات الحساسة:

يجب تحديد البيانات الحساسة وتصنيفها حتى يتم تطبيق الحماية الصحيحة. يضمن التصنيف مطابقة الضوابط لمخاطر البيانات وتأثيرها.

يجب على المستخدمين والأنظمة المصرح لهم فقط الوصول إلى البيانات الحساسة. يؤدي تقييد الوصول بناءً على الدور والحاجة إلى الحد من الضرر في حالة اختراق بيانات الاعتماد.

تمنع المصادقة متعددة العوامل وإدارة الهوية الآمنة المهاجمين من الاعتماد على كلمات المرور المسروقة وحدها. تعمل عناصر التحكم القوية في الهوية على حماية البيانات الحساسة حتى أثناء التعرض لبيانات الاعتماد.

يحمي التشفير البيانات الحساسة عند تخزينها وعند إرسالها. حتى في حالة اختراق الأنظمة، تظل البيانات المشفرة غير قابلة للقراءة بدون مفاتيح.

يتم استبدال القيم الحساسة بإصدارات مقنعة أو رمزية أثناء المعالجة والتحليلات والاختبار. هذا يقلل التعرض مع الحفاظ على سهولة الاستخدام.

تقوم عناصر تحكم DLP بمراقبة وحظر مشاركة البيانات أو التنزيلات أو عمليات النقل غير المصرح بها. تعمل أدوات التحكم هذه على تقليل التسربات العرضية والتعرض الداخلي.

تحدد المراقبة المستمرة أنماط الوصول غير العادية أو حركة البيانات أو السلوك. يحد الاكتشاف المبكر من مدة تعرض البيانات الحساسة.

يتم عزل الأنظمة الحساسة عن البيئة الأوسع. يحد التقسيم من الحركة الجانبية ويقلل من نصف قطر الانفجار أثناء الحوادث.

يتم تشفير النسخ الاحتياطية التي تحتوي على بيانات حساسة والتحكم في الوصول إليها ومراقبتها. يضمن الاسترداد الآمن إمكانية استعادة البيانات دون إدخال تعرض جديد.

يجب على الموردين الذين لديهم حق الوصول إلى البيانات الحساسة اتباع متطلبات الأمان الصارمة. يؤدي تقييد وصول الطرف الثالث وتدقيقه إلى منع التعرض غير المباشر.

تؤكد المراجعات المستمرة واختبارات الأمان أن عناصر التحكم تظل فعالة مع تغير الأنظمة والبيانات.

البيانات الحساسة مهمة لأن تعرضها يسبب ضررًا حقيقيًا. عندما يتم الوصول إلى معلومات مثل السجلات الشخصية أو التفاصيل المالية أو بيانات الأعمال الخاصة دون إذن، يتم الشعور بالتأثير فورًا من خلال الخسارة المالية والضغط القانوني وتعطيل التشغيل وفقدان الثقة.

نظرًا لاعتماد المؤسسات بشكل أكبر على الخدمات السحابية والشركاء والأدوات الرقمية، يصبح تتبع البيانات الحساسة أكثر صعوبة ويسهل كشفها، مما يجعل التحديد الدقيق خطوة أولى مهمة.

لا تقتصر حماية البيانات الحساسة على تلبية متطلبات الامتثال فقط. يتطلب الأمر معرفة مكان وجود البيانات، والحد من الأشخاص الذين يمكنهم الوصول إليها، ومراقبة سوء الاستخدام مع تغير الأنظمة والمخاطر. تُعد المؤسسات التي تتعامل مع البيانات الحساسة كمسؤولية أساسية للأعمال، بدلاً من ممارسة الاختيار، أكثر استعدادًا لتقليل التعرض والاستجابة عند وقوع الحوادث.