🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

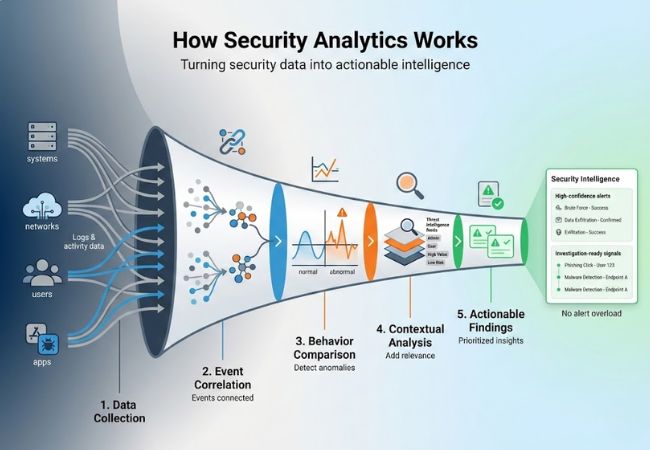

تحليلات الأمان هي ممارسة تحليل بيانات الأمان لتحديد النشاط الضار وتقييم المخاطر داخل البيئات الرقمية والسحابية. يتم فحص الأحداث الأمنية ذات الصلة معًا لفهم أهميتها بدلاً من التنبيهات المعزولة.

يتم إنشاء بيانات الأمان بواسطة الشبكات والأنظمة والتطبيقات وإجراءات المستخدم أثناء التشغيل العادي. يؤدي عرض هذه المعلومات مجتمعة إلى تسهيل التعرف على السلوك غير الطبيعي أو المرتبط بالهجوم.

يتم تشكيل صورة واضحة للنشاط الأمني المستمر من خلال تحليل الأدلة المسجلة. تعكس هذه الصورة ما يحدث عبر البيئة دون وصف أدوات أو تقنيات أو إجراءات استجابة محددة.

تعمل تحليلات الأمان من خلال جمع بيانات الأمان وفحصها ككل لتحديد الأنماط ذات المغزى والأنشطة المشبوهة.

تحليلات بيانات الأمان هي فحص البيانات المتعلقة بالأمان لفهم هيكلها وجودتها وأهميتها في عمليات الأمن السيبراني. يشير المصطلح إلى العمل مع بيانات الأمان كبيانات، قبل تفسيرها على أنها تهديدات أو حوادث.

تتضمن البيانات ذات الصلة السجلات والسجلات والأنشطة التي تنتجها الأنظمة والشبكات والتطبيقات والهويات. يركز التحليل في هذه المرحلة على الدقة والاتساق والاكتمال بدلاً من الاستنتاجات أو إجراءات الاستجابة.

ضمن برامج الأمن السيبراني، يشكل هذا التخصص أساس البيانات الذي تعتمد عليه تحليلات الأمان عالية المستوى. يظل النطاق مقصورًا على إعداد معلومات الأمان وفهمها دون التوسع في منطق الكشف أو تفسير التهديدات.

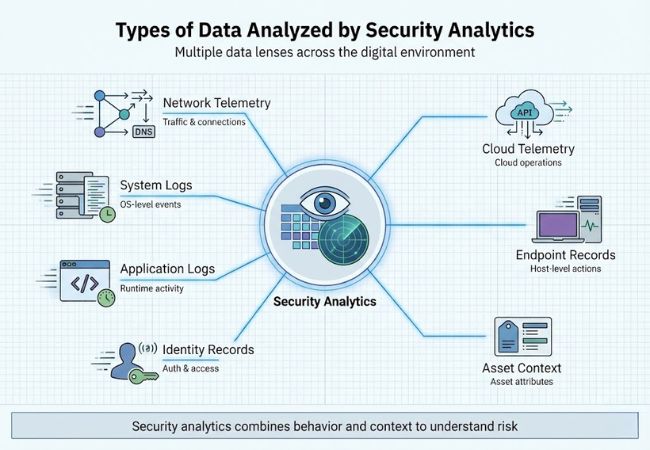

تعتمد تحليلات الأمان على فئات متعددة من البيانات التي تنتجها الأنظمة الرقمية ونشاط المستخدم المسجل.

يتضمن القياس عن بُعد للشبكة سجلات تصف الاتصالات وتدفق حركة المرور ومسارات الاتصال بين الأنظمة. تتضمن الأمثلة الشائعة سجلات التدفق وسجلات DNS وبيانات تعريف الاتصال.

تسجل سجلات النظام أحداث نظام التشغيل ونشاط الخدمة والتغييرات على مستوى النظام. توفر الإدخالات ذات الطابع الزمني دليلاً على كيفية عمل الأنظمة بمرور الوقت.

تسجل سجلات التطبيقات الأحداث التي تم إنشاؤها أثناء تنفيذ البرنامج. تتضمن الإدخالات النموذجية الأخطاء والمعاملات والسجلات المتعلقة بالتكوين.

تقوم سجلات الهوية بتوثيق محاولات المصادقة وموافقات الوصول ونشاط الجلسة. تظهر تفاعلات حساب المستخدم والخدمة مع الموارد ضمن هذه السجلات.

تصف سجلات نقطة النهاية النشاط الذي يحدث على الخوادم ومحطات العمل والأجهزة الافتراضية. تتضمن الأمثلة أحداث تنفيذ العملية والتغييرات على مستوى الملف.

ينشأ القياس السحابي عن بُعد من المنصات السحابية وواجهات برمجة التطبيقات والخدمات المُدارة. يعكس النشاط المسجل عمليات عبء العمل وحالات التكوين.

تصف بيانات سياق الأصول خصائص مثل دور النظام والملكية والموقع والحساسية. تحدد السمات الوصفية الأصول دون التعبير عن السلوك أو النية.

تقوم تحليلات الأمان بتفسير سلوك التهديد من خلال وضع نشاط الأمان الملحوظ في سياقات الخصم والسلوك المنظمة.

تتماشى الإجراءات التي تمت ملاحظتها مع تقنيات وتكتيكات المهاجم المعروفة لتحديد النية. أطر مثل ميتري أت&ك توفير مرجع مشترك لتصنيف سلوك الخصم.

ترتبط أحداث الأمان الفردية بسلاسل الأنشطة المرتبة. تكشف الرؤية على مستوى التسلسل عن أنماط التقدم التي لا يمكن للأحداث الفردية إظهارها.

يتم إنشاء السلوك العادي للمستخدم والنظام من النشاط التاريخي. تسلط الانحرافات عن خطوط الأساس المحددة الضوء على السلوك الضار المحتمل دون الاعتماد على القواعد الثابتة.

ذكاء التهديدات يوفر المعرفة الخارجية حول الحملات والأدوات والتقنيات النشطة. تربط المحاذاة السياقية النشاط الداخلي بسلوك التهديد في العالم الحقيقي.

يتم تقييم الإشارات المتعددة معًا لتقييم الاحتمالية بدلاً من اليقين. يقلل تسجيل الثقة من سوء التصنيف ويحد من التصعيد الزائف.

سيم يوفر طبقة إدارة البيانات المركزية التي توفر بيانات الأمان المهيكلة لتحليلات الأمان.

توفر تحليلات الأمان نتائج موثوقة وغنية بالسياق تقود إجراءات الاستجابة للحوادث وعمليات سير عمل الأتمتة.

تحليلات الأمان السحابية هي ممارسة تحليل بيانات الأمان التي تم إنشاؤها داخل بيئات الحوسبة السحابية. ينطبق هذا المصطلح تحديدًا على الرؤية الأمنية في البنية التحتية والخدمات المستندة إلى السحابة.

تتضمن بيئات الحوسبة السحابية منصات عامة وخاصة ومختلطة توفر الحوسبة والتخزين والتطبيقات من خلال الخدمات المُدارة. تنشأ بيانات الأمان في هذه البيئات من الأنظمة السحابية الأصلية بدلاً من البنية التحتية التقليدية المحلية.

يظل هذا النطاق مقصورًا على تحديد وفهم النشاط الأمني داخل المنصات السحابية. تتم معالجة الاختلافات عن تحليلات الأمان التقليدية بشكل منفصل دون إعادة تعريف المفهوم هنا.

تختلف تحليلات أمان السحابة وتحليلات الأمان التقليدية بشكل أساسي في البيئات التي تراقبها ونوع بيانات الأمان التي تقوم بتحليلها.

تلعب تحليلات الأمان دورًا مهمًا في مساعدة المؤسسات على فهم النشاط الأمني والمخاطر عبر البيئات الرقمية المعقدة بشكل متزايد.

تكشف بيانات الأمان المرتبطة عن نشاط ضار غالبًا ما تفشل التنبيهات المعزولة في كشفه. تتحسن الرؤية عبر الشبكات والأنظمة والمستخدمين وموارد السحابة.

يسلط التحليل المستمر الضوء على مجالات التعرض المرتبطة بالأصول والهويات ومسارات الوصول. تصبح المخاطر قابلة للقياس من خلال النشاط الأمني الملحوظ بدلاً من الافتراضات.

يقلل التقييم السياقي من التنبيهات غير الضرورية الناتجة عن الأحداث المستقلة. تحصل فرق الأمان على إشارات أكثر وضوحًا بدلاً من الضوضاء ذات الحجم الكبير.

تدعم الرؤى القائمة على الأدلة القرارات الأمنية المتسقة والتي يمكن الدفاع عنها. تعتمد الإجراءات على الأنماط الملاحظة بدلاً من الإلحاح أو التخمين.

يسمح التحليل الآلي بمعالجة كميات كبيرة من بيانات الأمان بكفاءة. لم يعد توسيع نطاق العمليات الأمنية يعتمد فقط على الموظفين الإضافيين.

تشمل البيئات الحديثة الأنظمة المحلية والمنصات السحابية والبنية التحتية المختلطة. توفر تحليلات الأمان رؤية موحدة عبر هذه الأسطح المجزأة.

تتحسن الجاهزية من خلال الوعي المستمر بالظروف الأمنية. تظل الفرق على اطلاع قبل تصاعد الحوادث إلى اضطرابات كبيرة.

يتم تطبيق تحليلات الأمان عبر وظائف أمان متعددة لفحص النشاط والمخاطر السطحية ودعم عمليات الأمان المستنيرة.

تحدد تحليلات الأمان النشاط الضار من خلال ربط الإشارات عبر الأنظمة والمستخدمين والشبكات. تصبح الهجمات منخفضة الرؤية قابلة للاكتشاف من خلال النشاط المشترك بدلاً من التنبيهات المعزولة.

يتم فحص السلوك غير المعتاد من قبل المستخدمين الداخليين أو الحسابات المميزة بحثًا عن سوء الاستخدام أو الاختراق. يساعد سياق النشاط على فصل انتهاكات السياسة عن الوصول الشرعي.

يتم إعادة بناء الأحداث الأمنية في جداول زمنية لفهم كيفية تطور الحوادث. يكتسب المحللون وضوحًا بشأن نقاط الدخول والحركة والأصول المتأثرة.

يتم تحليل بيانات المصادقة والوصول لتحديد بيانات الاعتماد المسروقة أو التي أسيء استخدامها. تكشف أنماط تسجيل الدخول غير الطبيعية ومسارات الوصول عن استخدام حساب غير مصرح به.

يتم فحص نشاط الأمان داخل الخدمات السحابية وأعباء العمل بحثًا عن سوء الاستخدام والتعرض. توفر التحليلات رؤية للإجراءات التي يصعب ملاحظتها باستخدام عناصر التحكم التقليدية.

يتم استخدام نشاط الأمان المرصود لتقييم التعرض عبر الأصول والهويات. تعتمد قرارات المخاطر على البيانات التشغيلية الحقيقية بدلاً من الافتراضات الثابتة.

توفر تحليلات الأمان طريقة لفهم النشاط الأمني استنادًا إلى البيانات الفعلية بدلاً من التنبيهات أو الافتراضات المعزولة. تسمح الرؤية الواضحة لكيفية تصرف الأنظمة والمستخدمين والبيئات لفرق الأمان بالتفكير في المخاطر بدقة.

نظرًا لأن المؤسسات تعمل عبر البيئات المحلية والسحابية، يصبح التحليل المتسق لبيانات الأمان أمرًا ضروريًا. تظل تحليلات الأمان مطلبًا عمليًا للحفاظ على الوعي بالظروف الأمنية بمرور الوقت.

تُستخدم تحليلات الأمان لفهم نشاط الأمان والمخاطر من خلال تحليل البيانات المتعلقة بالأمان. الهدف هو تحديد إشارات ذات مغزى ضمن كميات كبيرة من النشاط المسجل.

تركز المراقبة التقليدية على التنبيهات الفردية والقواعد المحددة مسبقًا. تقوم تحليلات الأمان بفحص النشاط ذي الصلة معًا لتوفير السياق والفهم الأعمق.

اكتشاف التهديدات هو أحد التطبيقات، ولكن تحليلات الأمان تدعم أيضًا التحقيق وتقييم المخاطر والرؤية عبر البيئات. يمتد نطاقها إلى ما وراء تحديد الهجمات.

تنطبق تحليلات الأمان على كل من البيئات المحلية والسحابية. يتم تحليل مصادر البيانات الخاصة بالسحابة باستخدام نفس المبادئ التحليلية.

لا تحل تحليلات الأمان محل أنظمة SIEM. يوفر SIEM جمع البيانات وإدارتها، بينما تركز التحليلات على التفسير والبصيرة.

يمكن للتعلم الآلي تحسين تحليلات الأمان ولكنه ليس إلزاميًا. كما تستخدم الأساليب القائمة على القواعد والإحصائية بشكل شائع.