🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

هجوم كيربيروستينغ هو سرقة بيانات الاعتماد وتقنية ما بعد الاستغلال التي تستهدف كلمات مرور حسابات الخدمة في بيئات Microsoft Active Directory من خلال استغلال بروتوكول مصادقة Kerberos. يطلب المهاجم تذاكر خدمة Kerberos الشرعية ويستخرج بيانات كلمة المرور المشفرة من تلك التذاكر. لا يتطلب الهجوم وصول المسؤول للبدء.

تركز Kerberoasting على حسابات الخدمة المرتبطة بأسماء الخدمة الرئيسية (SPNs). غالبًا ما تقوم هذه الحسابات بتشغيل تطبيقات مهمة مثل قواعد البيانات أو خوادم الويب أو خدمات النسخ الاحتياطي. يمكن اختراق بيانات التذاكر المشفرة في وضع عدم الاتصال باستخدام أساليب القوة الغاشمة. الهدف الأساسي هو تصعيد الامتياز (الحصول على مستوى أعلى من الوصول والتحكم) داخل مجال Windows بعد استعادة كلمة مرور حساب الخدمة.

وفقًا لأبحاث التهديدات التي أجرتها Microsoft، فإن الهجمات المستندة إلى Kerberos مثل Kerberoasting تمثل جزءًا كبيرًا من نشاط سرقة بيانات اعتماد Active Directory الداخلي. أبلغت Microsoft عن مراقبة الآلاف من طلبات تذاكر خدمة Kerberos المشبوهة يوميًا عبر بيئات المؤسسات.، مع تسليط الضوء على الطريقة الشائعة التي يحاول بها المهاجمون إساءة استخدام آليات مصادقة Kerberos.

مصادقة Kerberos هي بروتوكول أمان قائم على التذاكر يُستخدم في Microsoft Active Directory للتحقق من هويات المستخدم والخدمة دون إرسال كلمات مرور عبر الشبكة. وهي تعتمد على التذاكر المشفرة الصادرة عن سلطة موثوقة تسمى مركز توزيع المفاتيح (KDC). يتيح هذا النظام للمستخدمين الوصول إلى موارد الشبكة بأمان بعد تسجيل الدخول مرة واحدة.

تبدأ عملية المصادقة عندما يطلب المستخدم تذكرة منح التذاكر (TGT). يثبت TGT هوية المستخدم لوحدة تحكم المجال. عندما يحتاج المستخدم إلى الوصول إلى خدمة معينة، مثل قاعدة بيانات أو تطبيق ويب، يقوم النظام بإصدار تذكرة خدمة منح التذاكر (TGS) لتلك الخدمة. يتم تحديد كل خدمة باسم الخدمة الرئيسي (SPN)، الذي يربط الخدمة بحساب معين. غالبًا ما تحتوي حسابات الخدمة على كلمات مرور طويلة الأمد، مما يجعلها أهدافًا جذابة في الهجمات المستندة إلى Kerberos.

يعمل هجوم Kerberoasting عن طريق طلب تذاكر خدمة Kerberos الشرعية وكسر محتوياتها المشفرة دون اتصال بالإنترنت لاستعادة كلمات مرور حساب الخدمة. يستخدم المهاجم وظيفة المجال القياسية للحصول على بيانات التذاكر، ثم يقوم باختراق كلمة المرور خارج الشبكة.

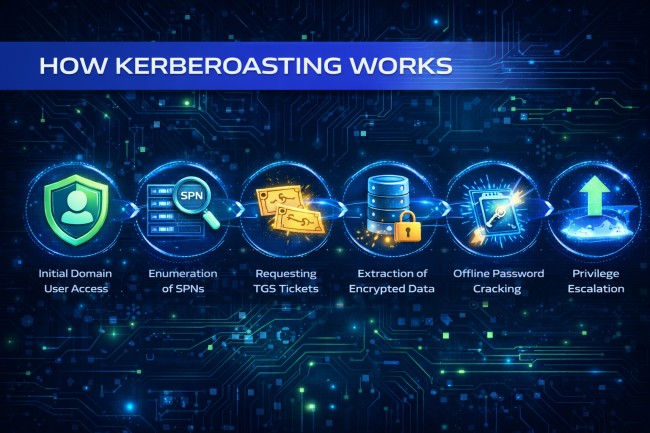

فيما يلي العملية التدريجية لهجوم Kerberoasting:

المهاجم/ممثل التهديد يحصل أولاً على حق الوصول إلى حساب مستخدم المجال العادي. قد يأتي هذا الوصول من التصيد الاحتيالي أو إعادة استخدام كلمة المرور أو أي شكل آخر من أشكال التسوية. الامتيازات الإدارية غير مطلوبة في هذه المرحلة.

يقوم المهاجم بفحص المجال لتحديد الحسابات المرتبطة بأسماء الخدمة الرئيسية. تقوم SPNs بتعيين خدمات مثل خوادم SQL أو تطبيقات الويب لحسابات خدمة محددة. تصبح هذه الحسابات أهدافًا محتملة.

يطلب المهاجم تذاكر خدمة منح التذاكر (TGS) لشبكات SPN المحددة. تقوم وحدة تحكم المجال بإصدار هذه التذاكر كجزء من عمليات Kerberos العادية. تحتوي كل تذكرة على بيانات مشفرة باستخدام تجزئة كلمة مرور حساب الخدمة.

يستخرج المهاجم الجزء المشفر من بطاقة TGS من الذاكرة أو استجابات الشبكة. تتضمن هذه البيانات مواد اعتماد حساب الخدمة في شكل مشفر. لا ينبه الاستخراج المستخدم الذي تم استخدام حسابه.

يتم نقل بيانات التذاكر المشفرة إلى نظام خارجي للتصدع دون اتصال بالإنترنت. يستخدم المهاجم هجمات القوة الغاشمة أو القاموس لتخمين كلمة مرور حساب الخدمة. يؤدي الاختراق دون اتصال بالإنترنت إلى تجنب الاكتشاف لأنه لا يولد حركة مرور على الشبكة.

إذا تم اختراق كلمة المرور بنجاح، يقوم المهاجم بالمصادقة كحساب الخدمة. تتمتع العديد من حسابات الخدمة بامتيازات مرتفعة داخل المجال. يتيح الوصول المرتفع الحركة الجانبية والمزيد من التسوية للأنظمة الحيوية.

يعتبر Kerberoasting فعالًا لأنه يستخدم سلوك النظام العادي بدلاً من أدوات القرصنة الواضحة. لا يحتاج المهاجم إلى برامج ضارة أو رمز استغلال لطلب تذاكر الخدمة. يطلب المهاجم ببساطة من النظام تذاكر الخدمة بنفس الطريقة التي يفعل بها المستخدمون والتطبيقات العادية. نظرًا لأن الطلبات تبدو مشروعة، فإنها لا تثير الإنذارات على الفور.

لا يتطلب الهجوم حقوق المسؤول للبدء. حتى حساب المستخدم العادي داخل شبكة الشركة يمكنه طلب تذاكر الخدمة. تستخدم العديد من حسابات الخدمة كلمات مرور ضعيفة أو نادرًا ما يتم تغييرها، مما يزيد من معدلات نجاح الاختراق. يقوم المهاجمون باختراقها باستخدام أدوات اختراق كلمة المرور دون اتصال بالإنترنت دون أن يتم اكتشافها.

سبب آخر لنجاحها هو أن اختراق كلمة المرور يحدث خارج شبكة الشركة. لا تظهر أي حركة مرور غير عادية أثناء عملية التكسير. بحلول الوقت الذي يتم فيه استعادة كلمة المرور، قد يكون المهاجم قادرًا بالفعل على الوصول إلى حسابات قوية ذات امتيازات عالية.

يخلق Kerberoasting مخاطر أمنية خطيرة لأنه يمكن أن يؤدي إلى اختراق النطاق الكامل إذا تم اختراق كلمات مرور حساب الخدمة. بمجرد أن يتمكن المهاجمون من الوصول إلى حسابات قوية (مثل المستخدمين الأساسيين أو مسؤولي المجال)، يمكنهم التعمق في الشبكة والتحكم في الأنظمة الهامة.

تتمتع العديد من حسابات الخدمة بأذونات مرتفعة. إذا قام أحد المهاجمين باختراق كلمة مرور حساب الخدمة ذات الامتيازات العالية، فيمكنه الحصول على التحكم الإداري. يسمح وصول مسؤول المجال بالتحكم الكامل في المستخدمين والخوادم وسياسات الأمان.

باستخدام بيانات الاعتماد المخترقة، يمكن للمهاجمين الوصول إلى أنظمة أخرى داخل الشبكة. ينتقلون من خادم إلى آخر باستخدام المصادقة الشرعية. تعمل هذه الحركة على نشر الهجوم عبر الأقسام والبيئات.

بعد الحصول على وصول مرتفع، يمكن للمهاجمين تحديد موقع البيانات الحساسة ونسخها. قد تتضمن هذه البيانات السجلات المالية أو معلومات العملاء أو المستندات الداخلية. يمكن بيع البيانات المسروقة أو استخدامها لمزيد من الهجمات.

يتيح الوصول المميز للمهاجمين نشر برامج الفدية عبر أنظمة متعددة. يمكنهم تشفير الخوادم وقواعد البيانات والنسخ الاحتياطية. يؤدي الوصول الواسع إلى زيادة حجم وتأثير هجوم برامج الفدية.

يمكن للمهاجمين إنشاء حسابات جديدة أو تعديل الأذونات للحفاظ على الوصول طويل المدى. تسمح لهم المثابرة بالعودة حتى بعد المعالجة الجزئية. يزيد الثبات غير المكتشف من مخاطر الأمان على المدى الطويل.

غالبًا ما يتم تنفيذ هجمات Kerberoasting باستخدام أدوات اختبار الأمان المتاحة للجمهور والتي تتفاعل مع Active Directory و Kerberos. تسمح هذه الأدوات للمهاجمين بطلب تذاكر الخدمة واستخراج البيانات المشفرة اللازمة لاختراق كلمات المرور دون اتصال بالإنترنت.

فيما يلي بعض الأدوات الشائعة التي يستخدمها مجرمو الإنترنت في Kerberoasting:

Rubeus هي أداة تستند إلى Windows مصممة للتفاعل مباشرة مع بروتوكول Kerberos. يمكنها طلب تذاكر خدمة لأسماء رئيسية محددة للخدمة وتصدير بيانات التذاكر المشفرة. يستخدمه محترفو الأمان للاختبار، لكن المهاجمين يستخدمونه لجمع التجزئات للتكسير دون اتصال بالإنترنت.

Mimikatz هي أداة استخراج بيانات الاعتماد التي يمكنها الوصول إلى بيانات المصادقة المخزنة في الذاكرة. في حين أنها معروفة على نطاق واسع بإغراق كلمات المرور، إلا أنها يمكن أن تساعد في Kerberoasting من خلال التفاعل مع تذاكر Kerberos. إن قدرتها على استخراج مواد الاعتماد تجعلها مفيدة في سيناريوهات ما بعد التسوية.

Impacket عبارة عن مجموعة من أدوات Python للعمل مع بروتوكولات الشبكة. يتضمن البرامج النصية التي يمكنها طلب تذاكر الخدمة من Active Directory وتنسيقها للتكسير. غالبًا ما يستخدمه المهاجمون من بيئات Linux أثناء اختراق الشبكة.

يمكن للبرامج النصية لـ PowerShell الاستعلام عن Active Directory لإدراج الأسماء الرئيسية للخدمة. تحدد هذه البرامج النصية حسابات الخدمة التي تعتبر أهدافًا متاحة. يساعد التعداد المهاجمين على اختيار الحسابات التي قد تحتوي على كلمات مرور ضعيفة.

بين عامي 2018 و 2020، استخدمت مجموعة التهديدات ذات الدوافع المالية FIN7 Kerberoasting كجزء من نشاط ما بعد التسوية داخل شبكات الشركات. بعد الحصول على وصول أولي من خلال رسائل البريد الإلكتروني المخادعة والمرفقات الضارة، قامت المجموعة بتعداد أسماء مديري الخدمة وطلبت تذاكر خدمة Kerberos. لقد قاموا باستخراج تجزئات التذاكر وكسر كلمات مرور حسابات الخدمة الضعيفة في وضع عدم الاتصال.

استهدفت FIN7 سلاسل البيع بالتجزئة والضيافة والمطاعم في جميع أنحاء أمريكا الشمالية. في حالات متعددة، أدت بيانات اعتماد حساب الخدمة المتصدعة إلى تمكين تصعيد الامتيازات إلى مستوى مسؤول المجال. وشملت النتيجة سرقة بيانات بطاقات الدفع والمثابرة على المدى الطويل داخل بيئات المؤسسات، مما أدى إلى خسائر بملايين الدولارات في عمليات الاحتيال.

في عام 2020، استخدمت مجموعة APT29 المرتبطة بروسيا، والمعروفة أيضًا باسم Cozy Bear، تقنيات إساءة استخدام تذاكر Kerberos أثناء عمليات التدخل في شبكات الحكومة الأمريكية والقطاع الخاص. بعد الحصول على بيانات اعتماد نطاق صالحة، طلب المهاجمون تذاكر خدمة مرتبطة بحسابات ذات امتيازات عالية. أدت كلمات مرور حسابات الخدمة الضعيفة إلى زيادة جدوى الاختراق.

أثرت الحملة على العديد من الوكالات الفيدرالية ومنظمات التكنولوجيا. سمح تصعيد الامتيازات للمهاجمين بالوصول إلى أنظمة البريد الإلكتروني والاتصالات الداخلية الحساسة. أدى الاختراق إلى تحقيقات موسعة وتكاليف معالجة كبيرة عبر الكيانات المتضررة.

قام العديد من مشغلي برامج الفدية، بما في ذلك المجموعات المرتبطة بـ Conti، بدمج Kerberoasting خلال مراحل الحركة الجانبية بين عامي 2019 و 2022. بعد الدخول إلى الشبكات من خلال التصيد الاحتيالي أو الوصول عن بُعد المكشوف، طلب المهاجمون تذاكر الخدمة وكلمات مرور حسابات الخدمة المخترقة دون اتصال بالإنترنت.

مكنت حسابات الخدمة المخترقة من الوصول الواسع إلى الخوادم وأنظمة النسخ الاحتياطي. في العديد من الحالات، قام المهاجمون بتصعيد الامتيازات قبل نشر برامج الفدية عبر النطاق. وشملت العواقب التشفير الكامل للشبكة، وإيقاف التشغيل لمدة أيام أو أسابيع، ونفقات استرداد بملايين الدولارات.

لاكتشاف Kerberoasting، راقب نشاط تذكرة الخدمة غير المعتاد وأنماط التشفير داخل سجلات Active Directory. يترك الهجوم إشارات فنية يمكن لفرق الأمن التعرف عليها من خلال التسجيل والتحليل المناسبين.

فيما يلي أفضل الطرق لاكتشاف Kerberoasting:

راقب معرف حدث أمان Windows 4769، الذي يسجل طلبات تذاكر الخدمة. قد يشير الارتفاع المفاجئ في طلبات خدمة منح التذاكر (TGS) من حساب مستخدم واحد إلى نشاط التعداد. نادرًا ما يطلب المستخدمون العاديون العديد من تذاكر الخدمة في وقت قصير.

راقب حسابات المستخدمين العادية التي تطلب تذاكر لخدمات متعددة عالية القيمة مثل SQL أو الخدمات المتعلقة بالنطاق. عادةً ما يصل الموظفون العاديون إلى خدمات محدودة. يمكن أن تشير طلبات التذاكر الواسعة إلى سلوك الاستطلاع.

حدد تذاكر الخدمة باستخدام تشفير RC4 بدلاً من تشفير AES الأقوى. من السهل اختراق التذاكر المشفرة بـ RC4 في وضع عدم الاتصال. يؤدي الاستخدام المستمر لـ RC4 إلى زيادة التعرض لـ Kerberoasting.

راقب استعلامات الدليل التي تسرد العديد من الأسماء الرئيسية للخدمة. غالبًا ما يقوم المهاجمون بتعداد أرقام SPN قبل طلب التذاكر. تشير استعلامات SPN المتكررة من الحسابات غير الإدارية إلى نشاط مريب.

استخدم أدوات مراقبة الأمان التي تكتشف سلوك المصادقة غير المعتاد. قد يتم تشغيل التنبيهات عندما يتصرف حساب المستخدم بشكل مختلف عن النمط العادي. يساعد الاكتشاف السلوكي في تحديد الهجمات التي تبدو مشروعة للوهلة الأولى.

لمنع Kerberoasting، قم بتعزيز أمان حساب الخدمة والحد من التعرض غير الضروري لـ Kerberos داخل Active Directory. تعمل الإدارة القوية لكلمات المرور والتكوين المناسب على تقليل نجاح الاختراق.

فيما يلي أفضل استراتيجيات الوقاية من Kerberoasting:

قم بتعيين كلمات مرور حساب الخدمة إلى 25 حرفًا على الأقل مع درجة عالية من التعقيد. تقاوم كلمات المرور العشوائية الطويلة هجمات القوة الغاشمة والقاموس. كلمات المرور القوية تقلل بشكل كبير من نجاح الاختراق في وضع عدم الاتصال.

استخدم حسابات الخدمة المُدارة للمجموعات لأتمتة إدارة كلمات المرور. تقوم GMSA بتدوير كلمات المرور بانتظام وتخزينها بأمان. التدوير الآلي يزيل مخاطر إعادة استخدام كلمة المرور اليدوية.

قم بتعطيل تشفير RC4 وفرض AES لتذاكر Kerberos. يوفر AES حماية تشفير أقوى. يزيد التشفير الأقوى من صعوبة الاختراق.

قم بمراجعة وإزالة SPNs غير الضرورية من المجال. يعمل عدد أقل من شبكات SPN المكشوفة على تقليل سطح الهجوم. تمنع عمليات التدقيق المنتظمة حسابات الخدمة المنسية أو القديمة.

قم بمنح حسابات الخدمة الأذونات التي تتطلبها فقط. تجنب تعيين حقوق مشرف المجال ما لم يكن ذلك ضروريًا. تقلل الامتيازات المحدودة من تأثير اختراق بيانات الاعتماد.

قم بتغيير كلمات مرور حساب الخدمة وفقًا لجدول محدد. التناوب المتكرر يحد من فائدة أوراق الاعتماد المتصدعة. تعزز نظافة أوراق الاعتماد الدفاع على المدى الطويل.

الاحتواء السريع يحد من تصعيد الامتيازات ويمنع المزيد من الانتشار. فيما يلي أفضل استراتيجية يمكن للمنظمة/الفرد استخدامها للرد إذا تعرضت لهجوم Kerberoasting:

راجع سجلات الأمان لنشاط خدمة منح التذاكر (TGS) غير المعتاد وتغييرات الامتيازات. ركز على الحسابات المرتبطة بأسماء الخدمة الرئيسية. تحديد الحسابات المكشوفة يحدد نطاق التسوية.

قم بإعادة تعيين كلمات المرور لحسابات الخدمة المشتبه بها على الفور. استخدم كلمات مرور طويلة ومعقدة أو انتقل إلى حسابات الخدمة المُدارة للمجموعات (GMSA). تمنع إعادة تعيين بيانات الاعتماد إعادة استخدام المهاجم لكلمات المرور المتصدعة.

قم بمراجعة عضوية مسؤول المجال والمجموعات الأخرى ذات الامتيازات العالية. قم بإزالة الأذونات المرتفعة غير الضرورية. مراجعة الامتيازات تحد من استمرار المهاجم.

افحص سجلات المصادقة لعمليات تسجيل الدخول غير العادية عبر الخوادم. ابحث عن إنشاء حساب جديد أو تعيينات الامتيازات. يكشف تحليل الحركة ما إذا كان الهجوم قد انتشر خارج الحساب الأولي.

قم بتمكين تسجيل Kerberos المفصل ومراقبة نشاط معرف الحدث 4769. قم بتكوين التنبيهات لطلبات تذاكر الخدمة غير الطبيعية. تمنع المراقبة المحسّنة الهجمات المتكررة وتعزز الرؤية على المدى الطويل.

لا، لا يتطلب Kerberoasting امتيازات المسؤول للبدء. يمكن لأي مستخدم نطاق تمت مصادقته طلب تذاكر خدمة للحسابات المرتبطة بأسماء الخدمة الرئيسية. يبدأ الهجوم بوصول المستخدم العادي.

نعم، لا يزال Kerberoasting مستخدمًا على نطاق واسع في هجمات Active Directory. يستمر المهاجمون في استهداف كلمات مرور حسابات الخدمة الضعيفة لأن العديد من البيئات لا تزال تعتمد على التكوينات القديمة.

نعم، يمكن أن يعمل Kerberoasting بدون برامج ضارة. يستخدم الهجوم طلبات تذاكر Kerberos المشروعة ويقوم باختراق كلمة المرور دون اتصال بالإنترنت، مما يتجنب توليد حركة مرور مشبوهة على الشبكة.

حسابات الخدمة ذات كلمات المرور الضعيفة أو التي نادرًا ما يتم تغييرها هي الأكثر عرضة للخطر. تعد الحسابات المرتبطة بخدمات قواعد البيانات أو تطبيقات الويب أو أنظمة النسخ الاحتياطي أهدافًا شائعة.

يعتمد ذلك على طول كلمة المرور وتعقيدها. يمكن اختراق كلمات المرور الضعيفة في غضون دقائق، بينما يمكن لكلمات المرور العشوائية القوية المكونة من 25 حرفًا مقاومة محاولات الاختراق لسنوات.