🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

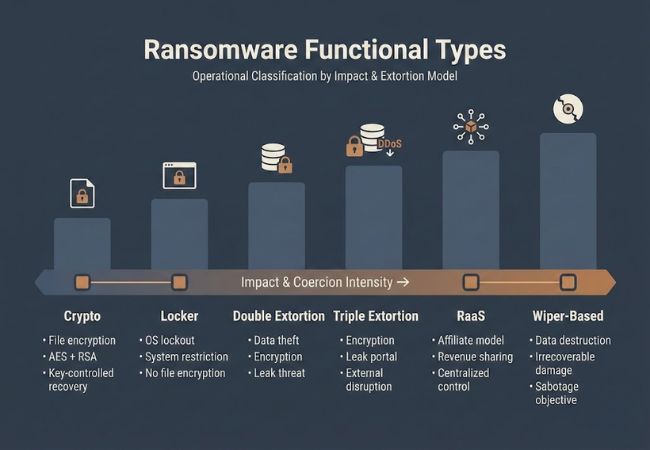

تتمحور برامج الفدية حول نماذج وظيفية متميزة تحدد كيفية فقدان الضحايا إمكانية الوصول إلى البيانات أو الأنظمة. يركز التصنيف على آليات التشغيل مثل التحكم في التشفير وتقييد النظام وتصميم الابتزاز متعدد الطبقات.

يظهر الاختلاف الوظيفي في كيفية قيام المهاجمين بفرض الدفع، سواء من خلال قفل الملفات المشفرة أو الرفض على مستوى الشبكة أو الكشف عن المعلومات المسروقة. تفصل بنية النشر وهيكل تحقيق الدخل نموذجًا واحدًا عن الآخر.

تعمل حملات برامج الفدية الحديثة كأطر ابتزاز منسقة بدلاً من حوادث البرامج الضارة المعزولة. يوضح التقسيم الوظيفي الواضح كيف تختلف نماذج الهجوم هذه على المستوى الفني والاستراتيجي.

يتم تصنيف برامج الفدية إلى ستة أنواع وظيفية أساسية بناءً على سلوك التشفير وبنية الابتزاز والتحكم في البنية التحتية وهيكل تحقيق الدخل.

برامج الفدية المشفرة يقوم بتشفير الملفات باستخدام نماذج التشفير المختلطة التي تجمع بين التشفير المتماثل مثل AES وآليات تبادل المفاتيح غير المتماثلة مثل RSA. يتم إنشاء مفاتيح فك التشفير لكل ضحية وإرسالها إلى خوادم الأوامر والتحكم التي يتحكم فيها المهاجم.

يتم تقييد توفر الملفات تمامًا بينما تظل عمليات النظام قيد التشغيل. يعتمد تحقيق الدخل كليًا على التحكم الحصري في المفتاح الخاص المخزن داخل البنية التحتية البعيدة وتعليمات الدفع المرتبطة بمحافظ العملات المشفرة.

يقيد Locker ransomware الوصول على مستوى نظام التشغيل عن طريق حظر واجهات تسجيل الدخول أو إدخال لوحة المفاتيح أو بيئات سطح المكتب. يعمل تنفيذ الحمولة على تعديل عمليات النظام أو تكوينات التشغيل لمنع تفاعل المستخدم.

قد تظل البيانات سليمة على وسائط التخزين، ولكن يتم تعطيل توفر النظام حتى تتم إزالة آلية القفل. يعتمد الإكراه على الرفض على مستوى الجهاز بدلاً من التحكم في الملفات المشفرة.

يقوم برنامج الفدية المزدوج للابتزاز بتهريب البيانات قبل بدء تشفير الملفات ونقل المعلومات الحساسة إلى الخوادم التي يتحكم فيها المهاجم. يتم فهرسة البيانات المسروقة وتنظيمها للنشر على بوابات تسريب مخصصة مستضافة على شبكات مجهولة المصدر.

يصبح فقدان السرية آلية ضغط موازية جنبًا إلى جنب مع اضطراب التوفر. يتم تعزيز طلبات الدفع من خلال التهديدات بالتعرض التنظيمي والخرق التعاقدي والإضرار بالسمعة.

يعمل برنامج الفدية الثلاثي للابتزاز على توسيع النموذج من خلال إدخال ناقل قسري إضافي يتجاوز التشفير وتسرب البيانات. يمكن للمهاجمين شن هجمات رفض الخدمة الموزعة أو الاتصال مباشرة بالعملاء والشركاء وأصحاب المصلحة لتصعيد الضغط.

يستهدف التعطيل متعدد الطبقات التوافر والسرية واستمرارية الخدمة في وقت واحد. يدمج التصميم التشغيلي حمولات التشفير والبنية التحتية للتسرب وحملات التعطيل الخارجية في إطار ابتزاز منسق.

تعمل Ransomware-as-a-Service من خلال نظام بيئي منظم تابع حيث يحتفظ المطورون بشفرة البرامج الضارة وبوابات الدفع ولوحات إدارة فك التشفير. يمكن للشركات التابعة الوصول إلى الحمولات الجاهزة وأدوات التوزيع مقابل اتفاقيات مشاركة الإيرادات.

تتيح مركزية البنية التحتية تحديثات سريعة للحمولة وتتبع الحملة وبوابات التفاوض الآلي على الفدية. يميز الفصل الوظيفي بين المنشئ والناشر RaaS عن عمليات برامج الفدية أحادية الفاعل.

تتضمن برامج الفدية المستندة إلى Wiper حمولات مدمرة تؤدي إلى استبدال هياكل البيانات أو إتلافها بشكل لا يمكن استرداده. قد تكون إجراءات التشفير سطحية أو غائبة، وتعمل فقط كواجهة لتلف النظام الذي لا يمكن إصلاحه.

يحل تدمير النزاهة محل تحقيق الدخل القابل للاسترداد كنتيجة أولية. غالبًا ما تتوافق أهداف الهجوم مع التعطيل أو التخريب أو زعزعة الاستقرار الاستراتيجي بدلاً من دفع الفدية المضمونة.

تختلف أنواع برامج الفدية الوظيفية بناءً على طريقة الإكراه والتأثير الأمني وتصميم البنية التحتية وهيكل تحقيق الدخل.

يعتمد تصنيف برامج الفدية على البنية الوظيفية بدلاً من الأسماء التجارية أو مجموعات البرامج الضارة. يحدد التحكم في التشفير ورفض النظام والتعرض للبيانات والبنية التحتية التابعة والتنفيذ المدمر كيفية عمل كل نوع.

يعمل الفصل الواضح بين هذه النماذج الوظيفية الستة على تحسين الفهم الفني لكيفية تنظيم الإكراه وتحقيق الدخل منه. يعكس التطور الهيكلي من تشفير الملفات البسيط إلى أطر الابتزاز ذات الطبقات التعقيد التشغيلي المتزايد لحملات برامج الفدية الحديثة.

تُحدث برامج الفدية ثلاثية الابتزاز أعلى مستوى من الاضطراب من خلال الجمع بين التشفير والتعرض للبيانات وهجمات الخدمة الخارجية مثل رفض الخدمة الموزع. يؤثر الإكراه متعدد الطبقات في نفس الوقت على التوافر والسرية واستمرارية الأعمال.

تحدد Ransomware-as-a-Service بنية النشر وتحقيق الدخل، بينما تحدد برامج الفدية المشفرة آلية الإكراه القائمة على التشفير. قد تقوم منصات RaaS بتوزيع العملات المشفرة أو الابتزاز المزدوج أو الحمولات المختلطة من خلال الشبكات التابعة.

عادةً ما يقيد Locker ransomware الوصول إلى النظام دون تشفير الملفات المخزنة. غالبًا ما تظل سلامة البيانات سليمة ما لم يتم دمجها مع حمولات مدمرة إضافية.

يقدم الابتزاز المزدوج تهديدات تسرب البيانات وتسريب البوابة جنبًا إلى جنب مع تشفير الملفات. يؤدي فقدان السرية إلى زيادة التعرض التنظيمي والضرر بالسمعة بما يتجاوز عدم إمكانية الوصول إلى البيانات البسيطة.

قد تعرض برامج الفدية المستندة إلى Wiper طلبات الفدية حتى في حالة عدم وجود إمكانية فك التشفير. يعطي تصميم الحمولة الأولوية لتلف البيانات الذي لا رجعة فيه أو الكتابة فوقها بدلاً من الاسترداد المضمون.