🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

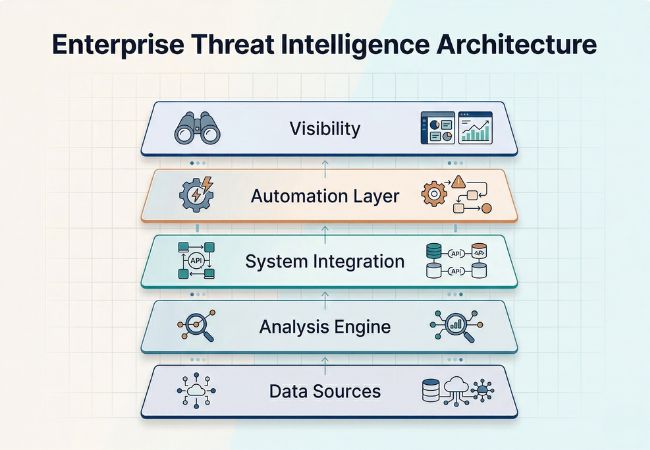

إن حل معلومات التهديدات المؤسسية هو نظام أمن إلكتروني مصمم لجمع بيانات التهديدات ومعالجتها وتشغيلها عبر البنى التحتية واسعة النطاق. تعتمد فرق الأمن على ذلك للحصول على رؤية لسلوك الخصم وتقنيات الهجوم وأنماط المخاطر المتطورة.

تتدفق البيانات إلى النظام من القياس عن بُعد للشبكة ونشاط نقطة النهاية وموجزات التهديدات الخارجية، مما يشكل طبقة ذكاء موحدة. تظهر عمليات الارتباط والإثراء مؤشرات التسوية (IOCs) والإشارات السلوكية وأنماط الهجوم المتوافقة مع أطر مثل MITRE ATT&CK.

يتيح التكامل مع منصات SIEM و SOAR و EDR للذكاء قيادة عمليات الكشف والاستجابة الآلية. تستخدم فرق العمليات الأمنية هذه الرؤى لتحديد أولويات التهديدات الخطيرة وتقليل وقت المكوث والحفاظ على وضع الدفاع التكيفي باستمرار.

تعمل حلول معلومات التهديدات الخاصة بالمؤسسات كنظام متصل حيث يتم جمع البيانات وتحليلها وتحويلها باستمرار إلى قرارات تشغيلية. يعتمد كل مكون على المرحلة السابقة، مما يسمح للإشارات الأولية بالتطور إلى ذكاء أمني قابل للتنفيذ.

تنشأ بيانات الأمان من نقاط النهاية وحركة مرور الشبكة والبيئات السحابية ومصادر الذكاء الخارجية، مما يشكل أساس النظام. تضمن التغطية عبر هذه الطبقات عدم بقاء نقطة نشاط واحدة معزولة أو غير مرئية.

تنتقل البيانات المجمعة إلى خطوط أنابيب التحليل حيث تتم معالجتها وإثرائها وفحصها بحثًا عن مؤشرات التسوية والتشوهات السلوكية. تبدأ الأنماط في الظهور في هذه المرحلة، وتربط الأحداث التي تبدو غير ذات صلة بإشارات تهديد ذات مغزى.

لا تظل المعلومات التي تم تحليلها معزولة بل تتغذى مباشرة على منصات SIEM و SOAR و EDR التي تدير الاكتشاف والاستجابة. تكتسب عمليات الأمان عمقًا سياقيًا عندما تصبح التنبيهات غنية بالذكاء بدلاً من بيانات الأحداث الأولية.

تستخدم الأنظمة المتكاملة هذا الذكاء لإطلاق إجراءات محددة مسبقًا، مما يسمح باحتواء التهديدات ومعالجتها بشكل أسرع. تتكيف عمليات سير عمل الاستجابة وفقًا لخطورة التهديد، مما يقلل من حالات التأخير التي تحدث عادةً مع التدخل اليدوي.

يتم تقديم المخرجات من خلال لوحات المعلومات والتقارير التي تسلط الضوء على المخاطر ذات الأولوية والتهديدات المستمرة والاتجاهات التاريخية. يصبح صنع القرار أكثر دقة حيث تعمل فرق الأمن مع السياق بدلاً من التنبيهات المجزأة.

تعتمد العمليات الأمنية على SIEM و SOAR وذكاء التهديدات الذي يعمل كنظام متصل حيث تعزز البيانات والسياق والاستجابة بعضها البعض باستمرار.

تصبح القرارات التشغيلية أكثر دقة عندما تربط معلومات التهديدات التنبيهات بسلوك المهاجم والمخاطر والسياق الواقعي.

تكتسب فرق الأمان وضوحًا بشأن التهديدات الأكثر أهمية حيث تنبه خرائط الذكاء إلى تكتيكات وحملات المهاجم الحقيقي. التوافق مع أطر مثل ميتري أت&ك يسمح بتقييم المخاطر بناءً على ملاءمتها للعالم الحقيقي بدلاً من الإشارات المعزولة.

التنبيهات الأولية التي تم إنشاؤها بواسطة أنظمة سييم تصبح أكثر جدوى بمجرد إثرائها بسياق استخبارات التهديدات. تساعد مؤشرات التسوية والأنماط السلوكية على تصفية النشاط الحميد، مما يقلل بشكل كبير من الإيجابيات الكاذبة.

يتغذى الذكاء القابل للتنفيذ مباشرة على عمليات سير عمل SOAR، مما يتيح احتواء التهديدات النشطة ومعالجتها بشكل أسرع. تعتمد قرارات الاستجابة على سياق التهديد الذي تم التحقق منه بدلاً من التحقيق اليدوي، مما يقلل من التأخير أثناء الحوادث الخطيرة.

يتيح التكامل مع أنظمة EDR و SIEM والأتمتة لفرق الأمان التعامل مع أحجام التهديدات المتزايدة دون التوسع النسبي في الموارد. تحل عمليات سير العمل القائمة على الذكاء محل التحليل المتكرر، تحسين الكفاءة عبر SOC.

رؤية طويلة المدى لسلوك الخصم، اتجاهات الهجوم، وتطور التهديدات يدعم التخطيط الأمني بشكل أفضل. تعمل المؤسسات على تعزيز وضعها من خلال تكييف الضوابط وقواعد الكشف واستراتيجيات الاستجابة بناءً على الذكاء المتطور باستمرار.

يتم تحديد التهديدات الناشئة في وقت سابق حيث تسلط المعلومات الضوء على البنية التحتية للمهاجمين وتكتيكاتهم وحملاتهم قبل تنفيذها بالكامل. تتحول فرق الأمن من الاستجابة للحوادث إلى توقعها ومنعها.

تصبح مخاطر الأعمال أكثر وضوحًا حيث تربط معلومات التهديدات المؤشرات الفنية بالتأثير المحتمل على الأصول والبيانات والعمليات. تتوافق قرارات الأمان بشكل وثيق مع أولويات المؤسسة بدلاً من الأحداث الأمنية المعزولة.

يصبح التقييم مفيدًا فقط عندما يتم اختبار الذكاء مقابل التنبيهات الحقيقية والتحقيقات الجارية ونشاط الاستجابة داخل البيئة.

عادةً ما يكشف الاختبار المبكر ما إذا كان الذكاء يتوافق مع ما تراه المؤسسة بالفعل عبر نقاط النهاية ونشاط الشبكة والقياس عن بُعد عبر السحابة. تظهر الفجوات بسرعة عندما تفشل الإشارات الخارجية في مطابقة الملاحظات الداخلية.

يتحول الانتباه إلى كيفية تصرف الذكاء أثناء الفرز والتحقيق، خاصة تحت ضغط الوقت. أي شيء يتطلب خطوات إضافية أو تبديل السياق يميل إلى إبطاء المحللين بدلاً من مساعدتهم.

غالبًا ما تخلق كميات كبيرة من المؤشرات ضجيجًا أكثر من الوضوح. تأتي القيمة من المعلومات التي تسلط الضوء على التهديدات ذات الصلة وتقلل من الجهد اللازم لفصل المخاطر الحقيقية عن نشاط الخلفية.

تصبح الفائدة العملية واضحة أثناء سيناريوهات الحوادث حيث يدعم الذكاء قرارات الاحتواء أو يضيف الاحتكاك. تبرز الأنظمة التي تربط البصيرة مباشرة بالعمل على الفور.

نادرًا ما تعكس التقييمات القصيرة الأداء طويل المدى، حيث يمكن أن تختلف جودة الذكاء باختلاف حالات التهديد. تميل الفرق إلى الوثوق بالحلول التي تظل موثوقة عبر حالات الاستخدام المتعددة والفترات الزمنية.

تبدأ قرارات الاختيار عادةً بفهم أين سيُحدث الذكاء فرقًا ملموسًا، خاصة في البيئات التي تتعامل بالفعل مع كميات كبيرة من التنبيهات وإشارات الأمان.

يظل التركيز الأولي على ما إذا كانت المعلومات تعكس التعرض الحقيقي عبر الأصول الهامة والمستخدمين والتبعيات الخارجية. تصبح الثغرات مرئية عندما لا تتطابق تغطية التهديدات مع ملف تعريف المخاطر الفعلي للمؤسسة.

بمجرد إثبات الصلة، يتحول الانتباه إلى ما إذا كانت المعلومات الاستخبارية قادرة على دعم القرارات عالية التأثير أثناء الحوادث. تميل الأفكار غير المتسقة أو غير الواضحة إلى خلق التردد في نفس اللحظة التي تكون فيها السرعة مهمة.

مع تقدم التقييم، يصبح السؤال هو كيف يتناسب الذكاء مع طبقات الاكتشاف والاستجابة الحالية. غالبًا ما تظل الأنظمة التي تفشل في التأثير على سير عمل التنبيه والتحقيق غير مستغلة بشكل كافٍ.

التكامل وحده لا يكفي إذا زاد العبء على فرق الأمن. يؤدي الجهد الإضافي في التحقق من الصحة أو الضبط أو الإثراء بسرعة إلى تقليل القيمة العملية للحل.

مع مرور الوقت، تتغير أنماط التهديد، ويجب أن تواكب المعلومات الاستخباراتية سلوك المهاجم المتطور والبنية التحتية. الأنظمة التي لا تستطيع التكيف تفقد أهميتها حتى لو كانت تعمل بشكل جيد في البداية.

يمكن أن يبدو الأداء قصير المدى موثوقًا به أثناء الاختبار الخاضع للرقابة، لكن التباين عبر سيناريوهات التهديد المختلفة يكشف عن الاستقرار على المدى الطويل. يعمل الذكاء المتسق على بناء الثقة بين المحللين والقيادة.

في هذه المرحلة، تعتمد الثقة أيضًا على مدى وضوح شرح المورد لمصادر البيانات ودورات التحديث وقيود التغطية. غالبًا ما يؤدي الافتقار إلى الشفافية إلى عدم اليقين في المواقف الحرجة.

عادةً ما تربط القرارات النهائية قدرات الذكاء بنتائج الأعمال مثل مخاطر التعطل والتعرض للامتثال والتأثير المالي. تحمل الحلول التي تربط الإشارات الفنية بسياق الأعمال قيمة استراتيجية أكثر.

لقد تحول أمن المؤسسة من المراقبة التفاعلية إلى العمليات القائمة على الاستخبارات حيث يحدد السياق مدى سرعة فهم التهديدات واحتوائها. تعمل حلول معلومات التهديدات الخاصة بالمؤسسات على تمكين هذا التحول من خلال ربط الإشارات والسلوك والمخاطر في عرض تشغيلي واحد.

تستفيد فرق الأمان أكثر عندما يتم دمج الذكاء بشكل مباشر في عمليات سير عمل الاكتشاف والاستجابة، مما يقلل الضوضاء ويحسن سرعة اتخاذ القرار. يوضح حل معلومات التهديدات المؤسسية مثل CloudSek كيف يمكن للرؤى في الوقت الفعلي والتحليل السياقي تعزيز الاستجابة التكتيكية والوضع الأمني طويل المدى.

تعتمد القيمة طويلة الأجل على الاتساق والقدرة على التكيف والمواءمة مع المناظر الطبيعية للتهديدات المتطورة وأولويات الأعمال. تعمل المؤسسات التي تعمل على تشغيل الذكاء بشكل فعال على بناء المرونة وتقليل التعرض والحفاظ على السيطرة على أسطح الهجوم المعقدة بشكل متزايد.