🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

تلعب بروتوكولات VPN دورًا مهمًا في تشكيل مدى أمان أو سرعة أو استقرار اتصال VPN أثناء الاستخدام اليومي. إنها تؤثر على كل شيء بدءًا من موثوقية الاتصال وحتى مدى جودة تعامل VPN مع البث أو العمل عن بُعد أو شبكة Wi-Fi العامة.

نظرًا لأن البروتوكولات المختلفة تم إنشاؤها وفقًا لأولويات مختلفة، فلا يوجد خيار واحد يناسب كل موقف أو نوع جهاز. تساعد معرفة كيفية اختلاف هذه البروتوكولات المستخدمين على اختيار التوازن الصحيح بين السرعة والأمان والتوافق.

يتغير سلوك البروتوكول بناءً على عوامل مثل ظروف الإشارة وحمل التشفير وقيود الشبكة. ومع تغير هذه الظروف، يمكن أن يختلف أمان الاتصال واستجابته بشكل ملحوظ.

بروتوكول VPN هو مجموعة من القواعد التي تتحكم في تشفير البيانات ونقلها بين جهازك وخادم VPN. ويحدد النفق المشفر المستخدم لحماية النشاط عبر الإنترنت أثناء انتقال حركة المرور عبر الشبكات العامة والخاصة.

تستخدم بروتوكولات VPN المختلفة معايير تشفير وتصميمات اتصال مميزة، وهو ما يفسر لماذا تتصرف خيارات مثل WireGuard و OpenVPN و IKEv2 بشكل مختلف عبر الأجهزة. يركز البعض على السرعة والكفاءة، بينما يعطي البعض الآخر الأولوية لحماية أقوى أو توافق أوسع.

يؤثر البروتوكول المحدد على استقرار الاتصال وأوقات التحميل ومستوى الخصوصية المتاح على شبكات مثل Wi-Fi العامة. تشكل هذه النتائج تجربة VPN الشاملة أثناء التصفح اليومي والبث والعمل عن بُعد.

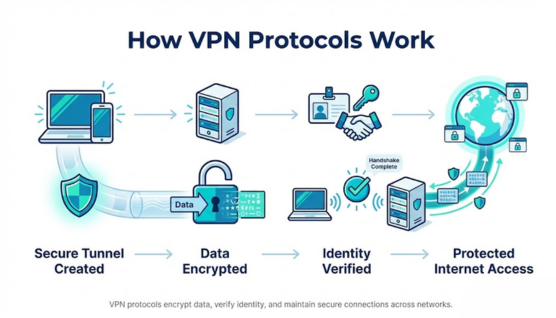

تعمل بروتوكولات VPN من خلال إنشاء اتصال آمن عن طريق إنشاء نفق مشفر بين جهاز المستخدم وخادم VPN. تمر جميع حركة الإنترنت عبر هذا النفق، مما يجعل البيانات مخفية عن الشبكات الخارجية والوسطاء.

قبل الإرسال، يتم تشفير البيانات باستخدام خوارزميات التشفير بحيث تصبح المعلومات القابلة للقراءة مختلطة وغير قابلة للقراءة. تؤكد آليات المصادقة هوية الجهاز والخادم، مما يمنع الوصول غير المصرح به إلى الاتصال.

بمجرد تنشيط النفق، يقوم البروتوكول بإدارة تسليم الحزم وصيانة التشفير وإعادة الاتصال أثناء تغييرات الشبكة. تحدد كفاءة هذه العمليات السرعة والاستقرار والموثوقية عبر Wi-Fi أو بيانات الجوال أو الشبكات المقيدة.

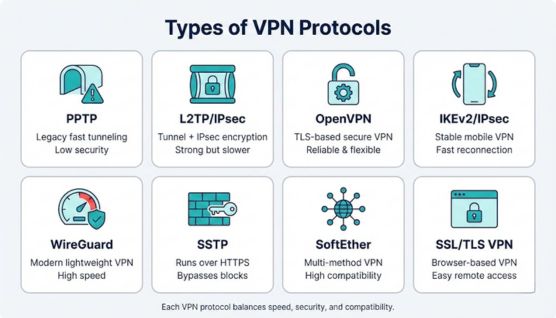

PPTP هو بروتوكول VPN قديم مصمم للنفق السريع مع الحد الأدنى من عبء المعالجة على الأنظمة القديمة. عادةً ما يحمل PPTP حركة المرور باستخدام تغليف GRE وطرق المصادقة القديمة مثل MS CHAPV2، والتي لا تلبي توقعات الخصوصية الحديثة.

تقوم جلسة PPTP بإنشاء نفق PPP أساسي ثم دفع حركة المرور عبره بتشفير خفيف. تظل السرعة مناسبة، لكن الحماية الضعيفة هي القيد المحدد، خاصة على الشبكات المعادية.

يناسب PPTP الاستخدام منخفض المخاطر فقط حيث يكون التوافق القديم أكثر أهمية من السرية. يساعد الإعداد السريع والتكاليف المنخفضة، ولكن الخصوصية وأمان الحساب هما التنازلات الواضحة.

يقوم L2TP IPsec بإقران الطبقة النفقية بتشفير IPsec لتقديم خط أساس أقوى من PPTP. يشكل L2TP النفق بينما يقوم IPsec بتشفير الاتصال والمصادقة عليه، وعادةً ما يستخدم UDP 500 وUDP 4500 لدعم اتصال NAT الملائم.

يؤدي التضمين الإضافي إلى زيادة العبء، مما قد يقلل السرعة على الروابط المزدحمة. تقوم بعض الشبكات المقيدة أيضًا بحظر حركة مرور IPsec بسهولة أكبر من الأنفاق المستندة إلى HTTPS.

يعمل L2TP IPsec جيدًا للوصول العام عن بُعد عندما يتعلق الأمر بدعم نظام التشغيل المدمج ويحتاج الإعداد إلى أن يظل بسيطًا. التشفير القوي والتوافق الواسع هما نقاط القوة، بينما يظل فقدان السرعة ومخاطر الحجب بمثابة المقايضات.

OpenVPN هو بروتوكول VPN مفتوح المصدر يستخدم على نطاق واسع للخصوصية والوصول الآمن عن بعد عبر المنصات. يعتمد OpenVPN على TLS من خلال OpenSSL لتبادل المفاتيح والتشفير، ثم ينقل البيانات عبر UDP للسرعة أو TCP من أجل الموثوقية.

غالبًا ما يكون وضع UDP أسرع للبث والتصفح اليومي لأنه يتجنب عبء إعادة الإرسال الإضافي. يمكن أن يساعد وضع TCP في الارتباطات غير المستقرة، ولكن قد ينخفض الأداء عندما تؤدي الخسارة والازدحام إلى عمليات إعادة المحاولة المتكررة.

يناسب OpenVPN المستخدمين الذين يريدون خيارًا مثبتًا مع أمان قوي وتكوين مرن على أجهزة الكمبيوتر المكتبية والهواتف وأجهزة التوجيه. الأدوات الناضجة والدعم الواسع تجعلها موثوقة، في حين أن عبء وحدة المعالجة المركزية الأعلى من WireGuard يمكن أن يحد من السرعة القصوى على الأجهزة الأضعف.

IKEv2 IPsec هو خيار VPN حديث مصمم للاتصالات المستقرة، خاصة على الأجهزة المحمولة التي تنتقل بين الشبكات. تقوم قناة التحكم IKEv2 بالتفاوض على المفاتيح والحفاظ على الجلسة، ويساعد دعم MOBIKE النفق على نقل WiFi إلى المفاتيح الخلوية من خلال إعادة الاتصال السريع.

يقوم IPsec بتشفير مسار البيانات بمجرد إنشاء الجلسة. لا تزال بعض الشبكات تقوم بتصفية IPsec، لذلك يمكن أن تنخفض الموثوقية في البيئات التي يتم التحكم فيها بإحكام.

يعد IKEv2 IPsec مثاليًا للسفر والتنقل والحماية دائمًا على الهاتف المحمول حيث تكون إعادة الاتصال السريع أكثر أهمية من التخصيص العميق. يعد الأمان القوي والتجوال السلس من الفوائد الكبيرة، في حين أن تصفية جدار الحماية هي نقطة الاحتكاك الرئيسية.

WireGuard هو بروتوكول VPN حديث تم إنشاؤه باستخدام قاعدة بيانات صغيرة والتركيز على السرعة وتصميم الأمان المباشر. يستخدم WireGuard عادةً ChaCha20 Poly1305 والمصافحة المبسطة المبنية حول إطار الضوضاء، مما يحافظ على انخفاض النفقات العامة وتبسيط التدقيق.

تعمل العديد من التطبيقات بكفاءة ويمكن أن تبدو أكثر سرعة من البروتوكولات القديمة على الهواتف وأجهزة التوجيه. تظل مجموعات الميزات بسيطة عن قصد، لذلك قد تحتاج عناصر التحكم المتقدمة في المؤسسة إلى أدوات داعمة حول النفق.

يناسب WireGuard الخصوصية اليومية والبث والألعاب واستخدام الهاتف المحمول حيث يكون الأداء هو الأولوية. تبرز الإنتاجية الممتازة وزمن الانتقال المنخفض، بينما يمكن أن تكون الميزات القديمة الأقل محدودة في إعدادات الشركات المتخصصة.

SSTP هو بروتوكول VPN يمر عبر TLS ويستخدم عادةً منفذ TCP 443 للاندماج مع حركة مرور HTTPS العادية. هذا التصميم يجعل SSTP مفيدًا في الشبكات حيث يتم حظر منافذ VPN الشائعة بواسطة جدران الحماية أو الفحص العميق للحزم.

تقوم مصافحة TLS بتأسيس الجلسة الآمنة أولاً، ثم تتدفق حركة مرور VPN داخل القناة المشفرة. يوفر Windows دعمًا محليًا قويًا، ولكن يمكن أن يؤدي نفق TCP إلى إبطاء الاتصالات غير المستقرة لأن عمليات إعادة الإرسال تضيف عبئًا.

يعمل SSTP بشكل أفضل لمستخدمي Windows الذين يحتاجون إلى وصول موثوق به من أماكن العمل أو الجامعات أو شبكات الفنادق المقيدة. التوافق مع جدار الحماية هو الفوز، في حين أن حدود النظام الأساسي ومراوغات أداء TCP هي القيود الرئيسية.

SoftEther عبارة عن منصة VPN تدعم طرق VPN متعددة بدلاً من كونها بروتوكولًا واحدًا فقط. يمكن لـ SoftEther توفير وضع SSL VPN وأيضًا تقديم طبقات التوافق لـ L2TP IPsec و OpenVPN، مما يساعد بيئات الأجهزة المختلطة.

يمكن للمسؤولين اختيار طريقة الاتصال التي تتوافق بشكل أفضل مع جهاز المستخدم وقيود الشبكة. تزيد المرونة من التعقيد التشغيلي، لذا يعتمد النشر الآمن على سياسات التكوين والوصول المنضبطة.

SoftEther يناسب بيئات الشركات التي تحتاج إلى توافق واسع عبر نقاط النهاية وسيناريوهات الوصول عن بُعد. الدعم متعدد الأساليب هو الميزة، في حين أن النفقات الإدارية وانضباط التكوين هما ثمن هذه المرونة.

يوفر SSL TLS VPN وصولاً مشفرًا عن بُعد باستخدام نفس نموذج أمان TLS المستخدم بواسطة HTTPS. تستخدم العديد من عمليات النشر بوابة بدون عميل في المستعرض أو عميلًا خفيفًا، وغالبًا ما يتم تشغيله عبر المنفذ 443 لتحقيق التوافق العالي.

تقوم البوابة بإنهاء TLS ثم تقوم الوكلاء بالموافقة على التطبيقات أو إنشاء نفق محدود اعتمادًا على التكوين. لا يتم ضمان النفق الواسع للجهاز بالكامل، لذلك يمكن أن يكون نطاق الوصول أضيق من عميل VPN التقليدي.

تعد شبكات SSL TLS VPN شائعة لبوابات الأعمال وتطبيقات الويب الداخلية والوصول إلى العمل عن بُعد الذي يتم التحكم فيه. يساعد النشر السهل والتوافق القوي مع جدار الحماية، في حين أن الوصول المحدود إلى الشبكة والسلوك المعتمد على البائع يمكن أن يكون عيبًا.

يعتمد بروتوكول VPN الصحيح على الأمور الأكثر أهمية لاتصالك، مثل قوة الأمان أو السرعة أو نوع الجهاز أو ظروف الشبكة.

تؤثر بروتوكولات VPN بشكل مباشر على الأمان والسرعة وموثوقية الاتصال، مما يجعل اختيار البروتوكول قرارًا عمليًا وليس تفصيلًا تقنيًا. توفر البروتوكولات الحديثة حماية أقوى مع الحفاظ على الأداء عبر الشبكات المشتركة.

قد تظل الخيارات القديمة توفر التوافق، ولكنها لم تعد تلبي توقعات الخصوصية الحالية. يحدد نوع الشبكة وسلوك الجهاز وسياق الاستخدام ما إذا كان البروتوكول يعمل بشكل جيد أو ينشئ قيودًا.

يؤدي تحديد بروتوكول متوافق مع الاستخدام الحقيقي إلى الحفاظ على استقرار الاتصالات دون إضعاف الأمان. يضمن البروتوكول المتوافق جيدًا حماية متسقة للتصفح والبث والعمل عن بُعد والسفر.

VPN هي الخدمة التي تحمي اتصالك بالإنترنت، في حين أن بروتوكول VPN هو التكنولوجيا التي تتحكم في التشفير والنفق ونقل البيانات. يحدد البروتوكول مدى أمان وسرعة اتصال VPN.

تعتبر WireGuard و OpenVPN و IKEv2/IPsec أكثر الخيارات أمانًا. وهي تستخدم التشفير الحديث وأساليب المصادقة القوية المناسبة لنماذج التهديدات الحالية.

عادةً ما يكون WireGuard هو الأسرع نظرًا لتصميمه الخفيف وتكاليف المعالجة المنخفضة. لا يزال من الممكن أن يختلف الأداء اعتمادًا على أجهزة الجهاز وجودة الشبكة.

لم تعد PPTP تعتبر آمنة بسبب التشفير القديم ونقاط الضعف المعروفة. يجب استخدامه فقط للتوافق القديم في المواقف منخفضة المخاطر.

تعمل البروتوكولات المختلفة بشكل أفضل في ظل ظروف مختلفة مثل شبكات الهاتف المحمول أو جدران الحماية أو الاتصالات عالية السرعة. يتيح تقديم بروتوكولات متعددة للمستخدمين التكيف مع البيئات المتغيرة.

يعمل IKEv2/IPsec بشكل جيد على الأجهزة المحمولة لأنه يعيد الاتصال بسرعة عندما تتغير الشبكات. يتعامل WireGuard أيضًا مع استخدام الهاتف المحمول بكفاءة.

نعم، تؤثر البروتوكولات على السرعة ووقت الاستجابة ومعالجة الحزم، وكلها تؤثر على أداء البث. عادةً ما توفر البروتوكولات الأسرع ذات الحمل المنخفض تشغيلًا أكثر سلاسة.

لا، تقوم بعض الشبكات بحظر حركة مرور VPN على مستوى البروتوكول. غالبًا ما تعمل شبكات VPN المستندة إلى SSTP و SSL بشكل أفضل لأنها تعمل عبر حركة مرور HTTPS.

لا يزال OpenVPN مستخدمًا على نطاق واسع نظرًا لأمنه القوي ومرونته وتوافقه الواسع. إنها ذات قيمة خاصة في البيئات التي تتطلب تحكمًا دقيقًا.

يعمل التحديد التلقائي جيدًا لمعظم المستخدمين، ولكن التغييرات اليدوية يمكن أن تساعد في حالات معينة مثل السرعات البطيئة أو الاتصالات المحظورة. يمكن أن يؤدي تبديل البروتوكولات إلى حل مشكلات الأداء أو الوصول دون تغيير خدمة VPN.