🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

كان الانتحال جزءًا من المشهد الأمني للإنترنت منذ أن بدأت الأنظمة الشبكية في الاتصال على نطاق واسع. أعطت بروتوكولات الاتصال المبكرة مثل SMTP و TCP/IP الأولوية للتشغيل البيني والسرعة، مما خلق بيئة نادرًا ما يتم فيها التشكيك في صحة المرسل.

ومع توسع الاتصال التجاري في التسعينيات، بدأت حزم IP المزورة والبيانات الوصفية للرسائل المعدلة في الظهور في الحوادث الأمنية في العالم الحقيقي. ما بدأ كاستكشاف تقني تطور تدريجيًا إلى تكتيك منظم يستخدم لتجاوز الضوابط المحيطة وتضليل دفاعات الشبكة.

أدى التبني الرقمي السريع في عام 2000 إلى تحويل الانتحال إلى آلية موثوقة للاحتيال المالي والوصول غير المصرح به. يعكس وجودها المستمر عبر شبكات المؤسسات ومنصات المستهلك مدى عمق الهوية الرقمية المضمنة في البنية التحتية الحديثة.

الانتحال في الأمن السيبراني هو طريقة لانتحال شخصية يخفي فيها المهاجم أصل الاتصال الرقمي ليبدو شرعيًا. بدلاً من استغلال الثغرات الأمنية في البرامج بشكل مباشر، يقوم المهاجم بتلفيق معلومات المصدر حتى تفسر الأنظمة التفاعل على أنه موثوق.

تشمل الأهداف الشائعة معرفات طبقة الشبكة وسجلات أسماء النطاقات وأنظمة المراسلة الإلكترونية التي تعتمد على تفاصيل الأصل المعلنة. قد تشبه المعلومات المعدلة عنوان IP المألوف أو المجال المعترف به أو مرجع النظام الداخلي.

غالبًا ما يكون انتحال الشخصية هذا بمثابة بوابة لاستراتيجيات الهجوم الأوسع نطاقًا، مما يتيح الاحتيال أو الاعتراض أو تعطيل الخدمة. يوفر الفهم الواضح لهذا المفهوم الأساس لفحص كيفية عمل تقنيات الانتحال المحددة في البيئات التقنية.

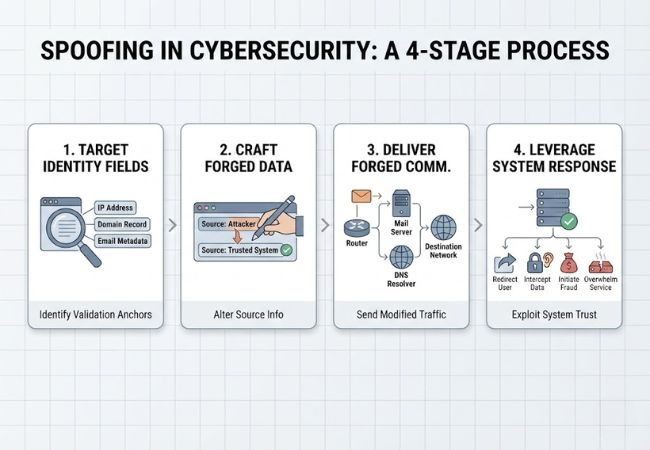

يعمل الانتحال عن طريق تزوير التفاصيل الأصلية للاتصالات الرقمية بحيث تعالج الأنظمة النشاط الضار كحركة مرور مشروعة.

يقوم المهاجمون بتحليل المعرفات التي يعتمد عليها النظام للتحقق، بما في ذلك حقول عنوان IP أو سجلات المجال أو بيانات تعريف البريد الإلكتروني. تعمل هذه العناصر كمرتكزات للثقة داخل بروتوكولات الشبكة والتطبيق.

يتم تغيير معلومات المصدر مباشرة داخل رؤوس الحزم أو استجابات DNS أو هياكل الرسائل. يضمن التنسيق الدقيق توافق البيانات المعالجة مع مواصفات البروتوكول وتجنب الرفض الفوري.

تنتقل حركة المرور المعدلة عبر البنية التحتية القياسية مثل أجهزة التوجيه أو خوادم البريد أو محللات DNS. يسمح سلوك التوجيه العادي للطلب بالوصول إلى وجهته دون إثارة التشوهات الهيكلية.

يتيح قبول الهوية المزيفة اتخاذ مزيد من الإجراءات، سواء إعادة توجيه المستخدمين أو اعتراض الاتصالات أو بدء الاحتيال أو إغراق الخدمات. لا ينجح الاستغلال من خلال القوة الغاشمة، ولكن من خلال العرض المقنع للشرعية.

يظهر الانتحال في أشكال متعددة اعتمادًا على طبقة الاتصال أو حقل الهوية الذي يتم معالجته.

يؤدي انتحال IP إلى تزوير عنوان IP المصدر في حزمة الشبكة بحيث يبدو أن حركة المرور تنشأ من نظام موثوق به. يتم استخدامه بشكل شائع في هجمات رفض الخدمة الموزعة (DDoS) لإخفاء الموقع الحقيقي للمهاجم.

حددت بيانات Spoofer الخاصة بـ CAIDA قدرة الانتحال في 32 من 424 كتلة IP تم اختبارها في الهند (7.5٪) و 102 من 1645 كتلة IP تم اختبارها في الولايات المتحدة (6.2٪). تؤكد هذه الأرقام التعرض المستمر على مستوى البنية التحتية للشبكة.

يقوم انتحال البريد الإلكتروني بتزوير حقول عنوان المرسل بحيث تبدو الرسالة وكأنها تأتي من نطاق شرعي أو حساب تنفيذي. تعتمد مخططات تسوية البريد الإلكتروني للأعمال بشكل متكرر على هذه التقنية لبدء عمليات النقل الاحتيالية.

سجل تقرير IC3 2024 الصادر عن مكتب التحقيقات الفيدرالي 2142 شكوى تتعلق بتسوية البريد الإلكتروني للأعمال مع 2.77 مليار دولار من الخسائر المبلغ عنها. يوضح التأثير المالي حجم الاحتيال عبر البريد الإلكتروني المستند إلى الهوية.

يقوم انتحال DNS، والذي يُطلق عليه أيضًا تسميم ذاكرة التخزين المؤقت، بمعالجة بيانات دقة المجال لإعادة توجيه المستخدمين إلى الخوادم الضارة. غالبًا ما يظل الضحايا غير مدركين أثناء التفاعل مع الوجهات التي يسيطر عليها المهاجمون.

أدرجت NVD التابعة لـ NIST CVE-2025-40778 بدرجة CVSS تبلغ 8.6، واصفًا ثغرة التسمم في ذاكرة التخزين المؤقت في ISC BIND 9. تسمح هذه العيوب بحقن سجلات DNS المزورة في ذاكرات التخزين المؤقت للمحلل.

انتحال ARP يربط عنوان MAC الخاص بالمهاجم بعنوان IP شرعي داخل شبكة محلية. يتيح ذلك اعتراض حركة المرور الداخلية أو تعديلها.

أبلغت ورقة التقارير العلمية لعام 2025 حول إطار SFARP عن دقة بنسبة 98.3٪ مع معدل إنذار كاذب بنسبة 2.3٪ (FAR) في مجموعة بيانات CICiomt2024، والتي تتضمن حركة انتحال ARP الملتقطة من اختبار IoMT.

يؤدي انتحال مواقع الويب إلى إنشاء صفحات احتيالية تحاكي العلامات التجارية أو الخدمات الشرعية. تم تصميم هذه المواقع لجمع بيانات اعتماد تسجيل الدخول ومعلومات الدفع.

سجلت APWG 892,494 هجوم تصيد في الربع الثالث من عام 2025، بما في ذلك 351,590 موقعًا فريدًا للتصيد الاحتيالي في يوليو. يشير الحجم الكبير إلى استمرار فعالية البنية التحتية للويب المستنسخة.

تزوير معرف المتصل يقوم بتزوير بيانات رقم الهاتف لانتحال شخصية المؤسسات الموثوقة. قد يتم الضغط على الضحايا للكشف عن معلومات سرية أو تحويل الأموال.

تلقت FTC أكثر من 2.6 مليون شكوى تتعلق بعدم الاتصال في السنة المالية 2025، مع أكثر من 258 مليون تسجيل نشط. تعكس مستويات الشكوى المستمرة إساءة استخدام الهوية الهاتفية المستمرة.

يخلق الانتحال مخاطر من خلال تمكين المهاجمين من كسب الثقة بهوية مزيفة قبل أن يصبح التلف المالي أو التشغيلي أو تلف البيانات مرئيًا.

تتلاعب مخططات انتحال البريد الإلكتروني وتسويات البريد الإلكتروني للأعمال بالفواتير والطلبات التنفيذية وتعليمات الدفع. يؤدي انتحال هوية المتصل أيضًا إلى الضغط على الضحايا لإجراء تحويلات احتيالية عن طريق انتحال شخصية البنوك أو الوكالات الحكومية.

يؤدي انتحال مواقع الويب وانتحال DNS إلى إعادة توجيه المستخدمين إلى بوابات تسجيل دخول مزيفة مصممة لجمع أسماء المستخدمين وكلمات المرور ورموز المصادقة متعددة العوامل. غالبًا ما تؤدي بيانات الاعتماد المسروقة إلى الاستحواذ على الحساب عبر بيئات المؤسسات والسحابة.

غالبًا ما يدعم انتحال IP هجمات رفض الخدمة الموزعة (DDoS) عن طريق إخفاء مصدر حركة المرور. يمكن أن تؤدي الخوادم المرهقة وأداء البنية التحتية المتدهور إلى مقاطعة عمليات الأعمال.

يعمل انتحال ARP داخل الشبكات المحلية على تمكين هجمات Man-in-the-Middle من خلال إعادة توجيه تدفقات البيانات الداخلية. قد تتم مراقبة الاتصالات الحساسة أو تغييرها دون اكتشاف فوري.

يمكن أن يوفر تزوير الهوية الوصول إلى السجلات السرية والملكية الفكرية ومعلومات العملاء المنظمة. قد تتصاعد الاختراقات التي يتم تشغيلها من خلال نقاط الوصول المزيفة إلى حوادث أمنية أوسع.

تؤدي النطاقات المخادعة أو رسائل البريد الإلكتروني الاحتيالية أو مكالمات انتحال الشخصية إلى تآكل ثقة العملاء ومصداقية العلامة التجارية. قد يتم اتباع العقوبات التنظيمية وانتهاكات الامتثال إذا كانت ضوابط التحقق من الهوية غير كافية.

يختلف الانتحال عن التهديدات الإلكترونية ذات الصلة لأنه يركز على تزوير إشارات الهوية، بينما تستهدف الهجمات الأخرى بشكل أساسي السلوك البشري أو تفاعل المستخدم.

يركز الاكتشاف على تحديد التناقضات في إشارات الهوية قبل أن يقوم المهاجمون بتصعيد نشاطهم.

غالبًا ما تكشف عناوين البريد الإلكتروني عن نطاقات المرسل غير المتطابقة أو مسارات التوجيه غير المنتظمة أو عمليات التحقق من المصادقة الفاشلة. تقوم فرق الأمان بمراجعة نتائج التحقق من SPF و DKIM و DMARC لتحديد معلومات المرسل المزورة.

تقوم أدوات مراقبة الشبكة بفحص سلوك الحزمة بحثًا عن أنماط المصدر غير الطبيعية أو انفجارات حركة المرور غير المنتظمة. قد تشير الزيادات المفاجئة من نطاقات IP غير المتسقة إلى انتحال IP أو نشاط DDoS.

قد تشير التغييرات غير المتوقعة في سجل DNS أو استجابات الدقة غير المتطابقة إلى محاولات انتحال DNS. يساعد التحقق من صحة DNSSEC وتسجيل وحدة الحل في تأكيد صحة السجل.

يمكن أن تشير تغييرات تعيين Mac-to-IP المتكررة داخل الشبكة المحلية إلى انتحال ARP. تقوم أنظمة كشف التسلل بوضع علامة على ردود ARP المتكررة غير المرغوب فيها أو اقترانات العناوين المتعارضة.

قد تكشف محاولات تسجيل الدخول من مواقع جغرافية غير عادية أو بصمات أصابع غير طبيعية للجهاز عن التلاعب بالهوية. غالبًا ما تشير مطالبات المصادقة متعددة العوامل التي يتم تشغيلها دون إجراء المستخدم إلى إساءة استخدام بيانات الاعتماد المرتبطة بالانتحال.

تربط منصات معلومات الأمان وإدارة الأحداث (SIEM) السجلات عبر خوادم البريد الإلكتروني ومحللات DNS وجدران الحماية وأنظمة المصادقة. تساعد حالات الإحالة المرجعية الشاذة في تحديد محاولات الانتحال المنسقة التي قد لا تبدو مشبوهة بمعزل عن غيرها.

تعتمد الوقاية الفعالة على تعزيز التحقق من الهوية عبر طبقات الشبكة والبريد الإلكتروني والمجال ووصول المستخدم.

يعمل إطار سياسة المرسل (SPF) والبريد المحدد بمفاتيح المجال (DKIM) ومصادقة الرسائل المستندة إلى المجال وإعداد التقارير والتوافق (DMARC) على التحقق من صحة خوادم البريد الإلكتروني المعتمدة. يمنع تطبيق DMARC الصارم النطاقات المزورة من تسليم الرسائل المخادعة بنجاح.

تعمل تصفية الدخول والخروج على حظر الحزم ذات عناوين IP المصدر المزورة على حدود الشبكة. تعمل أجهزة التوجيه التي تم تكوينها بشكل صحيح على تقليل التعرض لانتحال عنوان IP وهجمات رفض الخدمة الموزعة.

تقوم ملحقات أمان DNS (DNSSEC) بالتحقق من استجابات DNS بشكل مشفر لمنع تسمم ذاكرة التخزين المؤقت. تعمل تكوينات وحدة الحل الآمنة على الحد من التعرض لانتحال DNS وإعادة التوجيه الضار.

يتحقق فحص ARP الديناميكي من روابط Mac-to-IP داخل الشبكات المحلية. يمنع التحقق من مستوى المحول تعيين العناوين غير المصرح به واعتراض حركة المرور.

تضيف المصادقة متعددة العوامل طبقة تحقق ثانوية تتجاوز كلمات المرور. تصبح بيانات الاعتماد المسروقة التي يتم الحصول عليها من خلال انتحال مواقع الويب أو حملات التصيد الاحتيالي أقل فائدة بشكل ملحوظ.

تزيل Zero Trust Architecture الثقة الضمنية داخل الشبكات الداخلية. تمنع عمليات التحقق المستمرة من المصادقة والترخيص إشارات الهوية المزيفة من منح الوصول تلقائيًا.

يستمر الانتحال في التطور حيث يقوم المهاجمون بتكييف تقنيات معالجة الهوية مع البنية التحتية السحابية وأنظمة الذكاء الاصطناعي وبيئات العمل عن بُعد.

تولد نماذج التعلم الآلي الآن رسائل بريد إلكتروني تصيدية مقنعة للغاية وأنماط اتصال اصطناعية. يمكن أن تحاكي حملات الانتحال الآلية أساليب الكتابة والمصطلحات الداخلية ونبرة الاتصال التنفيذي بدقة عالية.

تتيح تقنية التوليف الصوتي المتقدمة للمهاجمين تكرار صوت الشخص أثناء المكالمات الهاتفية. يؤدي انتحال هوية المتصل جنبًا إلى جنب مع استنساخ الصوت المزيف إلى زيادة معدل نجاح الاحتيال المالي وعمليات الاحتيال المتعلقة بانتحال شخصية المسؤولين التنفيذيين.

تعتمد التطبيقات المستندة إلى السحابة بشكل كبير على مصادقة API وأنظمة الهوية الموحدة. يمكن أن تستهدف الرموز المزيفة أو تأكيدات الهوية التي تم التلاعب بها الخدمات السحابية التي تم تكوينها بشكل خاطئ ومنصات SaaS.

يقوم المهاجمون بتسجيل نطاقات مشابهة تشبه إلى حد كبير العلامات التجارية الشرعية. إن انتحال مواقع الويب جنبًا إلى جنب مع شهادات HTTPS يجعل البوابات الاحتيالية تبدو جديرة بالثقة للمستخدمين غير المرتابين.

تسمح شبكات الروبوت والنصوص الآلية بتزوير IP وحملات رفض الخدمة الموزعة للعمل على نطاق عالمي. تعمل البنية التحتية واسعة النطاق على زيادة سرعة الهجوم والمثابرة وقدرات التهرب.

لا يزال الانتحال أحد أكثر التهديدات القائمة على الهوية ثباتًا في الأمن السيبراني الحديث. تسمح معالجة عناوين IP وسجلات DNS ورؤوس البريد الإلكتروني ومعلومات المتصل للمهاجمين باستغلال الثقة بدلاً من فرض الدخول عبر الثغرات التقنية.

أدى الاعتماد المتزايد على الخدمات السحابية والاتصالات الرقمية والوصول عن بُعد إلى جعل التحقق من الهوية أكثر أهمية من أي وقت مضى. تعمل عناصر التحكم القوية في المصادقة وحماية DNS وتصفية الشبكة وبنية Zero Trust معًا على تقليل احتمالية قبول بيانات الأصل المزيفة على أنها شرعية.

تعتمد المرونة طويلة المدى على إدراك أن الهوية الرقمية هي حدود أمنية. المنظمات والأفراد الذين يعززون آليات التحقق في كل طبقة يقللون بشكل كبير من تعرضهم للهجمات التي يحركها الانتحال.

الانتحال هو أسلوب يستخدم في الهجمات الإلكترونية، ولكنه لا يتطابق مع القرصنة نفسها. إنه يركز على انتحال هويات موثوقة بدلاً من استغلال الثغرات الأمنية في البرامج بشكل مباشر.

لا يتطلب الانتحال دائمًا تثبيت البرامج الضارة. يمكن للتلاعب بالهوية وحده إعادة توجيه حركة المرور أو اعتراض الاتصالات أو إطلاق معاملات احتيالية.

يقوم HTTPS بتشفير الاتصال بين المستخدم وموقع الويب. لا يزال من الممكن أن يحدث انتحال الهوية إذا قام المهاجمون بإنشاء نطاقات مشابهة بشهادات صالحة.

لا يزال انتحال البريد الإلكتروني أحد أكثر أساليب الهجوم القائمة على الهوية انتشارًا. تعتمد حوادث اختراق البريد الإلكتروني للأعمال بشكل متكرر على نطاقات المرسل المزورة.

تؤثر هجمات الانتحال على المؤسسات من جميع الأحجام. غالبًا ما تواجه الشركات الصغيرة تعرضًا أكبر بسبب ضعف مصادقة البريد الإلكتروني وضوابط مراقبة الشبكة.