🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الوجبات السريعة الرئيسية:

جدار الحماية البرمجي هو تطبيق أمان الشبكة المصمم للتحكم في حركة المرور الواردة والصادرة على كمبيوتر أو خادم أو جهاز افتراضي معين. يعمل برنامج جدار الحماية داخل نظام التشغيل أو بيئة التطبيق لتقييم اتصالات الشبكة في الوقت الفعلي.

تركز جدران الحماية المستندة إلى البرامج على الحماية على مستوى الجهاز بدلاً من العمل كدفاع محيط على مستوى الشبكة. يقوم برنامج جدار حماية الكمبيوتر بفرض سياسات الأمان من خلال تحليل مصادر حركة المرور والوجهات والمنافذ والبروتوكولات وسلوك التطبيق.

التحكم الدقيق في حركة المرور يجعل جدران حماية البرامج فعالة لأمان نقطة النهاية وحماية الخادم والأنظمة المستندة إلى السحابة. تعتمد بيئات الأمن السيبراني الحديثة على جدران حماية البرامج لتأمين أعباء العمل الفردية والأجهزة البعيدة والبنية التحتية الموزعة.

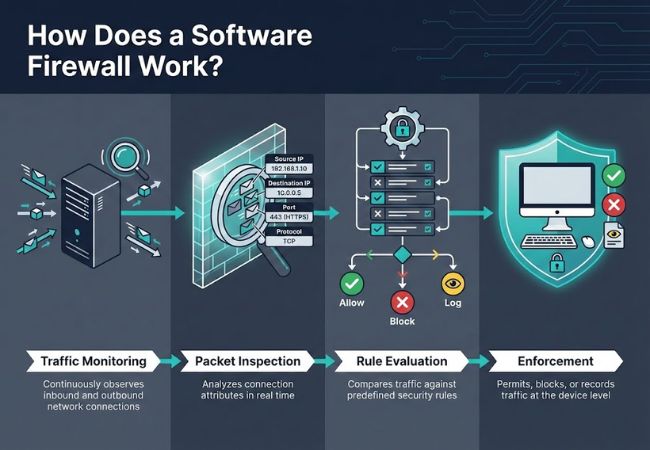

يعمل جدار الحماية البرمجي من خلال المراقبة المستمرة لحركة مرور الشبكة التي تدخل الجهاز وتغادره. يعتمد تقييم حركة المرور على قواعد الأمان المحددة مسبقًا التي تحدد ما إذا كان يجب السماح بالاتصال أو حظره أو تسجيله.

يتم فحص اتصالات الشبكة في الوقت الفعلي باستخدام سمات مثل عنوان المصدر وعنوان الوجهة ورقم المنفذ ونوع البروتوكول. يتم اتخاذ القرار على الفور لمنع الاتصالات غير المصرح بها أو المشبوهة من الوصول إلى النظام.

يسمح تطبيق القواعد على مستوى الجهاز لجدران حماية البرامج بالاستجابة ديناميكيًا لسلوك الشبكة المتغير. تتيح هذه العملية التحكم الدقيق في تدفقات حركة المرور عبر نقاط النهاية والخوادم والبيئات الافتراضية.

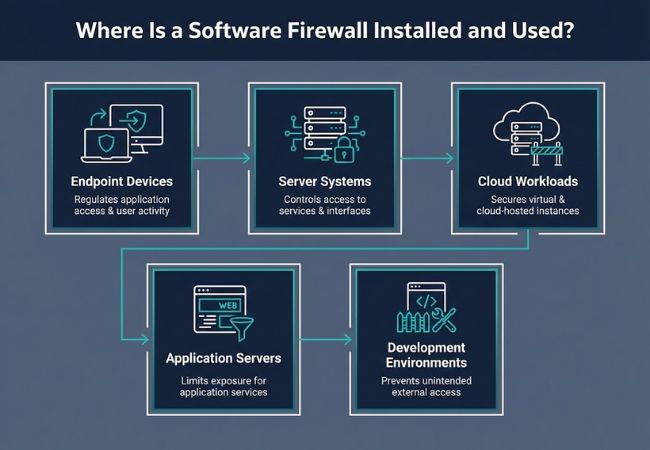

يركز نشر جدار حماية البرامج على التحكم في حركة مرور الشبكة على مستوى النظام حيث تنشأ الاتصالات أو تنتهي.

تستخدم أجهزة الكمبيوتر الشخصية وأنظمة العمل عن بُعد عادةً جدران حماية البرامج للحماية على مستوى الجهاز. يساعد التحكم في حركة المرور عند نقطة النهاية على تنظيم الوصول إلى التطبيق ونشاط الشبكة الذي يبدأه المستخدم.

تعتمد بيئات الخادم على جدران حماية البرامج للتحكم في الوصول إلى الخدمات وواجهات الإدارة. يؤدي تقييد الاتصالات الواردة والصادرة على مستوى الخادم إلى تقليل التعرض لحركة المرور غير المصرح بها.

تستخدم الأجهزة الافتراضية والأنظمة المستضافة على السحابة جدران حماية البرامج لتأمين أعباء العمل بدون بنية أساسية مادية. يدعم تطبيق القواعد المركزية عبر البيئات الافتراضية نماذج الأمان القابلة للتوسعة والموزعة.

تستخدم الأنظمة التي تواجه التطبيقات جدران حماية البرامج للتحكم في حركة المرور التي تصل إلى خدمات الواجهة الخلفية. تساعد تصفية الاتصال على هذا المستوى في الحد من التعرض لسوء الاستخدام والهجمات الآلية.

تقوم أنظمة الاختبار والتدريج بتطبيق جدران حماية البرامج لمنع الوصول الخارجي غير المقصود. تعمل حدود الشبكة التي يتم التحكم فيها على حماية التطبيقات غير المكتملة والأدوات الداخلية.

تستهدف التهديدات الإلكترونية الحديثة بشكل متزايد الأنظمة الفردية والتطبيقات ونشاط المستخدم بدلاً من محيط الشبكة فقط.

يستغل المهاجمون الخدمات المكشوفة والاتصالات غير المصرح بها وحركة المرور الضارة لاختراق الأنظمة. تعمل جدران حماية البرامج على تقليل هذه المخاطر من خلال فرض ضوابط صارمة لحركة المرور على مستوى النظام.

تساعد قيود الوصول إلى الشبكة في تحديد من يمكنه أو ما يمكنه الاتصال بالأنظمة المحمية. يقلل الاتصال المتحكم فيه من نقاط الدخول غير المصرح بها وسوء الاستخدام.

تساعد التصفية الاستباقية لحركة المرور على إيقاف الاتصالات الضارة قبل أن تتأثر الأنظمة. تقلل الضوابط الوقائية من احتمالية اختراق البيانات واختراق النظام.

تساعد قواعد الأمان المتسقة على ضمان السلوك المتوقع عبر الأنظمة المحمية. يقلل التطبيق الآلي من انحراف التكوين والخطأ البشري.

تعمل الدفاعات ذات الطبقات على تحسين القدرة على اكتشاف التهديدات واحتوائها. تعمل جدران حماية البرامج على تعزيز المرونة العامة من خلال العمل كطبقة تحكم أساسية.

توفر جدران حماية البرامج ضوابط أمان مرنة على مستوى النظام، بينما تؤثر بعض القيود على الأداء والإدارة والتغطية الشاملة.

تختلف جدران حماية البرامج وجدران حماية الأجهزة بناءً على مكان تصفية حركة المرور وكيفية فرض قواعد الأمان وطبقة البنية الأساسية المحمية.

يتم تثبيت جدران حماية البرامج مباشرة على الأجهزة الفردية أو الخوادم أو الأجهزة الافتراضية. يتم نشر جدران حماية الأجهزة كأجهزة مادية بين الشبكات الداخلية والاتصالات الخارجية.

توفر جدران حماية البرامج حماية على مستوى نقطة النهاية من خلال التحكم في حركة المرور الخاصة بنظام واحد. توفر جدران حماية الأجهزة حماية على مستوى الشبكة من خلال تصفية حركة المرور عبر مقطع الشبكة بأكمله.

يظهر نشاط التطبيق وسلوك النظام لجدران حماية البرامج أثناء تقييم حركة المرور. يتم فحص حزم الشبكة بواسطة جدران حماية الأجهزة دون الوعي بعمليات الأجهزة الفردية.

تتم إدارة القواعد لجدران حماية البرامج بشكل مستقل على كل نظام محمي. يسمح تطبيق السياسة المركزية لجدران حماية الأجهزة بتطبيق قواعد موحدة عبر الأجهزة المتصلة.

يمكن توسيع جدران حماية البرامج بسهولة عبر أحمال العمل السحابية والبيئات البعيدة دون قيود مادية. تتطلب جدران حماية الأجهزة التثبيت المادي وتخطيط السعة مع توسع الشبكات.

عادةً ما يعتمد أمان نقطة النهاية والبنية التحتية الموزعة على جدران حماية البرامج للتحكم الدقيق. يعتمد أمان المحيط وتجزئة الشبكة عادةً على جدران حماية الأجهزة للدفاع عن الحدود.

يعتمد اختيار جدار حماية البرنامج بدلاً من جدار حماية الأجهزة على تصميم البنية التحتية ومتطلبات الأمان والمرونة التشغيلية.

تستفيد أجهزة الكمبيوتر الشخصية والأنظمة المستقلة من جدران حماية البرامج التي توفر التحكم المباشر في نشاط الشبكة المحلية. تتناسب الحماية على مستوى الجهاز مع البيئات التي لا تحتوي على بنية أساسية مركزية للشبكة.

تعتمد القوى العاملة الموزعة على جدران حماية البرامج لتأمين الأجهزة التي تعمل خارج حدود الشبكة التقليدية. تظل الحماية المتسقة نشطة بغض النظر عن موقع المستخدم أو اتصال الشبكة.

تفضل البيئات الافتراضية جدران حماية البرامج التي تتكامل مباشرة مع أحمال العمل السحابية. تتطلب البنية التحتية بدون حواف الشبكة المادية التحكم في حركة المرور على مستوى النظام.

تستفيد عمليات النشر الحساسة من حيث التكلفة من جدران حماية البرامج نظرًا لانخفاض الاستثمار المسبق. تدعم نماذج الترخيص المرنة التوسع التدريجي مع تطور الاحتياجات الأمنية.

من السهل تطبيق قواعد حركة المرور الخاصة بالتطبيق باستخدام جدران حماية البرامج. يدعم التحكم المفصل في السياسة البيئات التي تتطلب قيود وصول دقيقة.

تستفيد البيئات المتوسعة من جدران حماية البرامج التي يمكن نشرها بسرعة عبر الأنظمة الجديدة. تدعم قابلية التوسع بدون شراء الأجهزة المتطلبات التشغيلية سريعة التغير.

تستخدم الأنظمة قصيرة المدى جدران حماية البرامج لإنشاء ضوابط أمنية فورية بدون بنية تحتية دائمة. تستفيد سيناريوهات التطوير والاختبار من طبقات الحماية المرنة والقابلة للإزالة.

تتطلب البنيات السحابية الأصلية والمتمحورة حول التطبيقات عناصر تحكم أمنية تعمل على مستوى النظام وحجم العمل بدلاً من حدود الشبكة فقط.

تعمل جدران حماية البرامج على تأمين الأجهزة الافتراضية والمثيلات السحابية من خلال فرض قواعد المرور مباشرة على كل عبء عمل. تدعم الحماية على مستوى عبء العمل التحجيم الديناميكي وتغييرات البنية التحتية.

تعتمد الأنظمة التي تواجه التطبيقات على جدران حماية البرامج للتحكم في مسارات الاتصال الواردة والصادرة. يساعد تدفق حركة المرور الخاضع للرقابة على تقليل التعرض لسوء الاستخدام والهجمات الآلية.

تساعد قواعد جدار الحماية المستقلة على فصل أعباء العمل التي تعمل داخل بيئات السحابة المشتركة. يحد العزل المنطقي من الحركة الجانبية بين الأنظمة.

تستفيد اتصالات الخدمة من جدران حماية البرامج التي تنظم الوصول إلى نقاط النهاية المكشوفة. يقلل الاتصال المتحكم فيه من الطلبات غير المصرح بها وأنماط حركة المرور غير الطبيعية.

تعمل ميزة التحكم في حركة المرور المدركة للهوية على مواءمة جدران حماية البرامج مع نماذج الأمان الخالية من الثقة. يدعم الإنفاذ على مستوى النظام التحقق المستمر عبر التطبيقات والخدمات.

تظل جدران حماية البرامج بمثابة عنصر تحكم أمني أساسي لإدارة حركة مرور الشبكة على مستوى النظام. يساعد التنظيم الدقيق لحركة المرور على تقليل الوصول غير المصرح به ويحد من التعرض للتهديدات الإلكترونية الحديثة.

زادت نماذج البنية التحتية المتطورة من الاعتماد على نقطة النهاية والخادم والحماية على مستوى السحابة بدلاً من الدفاعات المحيطة فقط. تعالج جدران حماية البرامج هذا التحول من خلال تطبيق سياسات أمان متسقة عبر البيئات الموزعة والديناميكية.

تعمل استراتيجيات الأمن السيبراني الفعالة على موازنة المرونة والتحكم والرؤية عبر جميع الأنظمة. تدعم جدران حماية البرامج هذا التوازن من خلال تعزيز الدفاعات متعددة الطبقات وتمكين قرارات الأمان المستنيرة مع استمرار تغير البيئات.

نعم، يتحكم جدار حماية البرنامج في حركة مرور الشبكة، بينما يكتشف برنامج مكافحة الفيروسات الملفات الضارة ويزيلها. تعالج كلتا الأداتين مخاطر أمنية مختلفة ويتم استخدامهما معًا بشكل شائع للحماية متعددة الطبقات.

نعم، يمكن لجدار حماية البرامج حظر الوصول إلى الإنترنت عن طريق تقييد اتصالات أو منافذ أو تطبيقات معينة. تعد القواعد التي تم تكوينها بشكل خاطئ سببًا شائعًا لحركة المرور الشرعية المحظورة.

نعم، تعد جدران حماية البرامج المجانية آمنة بشكل عام للحماية الأساسية على الأنظمة الشخصية أو منخفضة المخاطر. عادةً ما تكون الميزات المتقدمة مثل الإدارة المركزية والتفتيش العميق محدودة.

نعم، يعمل جدار حماية البرامج على تقليل مخاطر القرصنة عن طريق حظر الاتصالات غير المصرح بها وأنماط حركة المرور المشبوهة. تعتمد فعالية الحماية على التكوين الصحيح وتطبيق القواعد.

نعم، تشتمل معظم أنظمة التشغيل الحديثة على برنامج جدار حماية مدمج يتم تمكينه افتراضيًا. توفر جدران الحماية المدمجة الحماية الأساسية ويمكن استكمالها بحلول الطرف الثالث.

نعم، يمكن لجدران حماية البرامج مراقبة نشاط الشبكة والتحكم فيه على أساس كل تطبيق. تساعد التصفية على مستوى التطبيق على منع البرامج غير المصرح بها من الاتصال خارجيًا.

لا، جدار حماية البرامج وحده لا يكفي لتوفير الأمان الكامل للأعمال. تتطلب بيئات الأعمال عناصر تحكم إضافية مثل المراقبة وإدارة الوصول والدفاعات متعددة الطبقات.

نعم، يمكن تخصيص قواعد جدار الحماية للسماح بأنواع معينة من حركة مرور الشبكة أو حظرها أو تسجيلها. يتيح التخصيص التوافق مع سياسات الأمان والمتطلبات التشغيلية.