🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

يمكن لموقع ويب احتيالي جمع تفاصيل الدفع أو بيانات اعتماد تسجيل الدخول في غضون ثوانٍ عن طريق تقليد منصة شرعية عبر الإنترنت. غالبًا ما يدرك الضحايا الاحتيال فقط بعد حدوث معاملات غير مصرح بها أو الوصول إلى الحساب.

تطورت مواقع الاحتيال من صفحات التقليد الأساسية ورسائل البريد الإلكتروني المخادعة الجماعية إلى نسخ مصممة بشكل احترافي للشركات الحقيقية. اليوم، يستخدم المحتالون الإعلانات المدفوعة وتوزيع وسائل التواصل الاجتماعي والنطاقات التي يتم تدويرها بسرعة لتوسيع نطاق الخداع.

بحلول أواخر عام 2025، ظل نشاط التصيد الاحتيالي عند مستوى حرج. سجلت مجموعة العمل لمكافحة التصيد الاحتيالي (APWG) 853,244 هجمة تصيد في الربع الرابع من عام 2025 وحده، مما يوضح مدى تكرار توجيه المستخدمين إلى مواقع الويب الضارة لجمع بيانات الاعتماد.

مواقع الاحتيال هي منصات احتيالية عبر الإنترنت مصممة للحصول على الأموال أو المعلومات الشخصية أو بيانات اعتماد تسجيل الدخول من خلال الخداع. يقوم المشغلون ببناء هذه المواقع لمحاكاة الأعمال المشروعة مع إخفاء النية الإجرامية.

تخلق العلامات التجارية المقلدة والتخطيطات المنسوخة وأنظمة الدفع التي تم التلاعب بها مظهرًا من الأصالة. تزيد المصداقية المرئية جنبًا إلى جنب مع تكتيكات الاستعجال من احتمالية تفاعل المستخدم والخسارة المالية.

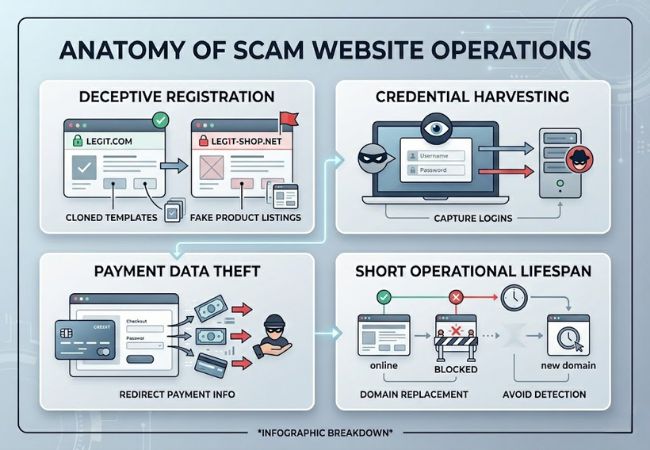

يقوم المحتالون بتسجيل أسماء نطاقات خادعة تشبه العلامات التجارية المشروعة، وغالبًا ما يستخدمون تنويعات إملائية بسيطة أو إضافات بديلة. تعمل قوالب مواقع الويب المستنسخة وقوائم المنتجات المنسوخة على تعزيز الأصالة المتصورة.

يشكل جمع بيانات الاعتماد هدفًا مركزيًا، حيث تلتقط بوابات تسجيل الدخول المزيفة أسماء المستخدمين وكلمات المرور. قد تنقل صفحات الدفع بيانات بطاقة الائتمان مباشرة إلى المهاجمين بدلاً من معالجة المعاملات المشروعة.

تقلل فترات التشغيل القصيرة من مخاطر الاكتشاف، حيث تختفي النطاقات بعد التقارير أو القائمة السوداء. تحل النطاقات الجديدة محل مواقع الإغلاق بسرعة، مما يسمح لدورة الاحتيال بالاستمرار على نطاق واسع.

تعمل مواقع الاحتيال بتنسيقات منظمة متعددة، تم تصميم كل منها لاستغلال نقطة معاملة معينة مثل مصادقة تسجيل الدخول أو الدفع عبر الإنترنت أو الاستثمار المالي.

تستنسخ مواقع التصيد الاحتيالي صفحات تسجيل الدخول الشرعية للبنوك وخدمات البريد الإلكتروني ومنصات SaaS لالتقاط بيانات الاعتماد ورموز المرور لمرة واحدة وتفاصيل البطاقة. تعكس النسخ المتماثلة عالية الجودة العلامة التجارية وتخطيط الواجهة وهياكل مسار عنوان URL بحيث تبدو الصفحة أصلية على الرغم من أن اسم النطاق احتيالي.

في كندا، تجاوزت خسائر الاحتيال المبلغ عنها 43 مليون دولار في عام 2025، مما يوضح كيف يمكن لتسجيل دخول واحد مخترق أن يتحول إلى احتيال إلكتروني أو تحويل كشوف المرتبات في بيئات الأعمال.

تحاكي مواقع التجارة الإلكترونية المزيفة واجهات متاجر البيع بالتجزئة أو صفحات المنافذ ذات الوقت المحدود مع الترويج للخصومات غير الواقعية ومؤشرات الندرة المصطنعة. يصبح تقديم الدفع هو الهدف الأساسي، مما يؤدي إلى عدم التسليم أو السلع المزيفة أو إعادة الاستخدام غير المصرح به لتفاصيل البطاقة.

أبلغت السلطات في سنغافورة عن خسارة ما يقرب من 16.7 مليون دولار بسبب عمليات الاحتيال في التجارة الإلكترونية في عام 2025، مما يؤكد أن أنظمة الدفع الاحتيالية تستمر في إحداث أضرار مالية كبيرة على الرغم من حملات التوعية.

تحاكي منصات الاحتيال الخاصة بالاستثمار والعملات المشفرة لوحات معلومات التداول الاحترافية بمخططات أرباح ملفقة ونشاط سحب مرحلي. يتم طلب ودائع أكبر بعد بناء الثقة، تليها عمليات السحب المحظورة المبررة من خلال رسوم «الضرائب» أو «التحقق» الزائفة.

في هونغ كونغ، وصل الاحتيال الاستثماري عبر الإنترنت إلى 5135 حالة تم الإبلاغ عنها في عام 2025 مع خسائر بلغ مجموعها 3.58 مليار دولار هونج كونج، مما يسلط الضوء على حجم الضرر المالي الناجم عن بيئات الاستثمار الرقمي المزيفة.

تستخدم صفحات الاحتيال الخاصة بالدعم الفني تحذيرات مثيرة للقلق من البرامج الضارة وتنبيهات النظام بملء الشاشة لإثارة الاستعجال. يتم توجيه الضحايا للاتصال بأرقام الدعم الاحتيالية، حيث يتم طلب الوصول عن بُعد والدفع بحجة حل مشكلات الأمان غير الموجودة.

سجلت أستراليا 4.2 مليون دولار من خسائر الاحتيال المبلغ عنها للوصول عن بُعد بين يناير وسبتمبر 2025، مما يشير إلى أن الخداع المستند إلى الأجهزة لا يزال فعالًا من الناحية المالية على الرغم من انخفاض أعداد الحالات.

تظهر مواقع الاحتيال الخاصة بالتبرع أثناء الكوارث الطبيعية أو الأحداث العامة الكبرى، حيث تنسخ العلامات التجارية الخيرية المشروعة لجذب المساهمات السريعة. نادرًا ما تصل الأموال التي يتم جمعها إلى منظمات الإغاثة الحقيقية وقد تتبعها محاولات انتحال شخصية ثانوية.

أشارت بيانات Scamwatch الأسترالية إلى 1.4 مليون دولار من الخسائر المبلغ عنها لعمليات الاحتيال الخيرية المزيفة على مدى السنوات الأخيرة، مما يعزز استمرار الاحتيال المرتبط بالأزمة بسبب قرارات الدفع المدفوعة عاطفياً.

يقلل التحقق المنظم من احتمالية التفاعل مع المنصات الاحتيالية أثناء مراحل تسجيل الدخول أو التسجيل أو الدفع.

افحص عنوان URL الكامل بعناية بحثًا عن الأخطاء الإملائية أو الأحرف المضافة أو الإضافات غير العادية أو اختلافات العلامة التجارية. ابحث عن الموقع الرسمي بشكل مستقل بدلاً من الاعتماد على الروابط من رسائل البريد الإلكتروني أو الإعلانات.

استخدم أداة بحث WHOIS للتحقق من وقت تسجيل المجال. تتطلب النطاقات التي تم إنشاؤها مؤخرًا والتي تتظاهر بأنها تجار تجزئة أو مؤسسات مالية راسخة تدقيقًا شديدًا.

انقر فوق قفل المتصفح لعرض تفاصيل الشهادة وسلطة الإصدار. تشير أسماء المؤسسات غير المتطابقة أو الشهادات الصادرة مؤخرًا للعلامات التجارية المعروفة إلى المخاطر.

ابحث عن مراجعات مستقلة عبر منصات متعددة وتأكد من معلومات الاتصال المتسقة. تحتفظ الشركات الشرعية بالعناوين القابلة للتحقق وأرقام الهواتف وتفاصيل الشركة الشفافة.

اتصل بالرقم المدرج أو أرسل استفسارًا للدعم قبل إجراء الدفع. تشير الأرقام غير الوظيفية أو الردود المتأخرة أو الردود العامة إلى الإخفاء التشغيلي.

تجنب مواقع الويب التي تطلب التحويلات البنكية أو العملات المشفرة أو المدفوعات من نظير إلى نظير دون حماية المشتري. عادةً ما تستخدم المتاجر الشرعية عبر الإنترنت بوابات دفع آمنة مع آليات حل النزاعات.

أدخل عنوان URL لموقع الويب في خدمات سمعة موقع الويب المنشأة لتحديد تقارير الاحتيال المعروفة. توفر شكاوى الاحتيال السابقة أو علامات القائمة السوداء إشارات تحذير مهمة.

تعمل المحفزات النفسية والتقليد التقني معًا لتقليل الشك وتسريع قرارات المستخدم.

تؤدي الشعارات التي يمكن التعرف عليها والتخطيطات المنسوخة وأنماط الواجهة المألوفة إلى إنشاء ارتباط فوري بالعلامة التجارية. يقلل التشابه المرئي من الاحتكاك أثناء تسجيل الدخول أو تقديم الدفع.

تعمل أجهزة ضبط العد التنازلي والتنبيهات منخفضة المخزون على ضغط وقت القرار. تحد الخيارات المتسارعة من التحقق المستقل وتزيد من المعاملات المتهورة.

تحاكي المراجعات الملفقة والتقييمات المتضخمة التحقق من صحة العملاء. تزيد الشعبية المتصورة من الثقة حتى بدون نشاط مستخدم شرعي.

تعمل القوالب الاحترافية وتحسين الأجهزة المحمولة والاتصالات المشفرة على تعزيز مصداقية السطح. جودة الإنتاج العالية تخفي الملكية المجهولة والنية الاحتيالية.

تمثل الخسارة المالية والتعرض للهوية العواقب المباشرة للتفاعل مع منصة احتيالية.

يتم تسجيل تفاصيل تسجيل الدخول التي تم إدخالها على البوابات المستنسخة وإعادة استخدامها للاستيلاء على الحساب. غالبًا ما يؤدي اختراق البريد الإلكتروني أو الوصول المصرفي إلى استغلال مالي أوسع.

يمكن استخدام معلومات البطاقة المقدمة من خلال صفحات الدفع المزيفة للمعاملات غير المصرح بها. كثيرًا ما يتم إعادة بيع بيانات الدفع المسروقة أو إعادة استخدامها عبر عمليات شراء احتيالية متعددة.

تعمل المعلومات الشخصية مثل الاسم الكامل والعنوان ورقم الهاتف على تمكين مخططات انتحال الشخصية. تجمع شبكات الاحتيال البيانات المسروقة لفتح الحسابات أو تجاوز أنظمة التحقق الأمني.

يمكن أن تصيب البرامج النصية المخفية أو التنزيلات الضارة الأجهزة أثناء تفاعل الموقع. قد تؤدي الأنظمة المخترقة إلى تسريب كلمات المرور المخزنة أو بيانات المتصفح أو بيانات الاعتماد المالية.

يتطلب الأمان الوقائي عادات تحقق منظمة وإجراءات حماية رقمية متعددة الطبقات قبل أي تسجيل دخول أو إجراء دفع.

افحص اسم النطاق الكامل بعناية بحثًا عن الاختلافات الإملائية أو الأحرف المضافة أو الإضافات غير العادية. تحقق من عنوان موقع الويب الرسمي من خلال نتائج البحث المستقلة بدلاً من الروابط المضمنة.

قم بتمكين المصادقة الثنائية (2FA) عبر منصات الخدمات المصرفية والبريد الإلكتروني والأعمال. تعمل طبقات التحقق الإضافية على تقليل مخاطر الاستحواذ على الحساب بشكل كبير حتى بعد التعرض لبيانات الاعتماد.

استخدم بطاقات الائتمان أو بوابات الدفع المحمية التي تدعم آليات حل النزاعات واسترداد المبالغ المدفوعة. تجنب التحويلات البنكية أو مدفوعات العملة المشفرة أو التحويلات من نظير إلى نظير إلى بائعين غير معروفين.

ابحث عن مراجعات مستقلة عبر منصات متعددة قبل إرسال المعلومات المالية. يمكن لأدوات بحث WHOIS الكشف عن عمر تسجيل النطاق وإشارات الملكية.

حافظ على أنظمة التشغيل والمتصفحات وبرامج حماية نقطة النهاية المحدثة. تعمل التحديثات المنتظمة على تصحيح الثغرات الأمنية التي تحاول البرامج النصية الضارة استغلالها.

يقلل التحقق قبل الدفع من التعرض لأنظمة الدفع الاحتيالية وجمع بيانات الاعتماد.

قم بتأكيد التهجئة الدقيقة للنطاق وراجع بنية عنوان URL الكاملة، وليس فقط تسمية الصفحة الرئيسية. غالبًا ما تشير النطاقات الفرعية المشبوهة أو الأحرف الإضافية إلى انتحال الشخصية.

حدد رمز قفل المتصفح لفحص تفاصيل الشهادة وسلطة الإصدار. تتطلب أسماء المؤسسات غير المتطابقة أو الشهادات الصادرة مؤخرًا الحذر.

ابحث عن سجلات الشركة المستقلة وتعليقات العملاء التي تم التحقق منها وتفاصيل الاتصال المتسقة عبر المنصات. يؤدي عدم وجود معلومات تجارية يمكن تتبعها إلى زيادة احتمالية المخاطر.

استخدم أدوات بحث WHOIS لمراجعة سجل تسجيل النطاق وتاريخ الإنشاء. تتطلب مواقع البيع بالتجزئة أو الاستثمار المسجلة حديثًا مزيدًا من التدقيق.

تأكد من استخدام بوابات الدفع المعترف بها التي تدعم آليات النزاع ومراقبة المعاملات. تشير طلبات التحويلات المباشرة خارج الأنظمة المحمية إلى ارتفاع مخاطر الاحتيال.

يساعد الإبلاغ عن موقع ويب احتيالي في تعطيل العمليات الاحتيالية ويقلل من احتمالية وقوع ضحايا إضافيين.

التقط لقطات شاشة لموقع الويب، بما في ذلك عنوان URL الكامل وصفحات الخروج ورسائل التأكيد. احفظ سجلات المعاملات واتصالات البريد الإلكتروني وأي إيصالات دفع مرتبطة بالتفاعل.

قم بإخطار البنك أو جهة إصدار البطاقة على الفور إذا تم تقديم معلومات الدفع. طلب مراجعة المعاملات واستبدال البطاقة وتفعيل ضمانات مراقبة الاحتيال.

أرسل تقريرًا من خلال البوابة الوطنية لحماية المستهلك أو الإبلاغ عن الجرائم الإلكترونية. قدم معلومات مفصلة، بما في ذلك عنوان موقع الويب وطريقة الدفع المستخدمة وسجل الاتصالات وتواريخ النشاط.

حدد مسجل النطاق باستخدام بحث WHOIS وقم بتقديم شكوى إساءة الاستخدام. يمكن للمسجلين تعليق النطاقات المتورطة في نشاط احتيالي أو التحقيق فيها.

أرسل عنوان URL إلى أمان المتصفح وقواعد بيانات التصفح الآمن لتشغيل تنبيهات التحذير للمستخدمين الآخرين. تعمل التقارير الجماعية على تسريع وضع القائمة السوداء وتقليل العمر التشغيلي للموقع.

استمر في مراجعة البيانات المالية وسجل تسجيل الدخول بحثًا عن أي سلوك مشبوه. يقلل الاكتشاف المبكر لمحاولات الاحتيال الثانوية من الضرر الممتد.

تمثل مواقع الاحتيال شكلاً مستمرًا ومتطورًا من الاحتيال عبر الإنترنت الذي يستهدف الأفراد والشركات عبر المنصات الرقمية. التصميم الاحترافي والضغط النفسي والتقليد التقني يجعل الاكتشاف أكثر صعوبة مما كان عليه في عصور الإنترنت السابقة.

تقلل عادات التحقق المتسقة وضوابط المصادقة متعددة الطبقات وسلوك الدفع الحذر بشكل كبير من التعرض للخسارة المالية واختراق الهوية. يظل الوعي المنظم، بدلاً من الاستجابة التفاعلية، أقوى دفاع طويل المدى ضد مواقع الويب الاحتيالية.

نعم. يحمي تشفير HTTPS نقل البيانات ولكنه لا يتحقق من شرعية الأعمال، ويمكن للمشغلين المحتالين الحصول على شهادات SSL الأساسية.

تقلل فترات عمر المجال القصيرة من ضغط الكشف والإنفاذ. غالبًا ما تتخلى شبكات الاحتيال عن النطاقات التي تم وضع علامة عليها وتقوم بإعادة تشغيل مواقع متطابقة تحت عناوين ويب جديدة.

الإعلانات المدفوعة لا تضمن الشرعية. يمكن لمواقع الويب الاحتيالية شراء مواضع الإعلانات لتظهر فوق نتائج البحث الشرعية.

يعتمد الاسترداد على طريقة الدفع المستخدمة وسرعة الإبلاغ. توفر معاملات بطاقات الائتمان عمومًا حماية أقوى ضد النزاعات مقارنة بالتحويلات البنكية أو مدفوعات العملة المشفرة.

قد يتم جمع البيانات من خلال رسائل البريد الإلكتروني المخادعة أو خروقات البيانات السابقة أو المعلومات الشخصية المكشوفة عبر الإنترنت. يتم إعادة استخدام بيانات الاعتماد المسروقة بشكل متكرر عبر مخططات الاحتيال المتعددة.