🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

تم تصميم التهديدات الإلكترونية الحديثة لتشبه الملفات الشرعية ورسائل البريد الإلكتروني والنصوص البرمجية، ولا يتم تفعيلها إلا بعد التهرب من الضوابط المحيطة. ينجح نمط الهجوم هذا لأن أكثر من 90٪ من الهجمات الإلكترونية تنشأ من متجهات تستند إلى البريد الإلكتروني، بينما يفشل برنامج مكافحة الفيروسات المستند إلى التوقيع في اكتشاف البرامج الضارة ذات اليوم صفر والبرامج الضارة غير المعروفة سابقًا.

يزيل Sandboxing فجوة الرؤية هذه من خلال تنفيذ الملفات المشبوهة في بيئات معزولة وتحليل سلوك وقت التشغيل الحقيقي قبل النشر على أنظمة الإنتاج. يؤدي التنفيذ القائم على السلوك إلى الكشف عن النشاط الضار وتقصير وقت الانتظار وحظر التهديدات قبل التأثير التشغيلي.

سنبحث هنا في كيفية عمل وضع الحماية، وسبب أهميته لاكتشاف التهديدات غير المعروفة، وأنواع وضع الحماية المستخدمة في عمليات الأمان الحالية، وحالات الاستخدام العملية للمؤسسات، وكيف تعمل المعلومات التي تعتمد على صندوق الحماية على تعزيز الاكتشاف المبكر والاستجابة عبر عمليات سير العمل الأمنية.

Sandboxing هي تقنية للأمن السيبراني تقوم بتنفيذ الملفات أو التعليمات البرمجية غير الموثوق بها داخل بيئة خاضعة للرقابة ومعزولة قبل وصولها إلى أنظمة الإنتاج، مما يتيح الرؤية المباشرة لسلوك وقت التشغيل دون مخاطر تشغيلية. يكشف هذا الأسلوب القائم على التنفيذ عن النشاط الضار الذي يفشل الفحص الثابت في اكتشافه.

تعد هذه الإمكانية بالغة الأهمية لأن البرامج الضارة الحديثة تتجاوز بشكل فعال الاكتشاف المستند إلى التوقيع. يُظهر بحث PatentPC أن أكثر من 60% من عينات البرامج الضارة تستخدم تقنيات التهرب مثل التنفيذ المتأخر والتشويش والوعي البيئي. يؤدي التنفيذ القسري في بيئة خاضعة للمراقبة إلى تحييد هذه التقنيات والكشف عن السلوكيات بما في ذلك تصعيد الامتيازات واتصالات القيادة والتحكم ونشر الحمولة.

يعمل التنفيذ الخاضع للرقابة كنقطة قرار تنفيذي. تحدد الأدلة السلوكية ما إذا كان المحتوى مسموحًا به أو محظورًا أو مضمنًا، مما يحسن دقة الاكتشاف في البيئات التي تتضمن ما يقرب من ثلث الانتهاكات برامج ضارة تبدو في البداية حميدة.

ساندبوكسينغ يسلم أربع فوائد أساسية التي تعزز الوقاية من التهديدات والمرونة التشغيلية:

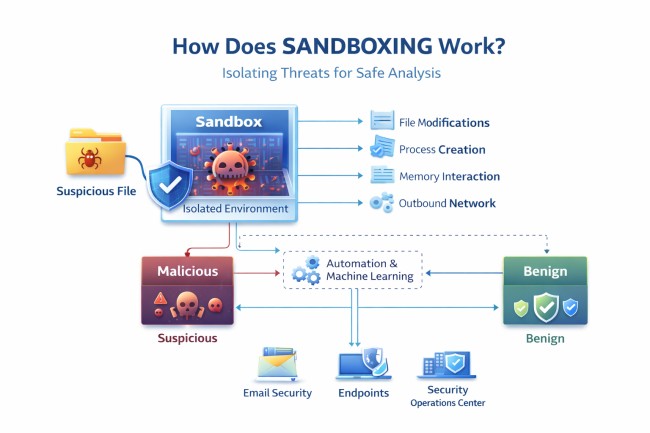

يعمل Sandboxing عن طريق تنفيذ الملفات أو التعليمات البرمجية المشبوهة داخل بيئة خاضعة للرقابة تكرر نظام تشغيل الإنتاج. يتم تنفيذ الملف على النحو المنشود، بينما تظل جميع الأنشطة محصورة في مساحة تنفيذ معزولة.

أثناء التنفيذ، يسجل وضع الحماية المؤشرات السلوكية بما في ذلك تعديلات الملفات وإنشاء العمليات وتفاعل الذاكرة واتصالات الشبكة الخارجية. يتم تحليل هذه المؤشرات لتصنيف السلوك على أنه ضار أو حميد.

يضمن العزل عن أنظمة الإنتاج والشبكات الداخلية احتواء أي نشاط ضار. يمكّن هذا الاحتواء عناصر التحكم الأمنية من حظر التهديدات قبل حدوث الحركة الجانبية أو الانتشار.

تطبق منصات الحماية الحديثة الأتمتة والتعلم الآلي لإنتاج أحكام سريعة وذكاء قابل للتنفيذ، ودعم القرارات في الوقت الفعلي عبر أمان البريد الإلكتروني ونقاط النهاية وسير عمل SOC.

بيئة الحماية هي مساحة تنفيذ معزولة وخاضعة للرقابة تُستخدم لتشغيل ومراقبة الملفات أو التعليمات البرمجية أو الارتباطات غير الموثوق بها دون التأثير على الأنظمة الحية.

اختبارات Sandboxing بشكل شائع:

ومن خلال عزل هذه العناصر ومراقبتها، تكشف ميزة وضع الحماية التهديدات المخفية التي غالبًا ما تفشل عناصر التحكم الأمنية التقليدية في اكتشافها.

تختلف أنواع وضع الحماية باختلاف عمق التحليل وواقعية التنفيذ ونموذج النشر، حيث يقوم كل منها بموازنة السرعة والرؤية والمقياس التشغيلي.

يتم تطبيق Sandboxing عبر طبقات متعددة من بنية الأمن السيبراني الحديثة لإيقاف التهديدات قبل أن تتسبب في الضرر. إنه يعزز كلاً من أنظمة الكشف الآلي وسير عمل التحقيق اليدوي.

يتم استخدام Sandboxing من قبل متخصصي الأمن السيبراني عبر الأدوار التشغيلية والدفاعية والاستقصائية لتحديد التهديدات قبل تنفيذها في البيئات الحية. تعتمد كل مجموعة على وضع الحماية للنتائج المستهدفة.

الصناعة: خدمات مالية

ناقل الهجوم: مرفق البريد الإلكتروني (ملف Excel)

سيناريو

تلقت شركة خدمات مالية مرفق Excel يبدو شرعيًا كجزء من التواصل الروتيني مع العميل. اجتاز الملف اختبارات مكافحة الفيروسات التقليدية ولم يصدر أي تنبيهات أولية.

كشف

قبل التسليم، تقوم بوابة البريد الإلكتروني الآمنة تلقائيًا بتوجيه المرفق إلى وضع الحماية المستند إلى السحابة. في غضون ثوانٍ من التنفيذ، قام الملف بتشغيل PowerShell وتعديل إدخالات التسجيل ومحاولة الاتصال الخارجي بخادم الأوامر والتحكم المعروف.

الاستجابة

أنتج وضع الحماية حكمًا ضارًا في أقل من دقيقة، مما أدى إلى الحظر التلقائي وتنبيه مركز عمليات الأمان (SOC) وإيقاف المزيد من التوزيع عبر الشبكة.

النتيجة

تضمن التهديد التنفيذ المسبق، مع عدم تفاعل المستخدم، وعدم وجود حل وسط لنقطة النهاية، وعدم التوقف عن العمل. استحوذ القياس عن بُعد لـ Sandbox على سلسلة الهجوم الكاملة وتم استخدامه لاحقًا لتعزيز قواعد الكشف الداخلية ضد التهديدات المماثلة.

تكمن العلاقة بين وضع الحماية وذكاء التهديدات في توليد الإشارات ومعنى الإشارة، وهي علاقة مركزية لبرامج استخبارات التهديدات الحديثة. تنتج Sandboxing أدلة سلوكية عالية الدقة، بينما تفسر استخبارات التهديدات تلك الأدلة للكشف عن نية المهاجم ونشاطه الأوسع.

عندما تقوم ميزة وضع الحماية بتنفيذ الملفات المشبوهة بمعزل عن غيرها، فإنها تلتقط كيفية تصرف التهديد، بما في ذلك تدفق التنفيذ، والقطع الأثرية المسقطة، ومحاولات الأوامر والتحكم، وآليات الثبات، ومؤشرات الحركة الجانبية. وتصف هذه الملاحظات بمفردها حدثًا واحدًا بدلاً من سياق التهديد الكامل.

تضيف معلومات التهديدات هذا السياق المفقود من خلال ربط السلوكيات المشتقة من صندوق الحماية عبر عينات وجداول زمنية وبيئات متعددة. يكشف هذا الارتباط عن البنية التحتية المشتركة والتقنيات المعاد استخدامها وأنماط الهجوم المتكررة، مما يسمح لفرق الأمن بالانتقال من الاكتشافات المعزولة إلى الفهم على مستوى الحملة والدفاع التنبئي، كما هو موضح في What Is ذكاء التهديدات.