🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

ظهرت برامج Ryuk ransomware في أغسطس 2018 ونُسبت إلى مجموعة المجرمين الإلكترونيين Wizard Spider، التي قامت أيضًا بتشغيل برامج ضارة مثل TrickBot. على عكس برامج الفدية الموزعة على نطاق واسع، تم نشر Ryuk بعد أن حصل المهاجمون على وصول كامل إلى الشبكة، مما سمح لهم بتشفير أنظمة المؤسسات والمطالبة بمدفوعات بيتكوين بملايين الدولارات.

بين عامي 2019 و 2021، أصبحت Ryuk واحدة من أكثر سلالات برامج الفدية ضررًا من الناحية المالية، حيث أبلغ مكتب التحقيقات الفيدرالي عن خسائر بعشرات الملايين من الدولارات من الضحايا الأمريكيين وحدهم. وقد أثرت هجماتها بشدة على المستشفيات والحكومات البلدية والمؤسسات الكبيرة، حيث تُرجمت فترات التوقف بشكل مباشر إلى اضطراب مالي وتشغيلي.

بحلول عام 2025، كانت برامج الفدية مسؤولة عن 44٪ من خروقات البيانات العالمية، وفقًا لتقرير تحقيقات خرق البيانات لشركة Verizon، مما يعكس الهيمنة المستمرة للتكتيكات التي ابتكرتها مجموعات مثل Wizard Spider. على الرغم من انخفاض عمليات Ryuk بعد تحول الشركات التابعة إلى نماذج برامج الفدية الجديدة، إلا أن استراتيجيتها للبحث عن الألعاب الكبيرة لا تزال أساسية للابتزاز الإلكتروني الحديث الذي يركز على المؤسسات.

Ryuk عبارة عن إطار مستهدف لبرامج الفدية مصمم للهجمات الخاضعة للرقابة عالية التأثير ضد شبكات المؤسسات. وتتمثل مهمتها الأساسية في جعل البيانات التنظيمية غير قابلة للوصول من خلال التشفير المتقدم مع المطالبة بالعملة المشفرة مقابل الاستعادة.

على عكس مجموعات برامج الفدية الآلية، يتطلب Ryuk الإشراف البشري أثناء النشر، مما يمكّن المهاجمين من قفل الخوادم والبيئات الافتراضية وقواعد البيانات ذات المهام الحرجة بشكل انتقائي. لقد وضعه نموذج التنفيذ المتعمد هذا كأداة ابتزاز إلكتروني مدفوعة بالدقة بدلاً من تهديد العدوى الجماعية.

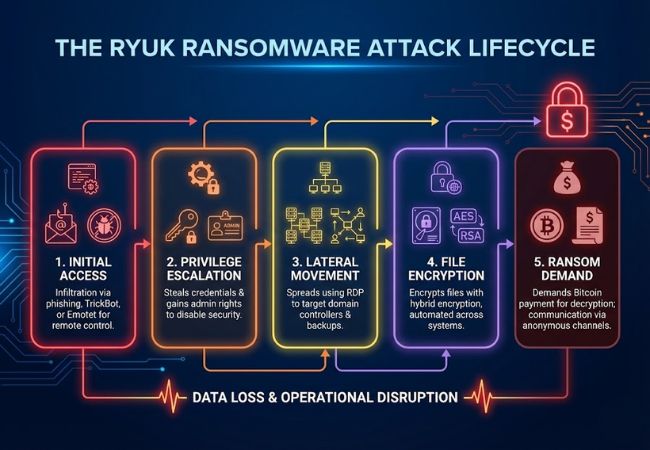

تعمل Ryuk ransomware عن طريق التسلل إلى شبكة الشركة، وتصاعد الامتيازات، وتشفير الأنظمة الهامة، والمطالبة بدفع بيتكوين لفك التشفير.

تستهدف Ryuk القطاعات التي يؤدي فيها تعطل النظام إلى خسارة مالية فورية وأزمة تشغيلية.

كانت المستشفيات والشبكات الطبية أهدافًا متكررة لأن الأنظمة المشفرة تعطل رعاية المرضى وخدمات الطوارئ. أدت الحاجة الملحة لاستعادة العمليات السريرية إلى زيادة ضغط دفع الفدية.

تعرضت المؤسسات البلدية والحكومية للهجوم بسبب البنية التحتية القديمة وموارد الأمن السيبراني المحدودة. أدى تشفير الأنظمة الإدارية إلى تأخير الخدمات العامة والعمليات الأساسية.

تم استهداف الشركات ذات بيئات تكنولوجيا المعلومات المركزية لقدرتها المالية ونطاق شبكتها. أدى تشفير الخوادم الأساسية وقواعد البيانات إلى زيادة انقطاع الأعمال إلى أقصى حد.

واجه مزودو الطاقة والخدمات اللوجستية والمرافق مخاطر لأن انقطاع الخدمة يؤثر على سلاسل التوريد والاستقرار العام. أدى الإغلاق التشغيلي في هذه القطاعات إلى خلق نفوذ تفاوضي مرتفع للمهاجمين.

يتطلب منع الهجمات على غرار Ryuk ضوابط أمان متعددة الطبقات تمنع الوصول الأولي وتحد من الانتشار الداخلي.

يؤدي فرض المصادقة متعددة العوامل (MFA) للوصول عن بُعد إلى تقليل مخاطر إساءة استخدام بيانات الاعتماد. يؤدي تقييد الامتيازات الإدارية إلى الحد من حركة المهاجم داخل الشبكة.

تساعد تصفية البريد الإلكتروني المتقدمة على حظر المرفقات والروابط الضارة قبل وصولها إلى المستخدمين. يقلل التدريب المنتظم للتوعية بالتصيد الاحتيالي من احتمالية اختراق بيانات الاعتماد.

يؤدي فصل الخوادم المهمة عن نقاط نهاية المستخدم إلى منع تشفير الشبكة بالكامل. يحد التقسيم من الحركة الجانبية إذا حصل المهاجمون على وصول أولي.

تحدد أدوات اكتشاف نقطة النهاية والاستجابة (EDR) السلوك غير المعتاد مثل تصعيد الامتيازات أو تعديل الملفات الجماعية. تتيح المراقبة المستمرة الاحتواء بشكل أسرع قبل انتشار التشفير.

يضمن الاحتفاظ بنسخ احتياطية غير قابلة للتغيير دون اتصال بالإنترنت الاسترداد دون دفع فدية. يؤكد اختبار الاستعادة المنتظم سلامة النسخ الاحتياطي أثناء الحوادث الحقيقية.

تعتمد الاستجابة الفعالة على الاكتشاف المبكر والاحتواء السريع وإجراءات الاسترداد الخاضعة للرقابة.

قد يشير الارتفاع غير المتوقع لامتيازات المستخدم إلى نشاط المهاجم داخل الشبكة. تساعد مراقبة تغييرات الحساب الإداري على تحديد الاختراق قبل بدء التشفير.

يمكن أن تشير جلسات بروتوكول سطح المكتب البعيد (RDP) غير العادية أو عمليات تسجيل الدخول بعد ساعات العمل إلى حركة جانبية. يؤدي تسجيل نشاط الوصول عن بُعد ومراجعته إلى تقليل النقاط العمياء.

قد تكشف الاتصالات الصادرة بعناوين IP الخارجية غير المألوفة عن انتشار البرامج الضارة. يجب أن تحدد أدوات مراقبة الشبكة أنماط حركة المرور المشفرة المشبوهة.

تعد إعادة تسمية الملفات السريعة أو التشفير المتزامن عبر محركات الأقراص المشتركة مؤشرًا رئيسيًا لبرامج الفدية. تتيح التنبيهات التلقائية لنشاط الملفات غير الطبيعي الاستجابة بشكل أسرع.

يجب فصل الأنظمة المخترقة عن الشبكة لإيقاف المزيد من الانتشار. يجب تعطيل بيانات الاعتماد المتأثرة لقطع وصول المهاجم.

يجب استعادة الأنظمة من النسخ الاحتياطية التي تم التحقق منها دون اتصال بالإنترنت بعد تأكيد إزالة التهديد. يضمن تحليل ما بعد الحادث التخلص من آليات الثبات قبل إعادة الاتصال الكامل بالشبكة.

كان Ryuk ransomware بمثابة تحول نحو الابتزاز الإلكتروني القائم على الدقة والذي يركز على المؤسسات والذي يعطي الأولوية لأقصى قدر من الاضطراب التشغيلي على العدوى الجماعية. أعاد نموذج النشر المستهدف واستراتيجية الفدية عالية القيمة تشكيل كيفية تنفيذ حملات برامج الفدية الحديثة.

على الرغم من تراجع عمليات ريوك الأصلية، إلا أن التكتيكات التي وضعتها لا تزال تؤثر على مشهد التهديدات اليوم. إن فهم كيفية عمل Ryuk يساعد المؤسسات على تعزيز الدفاعات ضد هجمات برامج الفدية الحالية والمستقبلية التي يديرها الإنسان.

انخفضت حملات Direct Ryuk، لكن أساليب الهجوم التي كانت رائدة فيها لا تزال نشطة في عمليات برامج الفدية الحديثة. لا يزال الابتزاز الذي يركز على المؤسسات ويديره الإنسان يهيمن على الحوادث الإلكترونية واسعة النطاق.

غالبًا ما تراوحت طلبات الفدية من عدة مئات الآلاف إلى عدة ملايين من الدولارات في بيتكوين. تم حساب المبلغ عادةً بناءً على حجم المنظمة الضحية وإيراداتها.

لا يمكن الاسترداد بشكل عام إلا من خلال النسخ الاحتياطية الآمنة وغير المتصلة بالإنترنت. نموذج التشفير المستخدم يجعل فك التشفير بالقوة الغاشمة غير عملي بدون المفتاح الخاص للمهاجم.

غالبًا ما تحدث التسوية الأولية من خلال حملات التصيد الاحتيالي أو برامج تحميل البرامج الضارة مثل TrickBot. استخدم المهاجمون بيانات اعتماد مسروقة لتوسيع نطاق التحكم قبل نشر التشفير.

تم نشر Ryuk يدويًا بعد اختراق الشبكة بدلاً من الانتشار التلقائي على نطاق واسع. سمح هذا التنفيذ الانتقائي للمهاجمين باستهداف الأنظمة عالية القيمة وتعظيم التأثير التشغيلي.