🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الوجبات السريعة الرئيسية:

هجوم القذيفة العكسي هو أسلوب يكتسب فيه المهاجم السيطرة على النظام من خلال جعله يتصل مرة أخرى بجهاز المهاجم. بدلاً من وصول المهاجم إلى الشبكة، يبدأ النظام المخترق الاتصال، مما يسمح بتنفيذ الأوامر عن بُعد بطريقة أقل وضوحًا.

يتم استخدام هذا الأسلوب بشكل شائع لأن الاتصالات الخارجية غالبًا ما يتم الوثوق بها ومراقبتها عن كثب بشكل أقل من الاتصالات الواردة. ونتيجة لذلك، يمكن دمج نشاط الغلاف العكسي مع حركة مرور الشبكة العادية، مما يجعل من الصعب على الدفاعات الأمنية التقليدية اكتشافها وحظرها.

تعمل القشرة العكسية عن طريق الحصول على نظام مخترق للوصول إلى مهاجم بدلاً من محاولة المهاجم اقتحامه. يصبح هذا الاتصال الخارجي قناة تحكم مباشرة حيث يمكن إرسال الأوامر وتنفيذها عن بُعد.

تبدأ العملية عندما يفتح النظام المصاب اتصال شبكة مرة أخرى للمهاجم باستخدام TCP/IP. ونظرًا لأن حركة المرور هذه تغادر الشبكة، فإنها عادة ما تتخطى جدران الحماية وعناصر تحكم NAT دون مقاومة كبيرة.

على الطرف الآخر، لدى المهاجم مستمع ينتظر هذا الاتصال. بمجرد قبولها، يكتسب المهاجم خطًا مباشرًا للتفاعل مع النظام المستهدف.

يقوم النظام بعد ذلك بربط غلافه المحلي، مثل Bash أو PowerShell، بمقبس الشبكة المفتوح. يسمح هذا الإعداد بمعالجة كل شيء يكتبه المهاجم كما لو تم إدخاله محليًا.

يتم إرسال الأوامر عبر الاتصال وتشغيلها على الفور على المضيف المخترق. يتم إرسال النتائج بنفس الطريقة، مع الحفاظ على الجلسة نشطة وتفاعلية.

يفضل المهاجمون القذائف العكسية لأن الاتصالات الواردة بالأنظمة الداخلية يتم حظرها بشكل شائع. تتطلب القشرة الملزمة من المهاجم الاتصال مباشرة بالضحية، وهو ما يتم منعه غالبًا بواسطة جدران الحماية.

تعمل الأصداف العكسية على عكس هذا النموذج باستخدام حركة المرور الصادرة، والتي تسمح بها معظم الشبكات افتراضيًا. وهذا يجعل الأغلفة العكسية أكثر موثوقية عبر بيئات الشركات والسحابة والحاويات.

تركز معظم بنيات الأمان على تصفية حركة المرور الواردة مع الوثوق بالاتصالات الخارجية. تستغل القذائف العكسية هذه الثقة باستخدام حركة الخروج التي تبدو مشروعة.

قد يستخدم المهاجمون أيضًا المنافذ والبروتوكولات الشائعة المرتبطة بالخدمات العادية. وهذا يسمح لحركة مرور الغلاف العكسي بالاندماج مع نشاط الشبكة العادي، مما يقلل من احتمالية الاكتشاف.

تعتمد هجمات القذائف العكسية عادةً على الأدوات الموثوق بها بالفعل أو المثبتة أو المستخدمة بشكل شائع في الأنظمة اليومية. وهذا يجعل إخفاء النشاط أسهل، نظرًا لأن الأدوات نفسها ليست ضارة حتى يتم استخدامها في سياق خاطئ.

يتم استخدام Netcat على نطاق واسع لأنه يمكنه إنشاء اتصالات شبكة بسيطة مع إعداد قليل جدًا. غالبًا ما يقوم المهاجمون بإساءة استخدامه لتمرير مدخلات ومخرجات shell مباشرة عبر اتصال TCP/IP.

تلعب الأصداف المضمنة مثل Bash على Linux و PowerShell على Windows دورًا مركزيًا بمجرد الحصول على الوصول. ونظرًا لأن هذه الأصداف مخصصة للإدارة الشرعية، فإن إساءة استخدامها يمكن أن تمتزج مع سلوك النظام العادي.

تُستخدم الأطر مثل Metasploit بشكل شائع لتقديم وإدارة الأصداف العكسية على نطاق واسع. توفر جلسات Meterpreter الخاصة بها وصولاً مستقرًا ومعالجة الجلسة وتحكمًا موسعًا بعد الاستغلال.

غالبًا ما يتم الاستفادة من لغات مثل Python و Perl لإنشاء حمولات عكسية خفيفة الوزن. يتيح توفرها على العديد من الأنظمة للمهاجمين العمل دون إسقاط ثنائيات خارجية واضحة.

في كثير من الحالات، يعتمد المهاجمون كليًا على الأدوات المساعدة الموجودة بالفعل على النظام. يعمل نهج «العيش خارج الأرض» هذا على تقليل الضوضاء ويجعل من الصعب اكتشاف نشاط القشرة العكسية من خلال أدوات التحكم الأمنية التقليدية.

يعتمد اكتشاف هجوم القذيفة العكسي بدرجة أقل على اكتشاف أدوات محددة وأكثر على التعرف على السلوك غير المعتاد. ونظرًا لأن القذائف العكسية تستخدم العمليات الشرعية وحركة المرور الصادرة، فإن الرؤية عبر كل من الشبكة ونقاط النهاية أمر بالغ الأهمية.

تعد الاتصالات الخارجية غير المتوقعة واحدة من أقوى مؤشرات الغلاف العكسي. يجب أن تثير الاتصالات بعناوين IP غير المألوفة أو المنافذ الفردية أو الوجهات النادرة الشكوك دائمًا.

غالبًا ما تنشئ الأصداف العكسية اتصالات طويلة الأمد أو متكررة لا تتطابق مع سلوك التطبيق العادي. يمكن أن تشير الارتفاعات المفاجئة في حركة مرور TCP المشفرة أو الأولية أيضًا إلى نشاط الأوامر والتحكم المخفي.

في نقطة النهاية، تتمثل العلامة الشائعة في عملية shell التي يتم إطلاقها بواسطة تطبيق أصلي غير عادي. على سبيل المثال، نادرًا ما يكون خادم الويب أو خدمة الخلفية التي تنتج Bash أو PowerShell أمرًا طبيعيًا.

يعد تنفيذ الأوامر المتكرر دون تفاعل المستخدم علامة تحذير أخرى. عندما تقوم الأنظمة بتشغيل الأوامر خارج المهام المجدولة أو عمليات سير العمل الإدارية، فإنها غالبًا ما تشير إلى التحكم النشط في المهاجم.

تساعد أدوات مثل منصات EDR و IDS و SIEM على ربط إشارات الشبكة ونقطة النهاية. من خلال الجمع بين السجلات والتنبيهات والبيانات السلوكية، يمكن لفرق الأمان اكتشاف القذائف العكسية قبل تصعيدها إلى خروقات أكبر.

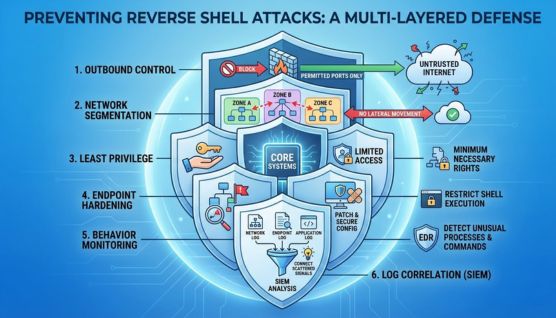

يتعلق منع هجمات القذائف العكسية في الغالب بتقليل التعرض وتشديد السيطرة على النشاط الخارجي. نظرًا لأن هذه الهجمات تعتمد على الأدوات الموثوقة وحركة المرور ذات المظهر العادي، فإن الوقاية تعمل بشكل أفضل عندما تعمل طبقات الأمان المتعددة معًا.

يعد تقييد حركة مرور الشبكة الخارجية أحد أكثر الدفاعات فعالية. تضمن تصفية الخروج إمكانية اتصال الأنظمة بالوجهات المعتمدة والمنافذ المطلوبة فقط.

يؤدي تقسيم الشبكات إلى تحديد المدى الذي يمكن للمهاجم أن يتحرك فيه بعد الوصول. حتى في حالة إنشاء غلاف عكسي، فإن التقسيم يقلل من الحركة الجانبية والتأثير الكلي.

يجب أن يحصل المستخدمون والخدمات فقط على الأذونات التي يحتاجون إليها بالفعل. يؤدي تقييد الامتيازات إلى تقليل ما يمكن للمهاجم القيام به حتى إذا تم الحصول على حق الوصول إلى shell.

يؤدي الحفاظ على تصحيح الأنظمة وتكوينها بشكل آمن إلى إغلاق نقاط الدخول الشائعة المستخدمة لنشر الأصداف العكسية. تعمل قيود التحكم في التطبيق والتنفيذ أيضًا على تقليل إساءة استخدام أغلفة النظام.

تساعد أدوات اكتشاف نقطة النهاية والاستجابة لها على اكتشاف نشاط الغلاف المشبوه مبكرًا. تعد مراقبة العمليات غير العادية بين الوالدين والطفل وتنفيذ الأوامر غير المتوقع أمرًا أساسيًا.

يساعد التسجيل المركزي من خلال منصات SIEM على توصيل علامات التحذير الصغيرة عبر الأنظمة. يؤدي ربط سجلات الشبكة ونقطة النهاية والتطبيقات إلى تحسين الاكتشاف المبكر والاستجابة.

غالبًا ما تظهر هجمات القذائف العكسية في البيئات التي تتعرض فيها الأنظمة للإنترنت وتتم مراقبة حركة المرور الصادرة بشكل فضفاض. قامت البنية التحتية الحديثة بتوسيع سطح الهجوم، مما أعطى المهاجمين المزيد من الفرص لإنشاء الوصول عن بُعد بهدوء.

تعتبر أحمال العمل السحابية أهدافًا متكررة، خاصة عندما يتم تكوين الأجهزة أو الخدمات الافتراضية بشكل خاطئ. تعمل منافذ الإدارة المكشوفة وبيانات الاعتماد الضعيفة ومجموعات الأمان المفرطة على تسهيل نشر الأصداف العكسية بعد الوصول الأولي.

تعتبر الحاويات ومجموعات Kubernetes جذابة لأن نقطة ضعف واحدة يمكن أن تعرض أعباء عمل متعددة. غالبًا ما يستخدم المهاجمون قذائف عكسية للانتقال من حاوية مخترقة إلى المضيف الأساسي أو الخدمات الأخرى في المجموعة.

تظل تطبيقات الويب ذات الواجهة العامة واحدة من أكثر نقاط الدخول شيوعًا. بعد استغلال الثغرات الأمنية مثل عيوب تحميل الملفات أو إدخال الأوامر، يستخدم المهاجمون قذائف عكسية للحصول على وصول دائم إلى الواجهة الخلفية.

يتم استهداف خوادم الإنشاء وأدوات التشغيل الآلي بشكل متزايد بسبب أذوناتها المرتفعة. يمكن للقشرة العكسية في بيئة CI/CD أن تمنح المهاجمين إمكانية الوصول إلى شفرة المصدر والأسرار وأنظمة النشر.

تعد محطات عمل الموظفين أيضًا أهدافًا شائعة من خلال التصيد الاحتيالي أو التنزيلات الضارة. بمجرد اختراقها، تسمح القذائف العكسية للمهاجمين بالحفاظ على السيطرة والتركيز بشكل أعمق في الشبكات الداخلية.

تتجاوز مخاطر الغلاف العكسي الوصول البسيط إلى النظام. بمجرد تنشيط الغلاف العكسي، فإنه غالبًا ما يصبح البوابة إلى حل وسط أوسع عبر الأنظمة والبيانات والعمليات.

توفر القشرة العكسية للمهاجمين وصولاً تفاعليًا إلى نظام التشغيل. وهذا يسمح لهم بتعديل التكوينات أو تثبيت أدوات إضافية أو تعطيل عناصر التحكم في الأمان.

يمكن للمهاجمين الوصول إلى الملفات الحساسة وقواعد البيانات وبيانات الاعتماد مباشرة من المضيف المخترق. غالبًا ما يؤدي هذا إلى سرقة البيانات أو فقدان الملكية الفكرية أو تسرب معلومات العملاء.

ومن خلال ميزة shell access، يمكن للمهاجمين استكشاف الشبكة الداخلية والانتقال إلى أنظمة أخرى. يمكن لآلة واحدة مخترقة أن تتحول بسرعة إلى خرق أوسع.

يتم استخدام الأصداف العكسية بشكل متكرر كنقطة بداية للحصول على أذونات ذات مستوى أعلى. في حالة النجاح، يمكن للمهاجمين السيطرة على الخدمات الهامة أو الحسابات الإدارية.

غالبًا ما يستخدم المهاجمون قذائف عكسية لإنشاء وصول طويل المدى. قد يقومون بإنشاء أبواب خلفية مخفية أو مهام مجدولة تنجو من عمليات إعادة التشغيل والتحديثات.

يمكن تغيير الأنظمة الخاضعة لسيطرة المهاجم أو إتلافها أو إيقاف تشغيلها. في الحالات الشديدة، يؤدي هذا إلى انقطاع الخدمة أو التعطل أو نشر برامج الفدية.

يمكن أن يؤدي التعرض للبيانات والوصول غير المصرح به إلى حدوث انتهاكات تنظيمية. قد تواجه المنظمات عمليات التدقيق والغرامات والإجراءات القانونية والأضرار المرئية بالسمعة.

ولتقليل مخاطر الغلاف العكسي بشكل أكبر، يجب على فرق الأمن النظر إلى ما وراء إشارات الشبكة والعمليات الواضحة والتركيز على البنية التحتية الأكثر دقة وأدلة السلوك. غالبًا ما تظهر هذه المؤشرات في وقت مبكر في البيئات الناضجة حيث توجد المراقبة الأساسية بالفعل.

يمكن أن تكشف استعلامات DNS غير العادية عن البنية التحتية العكسية قبل إنشاء الاتصالات بالكامل. تعتبر عمليات البحث المتكررة للنطاقات المسجلة حديثًا أو ذات السمعة المنخفضة مشبوهة بشكل خاص.

غالبًا ما تلتقط بروكسيات الويب السلوك الخارجي الذي تفتقده جدران الحماية. قد تعرض الأصداف العكسية التي يتم نقلها عبر HTTP أو HTTPS أنماط طلب غير طبيعية أو استخدامًا غير عادي للوجهة.

حتى عندما تكون حركة المرور مشفرة، تظل بيانات TLS الوصفية توفر قيمة. يمكن أن تشير الشهادات النادرة أو الاستخدام غير المألوف للشفرات أو أسماء الخوادم غير المتطابقة إلى قنوات الأوامر والتحكم السرية.

تعتبر مراقبة التغييرات في الوجهات الخارجية المعتمدة أمرًا بالغ الأهمية. قد تشير الأنظمة التي تتصل فجأة خارج قوائم السماح المحددة إلى محاولات غير مصرح بها للتحكم عن بعد.

في البيئات السحابية، غالبًا ما تعرض سجلات مستوى التحكم نشاط المهاجم. يمكن أن تشير استدعاءات API غير المتوقعة أو تغييرات الأدوار أو الوصول إلى البيانات الوصفية إلى الاستكشاف المستند إلى shell.

على مستوى الحاوية، توفر أحداث وقت التشغيل السياق الرئيسي. يعد وصول شل داخل الحاويات التي عادة ما تقوم بتشغيل خدمات ذات غرض واحد أمرًا شاذًا قويًا.

غالبًا ما يحدث نشاط الغلاف العكسي خارج ساعات التشغيل العادية. يجب مراجعة تنفيذ الأوامر أو الاتصالات الصادرة خلال ساعات العمل خارج ساعات العمل بعناية.

تظل هجمات القذائف العكسية فعالة لأنها تستفيد من الثقة الضمنية المضمنة في الشبكات والأنظمة الحديثة. من خلال الاعتماد على الأدوات الشرعية والاتصالات الصادرة وسلوك النظام العادي، يمكن للمهاجمين البقاء مخفيين مع الحفاظ على التحكم العميق.

يتطلب الدفاع ضد هذا الخطر أكثر من مجرد حظر حركة المرور أو نشر أدوات الأمان. تُعد المؤسسات التي تفهم كيفية عمل الأنظمة العكسية وتراقب الإشارات السلوكية بفعالية عبر طبقات السحابة ونقطة النهاية والشبكة مجهزة بشكل أفضل لاكتشاف الاختراقات مبكرًا وتقليل التأثير في العالم الحقيقي.