🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

برنامج Remote Access Trojan (RAT) هو برنامج ضار يمنح المهاجمين سرًا الوصول إلى جهاز مصاب. فهو يختبئ داخل الملفات ذات المظهر الشرعي، مما يسمح للمشغلين عن بُعد بالعمل داخل النظام دون تنبيه المستخدم.

بمجرد تنشيطه، يتصل RAT بخادم الأوامر والتحكم (C2) الذي يديره المهاجم، مما يسمح للمجرم بإصدار تعليمات في الوقت الفعلي. من خلال هذا الاتصال، يتمكن المهاجم من الوصول إلى سمات النظام مثل الملفات وبيانات الاعتماد والكاميرات وموارد الشبكة.

تحافظ RATs على التسلل طويل المدى باستخدام آليات الثبات مثل تعديلات التسجيل أو إدخالات بدء التشغيل أو الخدمات المخفية. إن قدرات المراقبة المتقدمة ووظائف استخراج البيانات تجعلها واحدة من أخطر كيانات البرامج الضارة في الهجمات الإلكترونية الحديثة.

يبدأ برنامج Remote Access Trojan في العمل في اللحظة التي يفتح فيها المستخدم ملفًا أو رابطًا مصابًا. بمجرد إطلاقها، تضع البرامج الضارة ملفاتها بهدوء في الجهاز حتى يمكن تشغيلها دون أن يلاحظها أحد.

بعد الاستقرار، يقوم بتحديث إعدادات النظام حتى يتمكن من البدء تلقائيًا في كل مرة يتم فيها تشغيل الجهاز. يؤدي هذا إلى إبقاء البرامج الضارة نشطة حتى إذا قام المستخدم بإعادة تشغيل الكمبيوتر أو إيقاف تشغيله.

عندما يتم ضبط كل شيء، يفتح RAT خط اتصال مخفي يتيح للمهاجم التفاعل مع الجهاز. من خلال هذا الاتصال، يمكن للمهاجم استعراض المجلدات وتشغيل الإجراءات وإجراء التغييرات كما لو كانت جالسة أمام النظام.

تعتبر RATs خطيرة لأنها تمكن المهاجمين من العمل داخل النظام بهدوء أثناء تشكيل سلوكه لدعم حل وسط أعمق. يتم استخدامها بشكل شائع خلال المراحل الأولى من الاختراقات المستهدفة، وغالبًا ما تسبق سرقة بيانات الاعتماد أو نشر برامج الفدية.

تعتمد أحصنة طروادة ذات الوصول البعيد على كل من الخطأ البشري ونقاط ضعف النظام للدخول والعمل داخل الأجهزة.

تُظهر طرق الدخول هذه مدى السرعة التي يمكن أن تنزلق بها RAT إلى بيئة تفتقر إلى النظافة الرقمية القوية.

تحتوي RATs على العديد من الإمكانات المضمنة التي تسمح للمهاجمين بالتفاعل بعمق مع جهاز مصاب.

يمكن للمهاجمين تشغيل الجهاز كما لو كان لديهم وصول فعلي. يتضمن ذلك تشغيل التطبيقات أو تعديل تفضيلات النظام أو تثبيت الأدوات المساعدة المخفية.

يمكن لـ RAT الكشف عن الملفات والمستندات والمعلومات المخزنة للمشغلين عن بُعد. يتيح هذا الوصول غير المقيد جمع البيانات المستهدفة.

يمكن للمهاجمين تغيير الإعدادات الأساسية أو تعطيل الحماية أو ضبط الآليات التي تؤمن الجهاز. هذه التغييرات تضعف النظام، مما يجعل من السهل استغلاله بشكل أكبر.

بمجرد الدخول، تتيح RAT للمهاجمين استكشاف الأجهزة المتصلة الأخرى. تزيد هذه الحركة الجانبية من مدى التسوية.

غالبًا ما يستخدم المهاجمون RATs لتقديم مكونات ضارة إضافية. قد تشمل هذه أدوات الابتزاز أو ماسحات الملفات أو عمال مناجم الموارد.

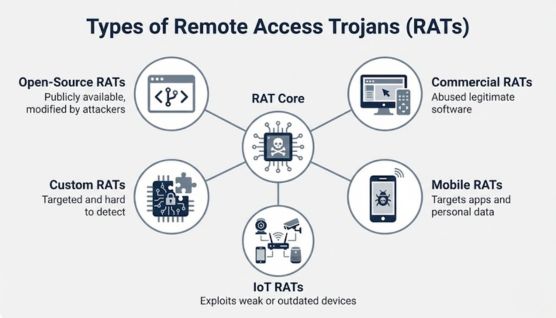

RATs مفتوحة المصدر هي أدوات متاحة مجانًا يتم تعديلها وإعادة استخدامها من قبل المهاجمين. إمكانية الوصول إليها تجعلها شائعة في الحملات واسعة النطاق.

بعض المهاجمين يسيئون استخدام أدوات التحكم عن بعد المشروعة التي تم شراؤها أو الحصول عليها بشكل غير قانوني. توفر هذه الأدوات الاستقرار والميزات القوية لسوء الاستخدام على المدى الطويل.

تقوم الجهات الفاعلة في مجال التهديد أحيانًا ببناء RATs مصممة خصيصًا لأهداف محددة. يصعب اكتشاف هذه الإصدارات لأنها تفتقر إلى الأنماط المعروفة.

تقوم المتغيرات التي تركز على الأجهزة المحمولة باستخراج بيانات التطبيق والرسائل والملفات المخزنة من الهواتف الذكية. غالبًا ما يتم إخفاؤها كتطبيقات يومية.

تستهدف IoT RATs أجهزة التوجيه والكاميرات الذكية والأجهزة المتصلة الأخرى. يعتمدون على كلمات مرور ضعيفة أو برامج ثابتة قديمة للوصول.

استخدمت العديد من حملات التسلل DarkComet بسبب استقرارها ووظائفها الواسعة. يقدّر المهاجمون مرونتها أثناء العمليات طويلة المدى.

يتيح الهيكل المعياري لـ NanoCore للمشغلين توسيع القدرات من خلال المكونات الإضافية. هذا التصميم يجعله فعالاً في الهجمات التي تركز على الأعمال.

ينتشر NJraT بسرعة من خلال تكتيكات التوزيع الشامل. يعتمد العديد من المهاجمين المبتدئين على ذلك لاختراق الأفراد والمؤسسات الصغيرة.

لعبت PoisonIvy دورًا في العديد من عمليات التجسس. تستمر مجموعة أدواتها القوية في جذب الجهات الفاعلة المهددة.

Remcos هي أداة تجارية يساء استخدامها بشكل متكرر للوصول غير المصرح به. تعتمد العديد من حملات التصيد الاحتيالي عليها للحفاظ على وجودها على المدى الطويل.

يتضمن التعرف على عدوى RAT الانتباه إلى سلوك الجهاز والأنماط التي لا تتوافق مع الاستخدام المنتظم.

قد يشير التباطؤ المفاجئ أو التطبيقات غير المستجيبة أو إجراءات النظام العشوائية إلى عمليات غير مصرح بها. غالبًا ما تعكس هذه الاضطرابات نشاطًا مخفيًا.

يمكن أن تكشف حركة المرور الصادرة غير العادية أو الاتصالات بوجهات غير مألوفة عن نشاط البرامج الضارة. تشير أنماط الشبكة هذه إلى محاولات اتصال صامتة.

قد تشير أدوات الأمان إلى العمليات غير المعروفة أو الاستهلاك غير المنتظم للموارد. تساعد المحركات السلوكية في الكشف عن النشاط المشبوه.

قد تعرض سجلات النظام حالات فشل الوصول المتكررة أو التعديلات غير المصرح بها. تقدم هذه الآثار نظرة ثاقبة للتفاعلات المخفية.

تتضمن الوقاية من عدوى RAT تحسين العادات وتقوية الأدوات وتأمين نقاط وصول النظام.

تجنب التفاعل مع الروابط أو الملفات غير المعروفة، خاصة من مصادر لم يتم التحقق منها. يساعد التدريب المتسق المستخدمين على التعرف على الرسائل المشبوهة.

يمكن لبرامج الأمان ذات السمعة الطيبة اكتشاف السلوك غير المرغوب فيه قبل أن يتسبب في أضرار جسيمة. تقوم هذه الأدوات بتحليل العمليات لاكتشاف البرامج الضارة المخفية.

تساعد جدران الحماية وفلاتر حركة المرور على حظر محاولات الاتصال غير المرغوب فيها. تقلل هذه الضوابط من مخاطر سوء الاستخدام عن بُعد.

يؤدي الحفاظ على تحديث البرامج إلى إزالة نقاط الضعف التي تعتمد عليها RATs. تعمل التحديثات المنتظمة على تعزيز السلامة العامة للجهاز.

يؤدي تقييد الامتيازات واستخدام المصادقة القوية إلى تقليل قدرة RAT على التسبب في الضرر. تحتوي هذه الإجراءات على تأثير الوصول غير المصرح به.

يساعد اختيار الحل المناسب على ضمان الاكتشاف السريع والاستجابة الفعالة لتهديدات RAT.

توفر الأدوات الفعالة رؤية واضحة لسلوك النظام غير المتوقع. تساعد الرؤية الجيدة في تحديد علامات الإنذار المبكر.

ابحث عن الأنظمة التي تحلل الإجراءات بدلاً من الاعتماد فقط على قوائم التهديدات المعروفة. يساعد هذا في اكتشاف متغيرات RAT الجديدة والمعدلة.

تكشف مراقبة تدفق البيانات عن أنماط غريبة تم إنشاؤها بواسطة البرامج الضارة المخفية. يتيح ذلك التعرف المبكر على النشاط المشبوه.

تساعد التحذيرات الفورية فرق الأمان على الاستجابة بسرعة. الاستجابة السريعة تمنع المهاجمين من إكمال الإجراءات الضارة.

يجب أن تتناسب أدوات الأمان بسلاسة مع الأنظمة الحالية. هذا النهج الموحد يجعل الحماية الشاملة أكثر موثوقية.

تعتمد حملات RAT الحديثة على الإعداد المبكر للبنية التحتية وقنوات التوزيع تحت الأرض والنشر متعدد المراحل، مما يجعل الرؤية خارج بيانات نقطة النهاية ضرورية.

تعمل CloudSek على تحسين اكتشاف RAT باستخدام منصة xviGil لمراقبة مصادر الويب السطحية والعميقة والمظلمة للتهديدات الناشئة. تسلط مجموعة المعلومات الواسعة هذه الضوء على المؤشرات المبكرة لنشاط RAT.

تقوم نماذج الذكاء الاصطناعي والتعلم الآلي الخاصة بها بتحليل مصادر OSINT والمنتديات السرية وقنوات Telegram وسجلات البرامج الضارة لتحديد الحملات النشطة، بما في ذلك DogRat و Arechclient2. يساعد هذا المؤسسات على معرفة التهديدات ذات الصلة بها.

تقوم المنصة بتعيين الأصول الرقمية لتحديد نقاط الضعف المعرضة لسوء استخدام RAT وتوفر تنبيهات في الوقت الفعلي عند ظهور المخاطر. يوفر تتبع عوامل التهديد ودعم الإزالة السريعة طريقة استباقية لتقليل التعرض المرتبط بـ RAT.