🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

الوجبات السريعة الرئيسية:

ينطبق إطار MITRE ATT&CK على مجموعة واسعة من بيئات الحوسبة، بما في ذلك أنظمة تكنولوجيا المعلومات للمؤسسات والمنصات السحابية والأجهزة المحمولة وأنظمة التحكم الصناعية. تسمح هذه التغطية عبر البيئة باستخدام بنية مرجعية واحدة بغض النظر عن مكان حدوث نشاط المهاجم.

باستخدام إطار عمل موحد، يمكن للمؤسسات تحليل التهديدات التي تنتقل بين التقنيات دون تبديل النماذج أو المصطلحات. هذا الاتساق مهم بشكل خاص في الهجمات الحديثة التي تعبر البيئات المحلية والسحابية والتشغيلية.

تضمن الأبحاث المستمرة التي أجرتها شركة MITRE Corporation استمرار إطار العمل في عكس نشاط المهاجمين الناشئين عبر الصناعات والمنصات المختلفة. ومع توسع التغطية، يظل الإطار قابلاً للتطبيق على كل من البنية التحتية التقليدية والحديثة.

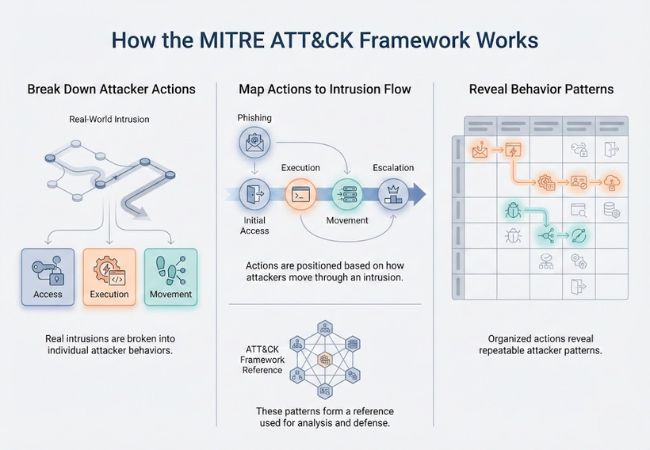

يعمل MITRE ATT&CK عن طريق تقسيم حوادث التسلل الحقيقية إلى إجراءات مهاجم منفصلة يمكن دراستها بشكل مستقل. يتم توثيق كل إجراء باستخدام بنية متسقة بحيث يمكن التعرف على السلوك المماثل عبر الهجمات غير ذات الصلة.

ثم يتم وضع هذه الإجراءات بالنسبة لبعضها البعض بناءً على كيفية تقدم المهاجمين أثناء التسلل. يكشف هذا الترتيب عن أنماط حركة المهاجم واتخاذ القرار والتصعيد بمرور الوقت.

بمجرد تنظيمها، تشكل أنماط السلوك هذه نظامًا مرجعيًا يدعم التحليل الأعمق في المراحل اللاحقة من عمليات الأمان. تعتمد الأقسام اللاحقة على هذا الهيكل لشرح التصنيف والتصور والاستخدام العملي.

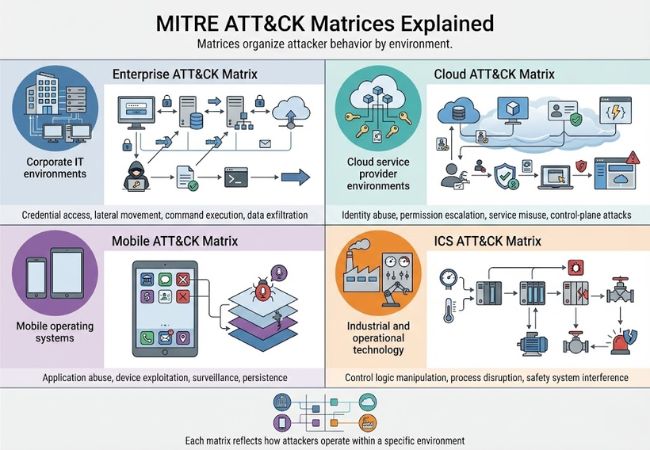

يستخدم MITRE ATT&CK Framework مصفوفات متعددة لتنظيم سلوك المهاجم حسب البيئة، مما يسمح بتحليل التقنيات في السياق الذي يتم فيه استخدامها فعليًا.

تتضمن مصفوفة ATT&CK الخاصة بالمؤسسات تقنيات يستخدمها المهاجمون ضد بيئات تكنولوجيا المعلومات الخاصة بالشركات، مثل الوصول إلى بيانات الاعتماد والحركة الجانبية وتنفيذ الأوامر وتسريب البيانات. تستهدف هذه السلوكيات عادةً أنظمة التشغيل وخدمات الهوية وأنظمة البريد الإلكتروني وتطبيقات المؤسسات.

تقوم Cloud ATT&CK Matrix بتوثيق التقنيات التي تستغل البنى الخاصة بالسحابة، بما في ذلك إساءة استخدام الهويات السحابية، وتصاعد الأذونات، وإساءة استخدام الخدمة، والتلاعب في مستوى التحكم. يعكس النشاط هنا كيفية عمل المهاجمين داخل موفري الخدمات السحابية بدلاً من الشبكات التقليدية.

يلتقط Mobile ATT&CK Matrix التقنيات المستخدمة لاختراق الهواتف الذكية والأجهزة اللوحية، بما في ذلك الهجمات القائمة على التطبيقات، واستغلال الأجهزة، ونشاط المراقبة، والمثابرة على أنظمة تشغيل الأجهزة المحمولة. تمثل هذه السلوكيات قيود الأمان ونماذج الحماية الفريدة لمنصات الأجهزة المحمولة.

يحتوي ICS ATT&CK Matrix على تقنيات مرتبطة ببيئات التكنولوجيا الصناعية والتشغيلية، مثل التلاعب بمنطق التحكم وتعطيل العمليات الفيزيائية والتداخل مع أنظمة السلامة. تركز السلوكيات في هذه المصفوفة على الموثوقية والتوافر والتأثير المادي بدلاً من سرقة البيانات.

ضمن إطار MITRE ATT&CK، تحدد التكتيكات الأهداف الفنية التي يسعى إليها الخصوم مع تقدم التدخل، موضحة لماذا يظهر سلوك مهاجم محدد في كل مرحلة.

تُظهر تقنيات ATT&CK كيفية قيام المهاجمين بتنفيذ الإجراءات داخل البيئة بعد تحديد ما يريدون تحقيقه.

توجد تقنيات ATT&CK الفرعية لإظهار كيف يتغير سلوك المهاجم نفسه في التنفيذ اعتمادًا على الوصول والبيئة والقيود الفنية.

تشير تقنية MITRE ATT&CK T1595 إلى المهاجمين الذين يرسلون حركة مرور الشبكة بنشاط إلى الأنظمة المستهدفة لتحديد المضيفين والخدمات والتطبيقات المكشوفة قبل محاولة الوصول. يندرج هذا النشاط ضمن مرحلة الاستطلاع، حيث يقلل الخصوم من عدم اليقين ويحددون نقاط دخول قابلة للتطبيق.

يتضمن T1595 مسح كتل IP (T1595.001) ومسح الثغرات الأمنية (T1595.002) ومسح قائمة الكلمات (T1595.003)، والتي تكشف بشكل جماعي عن البنية التحتية الحية والخدمات التي يمكن الوصول إليها ونقاط الضعف المحتملة. غالبًا ما تكشف الردود من هذه التحقيقات لافتات الخدمة أو إصدارات البرامج أو التكوينات الخاطئة أو المسارات المخفية التي توجه قرارات الاستغلال اللاحقة.

يولد المسح النشط تفاعلًا مباشرًا مع الأنظمة المستهدفة ويظهر بشكل متكرر في سجلات جدار الحماية وتنبيهات IDS/IPS وقياس WAF عن بُعد وسجلات التدفق السحابي. في دراسة واسعة النطاق لحركة المرور السحابية، تمت ملاحظة 64٪ من عناوين IP التي تم فحصها مرة واحدة فقط على مدار أربعة أشهر، مما يسلط الضوء على مدى سرعة دوران البنية التحتية للمسح ولماذا يجب أن يعتمد الاكتشاف على الأنماط السلوكية بدلاً من سمعة IP الثابتة.

يعد MITRE ATT&CK Navigator أداة تصور مصممة للعمل مباشرة مع إطار MITRE ATT&CK ومصفوفاته. إنه يمكّن الفرق من تمثيل سلوك المهاجم والتغطية الدفاعية ونتائج التحليل في نفس البنية المستخدمة من قبل ATT&CK.

يمكن تراكب بيانات الأمان مثل الاكتشافات أو نشاط الخصم أو الهجمات المحاكاة على تكتيكات وتقنيات وتقنيات ATT & CK الفرعية. يساعد التمثيل المرئي الفرق على تحديد فجوات التغطية والتداخلات والأولويات بشكل أكثر فعالية من مراجعة السجلات الأولية أو الجداول.

يتم استخدام Navigator على نطاق واسع أثناء نمذجة التهديدات وتمارين الفريق الأرجواني ومراجعات الأمان. تدعم طرق العرض ذات الطبقات التواصل الواضح للوضع الأمني لكل من الفرق الفنية والقيادة باستخدام سلوك المهاجم كنقطة مرجعية.

يعد MITRE ATT&CK Framework مهمًا لأنه يساعد المؤسسات على فهم الهجمات من خلال سلوك المهاجم بدلاً من الأدوات أو التنبيهات المعزولة.

تتغير أدوات الهجوم والبنية التحتية بشكل متكرر، لكن إجراءات المهاجم تظل متسقة عبر الحملات. يسمح التركيز على السلوك بتحديد التهديدات حتى عند تدوير البرامج الضارة أو المؤشرات.

تنجح العديد من الهجمات بعد الوصول الأولي دون أن يتم اكتشافها على الفور. تعمل ATT&CK على تحسين الرؤية لما يحدث داخل البيئة بمجرد وجود المهاجم بالفعل.

غالبًا ما توجد ضوابط الأمان دون وضوح بشأن ما تحمي منه بالفعل. يؤدي تعيين الدفاعات إلى ATT&CK إلى تسليط الضوء على سلوكيات المهاجم التي تتم مراقبتها والتي تظل مكشوفة.

من الصعب تقييم النضج الأمني بدون مرجع مشترك. يوفر ATT&CK طريقة منظمة لقياس عمق الكشف وقدرة الاستجابة بمرور الوقت.

غالبًا ما تصف الفرق المختلفة نفس نشاط التهديد بطرق مختلفة. تنشئ ATT&CK مفردات مشتركة تجمع المحللين والمهندسين والقيادة حول نفس السلوكيات.

تستخدم فرق الأمان MITRE ATT&CK Framework لتطبيق المعرفة بسلوك المهاجم عبر الاكتشاف والاستجابة والاختبار والتخطيط الأمني الاستراتيجي.

تتوافق السجلات والتنبيهات مع تقنيات ATT&CK لإظهار إجراءات المهاجم المرئية في البيئة. تصبح التغطية قابلة للقياس عندما ترتبط الاكتشافات بالسلوكيات بدلاً من الأدوات الفردية.

يوجه ATT&CK إنشاء منطق اكتشاف جديد من خلال تسليط الضوء على سلوكيات المهاجم الشائعة التي يجب ملاحظتها. يستخدمه المهندسون لتحديد أولويات الاكتشافات التي تغطي التهديدات المتعددة بأقل قدر من التداخل.

يستخدم الصيادون ATT&CK للبحث عن سلوك المهاجم الذي قد يكون موجودًا دون تشغيل التنبيهات. يركز هذا النهج التحقيقات على أنماط السلوك بدلاً من المؤشرات المعروفة.

يوفر ATT&CK هيكلًا لتتبع تقدم المهاجم أثناء التحقيق. يستخدم المستجيبون التكتيكات والتقنيات لفهم مكان وجود المهاجم وما قد يحدث بعد ذلك.

تتم مقارنة عناصر التحكم الأمنية بـ ATT&CK لتحديد النقاط العمياء السلوكية. تصبح الثغرات واضحة عندما تفتقر إجراءات المهاجم الشائعة إلى القدرة على المراقبة أو الاستجابة.

تستخدم الفرق الهجومية والدفاعية ATT&CK كمرجع مشترك أثناء الهجمات المحاكاة. تركز التمارين على التحقق من صحة الاكتشاف والاستجابة ضد سلوك المهاجم الواقعي.

تقوم الفرق الحمراء بنمذجة التهديدات في العالم الحقيقي من خلال إعادة تشغيل تقنيات ATT&CK المرتبطة بالخصوم المعروفين. تتحسن الجاهزية الدفاعية عندما يعكس الاختبار سلوك الهجوم الفعلي.

تساعد ATT&CK في التحقق مما إذا كانت أدوات الأمان تكتشف السلوكيات التي تدعي تغطيتها. يركز التحقق من الصحة على النتائج بدلاً من قوائم ميزات البائع.

تترجم ATT&CK النتائج التقنية إلى لغة تركز على المهاجم يمكن للقيادة فهمها. تتحول مناقشات الوضع الأمني من مقاييس الأدوات إلى المخاطر السلوكية.

يتم استخدام MITRE ATT&CK Framework من قبل مجموعة واسعة من الأدوار التي تحتاج إلى فهم سلوك المهاجم أو اكتشافه أو توصيله.

يستخدم محللو العمليات الأمنية ATT&CK لتفسير التنبيهات والتحقيقات من خلال سلوك المهاجم. توفر التكتيكات والتقنيات سياقًا يساعد في تحديد أولويات إجراءات الاستجابة.

يعتمد الصيادون على ATT&CK لتوجيه عمليات البحث الاستباقية عن السلوك الضار الذي قد لا يؤدي إلى تشغيل التنبيهات. يقلل الصيد الذي يركز على السلوك من الاعتماد على المؤشرات والتوقيعات.

يستخدم مهندسو الكشف ATT&CK لتصميم منطق الكشف المرتبط بإجراءات المهاجم الحقيقي والتحقق من صحته. يمكن توسيع التغطية بشكل منهجي بدلاً من إضافة تنبيهات معزولة.

يستخدم المستجيبون ATT&CK لتتبع تقدم المهاجم أثناء وقوع حادث نشط. يساعد فهم الخطوات التالية المحتملة على احتواء التهديدات بشكل أسرع.

تشير الفرق الهجومية إلى ATT&CK لمحاكاة سلوك المهاجم الواقعي أثناء الاختبار. تصبح التمارين أكثر قيمة عندما تتماشى مع تقنيات العالم الحقيقي.

يستخدم المديرون والمديرون التنفيذيون ATT&CK لفهم المخاطر من الناحية السلوكية. يصبح التواصل مع الوضع الأمني أسهل دون الاعتماد على المقاييس الخاصة بالأداة.

يتم استخدام كل من Cyber Kill Chain وإطار MITRE ATT&CK لفهم كيفية تطور الهجمات الإلكترونية، ولكنها تختلف اختلافًا جوهريًا في البنية والعمق والغرض الدفاعي.

يعد MITRE ATT&CK Framework مهمًا لأنه يشرح التهديدات الإلكترونية من خلال سلوك المهاجم بدلاً من الأدوات أو البرامج الضارة أو التنبيهات. يساعد هذا المنظور المؤسسات على فهم كيفية تطور الهجمات فعليًا في البيئات الحقيقية.

يسمح استخدام ATT&CK لفرق الأمان بتحسين الاكتشاف والاستجابة والاختبار والتواصل باستخدام مرجع سلوكي مشترك. مع استمرار تطور التهديدات، يظل الفهم القائم على السلوك أحد أكثر الطرق الموثوقة لتقييم دفاعات الأمن السيبراني وتعزيزها.