🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

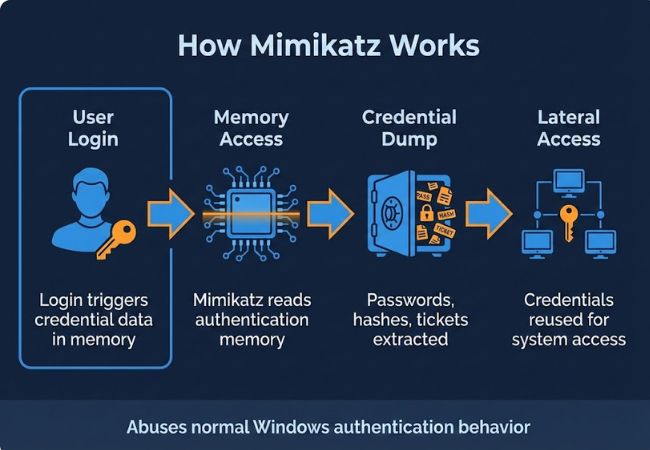

تفشل العديد من الاختراقات الرئيسية ليس لأن المهاجمين يكسرون التشفير، ولكن لأنهم يعيدون استخدام بيانات الاعتماد الموجودة بالفعل داخل الأنظمة بهدوء. بمجرد اختراق جهاز واحد، غالبًا ما تسمح بيانات الاعتماد المسروقة للمهاجمين بالتحرك بحرية عبر الشبكة.

إحدى الأدوات الأكثر شيوعًا وراء هذه المرحلة من الهجوم هي Mimikatz، والتي تستهدف كيفية تعامل Windows مع المصادقة بعد تسجيل دخول المستخدمين. تساعد تقنياتها المهاجمين على تحويل الوصول المحدود إلى تحكم كامل دون إطلاق إنذارات واضحة.

يعد هذا السلوك جزءًا من عمليات سير عمل المصادقة العادية، وكثيرًا ما تفشل الدفاعات التقليدية في إيقاف إعادة استخدام بيانات الاعتماد. هذا يجعل التقنيات المتعلقة بـ Mimikatz عاملاً متكررًا في حوادث برامج الفدية واختراق الشبكة الداخلية.

Mimikatz هي أداة مفتوحة المصدر تستخدم لاستخراج بيانات المصادقة من أنظمة Windows بعد تسجيل دخول المستخدم. وهي تعمل في مرحلة تكون فيها بيانات الاعتماد موجودة بالفعل في الذاكرة كجزء من التشغيل العادي للنظام.

يمكن للأداة استرداد كلمات مرور النص العادي وتجزئات NTLM وتذاكر Kerberos المرتبطة بالجلسات النشطة. يمكن إعادة استخدام بيانات الاعتماد هذه للوصول إلى أجهزة أخرى دون التفاعل مع شاشات تسجيل الدخول أو مطالبات المصادقة.

يظل Mimikatz فعالًا لأنه يعتمد على معالجة بيانات اعتماد Windows القياسية بدلاً من استغلال ثغرة أمنية في البرنامج. ونتيجة لذلك، تستمر تقنياتها في الظهور في هجمات برامج الفدية وعمليات اختراق الشبكة الداخلية.

أصدر Benjamin Delpy Mimikatz علنًا في عام 2011 لتوضيح كيفية قيام Windows بالكشف عن بيانات اعتماد المصادقة في الذاكرة بعد اختراق النظام. تم إنشاء الأداة لتسليط الضوء على نقاط ضعف التصميم في معالجة بيانات الاعتماد، وليس لاستغلال ثغرة أمنية معينة في البرامج.

بمرور الوقت، تطورت Mimikatz خارج نطاقها الأصلي وأصبحت تطبيقًا مرجعيًا للتخلص من بيانات الاعتماد. تصنف نماذج التهديدات الحكومية الأمريكية هذا السلوك على أنه تفريغ بيانات اعتماد نظام التشغيل (T1003)، وهي تقنية تستخدم لسرقة كلمات المرور والتجزئة من الذاكرة للحركة الجانبية، كما هو موثق من قبل CISA.

تؤكد استشارة مشتركة بين FBI-CISA تم تحديثها في يونيو 2025 أن مجموعات برامج الفدية، بما في ذلك Play (Playcrypt)، تستخدم Mimikatz بنشاط للحصول على بيانات اعتماد مسؤول النطاق أثناء عمليات الاختراق. تشير التقارير الاستشارية إلى ما يقرب من 900 منظمة متضررة اعتبارًا من مايو 2025، مما يؤكد الأهمية التشغيلية المستمرة للأداة.

يعمل Mimikatz بعد أن يقوم المستخدم بتسجيل الدخول بنجاح، عندما يقوم Windows بتحميل بيانات المصادقة إلى الذاكرة لإدارة الجلسات النشطة. توجد هذه البيانات حتى يتمكن نظام التشغيل من مصادقة المستخدمين والخدمات دون طلب بيانات الاعتماد بشكل متكرر.

أثناء التنفيذ، يقرأ Mimikatz ذاكرة عمليات أمان Windows المسؤولة عن المصادقة وإدارة الجلسة. تحتوي هذه العمليات على عناصر اعتماد مثل كلمات مرور النص العادي وتجزئات NTLM وتذاكر Kerberos المرتبطة بالحسابات التي تم تسجيل الدخول إليها.

يمكن بعد ذلك إعادة استخدام بيانات الاعتماد المستخرجة للمصادقة على أنظمة أخرى كمستخدمين شرعيين. نظرًا لأن هذا السلوك يعتمد على عمليات سير عمل مصادقة Windows القياسية بدلاً من الاستغلال، تظل التقنية فعالة عبر الإصدارات والتصحيحات.

يقوم Mimikatz باستخراج أشكال مختلفة من بيانات المصادقة التي يقوم Windows بتحميلها في الذاكرة لدعم جلسات المستخدم النشطة ومصادقة الخدمة.

في بعض التكوينات، يقوم Windows بتخزين كلمات مرور النص العادي مؤقتًا في الذاكرة بعد تسجيل دخول المستخدم. يمكن لـ Mimikatz استعادة كلمات المرور هذه عندما تكون موجودة، مما يسمح بإعادة الاستخدام المباشر دون معالجة إضافية.

تجزئات NTLM هي تمثيلات مشفرة لكلمات مرور المستخدم المستخدمة لمصادقة Windows. تقوم Mimikatz باستخراج هذه التجزئات من الذاكرة، مما يتيح هجمات تمرير التجزئة دون الكشف عن كلمة المرور الأصلية.

تُستخدم تذاكر Kerberos لمصادقة المستخدمين والخدمات داخل بيئات Active Directory. يمكن لـ Mimikatz تفريغ هذه التذاكر من الذاكرة، مما يسمح للمهاجمين بإعادة استخدامها للوصول إلى موارد الشبكة.

إلى جانب التذاكر، تعتمد Kerberos على مفاتيح التشفير المشتقة من بيانات اعتماد المستخدم. يمكن لـ Mimikatz استخراج هذه المفاتيح، والتي يمكن استخدامها لطلب تذاكر جديدة أو انتحال شخصية المستخدمين داخل النطاق.

يقوم Windows بتخزين بيانات اعتماد المجال المخزنة مؤقتًا للسماح بتسجيل الدخول عندما تكون وحدة تحكم المجال غير متوفرة. يمكن لـ Mimikatz استرداد بيانات الاعتماد المخزنة مؤقتًا، مما يوسع الوصول حتى في البيئات غير المتصلة أو المجزأة.

يتم استخدام Mimikatz بشكل حصري تقريبًا لتمكين سرقة بيانات الاعتماد وإعادة استخدام التقنيات التي تسمح للمهاجمين بالمصادقة كمستخدمين شرعيين بعد اختراق النظام.

يندمج Mimikatz في نشاط مصادقة Windows العادي، مما يجعل من الصعب فصل السلوك الضار عن عمليات النظام الشرعية.

يحدث الوصول إلى بيانات الاعتماد من خلال عمليات أمان Windows التي تتعامل بشكل روتيني مع مهام المصادقة. غالبًا ما يظهر النشاط الناشئ عن هذه العمليات متوقعًا في بيئات المؤسسة.

تحدث معظم العمليات مباشرة في ذاكرة النظام وليس من خلال الملفات القابلة للتنفيذ المكتوبة على القرص. يقلل تفاعل القرص المنخفض من رؤية عناصر التحكم التي تركز على فحص الملفات.

إن بيانات الاعتماد المستخرجة موثوقة بالفعل من قبل نظام التشغيل والخدمات المرتبطة. تبدو محاولات المصادقة باستخدام بيانات الاعتماد هذه شرعية لآليات التحكم في الوصول.

يقوم المهاجمون بتعديل Mimikatz أو إعادة تجميعه بانتظام لتجنب الاكتشاف الثابت. تكافح الدفاعات القائمة على التوقيع للحفاظ على التغطية مع تغير المتغيرات.

يقوم مسؤولو الأمان بتنفيذ إجراءات تشبه إلى حد كبير الوصول إلى بيانات الاعتماد والتفتيش. يؤدي التداخل السلوكي إلى تعقيد التمييز الموثوق بين الاستخدام المصرح به والاستخدام الضار.

يتطلب الحد من تأثير Mimikatz الحد من عرض بيانات الاعتماد وتقييد الامتياز ومراقبة سلوك المصادقة عبر نقاط النهاية والنطاقات.

قم بحماية مواد المصادقة الحساسة من خلال تمكين الميزات التي تعزل بيانات الاعتماد عن الوصول إلى وضع المستخدم. تعمل عناصر التحكم مثل LSASS المحمي وحماية بيانات الاعتماد الحديثة على تقليل ما يمكن قراءته من الذاكرة.

قم بتقييد الوصول الإداري وتقليل الأماكن التي يمكن فيها للحسابات ذات الامتيازات العالية تسجيل الدخول. عدد أقل من الجلسات المميزة يعني عددًا أقل من بيانات الاعتماد القيمة التي يتم تحميلها في الذاكرة.

قم بتعطيل آليات المصادقة القديمة وفرض بروتوكولات أقوى عبر البيئة. يقلل الاستخدام المتسق للمصادقة الحديثة من فرص إعادة استخدام بيانات الاعتماد.

راقب الوصول إلى العمليات المتعلقة بالمصادقة والذاكرة من خلال الاكتشاف القائم على السلوك. توفر التنبيهات المرتبطة بالوصول غير الطبيعي للعملية رؤية لمحاولات تفريغ بيانات الاعتماد.

فصل الأنظمة وتقييد مسارات الحركة الجانبية من خلال تجزئة الشبكة والهوية. تحدد التجزئة مدى إمكانية إعادة استخدام بيانات الاعتماد المسروقة.

تعتمد شرعية Mimikatz كليًا على التفويض والغرض والبيئة التي يتم استخدامها فيها.

يُسمح بالاستخدام بشكل عام على الأنظمة المملوكة للمستخدم أو حيث تم منح إذن صريح. تندرج اختبارات الاختراق وتمارين الفريق الأحمر وتقييمات الأمن الداخلي ضمن هذه الفئة.

يشكل تشغيل Mimikatz على الأنظمة دون إذن وصولاً غير مصرح به في معظم الولايات القضائية. يمكن أن يؤدي استخراج بيانات الاعتماد من أنظمة الجهات الخارجية إلى انتهاك قوانين إساءة استخدام الكمبيوتر والجرائم الإلكترونية.

يمكن للباحثين الأمنيين دراسة Mimikatz أو اختبارها في بيئات معملية خاضعة للرقابة. يركز هذا الاستخدام على فهم التعرض لبيانات الاعتماد بدلاً من الوصول إلى أنظمة الإنتاج المباشر.

تقيد العديد من المنظمات استخدام أدوات الإغراق في بيانات الاعتماد بغض النظر عن النية. غالبًا ما تتطلب السياسات الداخلية الموافقات والتسجيل وقيود النطاق قبل أي استخدام.

يحدث الاستخدام الشرعي لـ Mimikatz في سيناريوهات خاضعة للرقابة حيث يجب تقييم التعرض لبيانات الاعتماد أو التحقق من صحتها أو إثباتها بإذن مناسب.

تستخدم اختبارات الاختراق المعتمدة Mimikatz لتأكيد ما إذا كان يمكن استخراج بيانات الاعتماد بعد التسوية. تساعد النتائج المؤسسات على فهم مخاطر ما بعد الاستغلال الحقيقية بدلاً من التعرض النظري.

تستخدم تمارين الفريق الأحمر Mimikatz لمحاكاة سلوك المهاجم أثناء الحركة الجانبية وتصاعد الامتيازات. تقيس النتائج قدرة الكشف والاستعداد للاستجابة في ظل ظروف واقعية.

تستخدم تقييمات الأمان تفريغ بيانات الاعتماد لتقييم نقاط ضعف التكوين في المصادقة وإدارة الامتيازات. تدعم الأدلة التي تم جمعها معالجة مسارات الوصول عالية المخاطر.

تستخدم بيئات المختبر المعزولة Mimikatz للتعليم وتطوير المهارات. يعمل الاختبار العملي على بناء الإلمام بآليات سرقة بيانات الاعتماد دون لمس أنظمة الإنتاج.

أثناء التحقيقات، قد يتحقق التنفيذ الخاضع للرقابة مما إذا كان الإغراق في بيانات الاعتماد قد حدث على المضيفين المتأثرين. يساعد التأكيد على تسوية النطاق وتحديد أولويات عمليات إعادة تعيين بيانات الاعتماد.

يسلط Mimikatz الضوء على التحدي الأمني الأساسي: تظل بيانات الاعتماد واحدة من الأصول الأكثر قيمة داخل بيئات Windows بعد الاختراق. يُظهر استخدامه المستمر أن العديد من الهجمات تنجح من خلال إعادة استخدام بيانات المصادقة الموثوقة بدلاً من استغلال نقاط الضعف الجديدة.

يعتمد تقليل المخاطر على الحد من التعرض لبيانات الاعتماد والتحكم في الامتياز واكتشاف سلوك المصادقة غير الطبيعي مبكرًا. إن معالجة هذه المجالات تقلل من تأثير تقنيات أسلوب Mimikatz وتعزز المرونة الشاملة بعد التسوية.