🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

لم تعد الشبكات الحديثة تفشل في المحيط. تحدث حالات الفشل في طبقة التطبيق حيث يقوم المستخدمون بالمصادقة وتنفيذ المعاملات ونجاح الهجمات. نظرًا لأن المؤسسات تعتمد على تطبيقات الويب وواجهات برمجة التطبيقات والخدمات السحابية، فقد أصبحت الطبقة السابعة نقطة التحكم الأساسية للأمان والتوافر والأداء.

يعرّف هذا الدليل الطبقة 7 (طبقة التطبيقات) ويشرح أهميتها التشغيلية في الشبكات الحديثة والأمن السيبراني. وتشرح كيفية عمل الطبقة السابعة ضمن نموذج OSI والبروتوكولات والتطبيقات التي تدعمها وكيفية اختلافها عن الطبقات الدنيا. يفحص الدليل آليات هجوم الطبقة السابعة ونشاط DDoS في طبقة التطبيقات وتحديات الأمان والحاجة إلى عناصر تحكم مدركة للتطبيق لحماية التوافر والأداء وتجربة المستخدم.

الطبقة 7 هي طبقة تطبيق نموذج OSI التي تمكن تطبيقات المستخدم النهائي من الاتصال من خلال تفسير وإدارة الطلبات والبيانات على مستوى التطبيق. تعمل هذه الطبقة بالقرب من المستخدم، وهي تتحكم في كيفية طلب التطبيقات للمعلومات وتنظيمها وتقديمها بين العملاء والخوادم.

تعمل بروتوكولات طبقة التطبيقات في الطبقة السابعة. تتضمن البروتوكولات HTTP و HTTPS و DNS و SMTP وواجهات برمجة التطبيقات. تعمل هذه البروتوكولات على تمكين الوصول إلى الويب وتبادل البريد الإلكتروني والمصادقة وسير عمل المعاملات. على عكس الطبقات السفلى التي تنقل الحزم، تقوم الطبقة السابعة بتفسير منطق التطبيق ونية المستخدم.

ومع زيادة الاعتماد المؤسسي على تطبيقات الويب وواجهات برمجة التطبيقات، أصبحت الطبقة السابعة هي سطح الهجوم المهيمن. تشير Gartner إلى أن أكثر من 75% من هجمات أمن المعلومات تستهدف تطبيقات الويب التي تعرض واجهات طبقة التطبيقات التي تواجه الإنترنت. هذا التركيز يجعل الطبقة السابعة هي طبقة OSI الأكثر استهدافًا، حيث يؤدي الاختراق إلى تعطيل الخدمة أو تدهور الأداء أو التعرض للبيانات.

تعتبر الطبقة 7 بالغة الأهمية لأنها طبقة OSI العليا حيث يتم تفسير بروتوكولات التطبيقات، مما يجعلها النقطة التي يتقارب فيها تفاعل المستخدم ومنطق التطبيق والأداء والأمان.

تعطي الطبقة السابعة معنى لاتصالات الشبكة من خلال تفسير الطلبات والاستجابات الخاصة بالتطبيق. إنه يتحكم في تسليم المحتوى ومعالجة الجلسة وتدفقات المعاملات لتطبيقات الويب وواجهات برمجة التطبيقات والبريد الإلكتروني و SaaS. بدون معالجة الطبقة السابعة، تقوم الشبكات بنقل البيانات ولكن التطبيقات تفشل في العمل بشكل موثوق.

تستهدف معظم الهجمات الحديثة سلوك التطبيق بدلاً من النطاق الترددي. تعمل هجمات DDoS الخاصة بطبقة التطبيقات وإساءة استخدام واجهة برمجة التطبيقات وحشو بيانات الاعتماد وحركة مرور البوت في الطبقة السابعة وغالبًا ما تتجاوز عناصر تحكم الطبقة السفلية. تُظهر تقارير الصناعة باستمرار أن غالبية الحوادث تنطوي الآن على متجهات طبقة التطبيقات، مما يؤثر بشكل مباشر على وقت التشغيل وتجربة المستخدم.

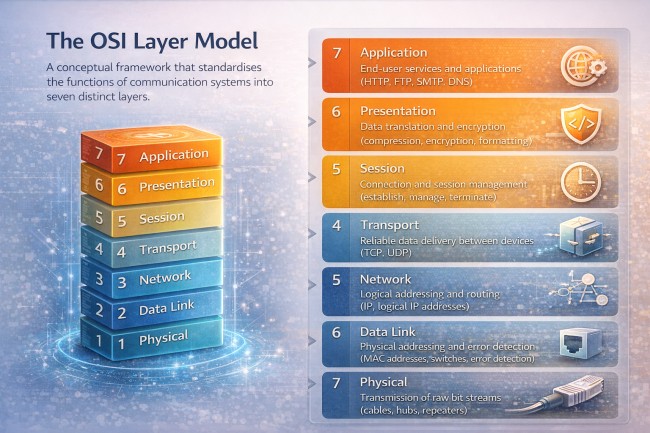

نموذج OSI (الاتصال البيني للأنظمة المفتوحة) هو إطار مفاهيمي يعمل على توحيد كيفية عمل اتصالات الشبكة من خلال تقسيمها إلى سبع طبقات متميزة، من الإرسال المادي إلى التطبيقات التي تواجه المستخدم.

تؤدي كل طبقة دورًا محددًا وتعتمد على الطبقة الموجودة أسفلها، مما يتيح إمكانية التشغيل البيني واستكشاف الأخطاء وإصلاحها والفصل الواضح لمسؤوليات الشبكات.

تقوم الطبقة المادية بمعالجة نقل بتات البيانات الأولية عبر الوسائط المادية. وهي تحدد عناصر الأجهزة مثل الكابلات والموصلات والإشارات والمواصفات الكهربائية أو البصرية.

تقوم طبقة ارتباط البيانات بإدارة نقل البيانات من عقدة إلى عقدة داخل نفس الشبكة. إنه يتعامل مع التأطير ومعالجة MAC واكتشاف الأخطاء ويتحكم في كيفية وصول الأجهزة إلى الوسيط المادي.

طبقة الشبكة مسؤولة عن توجيه البيانات بين الشبكات المختلفة. وهي تدير العنونة المنطقية (عناوين IP) وتحدد أفضل مسار لحزم البيانات للوصول إلى وجهتها.

تضمن طبقة النقل التسليم الموثوق أو السريع للبيانات بين الأنظمة. يقوم بإدارة التجزئة والتحكم في التدفق واستعادة الأخطاء وموثوقية الجلسة باستخدام بروتوكولات مثل TCP و UDP.

تقوم طبقة الجلسة بإنشاء جلسات الاتصال بين التطبيقات وإدارتها وإنهائها. يتحكم في نقاط التفتيش الخاصة بالجلسة والتعافي وتنسيق الحوار.

تقوم طبقة العرض التقديمي بتنسيق البيانات وتشفيرها وضغطها حتى يمكن تفسيرها بشكل صحيح بواسطة التطبيقات. إنه يضمن تمثيل البيانات وترميز الأحرف واتساق التشفير.

تعمل طبقة التطبيق على تمكين تفاعل المستخدم النهائي مع خدمات الشبكة. وهو يدعم بروتوكولات التطبيقات مثل HTTP و HTTPS و DNS و SMTP، مما يسمح للمستخدمين والتطبيقات بطلب البيانات وتبادلها.

يوفر نموذج OSI معًا عرضًا منظمًا لكيفية انتقال البيانات من الإرسال المادي إلى التفاعل على مستوى التطبيق، مما يشكل الأساس لفهم الشبكات والأداء والأمان عبر جميع الطبقات.

تعمل الطبقة السابعة على تمكين التطبيقات من التواصل من خلال تفسير وإدارة وتحديد كيفية الاستجابة للطلبات والبيانات على مستوى التطبيق. يقوم بمعالجة مكالمات صفحات الويب وطلبات API وأوامر البريد الإلكتروني واستعلامات DNS من خلال فهم بنية الطلب والقصد.

وفقًا لتقرير مشهد تهديدات DDoS لعام 2023 الصادر عن Imperva، فإن أكثر من 70٪ من هجمات DDoS تستهدف طبقة التطبيقات (الطبقة 7)، مما يعكس ارتفاع الهجمات منخفضة الحجم التي تحاكي حركة المرور المشروعة.

تتحكم طبقة التطبيق في كيفية تنسيق المحتوى وتبادله وعرضه. وهي تدير الجلسات وحالة التطبيق ومعالجة الطلبات، مما يؤثر بشكل مباشر على استهلاك موارد الواجهة الخلفية، حيث يمكن حتى للزيادات الصغيرة في حركة مرور الطبقة السابعة أن تؤثر بشكل غير متناسب على أداء وحدة المعالجة المركزية وقاعدة البيانات.

تطبق الطبقة السابعة القواعد الخاصة بالبروتوكول لخدمات مثل HTTP وHTTPS وDNS وSMTP. نظرًا لأن معظم معاملات الأعمال تعتمد على البروتوكولات المستندة إلى HTTP، فإن غالبية تفاعلات المستخدم تخضع لهذه الطبقة.

تحدث المصادقة والترخيص ومعالجة المعاملات في الطبقة السابعة، حيث تتم إساءة استخدام بيانات الاعتماد ومحاولات تسجيل الدخول المعتمدة على البوت بشكل شائع. من خلال تفسير النية وفرض منطق التطبيق، تقوم الطبقة السابعة بتحويل حركة مرور الشبكة إلى سلوك تطبيق خاضع للرقابة، وتشكيل الأداء والتوافر والأمان المدرك للتطبيق.

تدعم الطبقة السابعة البروتوكولات والتطبيقات التي تعمل على تمكين اتصالات الشبكة التي تواجه المستخدم وخدمات التطبيقات. تحدد هذه البروتوكولات كيفية طلب البيانات وتبادلها وتفسيرها على مستوى التطبيق.

تعمل البروتوكولات مثل HTTP و HTTPS على تمكين تصفح الويب وتطبيقات الويب واتصالات API. وهي تحدد كيفية طلب العملاء للمحتوى وكيفية استجابة الخوادم، وتشكل الأساس لمعظم الخدمات القائمة على الإنترنت.

تدعم البروتوكولات بما في ذلك SMTP وPOP3 وIMAP إرسال البريد الإلكتروني واسترجاعه. تتحكم الطبقة السابعة في كيفية إرسال الرسائل وتلقيها وتخزينها والوصول إليها من قبل المستخدمين وخوادم البريد.

تدعم الطبقة السابعة آليات نقل الملفات وواجهات برمجة التطبيقات (APIs) التي تسمح للأنظمة بتبادل البيانات والوظائف. تعد هذه التفاعلات ضرورية لعمليات الدمج والخدمات المصغرة وبنيات التطبيقات الحديثة.

بروتوكولات مثل DNS تعمل في الطبقة السابعة لترجمة أسماء النطاقات التي يمكن للبشر قراءتها إلى عناوين IP، مما يمكّن التطبيقات من تحديد موقع موارد الشبكة والتواصل معها.

تعتمد التطبيقات السحابية ومنصات SaaS والخدمات المستندة إلى المتصفح بشكل كبير على الطبقة 7 لإدارة الجلسات والمصادقة وتبادل البيانات وتفاعلات المستخدم عبر البيئات الموزعة.

توضح هذه البروتوكولات والتطبيقات معًا كيف تتيح الطبقة السابعة الاتصال الهادف بين المستخدمين والخدمات، مما يجعلها أساسية للشبكات الحديثة وأمن التطبيقات.

تلعب الطبقة السابعة دورًا مهمًا في أمان الشبكة من خلال توفير الرؤية والفحص والتحكم المدرك للتطبيق الذي لا يمكن لطبقات OSI السفلية تقديمه.

يحلل أمان الطبقة السابعة الطلبات والاستجابات على مستوى التطبيق لفهم إجراءات المستخدم ونواياه. هذا يجعل من الممكن اكتشاف التهديدات المخفية داخل حركة المرور ذات المظهر الشرعي، بما في ذلك طلبات HTTP الضارة وإساءة استخدام واجهة برمجة التطبيقات ونشاط الروبوت الآلي. تشير تقارير Cloudflare إلى أن 71٪ من هجمات الويب الحديثة تستهدف الثغرات الأمنية في طبقة التطبيقات، مما يؤكد أهمية رؤية الطبقة السابعة.

في هذه الطبقة، تقوم أنظمة الأمان بفحص رؤوس الطلبات والحمولات وعناوين URL والمعلمات. يتيح هذا الفحص العميق اكتشاف هجمات طبقة التطبيقات الشائعة مثل حقن SQL والبرمجة النصية عبر المواقع (XSS) وحقن الأوامر - وهي التهديدات التي تستمر في المرتبة بين أهم مخاطر تطبيقات الويب الخاصة بـ OWASP وتتجاوز دفاعات طبقة الشبكة بشكل متكرر.

يقوم أمان الطبقة السابعة أيضًا بتقييم الأنماط السلوكية بدلاً من الاعتماد فقط على حجم حركة المرور أو المصدر. يساعد هذا في تمييز المستخدمين الشرعيين عن الأتمتة. تشير الدراسات إلى أن 40-50٪ من حركة مرور الويب يتم إنشاؤها بواسطة الروبوتات، ويرتبط معظمها بالتجريد وإساءة استخدام بيانات الاعتماد وهجمات رفض الخدمة من طبقة التطبيقات التي تقلل من التوافر.

يتم فرض سياسات الأمان على مستوى التطبيق استنادًا إلى نوع الطلب ودور المستخدم وسياق المعاملة. تعمل عناصر التحكم مثل تحديد المعدل والتحقق من صحة الطلب وإنفاذ الوصول على تقليل إساءة الاستخدام مع الحفاظ على تجربة المستخدم.

من خلال تمكين الفحص والتحكم المدركين للنوايا، يعمل أمان الطبقة السابعة على حماية التطبيقات من الاختراق والتعطيل على حد سواء، مع الحفاظ على التوافر والأداء في حالة فشل دفاعات الطبقة السفلية.

تعمل هجمات DDoS من الطبقة السابعة على تعطيل التطبيقات من خلال استنفاد منطق التطبيق وموارد الواجهة الخلفية بدلاً من النطاق الترددي للشبكة، مما يؤثر بشكل مباشر على توفر الخدمة.

تستهدف هذه الهجمات موارد مثل وحدة المعالجة المركزية والذاكرة وسلاسل العمليات واتصالات قاعدة البيانات عن طريق إرسال طلبات تؤدي إلى عمليات تطبيق باهظة الثمن. تم تصميم حركة المرور لمحاكاة سلوك المستخدم الشرعي - مثل طلبات HTTP المتكررة أو مكالمات API أو محاولات تسجيل الدخول - مما يجعل الاكتشاف صعبًا.

على عكس الهجمات الحجمية، غالبًا ما تستخدم هجمات DDoS من الطبقة السابعة أحجام حركة مرور منخفضة. يمكن أن يؤدي التدفق المستمر للطلبات جيدة التكوين إلى إبطاء التطبيقات بشكل كبير أو التسبب في انقطاع التيار عن طريق استدعاء الوظائف كثيفة الموارد بشكل متكرر. يستغل المهاجمون عادةً منطق التطبيق المرتبط بالمصادقة أو البحث أو الجلسات أو المحتوى الديناميكي ويكيفون أساليبهم بمرور الوقت للحفاظ على الضغط.

ونظرًا لأن حركة المرور تتبع بروتوكولات تطبيق صالحة، فإن دفاعات طبقة الشبكة التقليدية التي تركز على أنماط المعدل أو الحزمة غالبًا ما تفشل. يتطلب التخفيف الفعال فحصًا مدركًا للتطبيق وتحليلًا سلوكيًا للحفاظ على التوافر وتجربة المستخدم.

الوجبات الجاهزة المكونة من سطر واحد:يفهم أمان الطبقة السابعة ماذا تفعل حركة المرور، بينما يركز أمان طبقة الشبكة على كيف تتحرك حركة المرور—كلاهما مطلوب للحماية الكاملة.

يمثل أمان الطبقة السابعة تحديات خطيرة لأنه يتطلب تفسيرًا دقيقًا لسلوك التطبيق المعقد على نطاق واسع دون تعطيل التوفر أو تجربة المستخدم. وفقًا لتقرير مشهد تهديدات DDoS لعام 2023 الصادر عن Imperva، زادت هجمات DDoS لطبقة التطبيقات بنسبة 82٪ على أساس سنوي، كما تمت مهاجمة حوالي 46٪ من مواقع الويب التي تعرضت لهجوم DDoS مرة أخرى.

يتم تشفير معظم حركة مرور التطبيقات، مما يحد من الفحص المباشر للطلبات والحمولات. يظل اكتساب الرؤية مع الحفاظ على الخصوصية والامتثال والأداء تحديًا أساسيًا لأمان الطبقة السابعة الفعال.

غالبًا ما تشبه هجمات الطبقة السابعة سلوك المستخدم العادي. يتطلب فصل المستخدمين البشريين بدقة عن الإساءة الآلية تحليلًا سلوكيًا متقدمًا وسياقًا. يزيد الاكتشاف غير الدقيق من الإيجابيات الكاذبة ويخاطر بحظر حركة المرور المشروعة.

يختلف سلوك التطبيق بشكل كبير بين المستخدمين وحالات الاستخدام. يتطلب الحفاظ على دقة الاكتشاف دون تصنيف الطلبات الصالحة بشكل خاطئ على أنها ضارة ضبطًا مستمرًا. تؤثر الدقة الضعيفة بشكل مباشر على تجربة المستخدم والعمليات التجارية.

تتطلب عناصر التحكم في أمان الطبقة السابعة إدارة مستمرة. تتطلب تغييرات التطبيق وواجهات برمجة التطبيقات الجديدة وأنماط الهجوم المتطورة تحديثات السياسة المتكررة وتعديلات القواعد والمراقبة، مما يزيد من النفقات التشغيلية لفرق الأمان.

تتطلب مواجهة هذه التحديات تحليلًا مدركًا للنوايا وعناصر تحكم تكيفية وأتمتة ومواءمة وثيقة بين فرق الأمان والتطبيقات للحفاظ على الحماية دون تعطيل الخدمات الحيوية للأعمال.

تعتمد التطبيقات الحديثة على واجهات برمجة التطبيقات والخدمات المصغرة ومنصات SaaS والبنى السحابية الأصلية، والتي تعمل جميعها بشكل أساسي في الطبقة السابعة. مع زيادة تعقيد التطبيقات، تصبح رؤية الأمان والأداء في طبقة التطبيق ضرورية لفهم السلوك والتعرض والمخاطر.

تعمل هذه الرؤية على ربط أمان الطبقة السابعة بموضوعات أوسع مثل أمان واجهة برمجة التطبيقات وإدارة البوت وانعدام الثقة ومراقبة أداء التطبيقات، مما يشكل أساسًا لاستكشاف أعمق في المقالات المستقبلية.