🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

أمن إنترنت الأشياء الطبية (IoMT) هو حماية الأجهزة الطبية المتصلة والبيانات السريرية التي تتبادلها. إنه يضمن عدم إمكانية الوصول إلى هذه الأجهزة أو تغييرها أو تعطيلها بسبب التهديدات الإلكترونية.

يحافظ أمان IoMT على خصوصية معلومات المريض ويحافظ على سلامة كل جهاز يشارك في التشخيص والمراقبة والعلاج. إنه يخلق بيئة آمنة حيث يمكن للفرق الطبية الاعتماد على البيانات الدقيقة وأداء الجهاز دون انقطاع.

تعتمد المستشفيات الحديثة على آلاف الأجهزة التي تتصل عبر الشبكات والمنصات السحابية والقنوات اللاسلكية. يدعم أمان IoMT هذا النظام البيئي من خلال الحفاظ على الثقة والاستقرار والسلامة في جميع نقاط الرعاية.

يشمل IoMT كل شيء من الأجهزة المنزلية القابلة للارتداء إلى معدات التشخيص المتطورة، ولكل منها توقعات مختلفة للأمن السيبراني.

تشمل الأجهزة القابلة للارتداء تصحيحات ECG وأجهزة مراقبة الجلوكوز والساعات الذكية وأجهزة استشعار RPM. وهي تعتمد على البلوتوث والواي فاي وتطبيقات الأجهزة المحمولة، مما يجعل واجهات برمجة التطبيقات السحابية الآمنة والمصادقة ضرورية.

تتصل مضخات التسريب وأجهزة التنفس الصناعي وآلات التخدير وأجهزة مراقبة القلب من خلال HL7 v2 أو البروتوكولات الخاصة. غالبًا ما يتم تشغيلها بشكل مستمر في وحدات العناية المركزة ووحدات med-surg، مما يحد من وقت التعطل للتحديثات.

تعتمد أنظمة التصوير بالرنين المغناطيسي والتصوير المقطعي والموجات فوق الصوتية والأشعة السينية على DICOM وتتكامل مع PACS و RIS. نظرًا لأنها تولد حمولات صور ضخمة، يعد النقل المشفر والتجزئة أمرًا بالغ الأهمية.

تتواصل أجهزة تنظيم ضربات القلب والمحفزات العصبية ومضخات الأنسولين عبر RF أو NFC. إن قابليتها المحدودة للترقيع وعمر التصميم الطويل تجعلها من بين أصول IoMT الأكثر خطورة.

يشمل العلاج الوظيفي السريري أجهزة التحليل المعملية وأنظمة الجراحة الروبوتية وخزانات توزيع الأدوية. يعمل العديد منها على Windows CE أو VXWorks أو غيرها من الأنظمة الأساسية القديمة التي تفتقر إلى عناصر التحكم في الأمان الحديثة.

تؤثر أجهزة IoMT بشكل مباشر على القرارات السريرية، مما يجعل أمنها ضروريًا لرعاية المرضى الآمنة.

يمكن للمهاجم الذي يتلاعب بالقياس عن بعد لجهاز تنظيم ضربات القلب أو جرعة مضخة الحقن أن يسبب خطرًا جسديًا حقيقيًا. حتى التلاعب الدقيق بالبيانات يمكن أن يدفع الأطباء إلى اتخاذ إجراءات غير صحيحة أثناء العلاج.

يمكن لخوادم PACS المخترقة تأخير سير عمل الأشعة عبر غرفة الطوارئ بأكملها. يمكن أن تتسبب أجهزة مراقبة وحدة العناية المركزة التي تعاني من فقدان الحزم اللاسلكية في حدوث إنذارات كاذبة أو تنبيهات فائتة أثناء الرعاية الحرجة.

تتعامل أجهزة IoMT مع PHI الخاضعة للتنظيم بموجب HIPAA وقواعد خصوصية الدولة وتوقعات الأمن السيبراني لإدارة الغذاء والدواء. غالبًا ما تؤدي الانتهاكات إلى إجراء تحقيقات مكلفة أو غرامات أو إيقاف تشغيل العمليات.

غالبًا ما ينتقل المهاجمون من جهاز iOMT ضعيف واحد إلى أنظمة عالية القيمة مثل خوادم EHR. تزيد بنيات VLAN المسطحة والأجهزة السريرية غير المجزأة من هذا الخطر بشكل كبير.

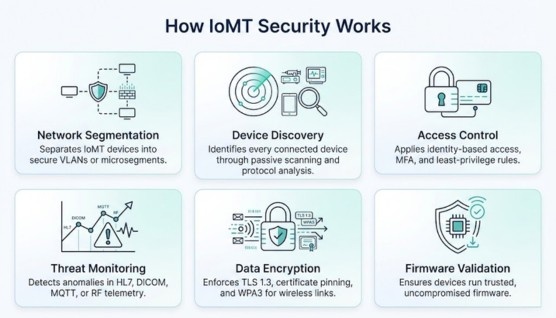

يجمع أمان IoMT بين الحماية على مستوى الجهاز والاتصال الآمن وسياسات الشبكة.

يستغل المهاجمون البرامج القديمة والإشارات اللاسلكية الضعيفة والشبكات التي تم تكوينها بشكل خاطئ والمصادقة غير الكافية.

تسمح البرامج الثابتة القديمة على مضخات التسريب أو وحدات التحكم في التصوير للمهاجمين بتنفيذ تعليمات برمجية ضارة. لا يمكن تصحيح العديد من الأجهزة، مما يجعلها نقاط دخول ثابتة.

يؤدي اعتراض الترددات اللاسلكية وإعادة تشغيل البلوتوث وخفض مستوى Wi-Fi إلى تعريض الأجهزة القابلة للارتداء والغرس. يزيد التشفير الضعيف أو القديم من هذه المخاطر بشكل كبير.

تسمح الأجهزة غير المقسمة للمهاجمين بالانتقال إلى PACS أو EHR أو الأنظمة الإدارية باستخدام نقاط ضعف SMB أو RDP أو HL7. يؤدي هذا إلى توسيع نطاق انفجار الهجوم بشكل كبير.

يقوم المهاجمون باستنساخ معرفات الأجهزة لانتحال شخصية الشاشات أو المضخات، مما يتيح هجمات رجل في المنتصف. يمكن أن يؤدي ذلك إلى تغذية الأعضاء الحيوية الكاذبة أو تعطيل لوحات المعلومات السريرية.

يؤدي استهداف الأجهزة المرتبطة بالتصوير أو المختبر أو سير العمل الجراحي إلى حدوث شلل تشغيلي واسع النطاق. حتى وقت التعطل غير المشفر يمكن أن يؤخر التشخيص وتقديم الرعاية.

يستخدم المهاجمون تقنيات استنساخ الأجهزة وإعادة تشغيل التردد اللاسلكي ومعالجة أوامر الوصلة الهابطة وتقنيات خفض التشفير لاختراق أجهزة iOMT التي تتراوح من الأجهزة القلبية القابلة للارتداء إلى الأجهزة القابلة للزرع.

كما أنها تنشر برامج ضارة معززة بالذكاء الاصطناعي تستهدف البرامج الثابتة للجهاز وتتجنب اكتشاف SOC للحصول على تحكم أعمق في الأنظمة السريرية.

تتمتع الرعاية الصحية بقيود تشغيلية فريدة تجعل الأساليب الأمنية التقليدية غير عملية.

غالبًا ما تظل الأجهزة قيد الاستخدام لعقود من الزمن، وتتجاوز دعم البائع. تفتقر المنصات القديمة مثل Windows CE و VXWorks إلى تصحيحات للتهديدات الناشئة.

يمكن للمستشفيات تشغيل أكثر من 10,000 جهاز، يتم اكتشاف العديد منها فقط عند وقوع الحوادث. بدون المخزون الكامل، تصبح التجزئة والمراقبة غير مكتملة.

لا يمكن إعادة تشغيل الأجهزة الحرجة أثناء رعاية المرضى. يجب أن تتوافق إصلاحات الأمان مع عمليات وحدة العناية المركزة وغرف العمليات غير المنقطعة.

تقوم الشركات المصنعة بشحن الأجهزة ذات ممارسات المصادقة والتشفير والتحديث غير المتسقة. هذا يعقد السياسات الموحدة عبر الإدارات.

لم يتم تصميم HL7 v2 و DICOM و CoAP وغيرها من المعايير القديمة للأمان الحديث. هذا يترك فجوات في تكامل الرسالة ومصادقة الجلسة.

تقدم عمليات التشخيص والمراقبة القائمة على الذكاء الاصطناعي طبقة جديدة من التعرض، خاصة عندما تغذي أجهزة IoMT النماذج السريرية.

يقوم المهاجمون بمعالجة العناصر الحيوية أو بيانات الاستشعار لتحريف تنبؤات التعلم الآلي. قد يؤدي نموذج الإنتان المسموم بالذكاء الاصطناعي إلى تأخير التدخل المنقذ للحياة.

يمكن أن يؤدي تغيير بيانات التدريب أو مسارات الاستدلال إلى دفع أنظمة التشخيص نحو التصنيفات غير الدقيقة. يؤثر هذا على أدوات الأشعة AI التي تعتمد على صور PACS.

يمكن أن يؤدي التلاعب البطيء والدقيق ببيانات IoMT إلى انحراف تنبؤات الذكاء الاصطناعي بمرور الوقت. قد يلاحظ الأطباء التناقضات بعد فوات الأوان.

في حالة اختراق أنظمة PACS أو EHR التي تخزن مجموعات بيانات التدريب، فإن نماذج الذكاء الاصطناعي الناتجة ترث نقاط ضعف صامتة.

تعتمد المستشفيات بشكل متزايد على الأجهزة المتصلة بالسحابة وأجهزة المعالجة الطرفية، مما يؤدي إلى توسيع مساحة الهجوم.

يمكن لمفاتيح إدارة السحابة المخترقة كشف أساطيل IoMT بأكملها. يقلل الوصول إلى الهوية الأقل امتيازًا وتدوير المفاتيح من هذه المخاطر.

تسمح واجهات برمجة تطبيقات FHIR بالتشغيل البيني السلس ولكنها تتطلب تطبيقًا قويًا لـ TLS 1.3 والتحقق من صحة الرمز المميز. يؤدي ضعف أمان API إلى مخاطر الكشف عن PHI على نطاق واسع.

يمكن استغلال الأجهزة المتطورة التي تربط بين IoMT والشبكات السحابية إذا لم يتم تقويتها بشكل صحيح. قد يتلاعب المهاجمون بحركة مرور MQTT أو CoAP المتدفقة من خلالهم.

يمكن اعتراض القياس عن بُعد غير المشفر أو الموقّع بشكل ضعيف أو تغييره أثناء النقل. يؤدي تثبيت الشهادة ومصادقة الخدمة الخالية من الثقة إلى منع إساءة الاستخدام.

تتكيف Zero Trust جيدًا مع بيئات IoMT لأنه لا يمكن الوثوق بالأجهزة ضمنيًا.

يحتاج كل جهاز أو مضخة ضخ أو وحدة تحكم بالرنين المغناطيسي أو جهاز يمكن ارتداؤه إلى هوية مشفرة. تحل المصادقة محل نماذج الثقة التقليدية القائمة على IP.

تعمل شرائح Zero Trust الدقيقة على تقييد الاتصال من جهاز إلى جهاز، مما يمنع الحركة الجانبية. حتى الأجهزة المخترقة تظل محتواة.

يحصل الأطباء على وصول مؤقت قائم على الأدوار لتكوين الأجهزة. هذا يقلل من الامتيازات المستمرة التي يمكن للمهاجمين اختطافها.

يعمل تسجيل وضعية الجهاز على تقييم البرامج الثابتة والشهادات والسلوك في الوقت الفعلي. يتم إعادة التحقق من الوصول باستمرار ليعكس مستويات المخاطر الحالية.

يخضع الأمن السيبراني للرعاية الصحية للمعايير الدولية والتفويضات الفيدرالية ومتطلبات الشركة المصنعة.

يتطلب ضمانات إدارية ومادية وتقنية لـ PHI. يجب أن تفي أجهزة IoMT بالتزامات التشفير والتسجيل والوصول الصارمة. اعرف المزيد عن HIPAA.

تتطلب إرشادات إدارة الغذاء والدواء الأمريكية قبل التسويق وما بعد السوق SBOMs والتطوير الآمن وعمليات التصحيح والكشف عن نقاط الضعف.

FDA RTA 2023 يفرض اكتمال الأمن السيبراني قبل موافقة السوق.

يوفر نهجًا منظمًا لتحديد وحماية واكتشاف والاستجابة والتعافي. مفيد لنضج الأمن السيبراني للمستشفيات. اعرف المزيد عن NIST CSF.

يمكن للمستشفيات تعزيز وضعها الأمني من خلال جهود منظمة قصيرة وطويلة الأجل.

تلعب الشركات المصنعة دورًا حاسمًا في تأمين iOMT طوال دورة حياة الجهاز.

تعمل الاتصالات المشفرة والأوامر المصادق عليها والبرامج الثابتة القوية على تقليل نقاط الضعف من اليوم الأول.

تعمل جداول التصحيح المتسقة على حماية الأجهزة من التهديدات الناشئة. تساعد اتفاقيات مستوى الخدمة الواضحة للموردين المستشفيات على التخطيط للصيانة بأمان.

يعمل الكشف المنسق عن نقاط الضعف على تسريع تخفيف المخاطر. تتوقع FDA و EU MDR من الشركات المصنعة تقديم تحديثات شفافة وفي الوقت المناسب.

يعمل سير العمل القوي للاستجابة للحوادث على حماية رعاية المرضى مع احتواء التهديدات. إنه يضمن أن كل إجراء يتم اتخاذه يدعم السلامة السريرية ويعيد سلامة الجهاز.

حدد أجهزة IoMT المتأثرة وحدد مستوى تأثير المريض بناءً على التبعية السريرية. حدد أولويات أنظمة دعم الحياة والأنظمة عالية المخاطر أولاً لمنع التأخير في الرعاية العاجلة.

استخدم التجزئة الدقيقة أو قطع الاتصال المادية التي يتم التحكم فيها لاحتواء الأجهزة المخترقة دون مقاطعة عمليات سير العمل الأساسية. هذا يمنع المهاجمين من الانتقال أفقيًا إلى PACS أو EHR أو الأنظمة الهامة الأخرى.

قم بتحليل سجلات HL7 وتدفقات تصوير DICOM والقياس عن بُعد للجهاز لفهم كيفية حدوث الاختراق. يساعد هذا الفرق على تحديد الأسباب الجذرية واكتشاف ما إذا كانت الأنظمة الإضافية قد تأثرت.

قم بتطبيق التصحيحات أو استعادة البرامج الثابتة أو استبدال الأجهزة غير الآمنة لإزالة التهديد وإعادة المعدات إلى التشغيل الموثوق به. تحقق من تكوين كل جهاز ووضعه الأمني قبل إعادة توصيله بالشبكات السريرية.

قم بإخطار القادة السريريين وفرق الامتثال والمصنعين والمنظمين لضمان الاستجابة المنسقة وإعداد التقارير. التواصل الواضح يبقي فرق رعاية المرضى على اطلاع ويلبي المتطلبات التنظيمية مثل توقعات HIPAA أو FDA لما بعد السوق.

يعزز أمان IoMT أساس الأمن السيبراني للمستشفى من خلال تقليل التعرض عبر البيئات السريرية وبيئات تكنولوجيا المعلومات. إنه يضمن أن الأجهزة الطبية لم تعد تعمل كنقاط دخول ضعيفة للأنظمة الحيوية.

تمنع أجهزة IoMT المقسمة المهاجمين من الانتقال إلى EHR و PACS والشبكات الإدارية. هذا يقلل من نطاق الانفجار لأي خرق ويحمي عمليات سير العمل السريرية عالية القيمة.

يمنح قياس IoMT منصات SOC و SIEM رؤية أعمق لسلوك الجهاز والنشاط غير المعتاد. تعمل هذه الإشارات على تحسين دقة التنبيه ومساعدة المحللين على اكتشاف التهديدات في وقت مبكر.

يعمل تأمين بيئات IoMT على تقليل انقطاع الجهاز والحفاظ على سير العمليات السريرية بسلاسة. هذا يقلل من وقت التوقف عن العمل عبر الأقسام ويدعم الرعاية المستمرة للمرضى.

يوفر حل أمان iOMT القوي الرؤية والتكامل والحماية على مستوى الجهاز عبر شبكات المستشفيات المعقدة. يجب أن تعزز السلامة السريرية مع تبسيط العمليات الأمنية.

يضمن الاكتشاف المستمر للجهاز وتصنيفه أن الفرق تعرف بالضبط ما يتم توصيله في جميع الأوقات. هذا يزيل النقاط العمياء ويتيح التقسيم بشكل أفضل.

يؤدي دعم أنظمة SIEM و SOAR و EDR وجدران الحماية وأنظمة Zero Trust إلى إنشاء نظام أمان موحد. يسمح هذا لبيانات IoMT بالتدفق مباشرة إلى عمليات سير عمل المراقبة والاستجابة الحالية.

تكتشف فحوصات السلامة الآلية البرامج الثابتة التي تم العبث بها أو القديمة قبل أن تصبح تهديدًا. تساعد عمليات سير عمل إدارة التصحيح الفرق في صيانة الأجهزة دون تعطيل رعاية المرضى.

تعمل التقارير المضمنة المتوافقة مع HIPAA و NIST CSF و FDA و IEC و EU MDR على تبسيط عمليات التدقيق. تساعد هذه الأدوات المستشفيات على إثبات الالتزام بالمتطلبات التنظيمية.

تدعم المنصة القابلة للتطوير آلاف الأجهزة عبر المستشفيات متعددة المواقع. وهذا يضمن نمو التغطية الأمنية مع توسع بيئة IoMT.

نعم. تعمل معظم أجهزة iOMT على برامج قديمة ولا يمكن تصحيحها بشكل متكرر.

إنه ممكن ولكنه نادر للغاية. تعمل ضوابط التشفير والوصول القوية على تقليل المخاطر.

غالبًا ما تفتقر المستشفيات إلى المخزون الكامل للأجهزة المتصلة. تخلق الأجهزة غير المرئية نقاطًا عمياء.

لا. تستخدم حلول IoMT الحديثة المراقبة السلبية التي لا تتداخل مع رعاية المرضى.

لا. يحمي HIPAA PHI فقط؛ يتطلب أمان الجهاز الفني ضوابط FDA و NIST و IEC.

نعم. تعمل Zero Trust على تقليل الحركة الجانبية والتحقق من هوية الجهاز في جميع الأوقات.

بمجرد إصدار البائعين للتحديثات، إذا كانت آمنة سريريًا. يجب أن تكون الأجهزة غير القابلة للتصدع مجزأة.

فهي تعرض مكونات البرامج داخل الجهاز، مما يساعد الفرق في العثور على نقاط الضعف بسرعة.

أصبح أمان IoMT ضروريًا حيث تعتمد المستشفيات على آلاف الأجهزة المتصلة التي تدعم رعاية المرضى الحرجة. تضمن حماية هذه الأجهزة العلاج الآمن والعمليات المستقرة والبيانات السريرية الجديرة بالثقة عبر نظام الرعاية الصحية بأكمله.

تسمح الرؤية القوية والتقسيم الأفضل والممارسات الأمنية الحديثة لفرق الرعاية الصحية بإدارة المخاطر الإلكترونية المتزايدة دون تعطيل الرعاية. مع توسع النظم البيئية لـ IoMT، ستظل الحوكمة الأمنية المتسقة هي مفتاح المرونة وسلامة المرضى.